Estamos en un punto de inflexión en el desarrollo de una cultura de relaciones DevOps y CISO. Los CISO deben proteger a las organizaciones a toda costa, y DevOps tiene que ver con la flexibilidad, por lo que tienden a elegir una solución de seguridad lo suficientemente buena y, a veces, se oponen firmemente a las protecciones propuestas ...

¿Qué significa esto para las empresas y la ciberseguridad?

Radware llevó a cabo una investigación entre las comunidades DevOps y DevSecOps para descubrir qué tan extendido está DevOps y cómo afecta la toma de decisiones de seguridad. Los investigadores de Radware entrevistaron a casi 300 profesionales de empresas de varios tamaños en todo el mundo. A continuación se muestra un resumen de los resultados.

Las empresas implementan tecnologías y conceptos innovadores

En general, las empresas son muy conscientes de que la introducción de nuevos estándares y soluciones en la transición a las tecnologías digitales requiere una actitud objetiva (y un gran presupuesto), por lo que intentan y / o adquieren herramientas de seguridad adicionales.

Por ejemplo, el 67% de las empresas encuestadas utilizan microservicios / contenedores y el 53% ya ha implementado tecnología de protección de contenedores. El 43% usa una solución de protección en tiempo de ejecución sin servidor dedicada para evitar fallas y fugas de datos.

Todo esto parece prometedor, pero parece que las empresas están usando prueba y error y aplicando múltiples tecnologías sin garantizar su compatibilidad. Esperan que la disponibilidad de una variedad de tecnologías proporcione una protección eficaz.

Dado que los microservicios y la gestión de contenedores siguen siendo tecnologías emergentes, es imperativo que las empresas exploren qué soluciones y prácticas son adecuadas para la nueva infraestructura y los flujos de datos. La confianza injustificada en los modelos de seguridad existentes conduce a brechas de seguridad imprevistas y, como resultado, filtraciones de datos.

Las empresas aplican medidas de seguridad obligatorias

No solo se esfuerzan por introducir nuevas tecnologías de protección, sino que también aplican ampliamente las prácticas establecidas. Por ejemplo:

- El 70% de las empresas controlan el tráfico Oeste-Este;

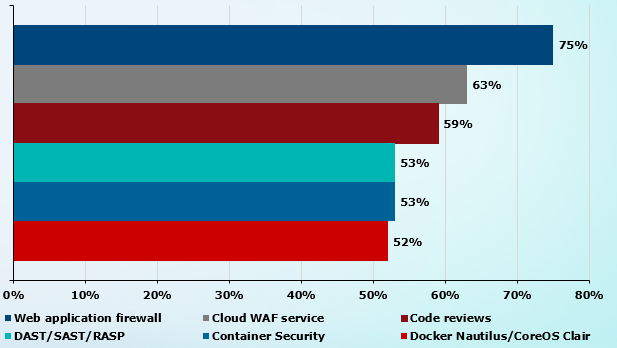

- más de la mitad revisa el código junto con las pruebas de seguridad y las soluciones WAF;

- El 52% considera que la calidad de la seguridad es el principal criterio para elegir una tecnología para proteger las aplicaciones.

Esto se confirma mediante el uso de protecciones API. En el siguiente diagrama, puede ver que las empresas están al tanto de las amenazas de seguridad que plantea la API y están trabajando activamente para eliminarlas. El enfoque correcto, dado que las API actualmente vinculan herramientas, aplicaciones, sistemas y entornos.

La aplicación de prácticas de seguridad básicas, DevSecOps y tecnologías de seguridad de aplicaciones crea una sensación de confianza. (Más del 90% de las organizaciones ya han establecido equipos de DevOps o DevSecOps, y el 58% informó una proporción de DevSecOps a talento de desarrollo de 1: 6 a 1: 10).

... Y, sin embargo, las aplicaciones son pirateadas

Los piratas informáticos están ganando hasta ahora y los ataques a las aplicaciones siguen siendo una amenaza. El 88% de los encuestados informó sobre incidentes de ataques a Radware durante el año, de los cuales el 90% se vieron afectados por violaciones de datos. Los encuestados experimentaron violaciones de acceso diarias, secuestro de sesiones, falsificación de cookies, inyección de SQL, ataques de denegación de servicio, ataques de protocolo, secuencias de comandos entre sitios, falsificación de solicitudes entre sitios, manipulación de API y más.

El 56% de los encuestados señaló que es difícil para las empresas y los proveedores de servicios en la nube delinear las responsabilidades de seguridad. Muchas organizaciones se enfrentan a diferentes tipos de ataques de aplicaciones semanalmente.

Las puertas de enlace API no parecen ayudar con el problema. Usados típicamente para autenticación (37%), filtrado de IP (30%) y balanceo de carga básico (28%), obviamente no pueden bloquear todos los intentos de manipulación de API.

En general, las soluciones basadas en reglas estáticas y heurísticas rígidas no proporcionan un nivel adecuado de protección para aplicaciones en constante cambio. La mitad de los encuestados señaló que sus aplicaciones cambian constantemente, a veces varias veces al día. En tales casos, una persona simplemente no puede mantener todo bajo control. Esto requiere identificar un cambio, configurar una política, aprobarlo y ejecutarlo, lo cual es imposible sin la automatización.

Debido al rápido ritmo del cambio, la responsabilidad se traslada a otros que son responsables del desarrollo ágil, la entrega de aplicaciones y microservicios, la creación de entornos SLDC y la elección de herramientas. DevOps y DevSecOps están comenzando a tener un mayor impacto en las decisiones de seguridad. Era esta hipótesis la que Radware quería probar.

¿Quién toma las decisiones?

No son expertos en seguridad. El departamento de TI está influenciado principalmente por la elección de herramientas, el establecimiento de políticas y la implementación de la protección de aplicaciones. (El departamento de TI controla el presupuesto, pero el 70% de los CISO no tiene voto de calidad).

La transformación digital no es solo transformación digital

Un estudio de Radware encontró que el éxito de los ataques se debe al hecho de que las empresas no consideran completamente el impacto de la digitalización.

En este proceso, la tecnología inicia el cambio. Lo más sencillo es adquirir e implementar nuevas tecnologías y plataformas, pero las tecnologías no empezarán a funcionar por sí solas. A pesar de que las organizaciones se esfuerzan por seguir las reglas de seguridad, los atacantes continúan atacando con éxito. ¿Por qué? Porque las empresas no están dando el segundo paso, no digital, de esta transición: adquirir nuevas competencias, adaptar los procesos de negocio, redistribuir roles y responsabilidades.

Este es un punto débil en la seguridad de las aplicaciones. Si los profesionales de la seguridad pueden hacer su trabajo y hacer de la seguridad un factor definitorio en el negocio, tal vez finalmente veamos cómo la evolución de los sistemas de seguridad coincidirá con la velocidad del negocio.