Durante el primer día, sucedió todo lo interesante, los rescatadores del gato pasaron por un montón de opciones para lo que se darían cuenta. Debajo del corte, hemos recopilado todas las cosas más interesantes que han sucedido desde el lanzamiento de la transmisión.

▍ Kotospasy por el apodo de uno de los piratas informáticos encontró su publicación con una solicitud para ayudar a resolver el error de TrueCrypt y volcar la memoria de la computadora de este pirata informático. Sacaron la llave del vertedero, con la que descifraron el contenedor con el software.

Volatility Foundation Volatility Framework 2.6 Container: ??\C:\Users\m0x143y\Documents\encrypted.tc Hidden Volume: No Removable: No Read Only: No Disk Length: 66846720 (bytes) Host Length: 67108864 (bytes) Encryption Algorithm: AES Mode: XTS Master Key 0xfffffa801b57f1a8 84 2c 3d a3 24 7d 9a 37 d6 53 7e ac 1f 3c 2c 7f .,=.$}.7.S~..<,. 0xfffffa801b57f1b8 de 61 85 de 81 a9 84 2a 4d 3c d9 57 df 81 c7 29 .a.....M<.W...) 0xfffffa801b57f1c8 8f 56 fc e1 80 4e cf 2a ce 44 5b 9f a6 10 6f 98 .V...N..D[...o. 0xfffffa801b57f1d8 15 e2 50 1f 49 38 f0 a9 62 a7 96 4a db d3 53 9f ..P.I8..b..J..S. Dumped 64 bytes to .\0xfffffa801b57f1a8_master.key

▍ Se encontraron las direcciones de los usuarios de github , y un generador de github de frases mnemotécnicas para cuatro billeteras Monero (posiblemente), vacías, así como una billetera Ethereum. También encontramos el historial de transacciones a través de algunas carteras Ethereum, pero la cripta fue perseguida hace dos años.

▍ Sacamos las notas de la melodía del código Arduino e intentamos enviarla para su reproducción, pero no pasó nada.

["E", "D", "C#", "C", "E", "E", "E", "E", "E", "D#", "E", "E", "D", "C#", "C", "E", "E", "B", "E", "E", "A#", "E", "E", "A", "E", "G#", "E", "G", "E", "F#", "E", "E", "F", "B", "E", "F", "C", "E", "F", "C#", "E", "F", "C", "E", "F", "B", "B", "E", "F", "B", "E", "F", "C", "E", "F", "C#", "E", "F", "C", "E", "F", "B", "E", "F", "B", "E", "F", "C", "E", "F", "G", "F#", "E", "G", "F#", "E", "G", "F#", "G", "F#", "E", "G", "F#", "E", "G", "F#", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "E", "E", "E", "E", "E", "E", "E", "G", "A", "A#", "A", "G", "A"]

Al principio pensaron que era de Doom, y luego alguien encontró una mención de metalica-master of puppets.mp3 en el código. La gente incluso intentó pasar la melodía a través de un analizador lógico en busca de una secuencia binaria. Extraviado.

▍ El público también llegó a la conclusión de que hay rastros de actividad de piratas informáticos en la computadora portátil y una conexión con un determinado proyecto SOKOL .

▍ Descubrí que una unidad flash de 59 GB está conectada al Arduino :

▍ Encontré un archivo secret.7z cifrado en el Arduino en usb.pcap. Sacaron esto de eso:

ssss-09-be6c314465393225739da1e65200657df7d4a15e66e606c9619ef51a88d5b4015353ac2f089f3dfcd3f86757e89

Decidimos que el archivo en sí estaba roto: " A juzgar por 7z, los datos son 158 bytes, pero comprimidos por 160 ". Llegamos a la conclusión de que la computadora portátil contiene una clave pública y privada de diferentes SSH.

▍ Los participantes encontraron un enlace de este tipo al primer capítulo de la historia cyberpunk: https://textbin.net/hzbmlkhzjg

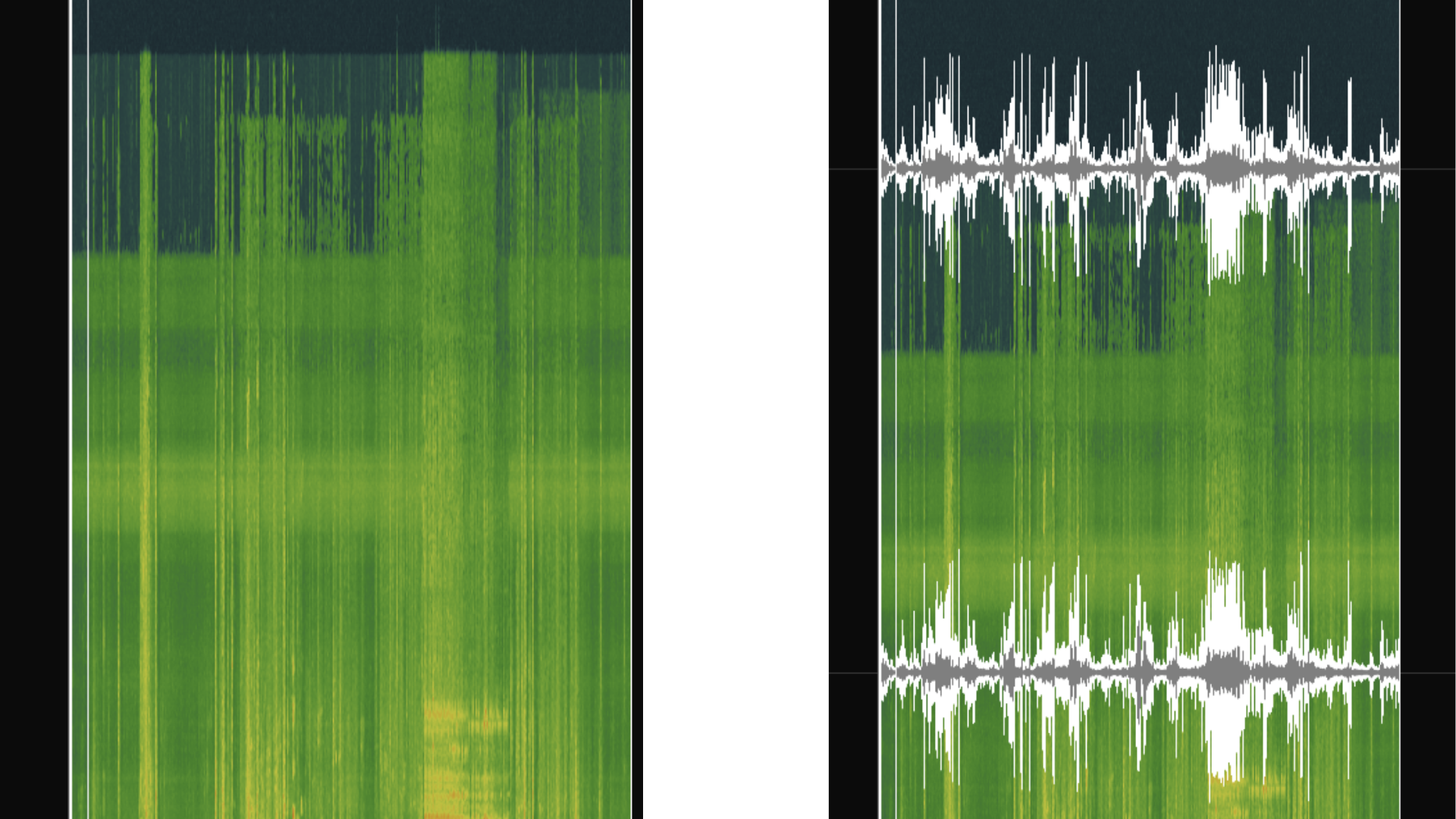

Habiendo escuchado algo de ruido en la transmisión , incluso intentaron analizarlo:

Probablemente, este es Oksana, el futuro asesino de gatos con pianos, riendo vengativamente detrás de las cámaras después de cortar el primero de los cables que sostienen el piano sobre la computadora portátil hoy ...

Finalmente, algunas estadísticas: hay alrededor de 100 personasen línea en

el canal de Discord dedicadas a la operación de rescate , y más de 2.900 miembros estánregistrados en el canal . Durante las primeras 24 horas el sitio fue visitado por más de 3600 personas y el piano se tocó 2387 veces. La transmisión fue vista más de 1000 veces, hasta 70 personas al mismo tiempo. Con esto concluyen las estadísticas del primer día, te mantendremos informado.