El reconocimiento de los recursos de red de la empresa consiste principalmente en subdominios de fuerza bruta con la posterior resolución de los bloques de red encontrados. Luego, se pueden encontrar nuevos dominios de nivel 2 y el procedimiento se repite nuevamente. Esto permite encontrar nuevas direcciones IP en cada iteración.

Este método es quizás el más eficaz. Sin embargo, hubo situaciones en las que no se encontró toda la subred / 24.

Hoy en día, ha aparecido otra herramienta poderosa: dns pasivo, que le permite hacer lo mismo que una resolución DNS clásica, pero usando una API especial. Esto puede ser, por ejemplo, "virustotal" o "pasivo-total". Estos servicios registran las solicitudes y respuestas de DNS que se recopilan de servidores DNS populares. La ventaja de este enfoque es que no necesitamos fuerza bruta. Simplemente ingresamos la dirección IP y obtenemos todos los registros DNS conocidos. O, a la inversa, al especificar DNS, obtenemos todas las direcciones IP que están asociadas con este nombre. Este enfoque tiene una ventaja innegable: podemos encontrar servidores de sitios antiguos que se resolvieron antes. Después de todo, es más probable que los sitios más antiguos contengan vulnerabilidades.

A pesar de las técnicas descritas anteriormente, todavía hay varias un poco menos populares, pero que siguen dando resultados. En este artículo, veremos dos técnicas de inteligencia más: buscar direcciones IP por datos geográficos (geo2ip) y encontrar direcciones IP por nombre de empresa (whois inverso).

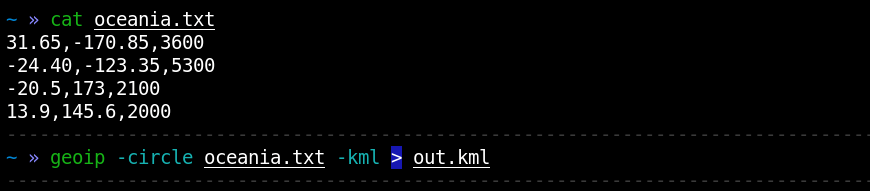

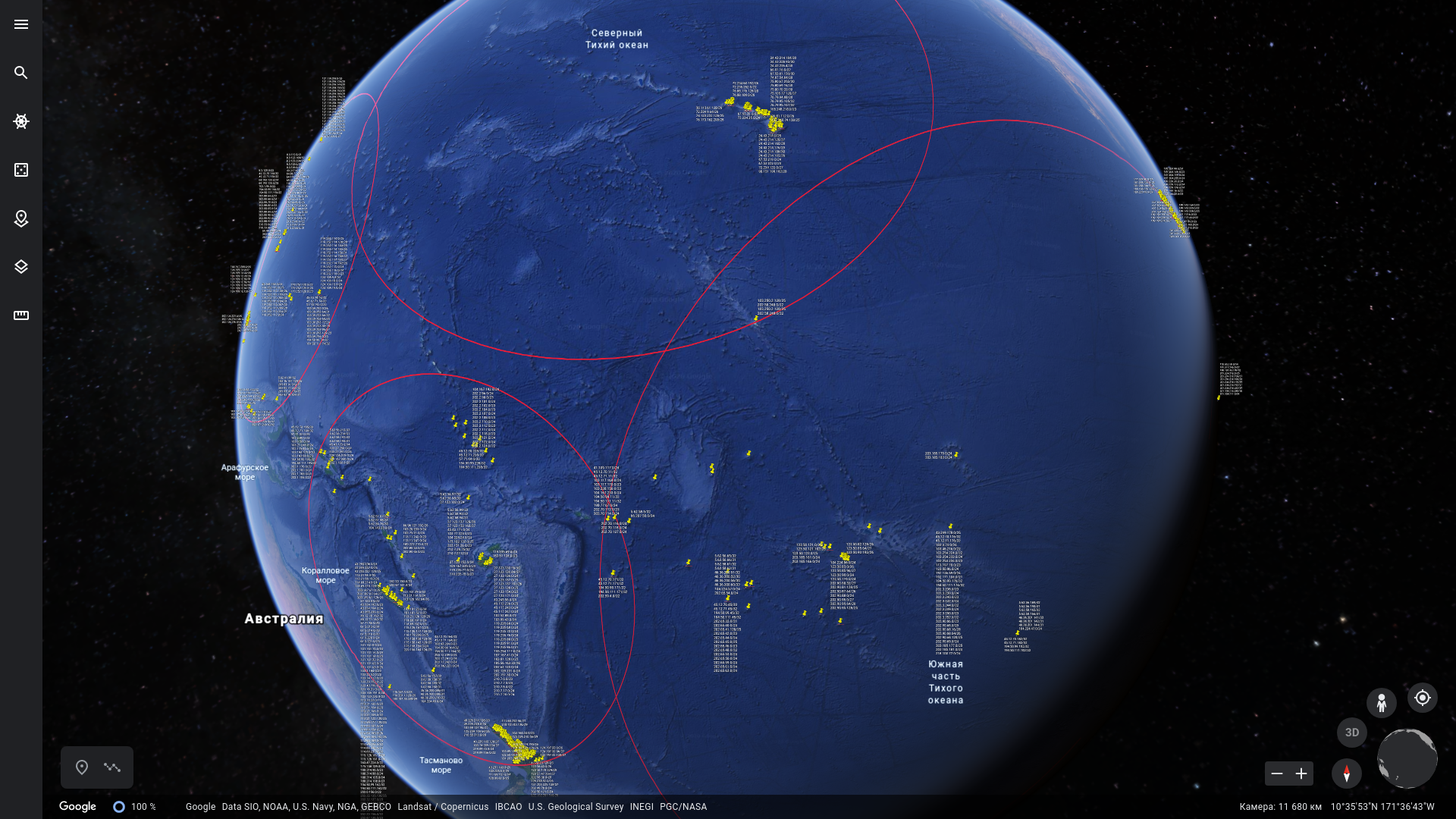

Geo2ip

Creo que muchos de nosotros sabemos qué es geoip. Es utilizado con bastante frecuencia tanto por desarrolladores como por administradores. Sin embargo, geoip se utiliza principalmente en la dirección ip -> geo. En nuestro caso, no es tan interesante. Es curioso, pero antes de desarrollar su propia solución, no se encontró una sola biblioteca que le permita realizar solicitudes en la dirección opuesta geo → ip. Por lo tanto, se decidió escribir nuestra propia herramienta, además, no es tan difícil implementarla.

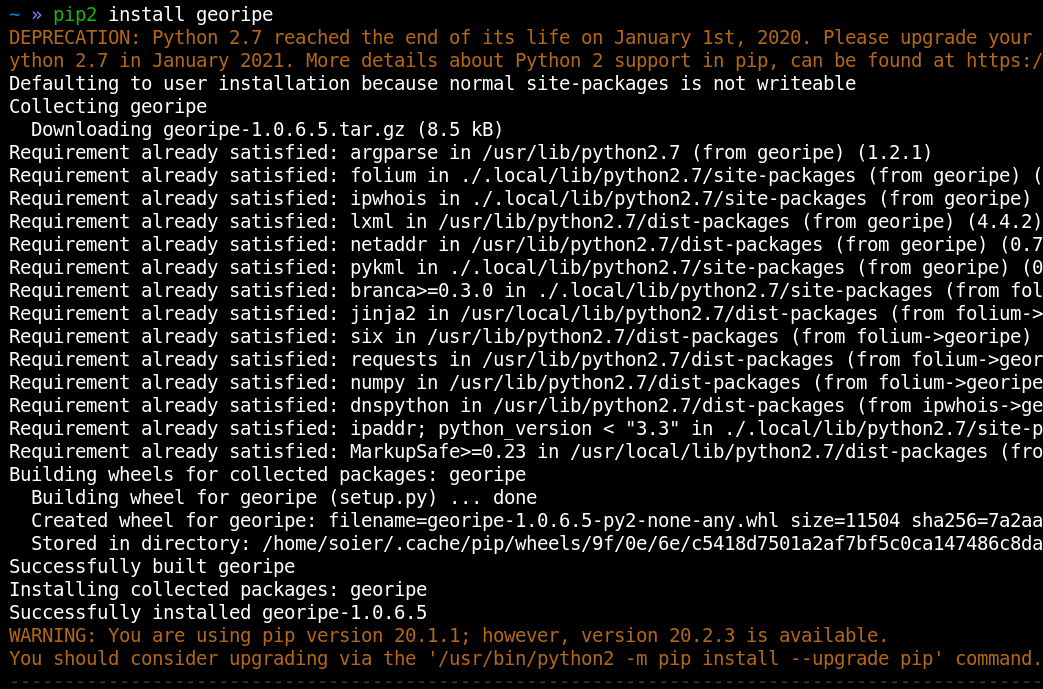

, python2.

:

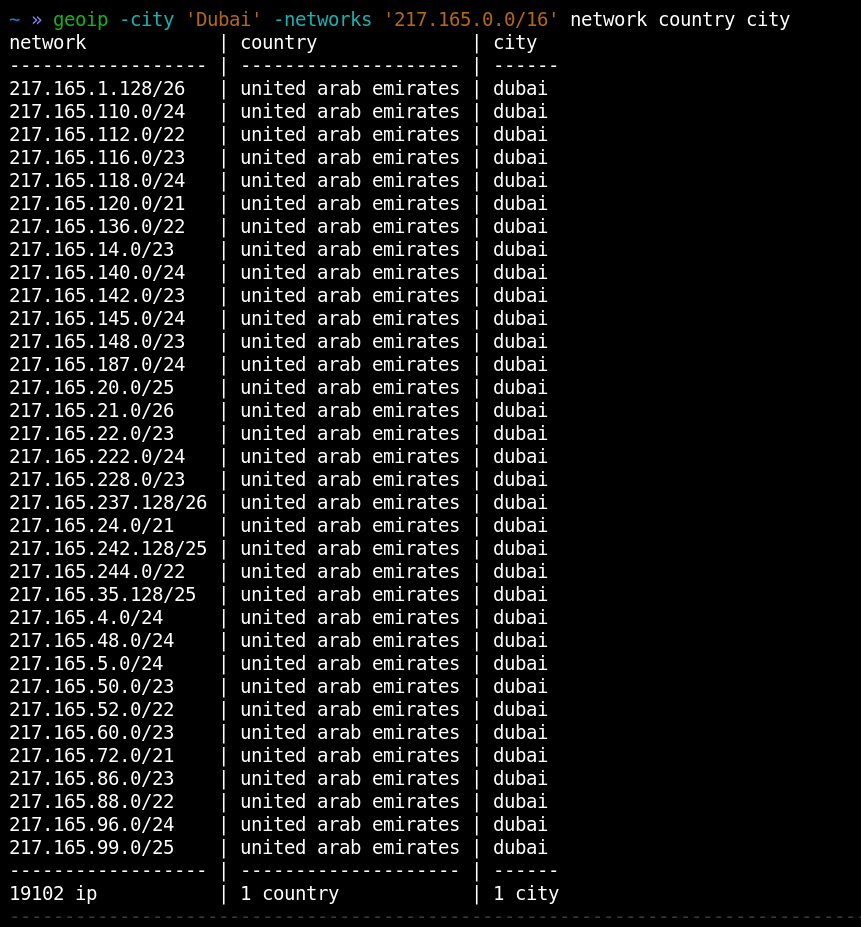

geoip — ip → geo, city → ip, country → ip, lat:long → ip ..;

rwhois — whois ( ).

, geoip-:

, 2020 , geoip . .

geoip , . , , , . «%» (SQL-).

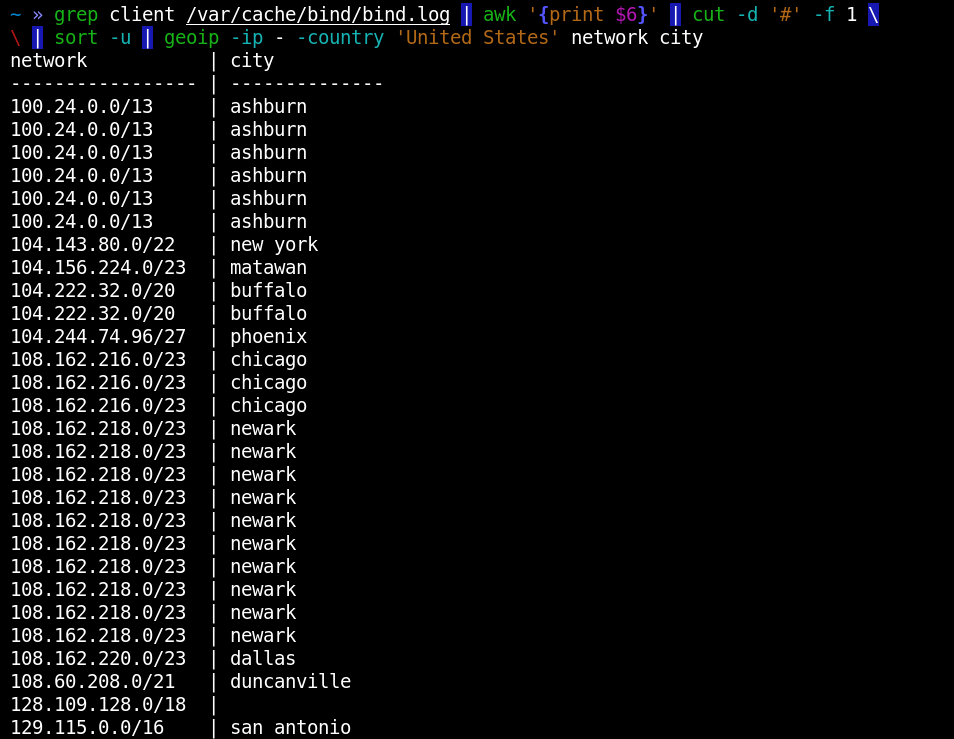

, IP-, , :

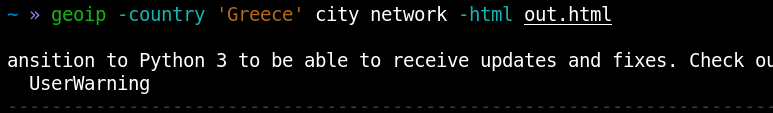

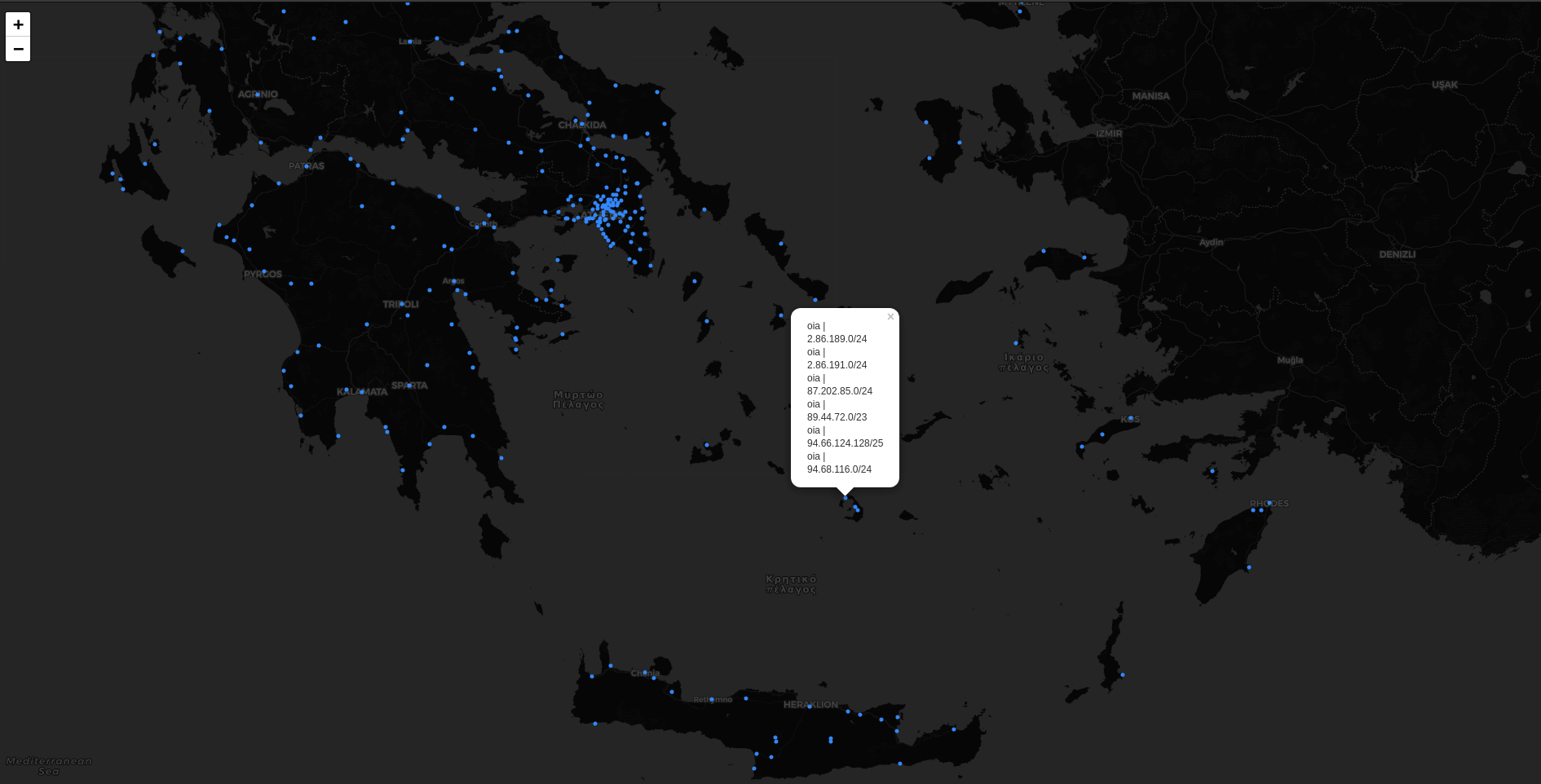

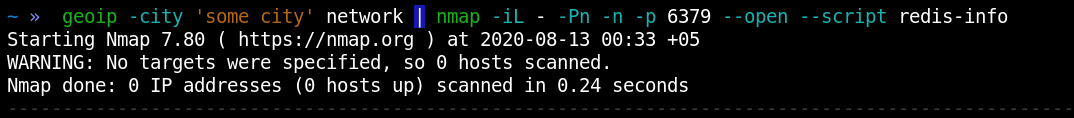

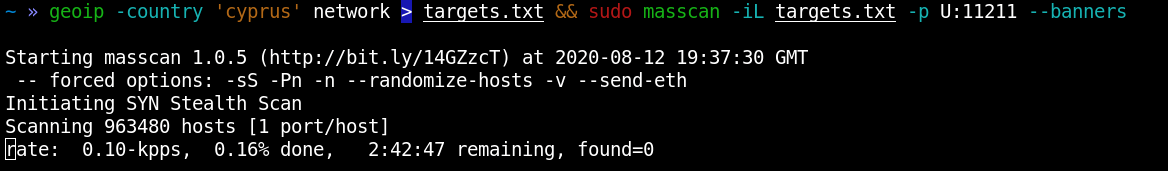

geoip , , - :

() . :

.

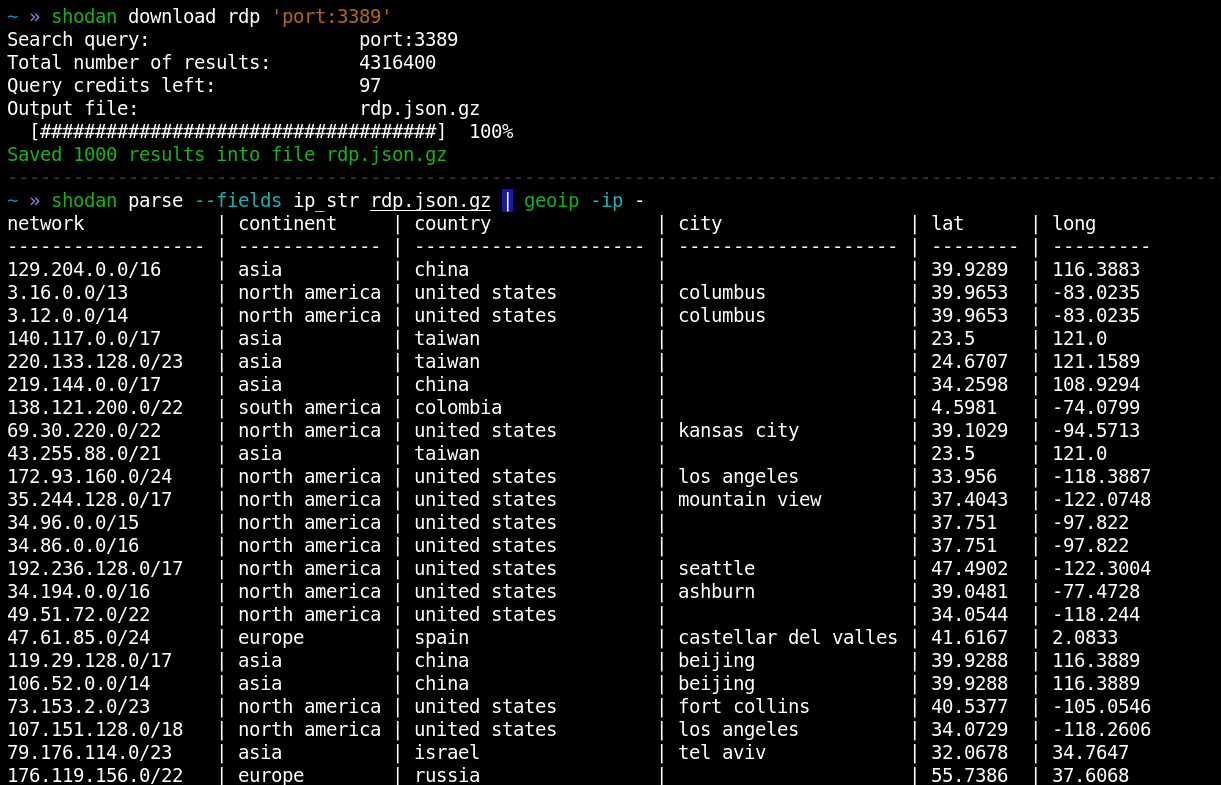

geoip- shodan:

, .

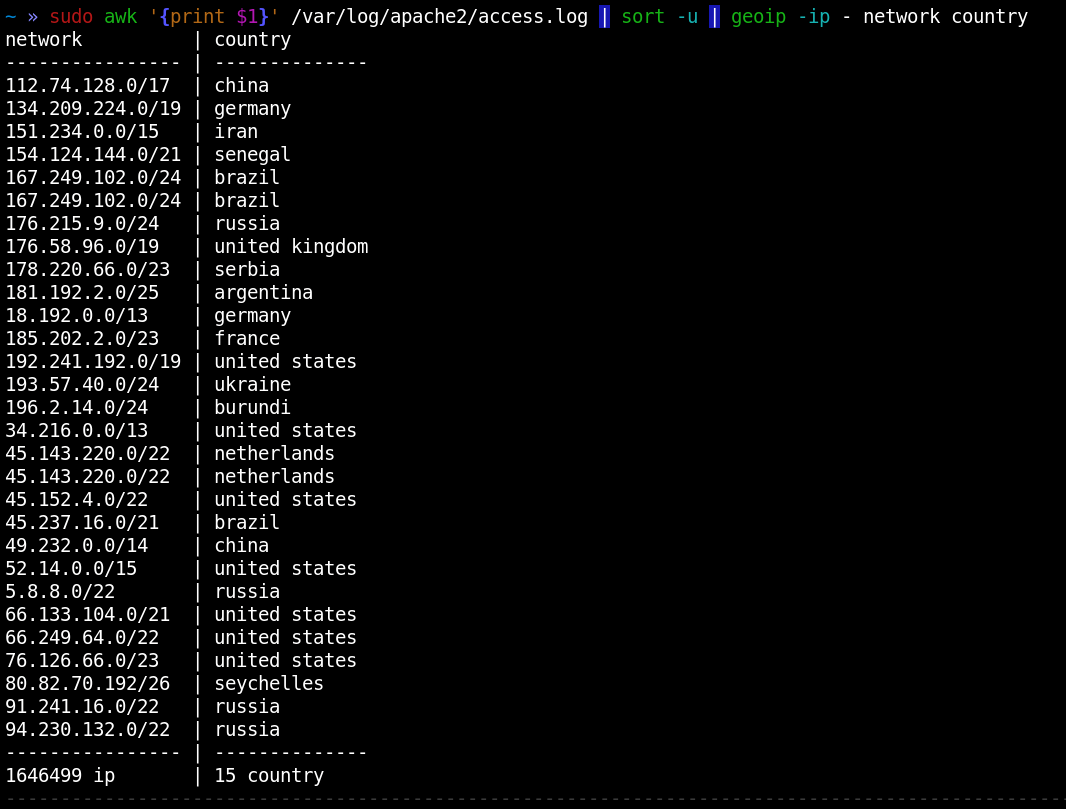

apache, , :

dns-:

. – mongo :

– memcached :

Reverse whois

Whois , 43/tcp . – IP-. . 5 , 5 :

(RIPE);

(APNIC);

(AFRINIC);

(ARIN);

(LACNIC).

whois :

whois 8.8.8.8

, telnet:

telnet whois.ripe.net 43

1.2.3.4

IP-. :

whois -h whois.ripe.net -T person admin@somecompany.com

whois -h whois.ripe.net -- '-i mnt-by RIPE-NCC-MNT'

, RIPE :

as-set;

aut-num;

domain;

inetnum;

organisation;

person;

role;

route.

, - «netname» «descr», . . , «-T person *@somecompany.com».

web-, , https://apps.db.ripe.net/db-web-ui/#/fulltextsearch. RIPE .

whois- :

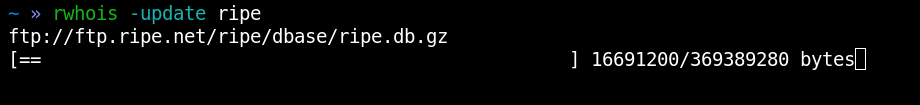

RIPE: ftp://ftp.ripe.net/ripe/dbase/ripe.db.gz

APNIC: https://ftp.apnic.net/apnic/whois/apnic.db.inetnum.gz

AFRINIC: https://ftp.afrinic.net/dbase/afrinic.db.gz

LACNIC: https://ftp.lacnic.net/lacnic/dbase/lacnic.db.gz

ARIN: https://ftp.arin.net/pub/rr/arin.db.gz

, grep:

grep netname: *company* ripe.db

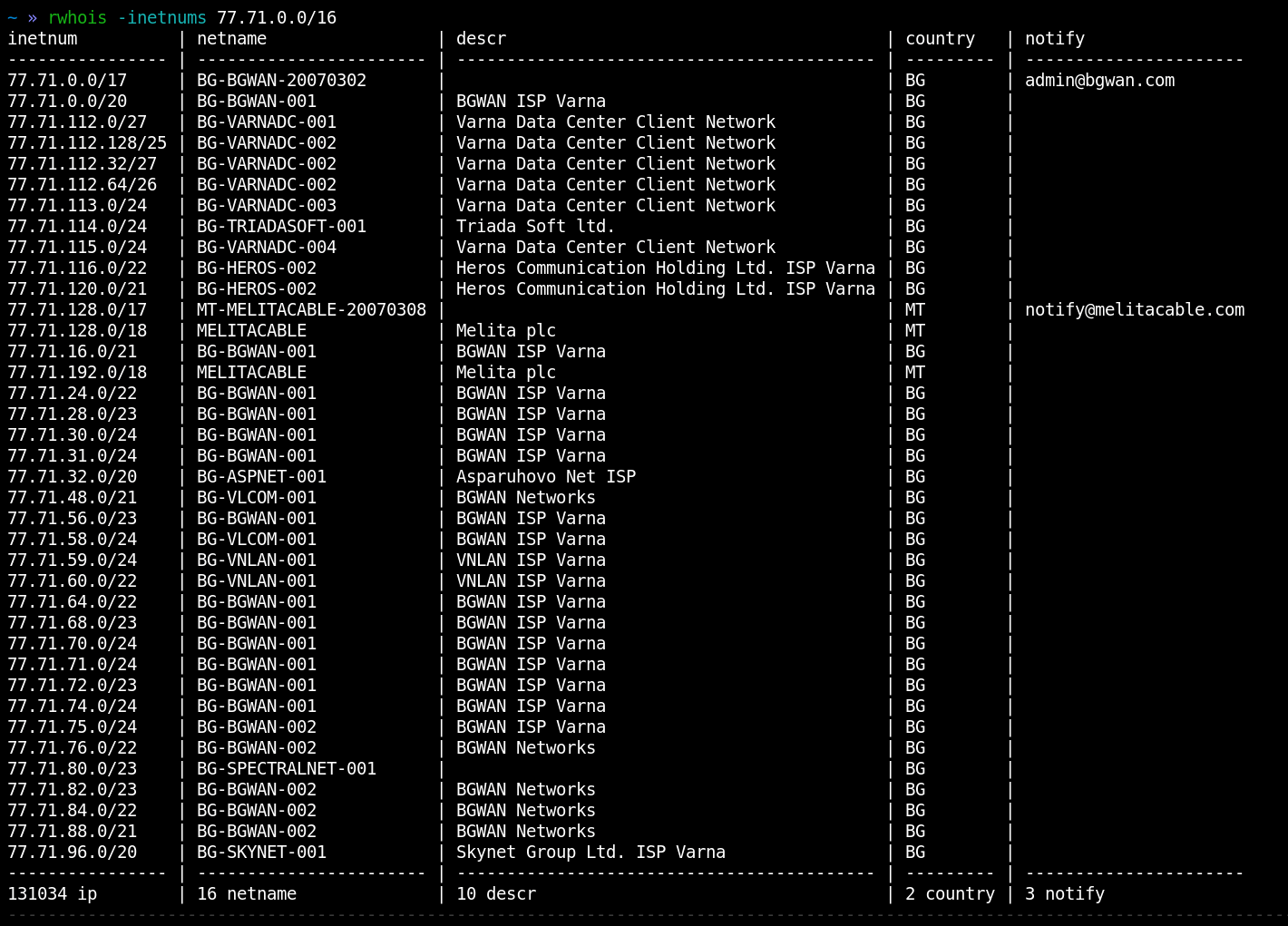

ripe.db () 5 GB. . , CIDR (, 77.77.0.0/16), grep .

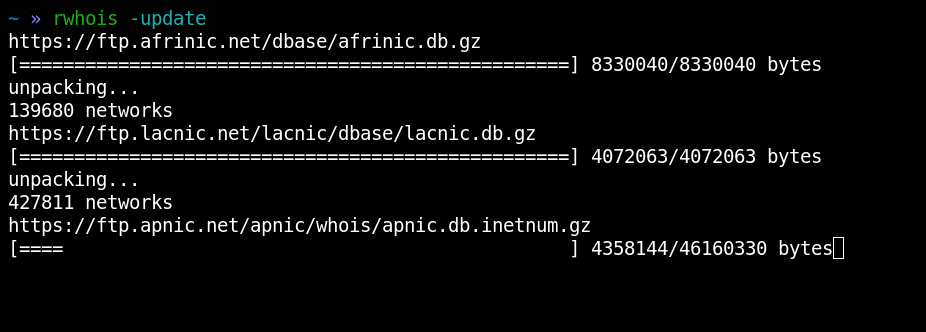

– rwhois, geoip.

, :

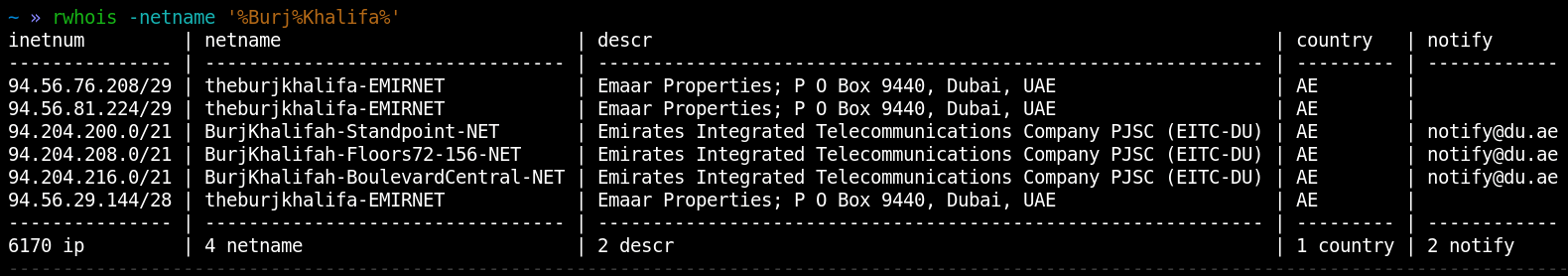

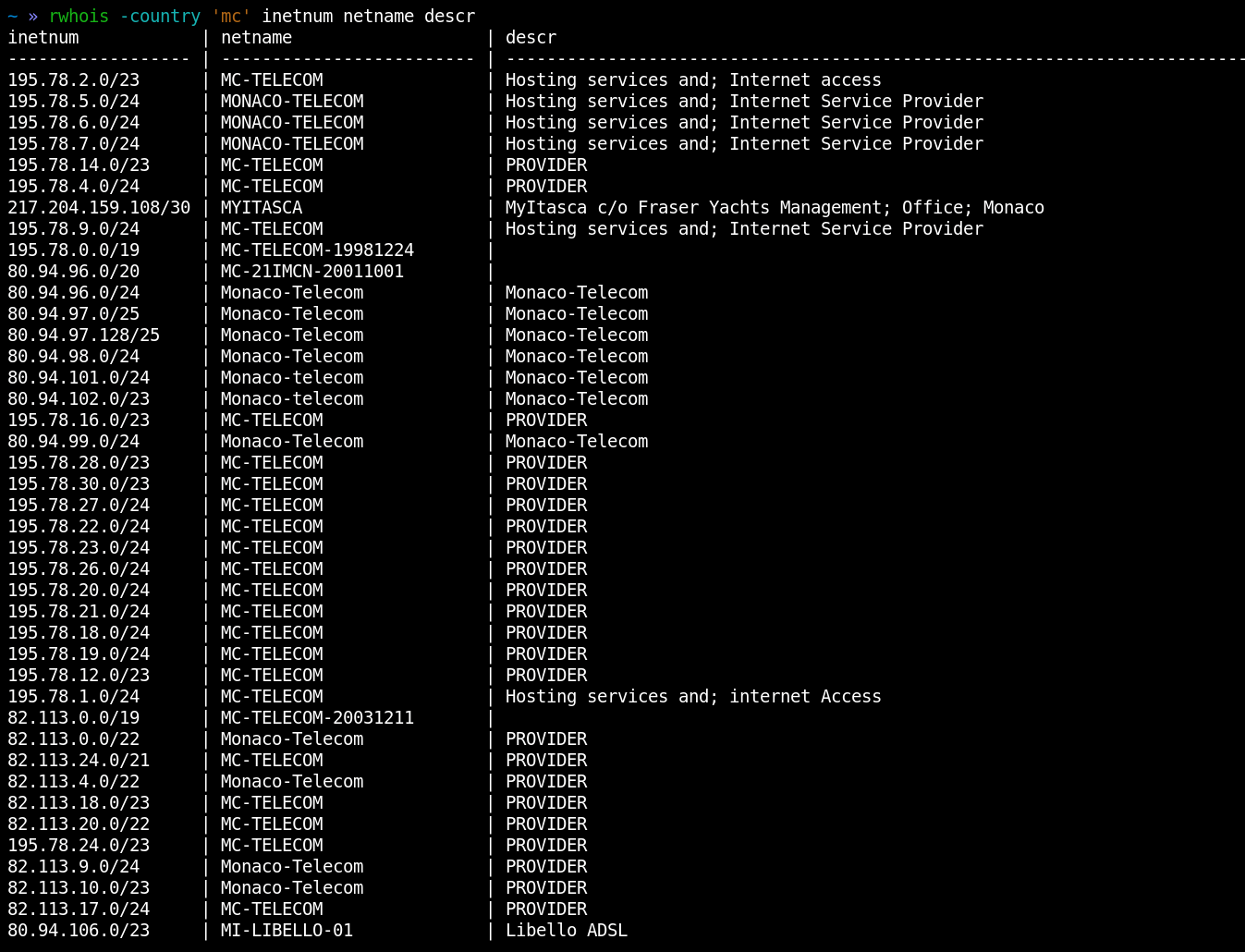

5 . IP- :

:

-. IP- :

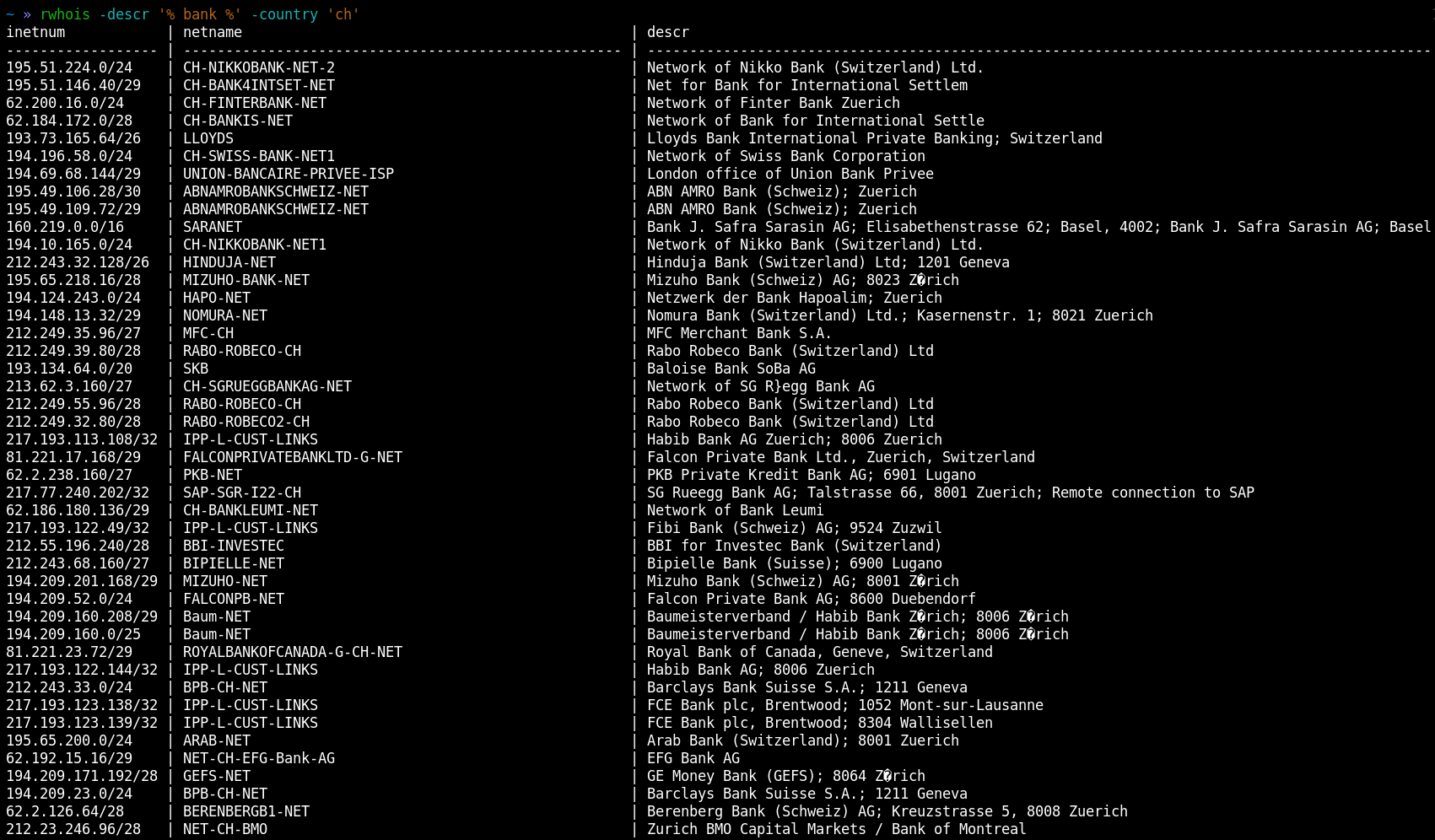

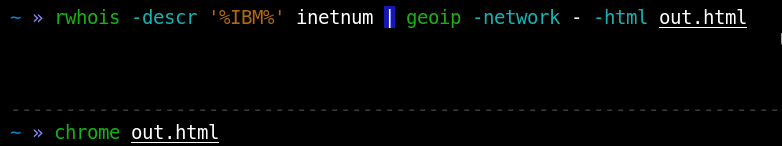

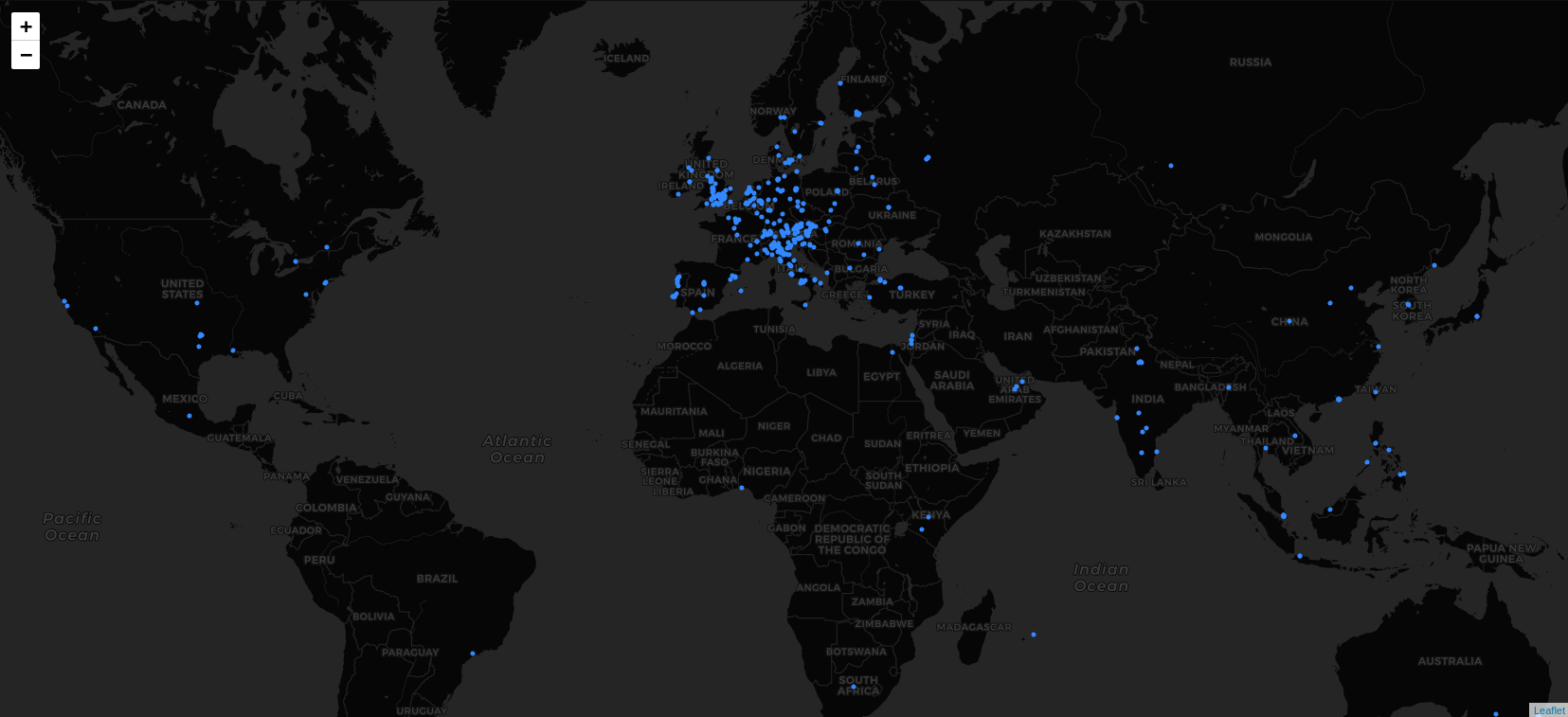

«descr»:

, :

CIDR-:

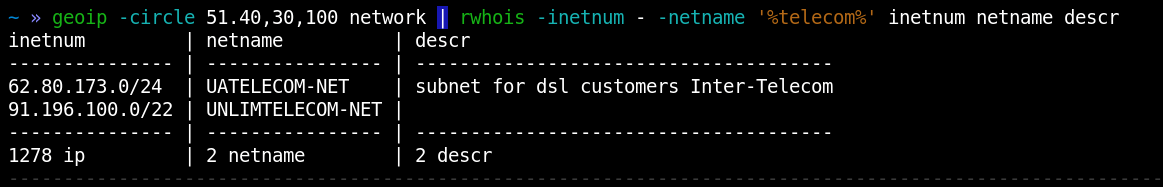

geo2ip + reverse whois

geoip rwhois .

, «telecom»:

— , :

, RECON . , - , . .

Autor: Especialista del Centro Ural de Sistemas de Seguridad