Nota del editor: No se puede negar que el ransomware está generando enormes ingresos para los ciberdelincuentes.

Algunos grupos que buscan enriquecerse están empujando agresivamente los límites. Están elevando sus reclamos a siete u ocho cifras, amenazando con publicar datos en línea si no se realizan los pagos y apuntando a hospitales y otras organizaciones vulnerables.

Uno de esos grupos conocidos por sus tácticas atrevidas y lucrativas es REvil, también conocido como Sodinokibi. El grupo proporciona ransomware como servicio. Los desarrolladores venden malware a socios que lo utilizan para bloquear los datos y dispositivos de una organización.

Además de publicar datos de víctimas en Internet en los casos en que las empresas no cumplen con los requisitos, REvil está llamando la atención con sus intentos de extorsionar al entonces presidente Donald Trump y afirma recibir $ 100 millones en ingresos por sus actividades. El grupo tiene grandes planes para 2021, según un portavoz de REvil, que usa el seudónimo Desconocido.

Algunas de las afirmaciones de Unknown, como la existencia de afiliados con acceso a sistemas de lanzamiento de misiles balísticos y plantas de energía nuclear, parecen increíbles, hasta que lee los informes que los hacen parecer inquietantemente plausibles.... Reord no puede verificar la veracidad de estas declaraciones. Unknown habló recientemente con el analista de amenazas Recorded Future, Dmitry Smilyants, sobre el uso de ransomware como arma, la no interferencia en la política, la experimentación con nuevas tácticas y más. La entrevista fue realizada en ruso, traducida al inglés por un traductor profesional y revisada para mayor claridad.

Dmitry Smilyanets: Desconocido, ¿cómo decidiste participar en el chantaje?

UNK: Para ser honesto, fue hace mucho tiempo. Desde 2007, cuando aparecieron winlockers y sms. Incluso entonces, generó una buena ganancia.

DS: Depositó $ 1 millón en un foro de piratas informáticos y mencionó un ingreso de $ 100 millones; dado que recibe pagos en criptomonedas, probablemente tenga 500 millones de dólares hoy. ¿Cuánto es suficiente para deshacerse del ransomware?

UNK:Contaste todo correctamente. El depósito fue retirado precisamente por el curso. Para mí, personalmente, no hay límite de cantidad. Me encanta hacerlo y sacar provecho de ello. Nunca hay demasiado dinero, pero siempre existe el riesgo de no tener suficiente dinero. Aunque, hablando de anunciantes, uno pensó que 50 millones de dólares era suficiente y se retiró. Sin embargo, después de cuatro meses regresó, no había suficiente dinero. Piénsalo.

DS: Antes dijiste que sigues siendo apolítico y tienes una motivación puramente financiera. Pero si decides que has ganado suficiente dinero, ¿puede cambiar tu punto de vista y decides influir en la geopolítica?

UNK:Realmente no quiero ser moneda de cambio. Nos volcamos en la política y no salió nada bueno de ello, solo pérdidas. Con la relación geopolítica actual, estamos ganando mucho dinero sin ninguna interferencia.

DS: ¿Qué hace que REvil sea tan especial? ¿El código? Afiliados? ¿Atención de los medios?

UNK:Creo que todo funciona en conjunto. Por ejemplo, esta es una entrevista. Parece, ¿por qué es necesario en absoluto? Por otro lado, lo daremos mejor que nuestros competidores. Las ideas inusuales, los nuevos métodos y la reputación de la marca producen buenos resultados. Como dije, estamos creando una nueva rama de desarrollo de ransomware. Si miras a los competidores, entonces, desafortunadamente, muchos simplemente copian nuestras ideas y, lo más sorprendente, el estilo del texto de nuestros mensajes. Esto es bueno: intentan demostrar que no son peores que nosotros, intentan alcanzar nuestro nivel e incluso se esfuerzan por superar en algo. Por ejemplo, con estas versiones de Linux y así sucesivamente. Pero esto es temporal. Por supuesto, también estamos trabajando en todo esto, pero con una salvedad: todo será mucho mejor. Por tanto, un poco más lento.

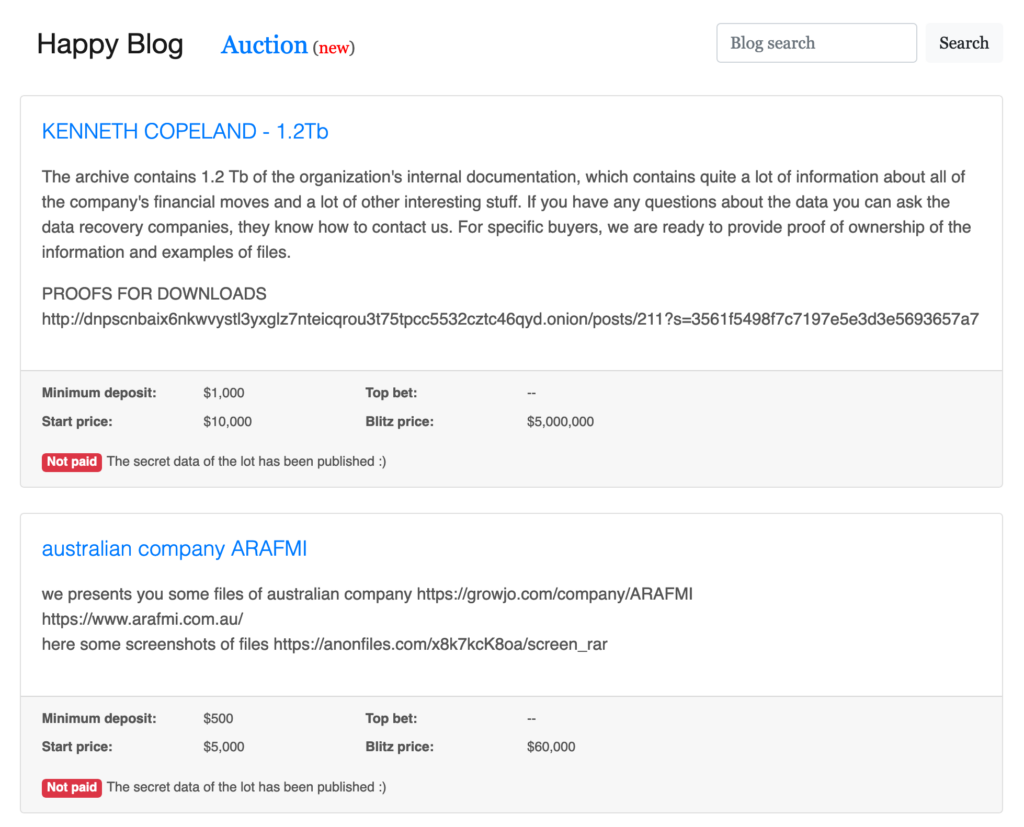

REvil utiliza su "Blog feliz" en la darknet para anunciar subastas para víctimas de ransomware no pagadas.

JS: La criptografía de curva elíptica (ECC) fue una muy buena elección [nota del editor: ECC tiene un tamaño de clave más pequeño que el sistema de clave pública basado en RSA, lo que lo hace atractivo para los afiliados] ¿De qué más estás orgulloso, qué parte del código ? ¿Cómo decide cuándo agregar nuevas funciones a su código?

UNK: búsqueda IOCP, conexión inversa tomada de crabs [carders], protección del lado del servidor - muchas ventajas, mejores reseñas de lectura. Personalmente, me gusta mucho el sistema de encriptación. Resultó casi perfecto.

DS:Me impresionó la variedad de empaquetadores y ransomware que encontré en su malware. ¿Se los está vendiendo a otros? Una vez vi que uno de ellos se usaba en una muestra del malware Maze. ¿Los está vendiendo o uno de sus empleados se pasó a un competidor?

UNK: Los socios a menudo cambian y, por eso, existe una gran variedad.

DS: Pavel Sitnikov dijo que compró el código GandCrab de Maxim Plakhtiy, ¿es cierto?

UNK : Es cierto que lo compramos, pero no sabemos los nombres y esas cosas.

DS: ¿Cree que el ransomware es el arma perfecta para la guerra cibernética? ¿No tienes miedo de que algún día comience una verdadera guerra?

UNK:Sí, estas armas pueden ser muy destructivas. Bueno, sé por que varios afiliados tienen acceso a un sistema de lanzamiento de misiles balísticos, uno a un crucero de la Marina de los Estados Unidos, uno a una planta de energía nuclear y otro a una fábrica de armas. Es muy posible iniciar una guerra. Pero no vale la pena, las consecuencias son malas.

DS: ¿Qué otras regiones además de la CEI [en su mayoría repúblicas postsoviéticas] intenta evitar? ¿Qué organizaciones nunca pagan?

UNK: Todos los países de la CEI, incluidos Georgia y Ucrania. Principalmente por la geopolítica. En segundo lugar, por las leyes. En tercer lugar, evitamos algunos por patriotismo. Los países muy pobres no pagan: India, Pakistán, Afganistán, etc.

DS:Mencionaste anteriormente que tú y tus socios comprenden los riesgos de viajar al extranjero y no viajan. ¿Cree que puede soplar el "viento de cambio" y que las agencias policiales locales prestarán atención a sus operaciones?

UNK: Si nos metemos en política, entonces sí. Si miramos a los países de la CEI, entonces sí. En todos los demás aspectos, permanecemos neutrales.

DS: ¿Los criminales de la vieja escuela están causando problemas?

UNK: No.

DS: ¿Cuál es su reacción habitual cuando ve que una banda de extorsionistas o sus afiliados son acusados o arrestados? Netwalker y Egregor redujeron sus operaciones después de las redadas, ¿cómo te sientes al respecto?

UNK:Neutral. Este es un flujo de trabajo normal. Debido al cierre de Maze, solo hemos aumentado el número de socios. Entonces, para nosotros, diría que, en cierto sentido, es positivo.

DS: ¿Cuál es el número máximo de afiliados que trabajan con usted al mismo tiempo?

UNK: 60.

JS: ¿Se van porque se involucran con ransomware o porque comienzan a trabajar con otros programas para obtener mejores tarifas? ¿Se enfrenta a un problema cuando un socio acude a un competidor?

UNK:Hay dos opciones. El 30% se va porque ha ganado lo suficiente. Pero, naturalmente, siempre regresan tarde o temprano. En el segundo caso, eso sí, van a competidores que están haciendo dumping (hasta un 90%, etc.). Por supuesto, esto es desagradable, pero es competencia. Esto significa que debemos asegurarnos de que la gente regrese. Dales lo que otros no dan.

DS: Algunas bandas donan un porcentaje de sus ganancias a la caridad. ¿Qué opinas de esto? ¿A quién le gustaría donar un millón?

UNK: Proyectos gratuitos para desarrollar herramientas de anonimización.

DS: ¿Cómo ha cambiado su interacción con las organizaciones de víctimas desde el comienzo de la pandemia?

UNK:Mucho ha cambiado. La crisis se siente, no pueden pagar las cantidades que estaban antes. Excepto empresas farmacéuticas. Creo que se les debería prestar más atención. Están bien. Necesitamos ayudarlos.

DS: ¿Están sus operadores dirigidos a organizaciones que tienen ciberseguro?

UNK: Sí, este es uno de los platos más deliciosos. Especialmente si primero piratea aseguradoras, obtén su base de clientes y trabaja con determinación. Y después de revisar la lista, puede enfrentarse a la propia aseguradora.

DS: ¿Qué opina de los negociadores de ransomware? ¿Es más fácil tratar con profesionales? ¿Ayudan o complican la tarea?

UNK:Se necesita el 70% solo para reducir el precio. A menudo complican la tarea. Bueno, por ejemplo, la empresa tiene ingresos por mil millones de dólares. Se les extorsiona con $ 1 millón. Viene un negociador y dice: no nos importa, no daremos más de $ 15.000. Reduciendo el precio a $ 900.000. Ofrece 20.000 dólares. Bueno, entonces nos damos cuenta de que hablar con él no tiene sentido, y comenzamos a publicar datos para que los dueños de la red lo golpeen en la cabeza por tales negociaciones. Y, por supuesto, después de tales trucos, el precio solo aumenta. En lugar de $ 1 millón, pagarán una y media. A nadie le gustan los vendedores ambulantes, especialmente los presumidos. Así que la mayoría de las veces, hacen más daño. Solo ayudan al comprar BTC o Monero. Todo lo demás es dañino.

DS:¿Recomienda algún negociador específico a las empresas comprometidas o están buscando uno por su cuenta? No todo el mundo tiene 100 BTC para recomprar datos y no es fácil conseguirlos en poco tiempo.

UNK: Escribimos a intermediarios decentes para que conozcan el propósito y puedan entablar un diálogo. Damos buenos descuentos a los buenos revendedores para que obtengan una pequeña ganancia y las empresas paguen menos. En cuanto al tiempo, siempre podemos asignar tiempo adicional. En general, si hay un entendimiento de que hay que pagar, pero no tanto, encontraremos un lenguaje común. Pero si recibimos mensajes locos como "No hay dinero" o "Pagaremos una décima parte", no tienes a nadie a quien culpar más que a ti mismo.

Los enlaces a los ataques REvil se compilan de fuentes privadas y clandestinas. Cortesía de Recorded Future.

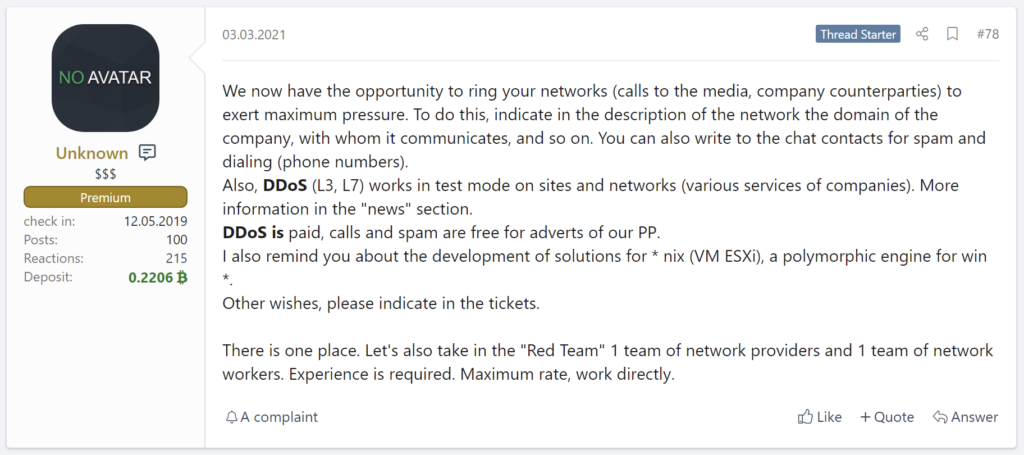

DS: Dijiste que querías aplicar presión adicional con DDoS. ¿Qué tan efectivo es este esquema?

UNK: No lo usamos a menudo, a diferencia de las llamadas. Las llamadas telefónicas dan muy buen resultado. Llamamos a cada objetivo, así como a sus socios y periodistas: la presión aumenta significativamente. Y después de eso, si comienzas a publicar archivos, bueno, eso es genial. Pero acabar con DDoS está matando a la empresa. Literalmente. Creo que asumiremos el enjuiciamiento de directores ejecutivos y / o fundadores de empresas. OSINT personal, intimidación. Creo que esta también será una opción muy interesante. Pero las víctimas deben entender que cuantos más recursos gastemos antes de que se pague el rescate, más tendremos que pagar.

DS: Cuéntame un secreto.

UNK:Cuando era niño, hurgaba en botes de basura y fumaba colillas de cigarrillos. Caminé 10 km de ida a la escuela. Usé la misma ropa durante seis meses. En mi juventud no comí en un piso comunal durante dos o tres días. Ahora soy millonario.