En la actualidad, en la era de la Internet desarrollada, estamos tan acostumbrados a la buena seguridad de la información de los protocolos de transferencia de información que el tema de la creación de nuevos protocolos ha pasado a las sombras. ¿Por qué inventar otra cosa? Simplemente elija entre los disponibles. Pero el Internet de las cosas está sacando a relucir esto.

Para ilustrar la relevancia, citaré como ejemplo el protocolo CRISP , por cierto, el desarrollo nacional. La presencia de tal desarrollo, ya elevado al estado de recomendaciones metodológicas del Comité Técnico de Normalización "Seguridad de la información criptográfica", confirma la inadecuación práctica de los protocolos de seguridad "pesados" convencionales para Internet de las cosas. Resultan ser demasiado intensivos en recursos.

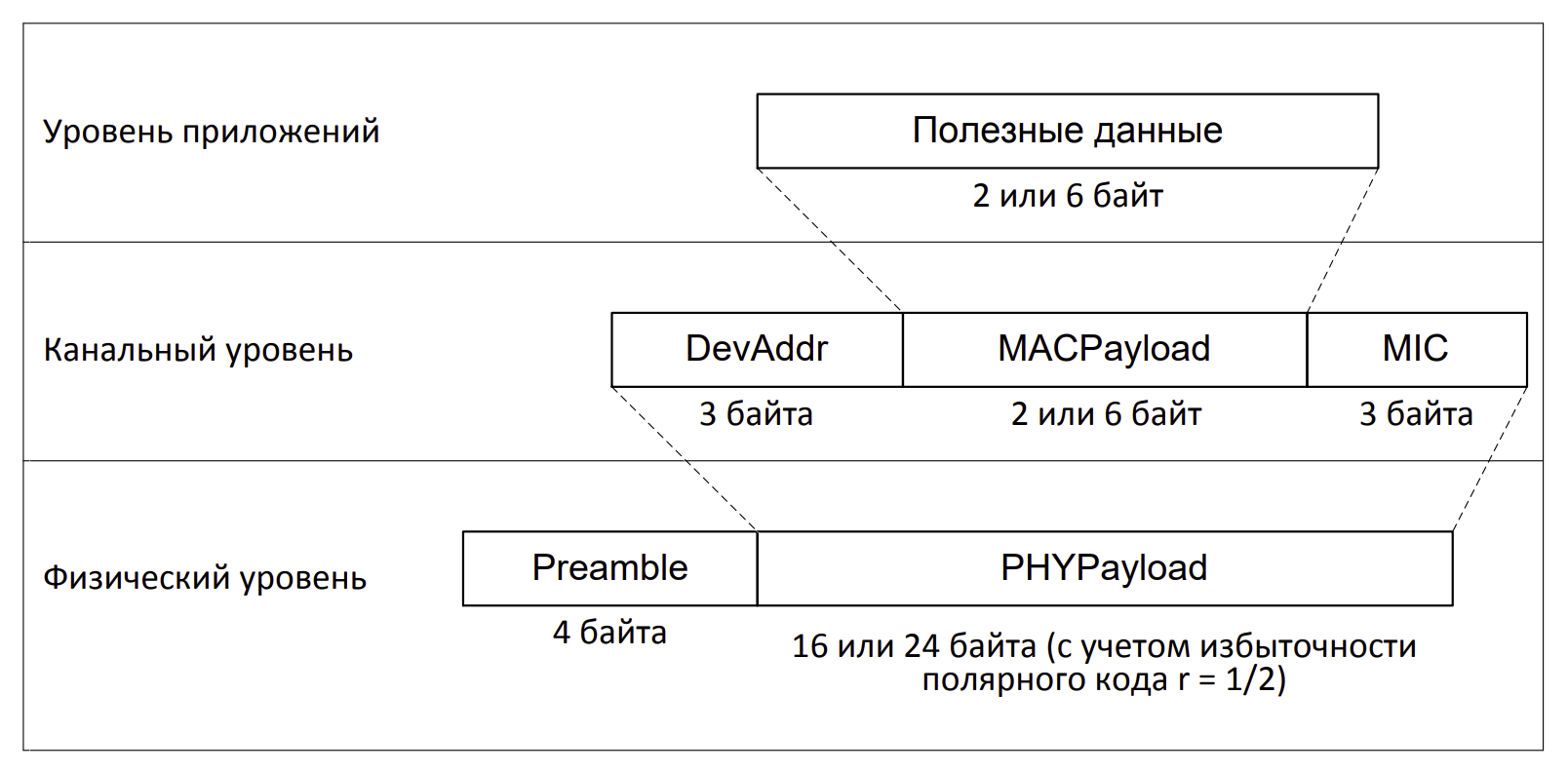

Ahora se ha generado una gran variedad de protocolos de radio diferentes de Internet de las cosas, pero en el campo LPWAN, no en todas partes los desarrolladores del protocolo de transmisión asumen la pesada carga de proteger la información. Se puede argumentar durante mucho tiempo si es necesario incluir protección en el protocolo de radio LPWAN en absoluto, y no cambiarlo a niveles más altos, pero si el esquema propuesto es bueno, entonces uno debe esperar una alta probabilidad de introducir el estándar en la industria. La tesis principal: ya no es posible sin protección en Internet de las cosas. Y debería estar a la altura.

Los desarrolladores de OpenUNB también razonaron, poniendo la eficiencia energética y la seguridad de la información incorporada a la vanguardia. Para aquellos que aún no saben nada sobre OpenUNB, les aconsejo que lean los artículos anteriores sobre este tema:

- Internet de las cosas en ruso. Minimalismo y apertura OpenUNB

- Internet de las cosas en ruso. La potencia multicanal de la capa física de la estación base OpenUNB

- Internet de las cosas en ruso. Codificación antiinterferencias en OpenUNB

- Internet de las cosas en ruso. Capa de enlace OpenUNB. Disposiciones generales y direccionamiento de dispositivos

- Internet de las cosas en ruso. Procedimiento de activación de OpenUNB

y también estudiar la fuente original en el sitio web de Skoltech.

Hoy consideraremos el mecanismo de protección criptográfica de los datos transmitidos (control de encriptación, integridad y autenticidad).

, - , , . OpenUNB K0, k, 128 256 . , , , . .

OpenUNB Na Ne, . :

Km Ke:

OpenUNB «», n = 64 k = 256 , 34.12-2015.

:

Nn — , :

P n MACPayload. len –

,

MACPayload ( len 16 48), :

len = 48 n = 64,

CMAC24 " " .

. :

Con más detalle, con todos los detalles, puede leer sobre seguridad en OpenUNB en la fuente principal .

Como podemos ver, los desarrolladores han intentado que la eficiencia energética y la protección en OpenUNB sean inflexibles. Sin embargo, uno de los objetivos de mis publicaciones es lograr que los expertos examinen de cerca OpenUNB y critiquen constructivamente el protocolo.

Como siempre, las fuentes de las cripto-transformaciones de deef137disponible en Github .