¿Para quién es este artículo?

Un artículo para diseñadores de interfaces que quieran comprender cómo funcionan los procesos de registro, autorización y recuperación de contraseñas que se utilizan en varios sistemas. Si usted es un desarrollador / diseñador y encuentra un error / inexactitud, hágamelo saber (con gusto finalizaré el artículo).

Comienzo

Hoy me gustaría hablar sobre cómo se lleva a cabo la autenticación en aplicaciones de varias plataformas, desde aplicaciones móviles hasta utilidades de consola.

La autenticación es el proceso mediante el cual un usuario autentica su identidad en un sistema. El sistema proporciona datos personales solo a su propietario.

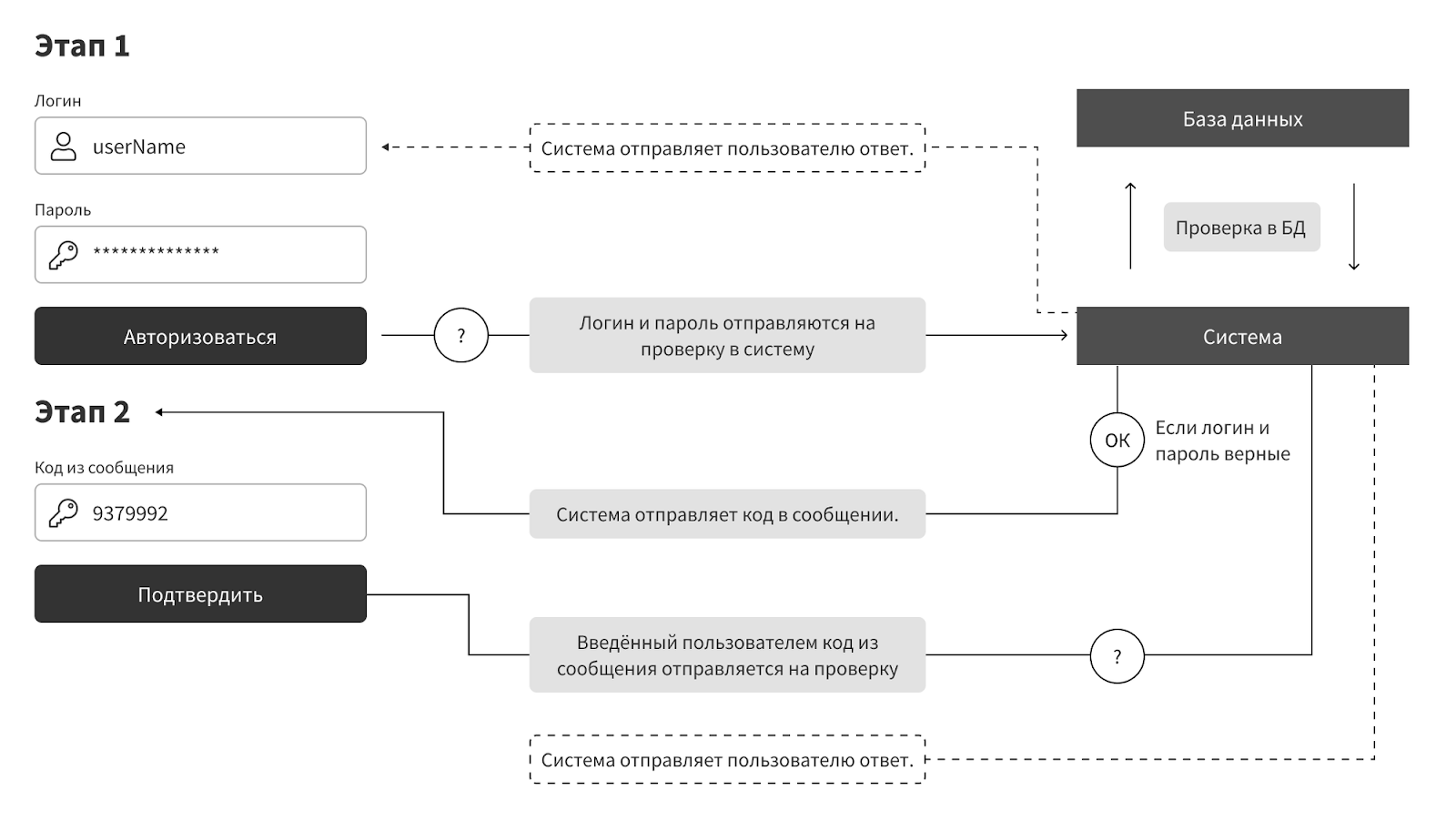

El mecanismo de autenticación en el nivel básico es bastante simple: debe ingresar datos en forma de nombre de usuario y contraseña. Verifique que los datos coincidan y, si coinciden, entonces usted es el verdadero propietario de la cuenta.

Una cuenta es un conjunto de datos de usuario almacenados en el sistema. Como regla general, solo un usuario tiene acceso a una cuenta: su propietario.

Ejemplo:

En las películas, cuando se le pide a un espía que nombre una frase de contraseña para confirmar su identidad, entonces, de hecho, se lleva a cabo el proceso de autenticación del usuario. Si la frase de contraseña (contraseña) es correcta, entonces el espía es confiable y se le proporcionan datos ocultos al resto. (Exagerado)

Procesos de autenticación

- ( ) - , , . , .

(CREATE) -

(READ) -

(UPDATE) - - , .

(DELETE) -

()

- . :

Email (username@mail.com)

(+996 777 777 777)

(username)

(Google, Facebook, Apple… )

- , . ( Google, Figma). /.

()

- , (), - ( - ).

- ( ) , (, , , ). , , .

. : , , .

, . , , .

. :

|

|

|

|

|

|

|

|

|

|

|

PIN |

PIN |

PIN |

|

|

|

|

SMS |

|

- , - .

.

, , , .

.

.

, - . - Email + , .

, - . , ( ) . , . - . . . - . - , .

, .

,

. , . ( ).

, - . .

( )

.

. , - .

, - . , .

""

- . . - , .

- (), Cookies. , ( ) .

Cookies

Cookies - , () . , - Cookies, . - () , () .

, .

En este artículo, examinamos los principios básicos de cómo funciona la autenticación en varios sistemas. Todo este artículo tiene como objetivo ayudar a los diseñadores de interfaces a comprender cómo funciona el proceso de autenticación, para qué sirve, de qué tipo es y qué sucede en la mayoría de las etapas durante la autorización, el registro y la recuperación de la contraseña por parte del usuario.

Espero que te haya sido útil, y al menos un poco interesante.