CISO: Igor, alguien tuvo acceso a nuestras cámaras

Igor: @@@!

CISO: Ve a resolverlo. Compruebe las configuraciones de cada cámara, cada computadora.

Igor: Pero hay más de 100.500 de ellos, ¡llevará mucho tiempo!

CISO: Tomemos a Mikhalych, nuestro electricista, cuando era niño, asistía al círculo de radio.

Igor: ¿ Quizás será mejor que intentemos SCAP?

CISO: Y que ...

Introducción

Muchos documentos (estándares, órdenes, recomendaciones) definen requisitos para la configuración de seguridad de los sistemas de información, buscan vulnerabilidades y administración de actualizaciones. Un problema descubierto recientemente en una de las corporaciones más grandes demuestra una vez más la necesidad de administrar vulnerabilidades y configuraciones.

Como regla general, un sistema de información es un objeto complejo y dinámico, por lo tanto, para cumplir con los requisitos, se requiere un monitoreo constante de su estado (auditoría).

El método de facto para automatizar la auditoría de seguridad es el enfoque propuesto por NIST y descrito en la especificación SCAP (Security Content Automation Protocol).

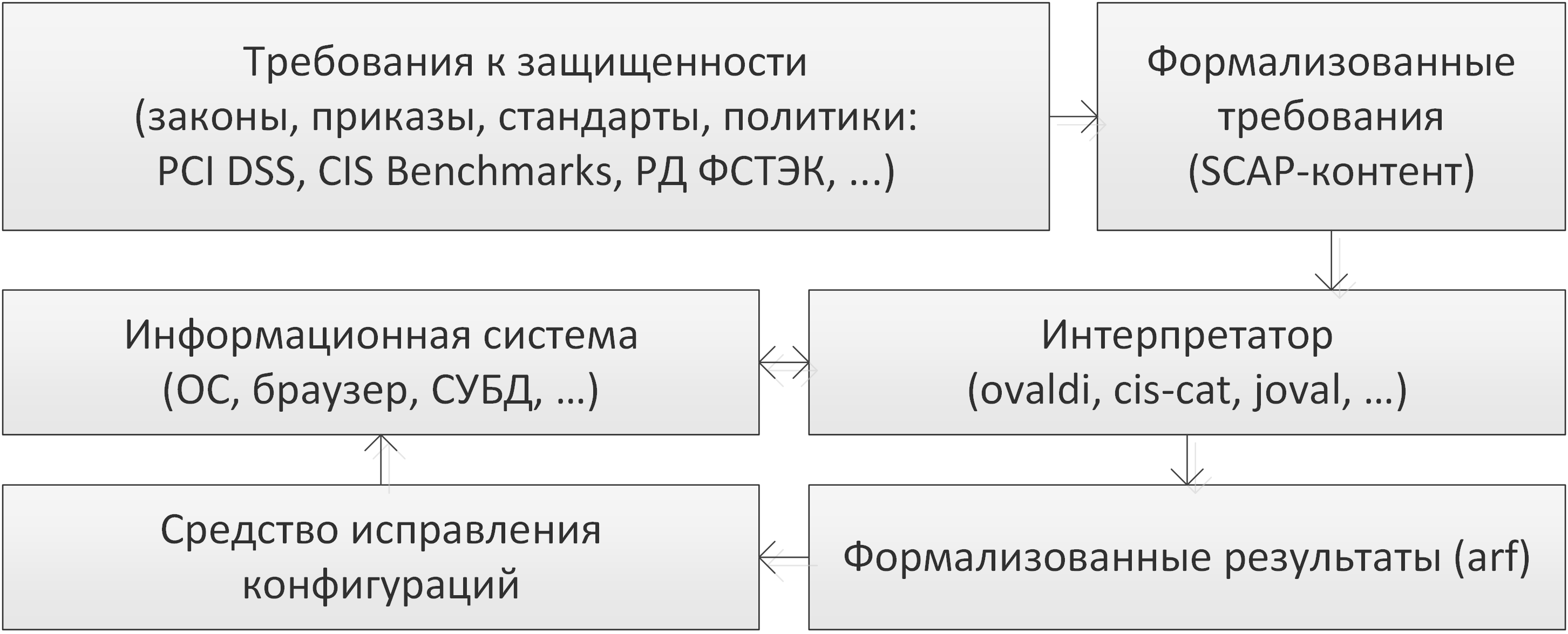

Diagrama estructural del proceso de auditoría de seguridad automatizada de sistemas de información utilizando SCAP

A continuación, le sugiero que se familiarice con todos los puntos del proceso de automatización de auditoría con más detalle. ¡Vamos!

Requisitos

La fuente de la auditoría, su base y motivo son los requisitos de papel de alto nivel para los sistemas de información, que son impuestos por los reguladores, están definidos en las mejores prácticas, políticas propias o de los socios.

Por ejemplo, el estándar PCI DSS describe los requisitos para admitir configuraciones de firewall, actualizar programas, probar regularmente los sistemas de seguridad y respaldar las políticas de seguridad de la información.

Las recomendaciones de CIS Controls v. 7.1 presenta los requisitos para la gestión continua de vulnerabilidades (CIS Control 3), configuración segura de hardware y software (CIS Control 5).

Y la orden No. 17 de la FSTEC define los requisitos para la protección de la información contenida en los sistemas de información estatales.

El principal problema de todos los requisitos y recomendaciones es su descripción no formalizada de alto nivel, que no permite su uso en el proceso de automatización. La solución fue propuesta por NIST en 2009 con el desarrollo de la especificación SCAP.

SCAP

SCAP (Security Content Automation Protocol) es una especificación jerárquica que permite configurar automáticamente los sistemas de información para buscar y corregir vulnerabilidades y evaluar el nivel de seguridad.

SCAP incluye varios componentes interconectados, cuya descripción formal se basa en XML: lenguajes XCCDF , OVAL , OCIL , ARF ; esquemas de identificación CCE , CPE , SWID , CVE ; métricas CVSS , CCSS...

Si bien otros componentes de la especificación también son importantes, los lenguajes principales son XCCDF y OVAL.

XCCDF (Formato de descripción de lista de verificación de configuración extensible) es un lenguaje que describe listas de configuraciones de seguridad de sistemas de información y define la interconexión de otros componentes de SCAP. El lenguaje está diseñado para proporcionar intercambio de información, generación de documentos, pruebas automatizadas y evaluación de conformidad con requisitos específicos. No contiene comandos para realizar un escaneo.

OVAL (Open Vulnerability and Assessment Language) es un lenguaje declarativo para declaraciones lógicas sobre el estado del sistema. Es el componente principal del estándar SCAP, que se utiliza para describir las vulnerabilidades y la configuración requerida del sistema.

Por lo tanto, el contenido de SCAP son los requisitos para los sistemas de información, que se traducen a una forma formalizada, lo que permite verificar automáticamente el cumplimiento de los requisitos de los sistemas y buscar vulnerabilidades.

Analizaré XCCDF y OVAL en detalle en el próximo artículo y dejaré un enlace aquí.

Pregunta. ¿Dónde obtener el contenido de SCAP?

- Cree usted mismo, que es bastante laborioso y requiere una comprensión de las especificaciones. La vida es más fácil gracias a un editor SCAP de código abierto que le permite crear documentos XCCDF y OVAL en una interfaz gráfica fácil de usar.

- Utilice recursos abiertos. Por ejemplo, la base de descripciones OVAL de FSTEC , requisitos de USGCB o un repositorio de MITRE.

- Comprar. Al comprar algunos productos comerciales, puede obtener acceso a las bases de datos del fabricante.

Intérpretes

Los requisitos formalizados en forma de contenido SCAP son datos de entrada de los denominados intérpretes o escáneres, de los cuales hay muchos. MITRE mantiene un registro de organizaciones "autorizadas", sus productos y repositorios OVAL .

Considere algunos intérpretes gratuitos: OVALdi , OpenSCAP y ScanOVAL .

OVALdi

El intérprete fue desarrollado por MITRE. Su único objetivo es demostrar la evaluación y verificación de sintaxis de los documentos OVAL desarrollados. Tiene una funcionalidad mínima para evaluar sistemas de información. Disponible para Windows y Linux. Distribuido bajo licencia BSD.

OVALdi se puede controlar solo desde la línea de comando y solo localmente, para lo cual debe ingresar el comando con derechos de administrador:

ovaldi.exe -m -o "definitions.xml"

donde

m

: no verifique la integridad del documento OVAL,

o

es la ruta al documento OVAL.

Opencap

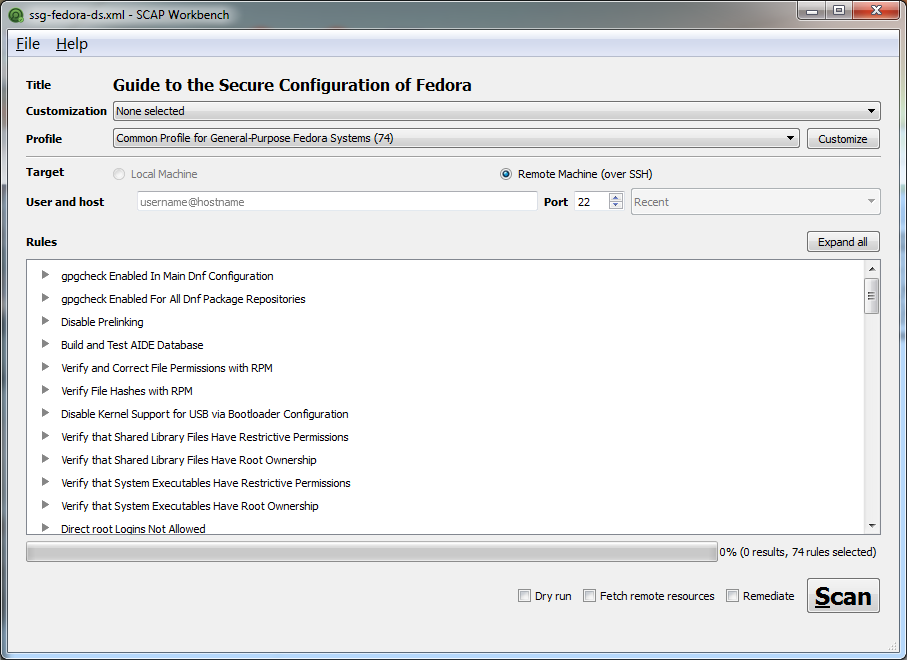

El proyecto de Red Hat, representado por muchos productos, incluido OpenSCAP Base, un escáner de código abierto basado en CLI y SCAP Workbench, un escáner basado en GUI.

En el próximo artículo, detallaré la implementación y el uso del sistema de auditoría automatizado gratuito de Red Hat y dejaré un enlace aquí.

Interfaz SCAP Workbench

A pesar de que las herramientas OpenSCAP son adecuadas para Windows, se presentan más posibilidades para sistemas similares a Unix, porque inicialmente, el proyecto tenía como objetivo únicamente su evaluación.

Intérprete de comandos en la terminal se activa:

oscap oval eval "D:\definitions.xml" --report "D:\results.html"

,

y luego comprobará el sistema de acuerdo con las instrucciones del documento ovalada

«D:\definitions.xml»

con guardar los resultados en un archivo

«D:\results.html»

.

SvanOVAL

Una herramienta desarrollada para FSTEC por una empresa rusa. La herramienta es gratuita y adecuada tanto para Windows como para Linux (Astra).

Interfaz ScanOVAL

El principal inconveniente es que las capacidades de la herramienta están limitadas solo al verificar el sistema en busca de vulnerabilidades que se presentan en la base de datos FSTEC, mientras se verifica la firma digital del documento OVAL, por lo que no funcionará para alimentar el archivo personalizado. A pesar de esto, ScanOVAL es el gran paso de FSTEC hacia la seguridad sin papel.

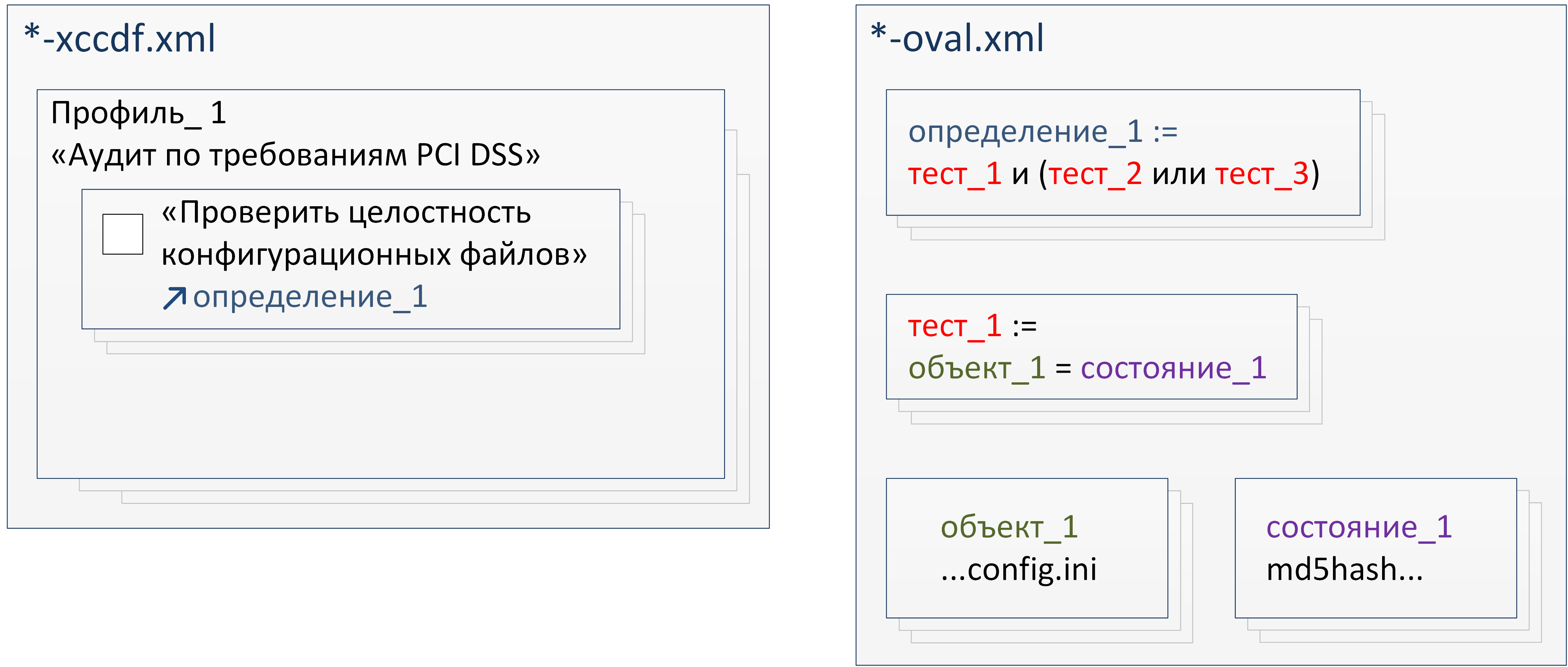

Lógica SCAP

Por simplicidad, muchos de los matices no se tienen en cuenta, lo que, en general, no viola los principios de SCAP, pero permite una mejor comprensión del enfoque en sí.

El

documento XCCDF del diagrama lógico básico de SCAP contiene perfiles, uno de los cuales se puede seleccionar para realizar pruebas, por ejemplo: buscar vulnerabilidades en Windows 10 o cumplir con algunos requisitos específicos. De hecho, los perfiles contienen listas de verificación que deben verificarse para determinar si el sistema cumple con este perfil.

Las listas de verificación contienen información descriptiva: requisitos verbales, recomendaciones para resolver no conformidades, métricas de evaluación, etc. Todo esto se utiliza para mostrar explicaciones de los resultados de la verificación.

Pero lo principal que contiene cada elemento de la lista de verificación es un enlace a una definición específica en el documento OVAL asociado. Después de procesar la definición de OVAL, el intérprete devuelve un resultado booleano (

true

o

false

), en función del cual concluye que se ha cumplido la solicitud de la lista de verificación.

En un documento OVAL, las definiciones forman un conjunto lógico de pruebas que deben superarse. Cada prueba utiliza operadores lógicos para asociar objetos y estados .

Las pruebas, los objetos y los estados son de varios tipos., de los cuales hay muchos. Es su diversidad la que determina las amplias capacidades de la especificación SCAP.

Por ejemplo, para Windows, entre otros, existe un tipo

group_sid

(

group_sid_test

,

group_sid_object

y

group_sid_state

), que permite evaluar usuarios y subgrupos por identificador SID. Y el tipo de

dpkginfo

Linux le permite verificar información sobre un paquete DPKG determinado. El tipo

textfilecontent

es independiente del sistema y proporciona validación del contenido de un archivo de texto, como un archivo de configuración.

El estado en el documento OVAL especifica el valor requerido del parámetro que caracteriza a algún objeto.

Al procesar una prueba, el intérprete determina el valor del parámetro que caracteriza el estado actual del objeto y, de acuerdo con la lógica especificada en la prueba, lo compara con el valor especificado. En base a esto, se genera el resultado de la prueba booleana.

La definición también compara los resultados de cada prueba vinculada de acuerdo con una lógica predeterminada, lo que da como resultado un resultado final que representa el cumplimiento de un requisito específico de la lista de verificación.

Por ejemplo, si hay un requisito para garantizar la inmutabilidad de los archivos ejecutables, a continuación, cuando se traduce en SCAP-contenido que el objeto se le dará un archivo ejecutable en particular, que se determina por el nombre completo:

.../example.exe

. El estado se establece en el valor deseado de la suma de hash de:

D41...27E

. La prueba determinará la operación de comparación:

equal

- igualdad. En este caso, el intérprete calculará la suma hash del archivo

.../example.exe

y la comparará con la dada

D41...27E

. Si coinciden, devolverá un resultado positivo.

resultados

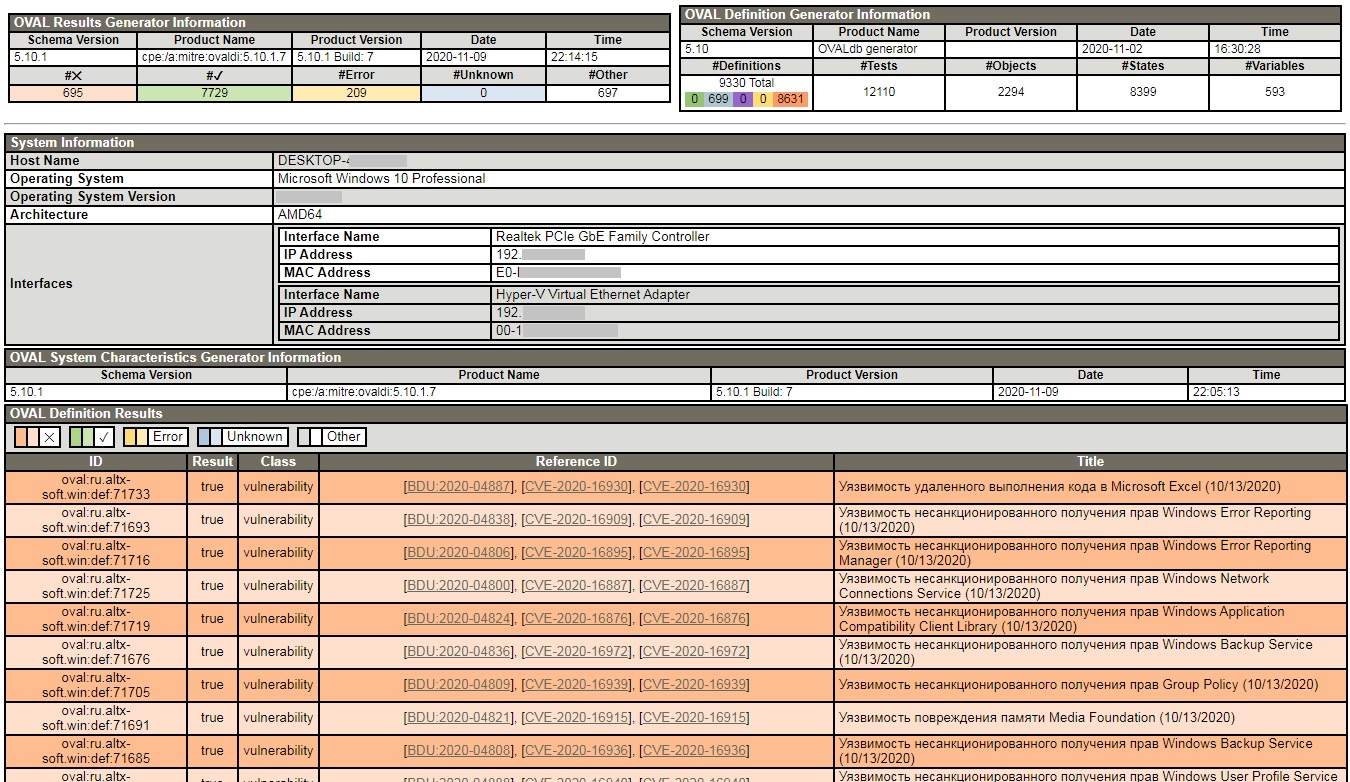

De acuerdo con la especificación SCAP, los resultados de la auditoría se presentan en ARF (formato de informe de activos).

El informe ARF está contenido en un documento XML e incluye descripciones de perfil, requisitos de la lista de verificación y resultados resumidos para cada elemento de la lista de verificación.

Normalmente, los resultados del escaneo se convierten a un formato legible por humanos.

Resultados de muestra de la comprobación de vulnerabilidades de Windows 10 utilizando el intérprete de OVALdi

Corrección

Las capacidades del protocolo SCAP permiten la corrección automática de las inconsistencias encontradas y la eliminación de vulnerabilidades (la funcionalidad debe estar respaldada por un sistema de auditoría automatizado).

Esta parece una buena opción, pero las correcciones automáticas pueden dañar el sistema, así que use estas funciones con cuidado.

La variante más común es cuando los resultados de la verificación se presentan como una lista de requisitos incumplidos y una descripción textual de las acciones que deben realizarse para corregir. Por ejemplo, como en la versión gratuita de CIS-CAT.

Ejemplo de resultados del intérprete CIS-CAT Lite con recomendaciones para su eliminación

Conclusión

La automatización de auditorías es la tarea más importante de la seguridad de la información, su relevancia se debe a la cantidad, complejidad y dinamismo de los sistemas que deben cumplir ciertos requisitos.

SCAP proporciona una metodología de automatización flexible y multifacética, que sin embargo tiene desventajas:

- la complejidad de traducir los requisitos verbales de alto nivel en contenido SCAP formalizado;

- la complejidad de crear intérpretes que le permitan utilizar todo el potencial de la especificación SCAP.

Por otro lado, desde la perspectiva del usuario final, las herramientas SCAP son una herramienta simple y eficaz que puede reducir los costos de tiempo y mejorar la seguridad de la infraestructura administrada.