La cantidad de formas que utilizan los grupos de hackers para atacar a las empresas parece infinita, pero en realidad no lo son. Casi todas las tácticas y técnicas de los ciberdelincuentes se han analizado y documentado en la base de datos pública MITRE ATT & CK. En esta publicación, le diremos cómo, durante la investigación de un incidente real, el uso de la base MITRE ATT & CK nos ayudó a averiguar qué grupo atacó a la empresa cliente.

Analisis inicial

Una empresa se acercó a nosotros, uno de los servidores de la red intercambiaba datos constantemente con un servidor de Internet de terceros. Después del examen inicial, resultó que este tráfico contenía datos y comandos que se intercambiaban entre el malware y el servidor C&C del atacante.

: , , , . , .

, 62 . 10 13 , , 22 -. , , .

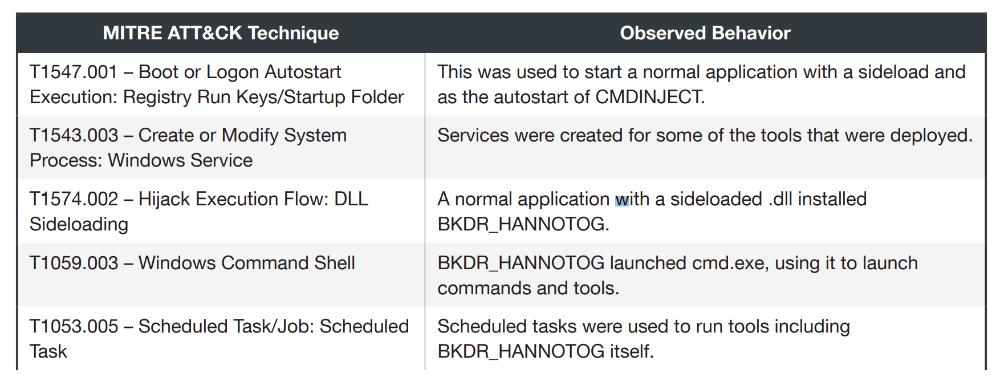

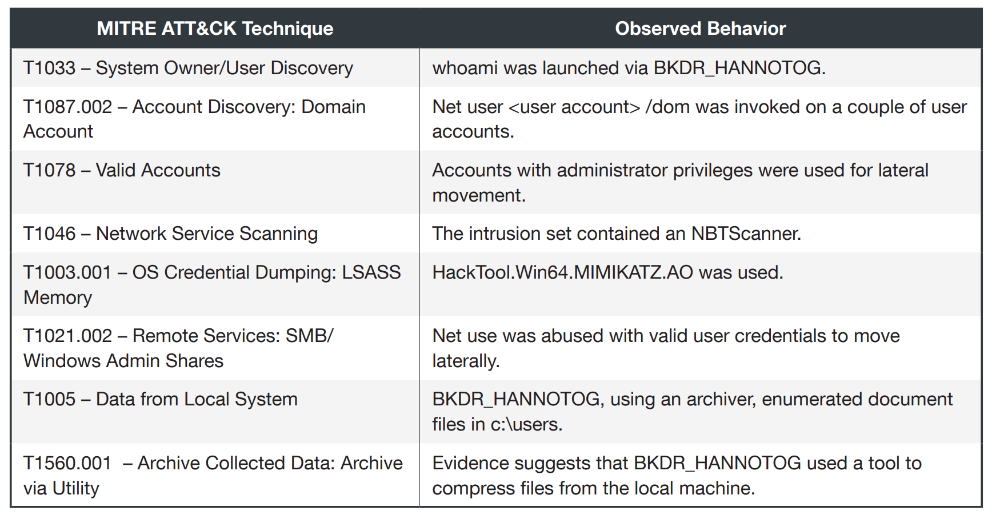

, DLL, cmd.exe. ProcDump Mimikatz. IPC . Schtasks, wmic-.

PDF MS Office, , .

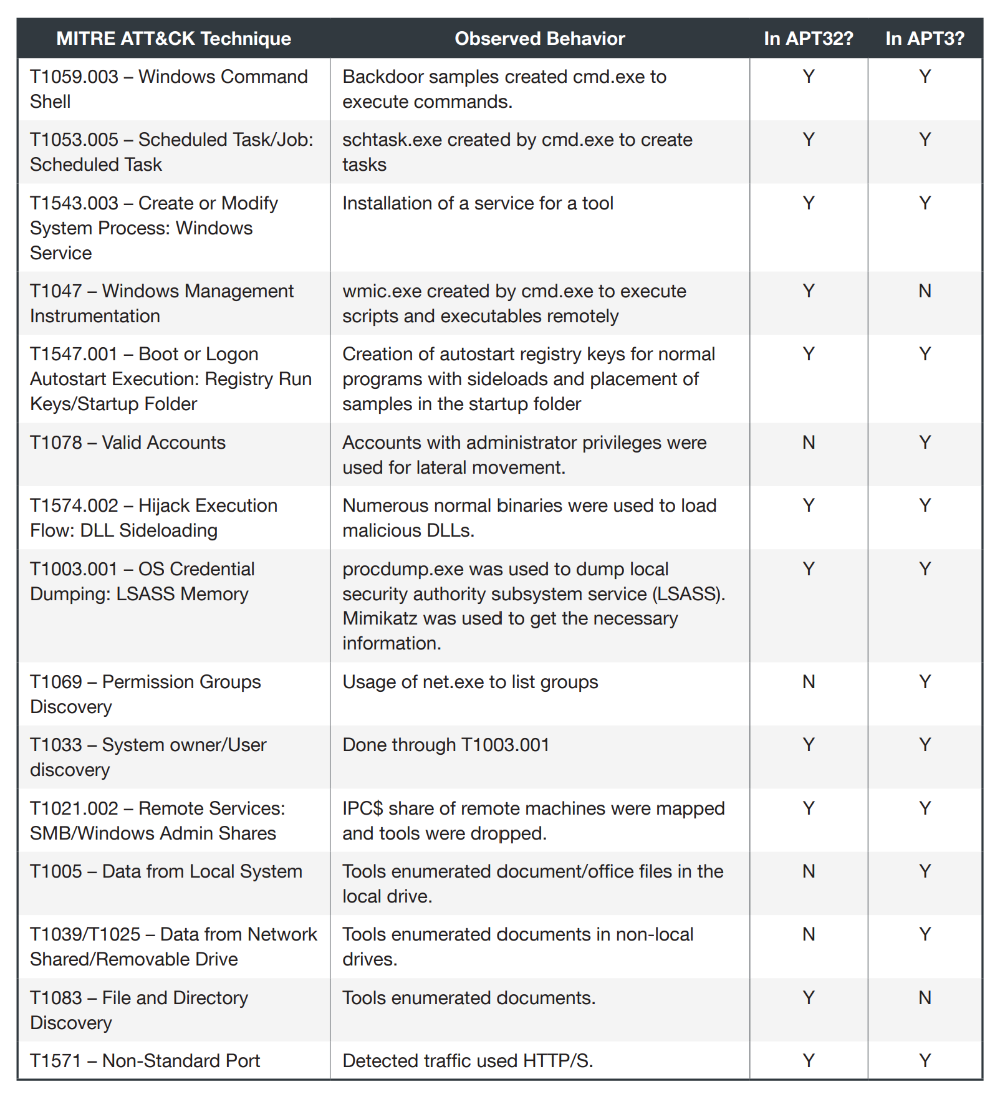

, , MITRE ATT&CK, — APT3 APT32.

, , , . . , , .

:

,

,

.

.

, — , , RAR- . . .

, , IP- , ; . . . , , . XOR.

URL . . , , , PDF-.

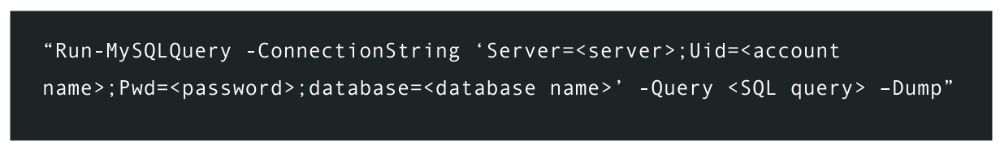

PowerShell- MySQL

MySQL. , , UID, , SQL-, . :

, , , , , , . . CSV-. , .

FTP-

, . , 7-Zip , XOR-. FTP-, . , .

-, cmd.exe. , , . , .

, -, Apache. - :

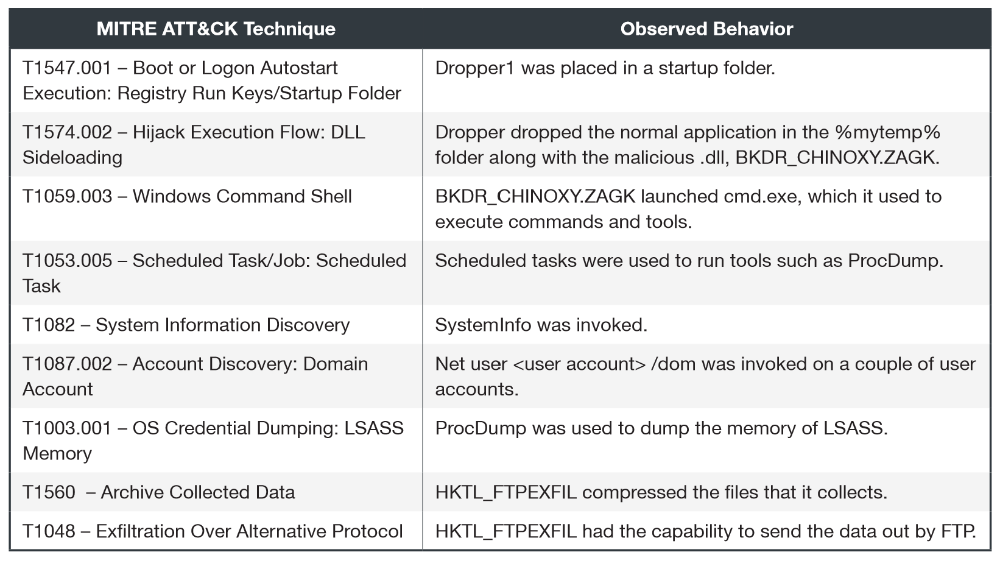

, . :

TROJ_CHINOXY.ZAGK, dll;

Procdump — LSASS;

Mimikatz — ;

NBTScan — .

, . .

. , :

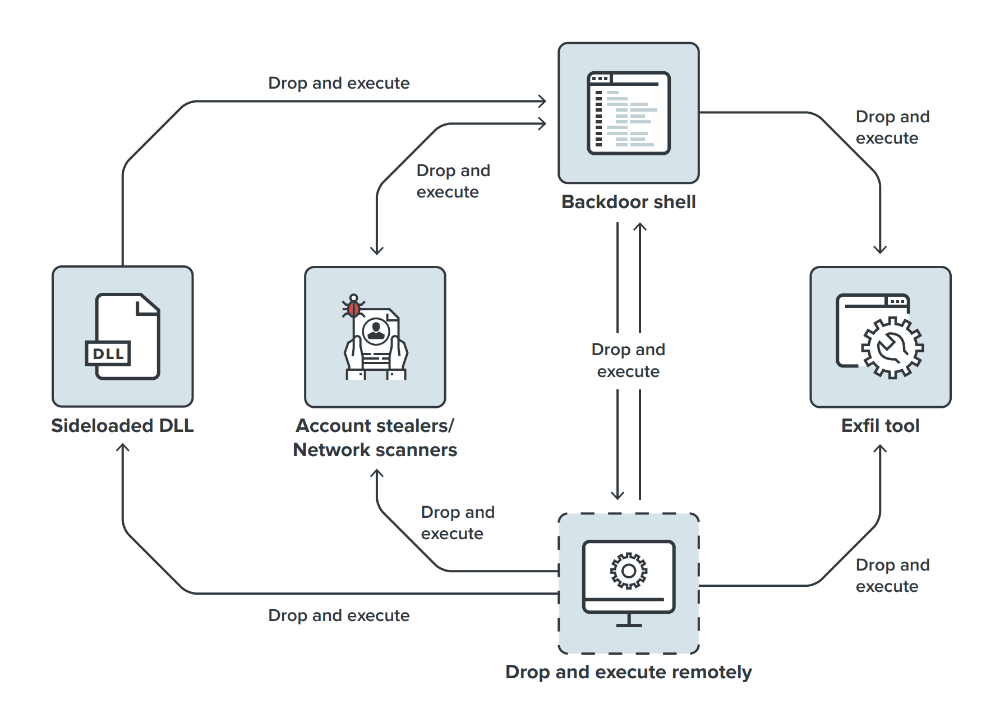

, , dll. , dll. , dll -, Procdump .

, , - , , , .

, , , , . . , .

, « », .

№ 1

, dll FTP. .

Lotus Blossom

. Trip, Lotus Blossom. , № 1:

№ 2

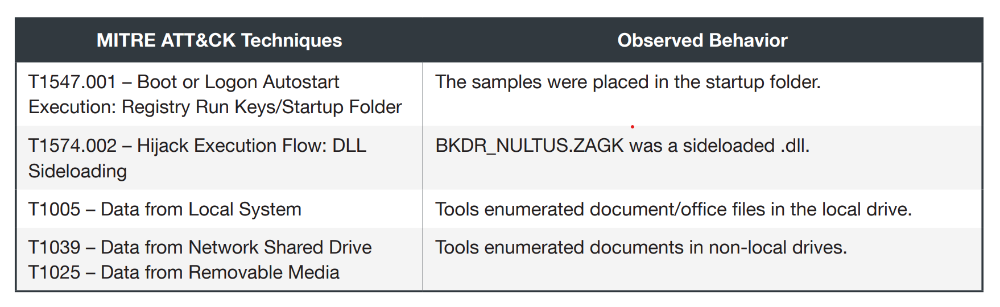

, APT-. , RAR-. . dll, . , .

OceanLotus

, APT32. , . , .

OceanLotus APT32 . , , .

, , . — , , .

, , , . , , sideloaded-DLL.

, MITRE, . , . , APT, . , .