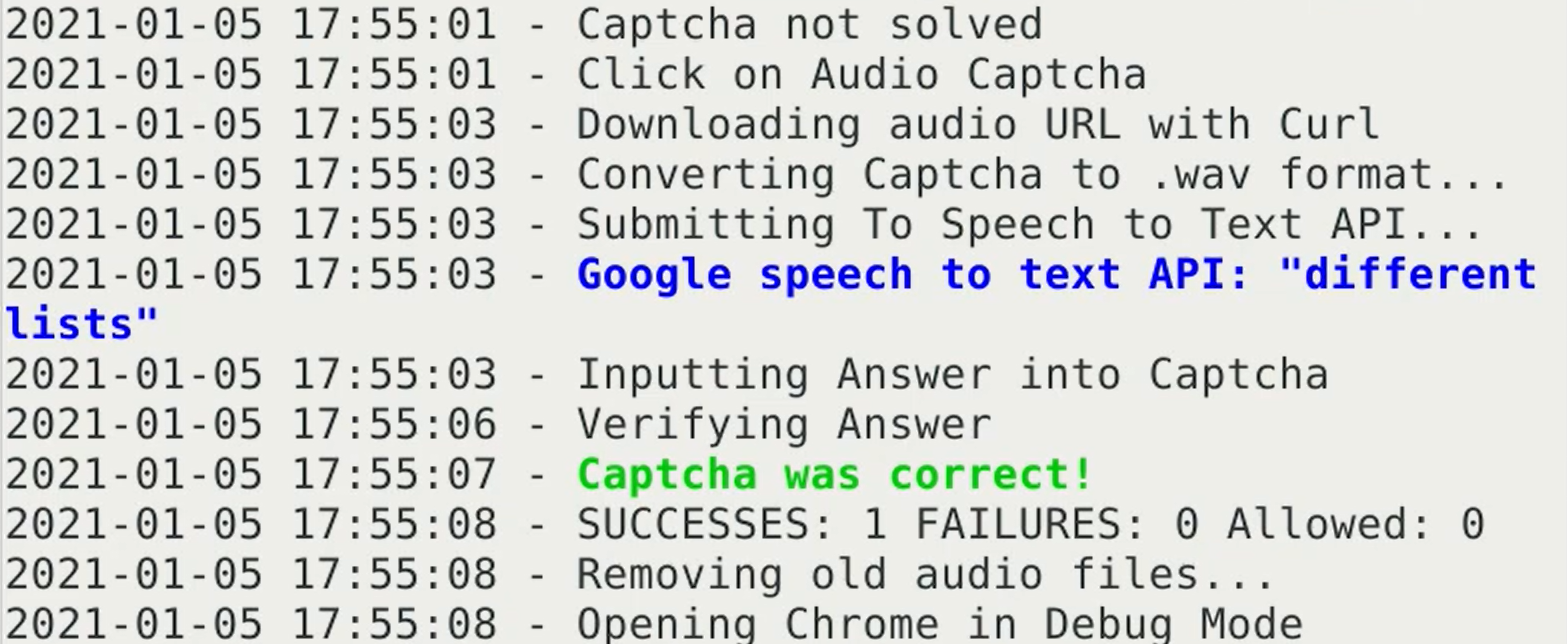

No fue el captcha principal con imágenes lo que fue pirateado, sino un método alternativo de verificación mediante un mensaje de voz. Se envía un código en el mensaje de audio, que debe ingresarse en el campo correspondiente. Nikolay ha mejorado el método desarrollado anteriormente con respecto a la versión anterior de reCAPTCHA v2: el script intercepta un archivo de audio con un mensaje de voz y lo envía al servicio Text-to-Speech. El código se reconoce correctamente en más del 90% de los casos. El investigador confirmó que el método también funciona contra reCAPTCHA v3: aparentemente, el método de autorización alternativo migró directamente de la versión anterior, aunque la actualización de captcha a la tercera versión también rompió la Prueba de concepto publicada hace dos años. Nikolay publicó una versión actualizada en su repositorio en Github ...

Video que demuestra el funcionamiento del script actualizado (totalmente automatizado hasta los movimientos del mouse):

Que mas paso

Los navegadores Firefox y Chrome se actualizaron a principios de enero . En ambos casos, se cerraron vulnerabilidades graves que podrían permitir la ejecución de código arbitrario y ganar control sobre el sistema. En el caso de Firefox, tanto la versión para PC como la versión móvil se ven afectadas. En Chrome, la vulnerabilidad solo es relevante para las computadoras. Vulnerabilidad

cerrada en controladores NVIDIA. Además del tradicional agujero de elevación de privilegios, los parches abordan varios problemas en el controlador vGPU para virtualizar los recursos de la GPU. La explotación de estos bugs, aunque no permite tomar el control de la máquina host, permite la divulgación de información y la denegación de servicio.

Se cierra el conjunto de parches de Android de enero 43 vulnerabilidades, incluida una en el componente del sistema Android, supuestamente relacionadas con el funcionamiento del módulo Bluetooth.

El investigador Ahmed Hassan encontró una vulnerabilidad en la función de mensajería de Telegram "La gente está cerca". El funcionamiento del problema es similar a los métodos de otros programas que utilizan la geolocalización: al sustituir sus propias coordenadas, puede realizar una triangulación virtual y obtener la ubicación exacta de otro usuario en lugar de una aproximada.

Representantes de la empresa Nissan anunciaron una grave filtración de datos corporativos: ocurrió debido a un servidor Git con un nombre de usuario y contraseña admin: admin.

Investigación muy interesante sobre piratería(versión corta en Habré ) Clave de hardware de Google Titan utilizada para la autenticación de dos factores. Se utilizó un método de ataque de canal lateral para descifrar los datos.

Se encontró una contraseña cableada en el último firmware para algunos dispositivos de red ZyXel .