La vulnerabilidad (CVE-2021-3011) permite recuperar la clave de cifrado principal y evitar la autenticación de dos factores. Los expertos en seguridad de NinjaLab explicaron cómo funciona el posible ataque de piratas informáticos para los tokens de Google Titan basados en el chip NXP A700X, pero teóricamente el mismo patrón de pirateo es relevante para los tokens criptográficos de Yubico (de YubiKey) y Feitian que usan un chip similar.

Hablemos de cómo funciona el ataque y si puede seguir confiando en las claves de cifrado físicas.

Acerca de Google Titan

Esta llave de seguridad está en el mercado desde 2018. Es un dispositivo de hardware MFA que se utiliza para verificar físicamente la identidad de un usuario. Las claves se utilizan comúnmente en lugar de métodos de autenticación multifactor menos seguros, como los códigos de verificación enviados por SMS o correo electrónico.

La peculiaridad de Google Titan es que, incluso después de recibir una contraseña de correo electrónico, los atacantes no podrán acceder a sus datos sin una clave física. Los investigadores de NinjaLab también notaron esto: su clave estará en peligro solo si es robada o extraviada.

Google Titan viene en dos sabores en el mercado. Una es algo similar a una unidad flash USB: el microchip está "desnudo", la clave funciona a través de USB y NFC. La segunda opción es similar a las llaves del coche en forma de llavero y funciona a través de Bluetooth.

Calcular a partir de la radiación electromagnética

Desde el inicio de Google Titan, los expertos de NinjaLab han sospechado que las claves podrían ser vulnerables a ataques a través de canales externos o secundarios. Estos incluyen, entre otras cosas, ataques basados en los resultados de monitorear la radiación electromagnética que emana de los dispositivos durante el funcionamiento. Su análisis ayuda a identificar patrones en el trabajo y recopilar información útil para la piratería.

Al observar la radiación electromagnética durante la generación de firma digital (ECDSA), los expertos en seguridad atacaron y clonaron con éxito el elemento clave seguro: el chip NXP A700X. El hecho de que el conjunto de chips utilizado en Google Titan se haya convertido en la base de otras claves de seguridad también genera preocupaciones sobre otros productos en el mercado.

Entre los productos afectados por el ataque, se señalaron los siguientes:

- Llave de seguridad de Google Titan,

- Yubico Yubikey Neo,

- Feitian FIDO NFC USB-A / K9,

- Feitian MultiPass FIDO / K13,

- Feitian ePass FIDO USB-C / K21,

- Feitian FIDO NFC USB-C / K40,

- NXP J3D081_M59_DF,

- NXP J3A081,

- NXP J2E081_M64,

- NXP J3D145_M59,

- NXP J3D081_M59,

- NXP J3E145_M64,

- NXP J3E081_M64_DF.

El equipo de respuesta de seguridad de NXP ha confirmado que todas las bibliotecas criptográficas ECC de NXP anteriores a la versión 2.9 para los productos P5 y A7x son vulnerables a los ataques.

Cómo se lleva a cabo el ataque

Cabe señalar de inmediato que la clave puede ser pirateada, pero nadie dice que sea fácil de hacer. Así, el proceso de piratería descrito en 60 páginas del informe NinjaLab puede convertirse en la base de una operación en el espíritu de las películas sobre el Agente 007.

Todo comienza con un simple ataque, por ejemplo, una carta de phishing. El objetivo del atacante es obtener el nombre de usuario y la contraseña de la cuenta de destino. Ésta es la parte más sencilla de la operación.

Las credenciales son inútiles sin la posesión de la clave de seguridad, como discutimos anteriormente. Esto significa que luego el hacker tendrá que encargarse de robarle la llave de seguridad al propietario, y durante un cierto período de tiempo y para que no se dé cuenta de la pérdida. Después de todo, si el propietario nota la falta de una clave, podrá revocar la clave o registrar una nueva, lo que anulará todos los esfuerzos de los estafadores.

El exitoso robo de Mission: Impossible token no termina. Además, el atacante se enfrenta a una serie de restricciones.

Para utilizar la llave de seguridad de Google Titan, primero debe abrir la carcasa del dispositivo. Dado que el atacante aún debe devolver la llave a la víctima desprevenida (preferiblemente en su forma original), la autopsia debe realizarse con mucho cuidado.

Los expertos de NinjaLab suavizaron el plástico con una pistola de aire caliente y dividieron la llave con un bisturí. Esto debe hacerse con cuidado para no dañar la placa de circuito impreso. Como puede ver en la imagen a continuación, el estuche de la llave aún pierde su presentación, por lo que existe una alta probabilidad de que la situación se salve solo al imprimir un nuevo estuche en una impresora 3D. Los expertos de NinjaLab tardaron unas 4 horas en desmontar y montar el token.

Se necesitaron otras 6 horas para recuperar la clave de una cuenta FIDO U2F. Los investigadores han demostrado que la radiación electromagnética se correlaciona con la información clave efímera de ECDSA, que es suficiente para revelar la clave secreta utilizando técnicas de aprendizaje automático. Para recuperar la clave secreta en el token de Google Titan, basta con analizar unas 6.000 operaciones de firma digital basadas en la clave ECDSA utilizada para la autenticación de dos factores FIDO U2F al conectarse a una cuenta de Google.

Pero, nuevamente, todo esto es posible solo si la víctima desprevenida continúa usando la clave revelada por el atacante.

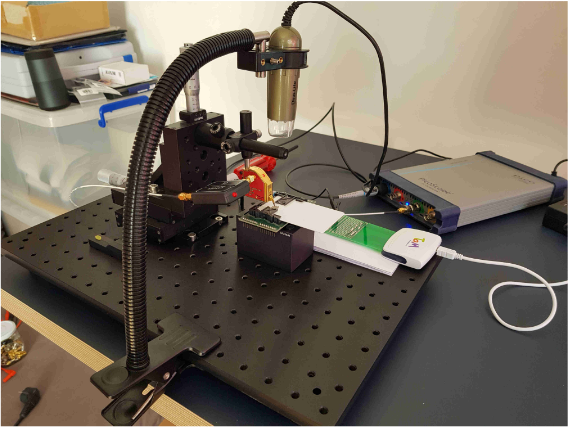

Parecería que todo lo anterior asustará a cualquier hacker que no quiera jugar a ser un espía. Pero eso no es todo. El ataque también requiere equipo bastante caro, que cuesta alrededor de $ 13,000, habilidades en ingeniería inversa de microcircuitos y software especial que no se puede encontrar en el dominio público.

Entre el equipo necesario:

- complejo de medición Langer ICR HH 500-6, utilizado para probar microcircuitos de compatibilidad electromagnética,

- amplificador Langer BT 706,

- Micromanipulador Thorlabs PT3 / M con una resolución de 10 μm,

- osciloscopio de cuatro canales PicoScope 6404D.

Que sigue

A pesar de la vulnerabilidad identificada, los expertos de NinjaLab señalan que las claves físicas MFA siguen siendo más efectivas que las alternativas. Al menos porque tienes que esforzarte mucho para romperlos. Y no estamos hablando de piratería masiva de personas "al azar", sino de ataques dirigidos a una víctima seleccionada. es decir, si su correo no almacena datos clasificados del Pentágono, es poco probable que sufra esta vulnerabilidad.

Ninja Labs agrega que las medidas de seguridad adecuadas pueden ayudar a limitar el daño potencial causado por una clave de seguridad clonada. Las medidas propuestas incluyen la implementación de un sistema MFA que puede detectar la clave clonada y bloquear la cuenta afectada. Por ejemplo, el mecanismo contador descrito en la especificación FIDO U2F .

Su esencia es que el token realiza un seguimiento de las operaciones realizadas y transmite los valores al servidor, que compara la información transmitida con los valores guardados durante la operación anterior con el mismo token. Si el valor transferido es menor que el valor almacenado, el mecanismo concluye que hay varios dispositivos con un par de llaves idéntico. El mecanismo de contador ya se utiliza para la autenticación en los servicios de Google y le permite bloquear cuentas cuando detecta actividad de tokens clonados.

Y, por supuesto, vale la pena recordar que toda la operación comienza con simples ataques de ingeniería social. Esto significa que la atención en esta etapa reducirá significativamente las posibilidades de éxito de los atacantes.