Los grupos criminales utilizan las herramientas más efectivas para los ataques que les permiten obtener lo que quieren de manera rápida y rentable: infiltrarse en el sistema, ejecutar malware, robar dinero. Según la investigación, el vector de ataques más común sigue siendo el phishing: campañas dirigidas a personas en las que se utiliza activamente la ingeniería social.

La demanda de phishing ha llevado a la aparición de servicios especializados que ofrecen una gama completa de servicios para crear e implementar un ataque fraudulento. Por relativamente poco dinero, el cliente recibe un estudio de la audiencia objetivo, el desarrollo de cartas teniendo en cuenta el retrato psicológico de las víctimas potenciales, así como la infraestructura para la campaña. Sobre cómo se organiza el servicio Phishing-as-a-Service (PhaaS), cuánto cuesta alquilarlo y cómo protegerse de los estafadores, dice Andrey Zharkevich, editor de la empresa de seguridad de la información Antifishing. El texto fue elaborado a partir de los resultados de la entrevista.

Cómo todo empezó

Phishing-as-a-Service surgió en su infancia hace 10 años como un kit de ataque de phishing de Login Spoofer 2010 listo para usar que estaba habilitado para la nube.

Esto no era en absoluto lo que los ciberdelincuentes y sus clientes están usando ahora, pero el sistema permitió la creación de sitios de phishing y se distribuyó de forma gratuita. Para compensar la falta de monetización de su herramienta, los desarrolladores en secreto de los crédulos script kiddys enviaron los datos que pasaron a través de su herramienta a su servidor y luego los usaron para sus propios fines.

Más tarde, aparecieron servicios "honestos" que hacen exactamente lo que prometen a sus clientes.

Dispositivo PhaaS

El principio de división del trabajo le permite aumentar la productividad incluso cuando se trata de áreas de actividad ilegales. Gracias a PhaaS, los delincuentes no tienen que ocuparse de tareas rutinarias, que incluyen:

- Etapa preparatoria: definir el público objetivo, construir su perfil psicológico, determinar el tipo de phishing más efectivo que se utilizará: mensajeros, redes sociales, correo electrónico o publicidad maliciosa.

- Desarrollo de un mensaje de phishing. La carta debe "enganchar" a la víctima potencial para golpear las emociones subyacentes y deshabilitar el pensamiento racional. El diseño y el contenido del mensaje deben ser realistas para que la mayor parte posible de la audiencia objetivo crea en ellos.

- Creación de infraestructura: un sitio que imita el sitio de una empresa real y roba datos de clientes, un adjunto malicioso que carga una "carga útil" para continuar el ataque.

- Lanzar una campaña: enviar mensajes de la forma elegida, recopilar datos, recibir información de una "carga útil" o infiltrarse en el sistema de destino y cifrar los datos. Esta es la etapa final en la que los atacantes obtienen el resultado que desean.

El auge del phishing como servicio ha hecho que sea tan fácil realizar una campaña de estafa como suscribirse a Netflix. Los clientes ciberdelincuentes obtienen las siguientes características:

- Ahorro de costes. El costo de los servicios de phishing está determinado por su escala y tarea principal, pero en general, es mucho más económico que preparar un ataque usted mismo.

- . 10 ? . ? , .

- . , , .

- . , . , .

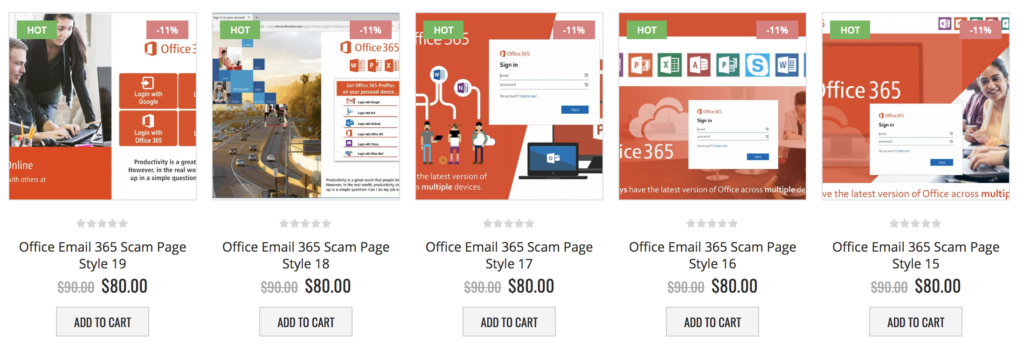

Cyren, una empresa de seguridad de la información, anunció el descubrimiento de aproximadamente 5.334 productos de phishing como servicio listos para usar el año pasado . Aquí hay una captura de pantalla de las sugerencias de uno de los desarrolladores del servicio malicioso.

Como puede ver, el servicio es económico, ofrece un amplio conjunto de funciones e incluso descuentos para los usuarios. El producto se ve muy profesional, no peor que las ofertas de servicios legales. No hay indicio de falta de profesionalismo, clandestinidad e ilegalidad. El precio es asequible para casi cualquier categoría de usuarios: tómalo y trabaja.

Sitio falso de Microsoft. utiliza el dominio microsoft.net y un certificado SSL normal. Tal engaño puede engañar incluso a un usuario experto en tecnología.

Una campaña de phishing de profesionales incluye enviar mensajes, crear recursos fraudulentos y desarrollar métodos de enmascaramiento de enlaces.

Por que el phishing es efectivo

Componente psicológico

La principal razón por la que el phishing es eficaz es que puede eludir los sistemas de defensa más avanzados al influir en las personas y sus emociones básicas para que realicen las acciones que los delincuentes desean. Esto se demuestra claramente con campañas exitosas de compromiso de correspondencia comercial (BEC) que solo utilizan texto.

Los métodos más sofisticados para disfrazar un enlace de phishing no funcionarán si el texto del mensaje no hace que el destinatario quiera hacer clic en él. Un documento malicioso técnicamente perfecto puede eludir todos los sistemas de seguridad, pero no funcionará si el destinatario duda de la autenticidad de la carta y no abre el archivo adjunto.

Por lo tanto, el elemento principal de los ataques de phishing no es solo y no tanto la infraestructura técnica, que consiste en dominios fraudulentos y sitios de apariencia convincente, sino la ingeniería social profesional que utiliza el impacto en las emociones básicas y amplificadores en forma de urgencia e importancia.

Después de que un usuario, bajo la influencia del texto de un mensaje de phishing, ha decidido abrir un documento adjunto o seguir un enlace, es el turno del kit de herramientas de phishing de infraestructura. Es importante que la víctima, que ha "picoteado" el anzuelo, siga creyendo que lo está haciendo todo bien.

Componente técnico

Los ciberdelincuentes suelen utilizar los siguientes para eludir los medios técnicos de protección:

- HTML: HTML- , , .

- : HTML, .

- : , .

- URL- : ,

- (content injection): - , .

- : , .

Hoy en día, casi todos los recursos de phishing utilizan certificados digitales para aumentar el nivel de confianza en ellos. Según el Anti-Phishing Working Group (APWG), hasta hace dos años , solo la mitad de los sitios de phishing tenían certificados SSL .

¿Cómo protegerse?

Dado que los ataques de phishing están dirigidos a personas, el principal método de protección contra ellos será trabajar con personas, que consta de dos partes obligatorias:

- capacitar a los empleados en habilidades de comportamiento seguro en el trabajo y en la vida cotidiana;

- practicar habilidades prácticas de comportamiento seguro utilizando sistemas que simulan ataques reales.

Las capacitaciones para los usuarios deben realizarse con regularidad, y todos los empleados de la empresa, sin excepción, deben participar en ellas. La formación tradicional en forma de proyección de una película o una conferencia sobre los conceptos básicos de la seguridad de la información no es suficiente para desarrollar habilidades laborales seguras.

El conocimiento es acción, por lo que la teoría debe ponerse en práctica, ya que los atacantes utilizan técnicas que ni siquiera los profesionales experimentados en ciberseguridad pueden reconocer. El entrenamiento de habilidades se puede organizar mediante varios ataques de phishing que imitan las acciones de los ciberdelincuentes reales.

¿Cuánto ganan los ciberdelincuentes?

Según The Hidden Costs of Cybercrime , de McAfee , la economía mundial pierde al menos un billón de dólares al año frente a los piratas informáticos, lo que representa más del 1% del PIB mundial. Según Sberbank, las pérdidas de la economía rusa por delitos cibernéticos pueden alcanzar los 3,5 billones de rublos para fines de 2020 .

Las industrias más rentables son:

| Tipo de crimen

|

Ingresos anuales

|

| Mercados ilegales en línea

|

$ 860 mil millones

|

| Secreto comercial, robo de propiedad intelectual

|

$ 500 mil millones

|

| Comercio de datos | $ 160 mil millones

|

| Crime-ware / CaaS

|

$ 1.6 mil millones

|

| Secuestro de datos

|

Mil millones de dólares

|

| Total | $ 1,5 billones

|

El costo de varios servicios prestados por los ciberdelincuentes que utilizan el esquema SaaS:

| Producto o servicio

|

El costo

|

| Suplantación de SMS

|

$ 20 / mes

|

| Spyware personalizado

|

$ 200

|

| Hacker a sueldo

|

$ 200 +

|

| Kit de explotación de malware

|

$ 200- $ 700

|

| Blackhole Exploit Kit

|

$700/ or $1 500/

|

| Zero-Day Adobe Exploit

|

$30 000

|

| Zero-Day iOS Exploit

|

$250 000

|

La efectividad del esquema PhaaS y el creciente número de campañas de phishing en todo el mundo permiten predecir un mayor crecimiento en la oferta de este servicio ciberdelincuente. Existe una alta probabilidad de que las ofertas de PhaaS aumenten con datos de filtraciones durante 2020, aumentando la efectividad y el peligro de campañas fraudulentas.

Dado que la cantidad promedio de daño de un ataque de phishing exitoso, según Group-IB, supera los 1,5 millones de rublos , las organizaciones deben analizar cuidadosamente los riesgos potenciales y verificar la resistencia de sus empleados al fraude para reducir la probabilidad de pérdidas financieras y de reputación.