Buenas tardes amigos. Estuve en esta publicación durante mucho tiempo, revisé muchos foros, canales de telegramas, canales de YouTube, leí los comentarios, estudié los cursos fusionados y creo que ahora estoy listo para escribir esta publicación. Comencé mi viaje no desde la piratería y ni siquiera desde las pruebas y la administración de redes, sino desde el marketing digital más común, por lo que explicaré todo de manera bastante transparente, incluso para personas que no están en el tema.

Para empezar, el concepto de "hacker ético" es algo así como la palabra "comercializador" para mí. Es decir, en general, de todo y de nada en absoluto. La piratería, como muchas otras industrias, requiere especialización. Cuando llegan algunas órdenes de hacking ético, suelen llegar al equipo, y este equipo ya tiene algún tipo de especialización.

Parte del material que tomé de Codeby aquí y aquí , que considero obligatorio para el estudio, parte que tomé prestado de mi XMIND personal, parte de los canales de telegramas

Para empezar, Hacking se divide en las siguientes áreas:

Web-Hacking: piratería de sitios y todo lo relacionado con ellos

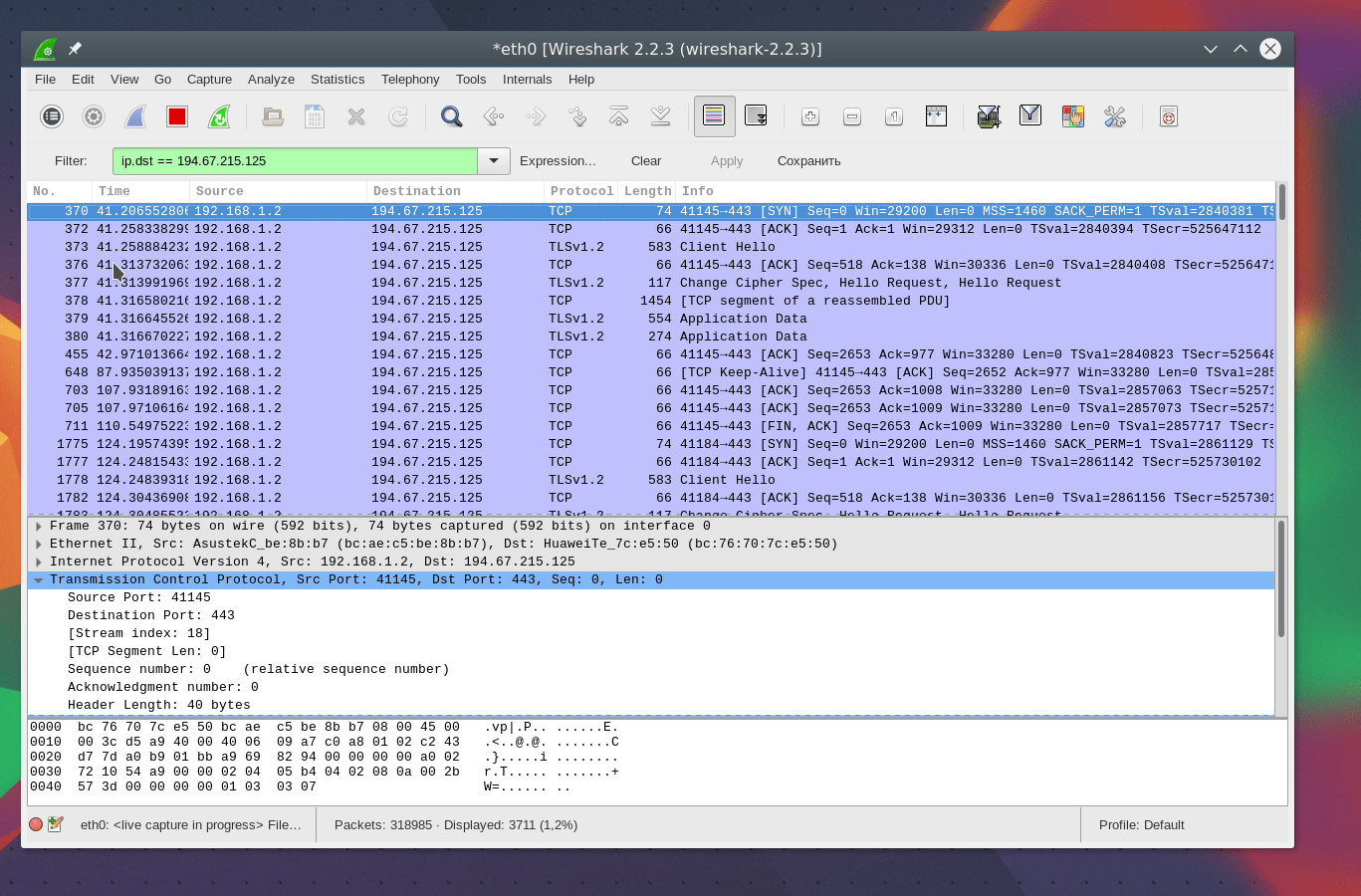

Piratería de red: piratería de redes y toda la red

OSINT es un área separada relacionada con la inteligencia, pero de una forma u otra necesitas entender esto

Forense: análisis forense digital, detección de piratas informáticos, delincuentes y otras personalidades

Anonimidad: todo lo relacionado con el anonimato. Configurar una máquina segura, VPS, suplantación de IP, etc. Es más una herramienta para trabajar en campos relacionados que una especialidad. Habilidad obligatoria y mínima requerida para Black Hat

La ingeniería inversa está analizando programas para 0 y 1 para probar cómo funciona, desarmarlo, cambiarlo y comenzar de nuevo en Assembler

Ingeniería social: engañar a la gente, engañar al territorio del enemigo, la psicología, la PNL, la inteligencia y todo lo relacionado con ella. Se integra estrechamente con OSINT. Árbol de desarrollo obligatorio para Black Hat

Prueba de código fuente: análisis dinámico y estático del código fuente. Eres tú quien comprueba qué tan bien está todo programado e identifica las posibles vulnerabilidades.

App pentest - Android IOS . .

Wi-FI Hacking

Coding - , . .

, . . .

.

Linux.

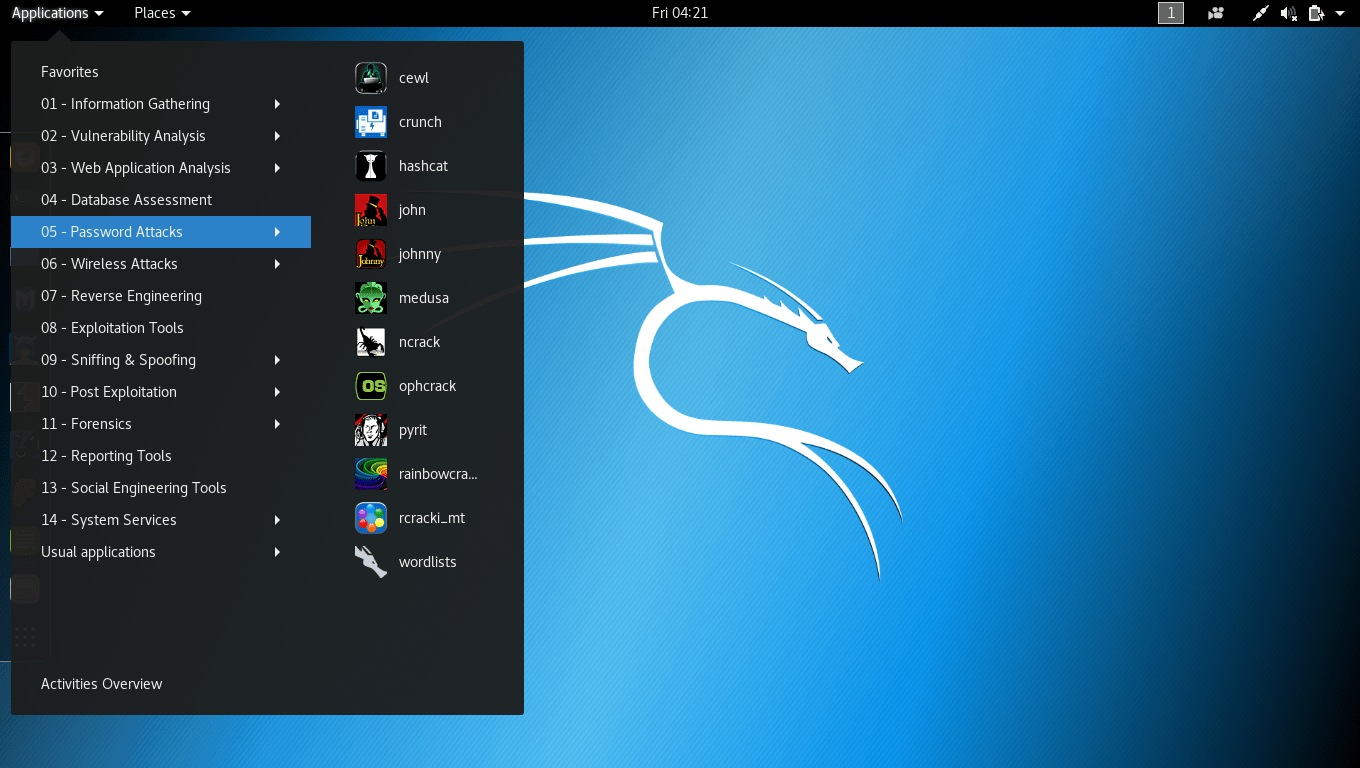

MUST HAVE . Kali Linux Parrot OS - .

:

Youtube - Linux.

Linux. | -

Youtube PLAFON - Linux Manjaro,

, TCP/IP OSI

Youtube -

" " - ,

. , - . :

-

- , . - Python! Python , .

Python ,

.

" " - .

Ermin Kreponic Codeby - , -

VectorT13 - .

HackerDom - ,

Codeby -

S.E. Book - . ,

Geek Girl - - .

BOOKS:

Después de aprender todo esto, querrá perfeccionar sus habilidades. Leer aquí . Esta es otra información privilegiada. Le recomiendo que compre una suscripción a la revista "Hacker".

Después de estudiar todo este material, espero poder ayudar a los principiantes en esta dirección, realmente extrañé ese artículo al comienzo de mi viaje. Gracias a todos por su atención