Experiencia de participación del equipo en el ciberpolígono The Standoff en el lado defensivo.

Hola, mi nombre es Anton Kalinin, soy el jefe del grupo de analistas del CyberART Center for Information Security Monitoring and Computer Incident Response, Innostage Group of Companies. Este otoño participamos en la capacitación cibernética The Standoff como un equipo azul. Para nuestro SOC, este se ha convertido en uno de los eventos más interesantes del año, en persecución ya hemos hecho muchas cosas dentro de nuestro centro, pero ahora queremos compartir nuestra experiencia con un público más amplio. Quien se sienta más cómodo no para leer, sino para ver (o escuchar), al final del artículo lanzaré un enlace al webinar en YouTube, que realizamos hace una semana.

Con lo que llegamos a las enseñanzas

“Las condiciones del enfrentamiento serán más cercanas a la vida real” - con estas palabras comenzó nuestra participación en The Standoff este año. Con las palabras "nuestro" me refiero al equipo de nuestro centro de respuesta y supervisión de incidentes informáticos CyberART . De hecho, la preparación para este evento fue lo más similar posible a la realidad de conectar a un cliente a un servicio de monitoreo (a diferencia de la etapa principal de la capacitación cibernética), pero hablemos de todo en orden.

Para empezar, la participación en The Standoff fue inesperada para nosotros, y si el resto de los equipos defensivos tenían acceso al campo de entrenamiento 4 semanas antes del inicio de las hostilidades, entonces teníamos un poco más de 10 días para prepararnos. Por un lado, esta es una tarea abrumadora, por otro lado, la guerra es guerra, nunca se les advierte de un ataque, por lo que esta tarea nos exigió la máxima concentración desde el primer día. En estas condiciones, nuestra tarea principal era comprender rápidamente qué tipo de objeto controlamos, es decir, realizar un inventario de activos, analizar seguridad, ordenar la infraestructura en la medida de lo posible en cuanto a cerrar agujeros de seguridad obvios o neutralizar estas amenazas mediante protección, pero dedicar el resto del tiempo a adaptar nuestros escenarios de monitoreo de contenido para identificar posibles incidencias.En una visión ideal del mundo, el plan era estar en alerta máxima el día antes del comienzo de la batalla. Sin embargo, como suele ser el caso, las cosas no salieron del todo según lo planeado.

, : « », «-» « » -. , – .

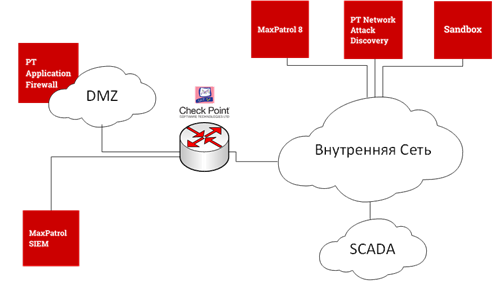

:

- -, , « » PT Application Firewall (PT AF);

- , , PT Network Attack Discovery;

- PT Sandbox;

- MaxPatrol 8;

- SOC MaxPatrol SIEM

- CheckPoint.

, , NGFW EDR .

, , . , . . 67 . CheckPoint- , .

Max Patrol 8. , (, , ), . . , Linux- - , Microsoft.

WSUS , ( MS17-010) .

, , , Blue Team, — . « , Web Application Firewall- ». ! , PT AF, , .

, - . , , SOC , -, . 50% , .

7 , , 90% . , . , . . , .

, SIEM, , NGFW, PT AF, . , .

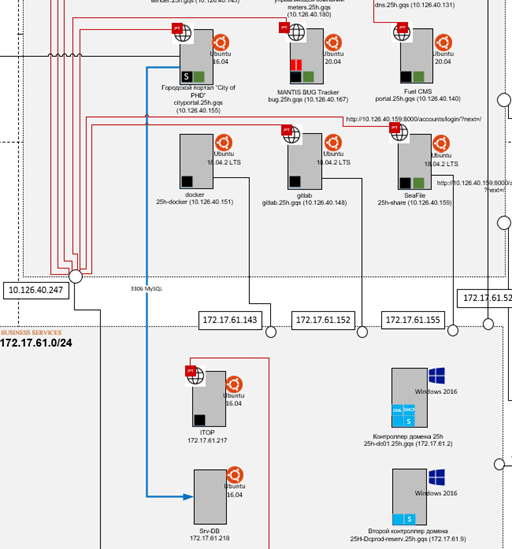

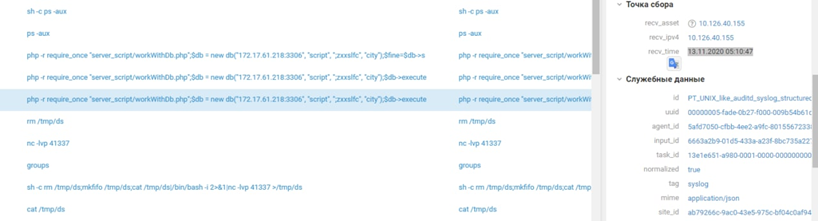

( ) 7 . , , 3 3 . 24 8 . The Standoff SOC . , DMZ- threat hunting. , . , . , , IP , , , . .

, . – , – Red Team. . . 100 PT AF. , , PT AF ? ! , , , . Red Team . , .

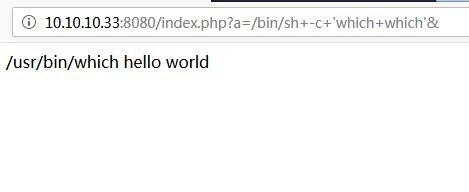

. . CVE-2019-11043 (PHP-FPM Remote Code Execution) php-, , URL-. . PHP, , .

php- . , . .

. Red Team , PHP-shell "p0wny". , , - . , .

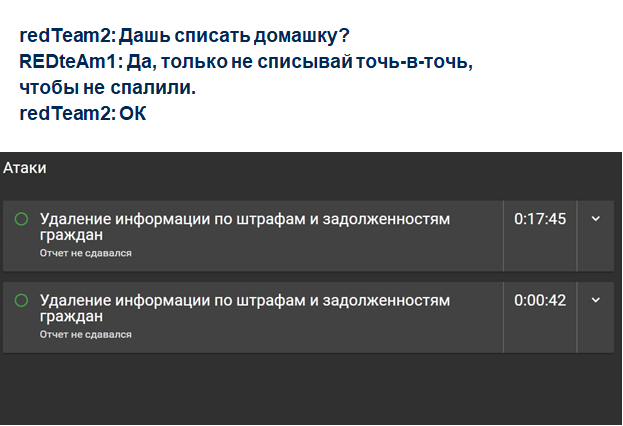

. , . - … 13 . . 13 4 , , SQL- . - .

15 .

- , SOC , . , , . . 8 . 6 , ( 100 ) , .

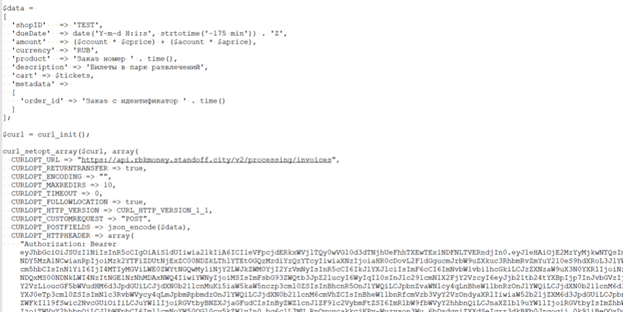

, -. , . , Red Team , . - API — RBK.money. , . . API- Bearer- , - Keycloak API , , -. RBK.money.

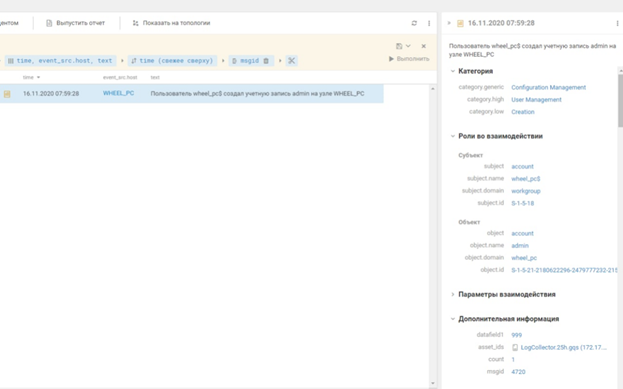

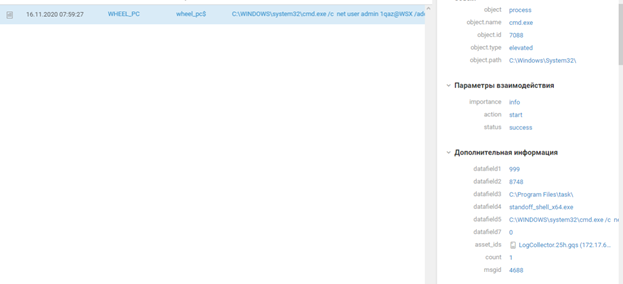

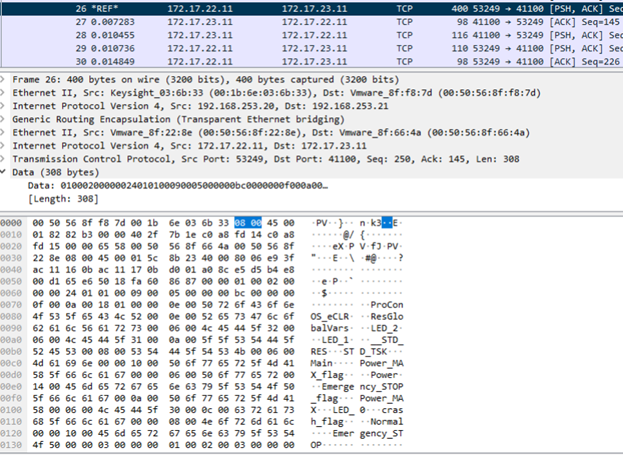

, , Threat Hunting- , . , , . 85% , SIEM-, . , . , . , – . Red Team , , -; - -, Java (T1190:Exploit Public-Facing Application). , powershell-, Base64 (T1027:Obfuscated Files or Information). DNS-, C&C , Windows- (T1572:Protocol Tunneling). DNS . . Microsoft SQL , (T1110.001 Brute Force: Password Guessing), , mssql xp_cmdshell (T1505.001:Server Software Component: SQL Stored Procedures), meterpreter, certutil (T1059.003 Command and Scripting Interpreter: Windows Command Shell)

. , MS SQL Pass-the-Hash (T1550.002 Use Alternate Authentication Material: Pass the Hash). , SCADA, . SCADA- shell, RDP .

SCADA, (T1565 Data Manipulation)

6 The Standoff - — 96%. « » 49 — , , SOC – 8 -. , – , , , . 20 , – , . .

, - . , , - . . , . 24 365 .

— , , .

, (, , ).

! !