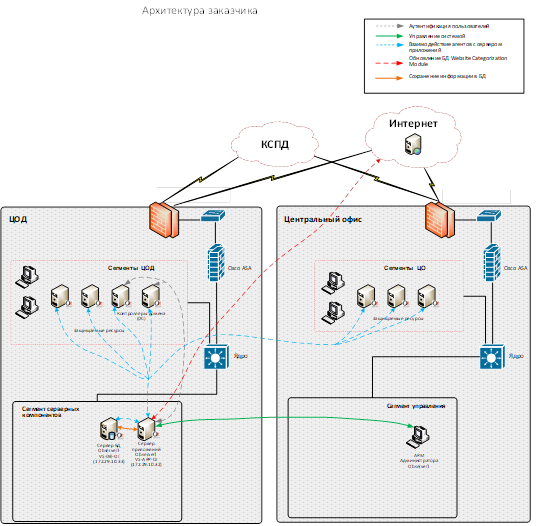

El cliente tiene un sistema principal a través del cual vende todo. Los contratistas que desarrollan y complementan este sistema tienen acceso a él, así como el personal interno. Cuando se trata de hardware, todo es bastante simple: un contratista llega al centro de datos y un oficial de seguridad de la oficina lo controla por video. Pero cuando se trata de desarrollo, no funcionará controlar los "marcadores" o sacar información.

Para evitar que los contratistas con acceso al sistema de combate y al banco de pruebas hagan algo malintencionado, se necesita control del lado del contratista o del lado del cliente. El cliente no sabe nada de la gente del contratista: no se sienta en su oficina, no puede respirar por la nuca. Es difícil saber quién se relaciona con qué tarea.

En realidad, luego comenzamos a implementar un sistema de seguridad.

En primer lugar, emitimos certificados personalizados para identificar a cada empleado. Luego desplegaron un servidor terminal a través del cual todos se conectan. El servidor de terminales alojó agentes de ObserveIT para registrar y analizar las acciones del contratista. Eso es, de hecho, forense, se recopiló la base de evidencia. Se advirtió a los contratistas de antemano que se estaban registrando sus acciones.

La segunda parte del desafío fue verificar si había fugas. Detectamos el primer "derrame" malicioso una semana después de la introducción.

Que hizo

El cliente ha implementado el sistema DLP (prevención de fuga de datos), que le permite encontrar personas con información privilegiada, pozo o personas que potencialmente "filtran" algunos datos sin saberlo. Funciona de la misma manera que la heurística antivirus: comparan el comportamiento normal de los módulos ejecutables con los anormales. En este caso, el comportamiento de determinadas personas se comparó con el normal, es decir, "el promedio del hospital". Esto no era adecuado para la protección normal, porque identificaba solo los casos más simples, además de dar muchas falsas alarmas: los roles de las personas son muy diferentes.

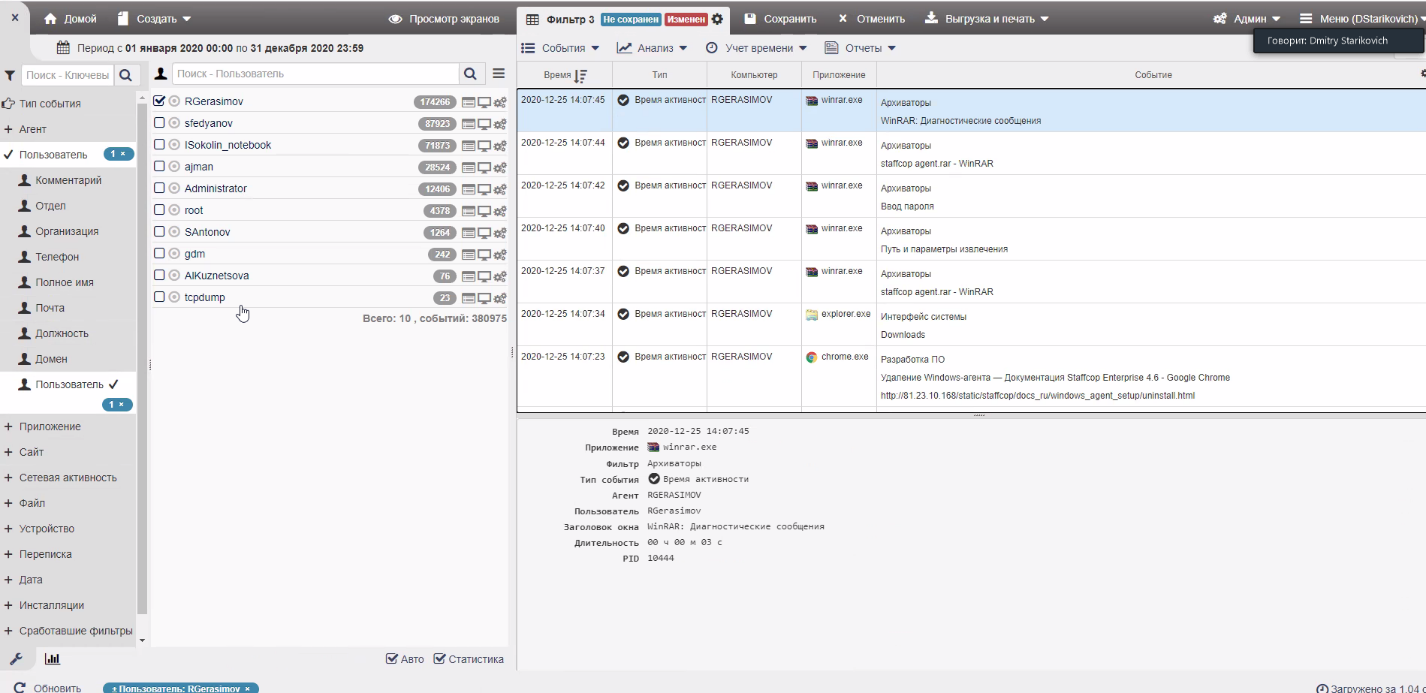

El cliente quería un control más granular y una mejor protección. Se introdujo un sistema basado en soluciones StaffCop, que permite, de hecho, controlar directamente a determinadas personas que eran sospechosas de comportamiento deshonesto, y ya para que destaquen casos concretos de fraude.

En realidad, ya en las pruebas, se hizo visible el extraño comportamiento de uno de los especialistas. Los agentes de seguridad lo llevaron a la investigación, se confirmó el caso. El hombre fue sorprendido con las manos en la masa. Esto ocurre muy raramente, generalmente durante las pruebas, uno de los guardias de seguridad organizó ataques y el resto observa, como se puede ver en el sistema. Aquí obtuvimos una bonificación inesperada.

¿Por qué necesitamos la protección de esta clase en principio?

El sistema del cliente es, digamos, demasiado grande para fallar. Detener un flujo de trabajo significa pérdidas multimillonarias. No bromeo, hay cosas relacionadas con la picana que afectan directamente a varios cientos de miles de personas al día. Por supuesto, el sistema está duplicado, existe la posibilidad de degradación de funciones críticas en caso de daños muy graves, etc. En la producción hay trabajo con datos bancarios, datos personales y una base bastante sabrosa para los atacantes. En consecuencia, la información privilegiada presumiblemente seleccionó un cierto segmento de clientes y trató de quitárselo.

La infraestructura ha sido a menudo objeto de ataques. Más precisamente, ahora no podemos juzgar si fueron ataques o acciones por estupidez. Era común que los empleados trabajaran los fines de semana o de vacaciones y trasladaran algunos de los datos fuera del perímetro solo para tener acceso a ellos. Enviaron datos en mensajeros, enviaron algo a su correo personal: cuando era importante hacer algo rápido, estaba económicamente justificado, pero aún así quería dar una paliza por ello. Casi cualquier empresa tiene comunicación fuera de los canales oficiales (nubes, mensajería instantánea), y hasta que se trata de enviar archivos específicos, es relativamente seguro. Los archivos solo deben enviarse dentro del perímetro de seguridad.

Los sistemas de esta clase generalmente se amortizan en un año. Estamos hablando de reducción de riesgos, y cada riesgo tiene una cierta probabilidad de realización durante un período (generalmente un año) y un costo determinados. Yo diría que estos sistemas son, más bien, una cosa higiénica, sin la cual no se puede trabajar en ningún producto donde haya algo importante. Pero a menudo se requiere una justificación financiera, y aquí es donde aparece el plazo de un año. Se utiliza el cálculo del daño a la reputación debido a paros comerciales, publicaciones posteriores en los medios de comunicación, multas por divulgar datos personales o bancarios, etc.

Hablando francamente, en el sector bancario, varias veces nos hemos dado cuenta de tales implementaciones de personas que sacaron datos sobre los saldos de los clientes para su posterior reventa en la red oscura para "atravesar" personas específicas. Esta es una pérdida de reputación para el banco.

En muchos casos, "drenaje" también significa una pérdida de ventaja competitiva.

¿Cómo fue la implementación?

DLP fue desde el inicio del sistema. Ante sospechas de incidencias, se implementó el sistema UAM (User Activity Monitoring). Según el plan, se suponía que se implementaría un poco más tarde, cuando el sistema hubiera alcanzado un cierto tamaño, pero debido a una serie de actividades, los oficiales de seguridad decidieron acelerar este proceso. Al final resultó que, no en vano.

Los sistemas son bastante simples en su arquitectura. Son agentes que se instalan en estaciones de trabajo de usuarios finales o en servidores terminales.

Por lo general, una parte está configurada para todos (estamos hablando de contratistas y sus empleados) y la segunda (un poco más complicada), para los empleados de seguridad de la información que tienen acceso a la primera parte. Es decir, para que también puedan controlarse entre sí, porque el desarrollo, implementación y soporte de tal sistema también debe ser seguro.

En general, existe un conjunto de agentes que pueden ser prácticamente invisibles. Estos son procesos ocultos o modificados que no se pueden eliminar. El usuario no sabe que tiene tal agente. Los datos se agregan a una base de datos centralizada. En una base de datos centralizada, los datos recopilados se pueden ver y analizar en consecuencia.

El software escribe metadatos sobre los datos. Estos son comandos ejecutados, ventanas abiertas, teclas presionadas, etc., esto es para simplificar la búsqueda. Imagine que necesita ver actuar a diez desarrolladores. Los incidentes potenciales, como los reinicios del servidor, casi siempre se marcan para un posible flashback que lo precedió.

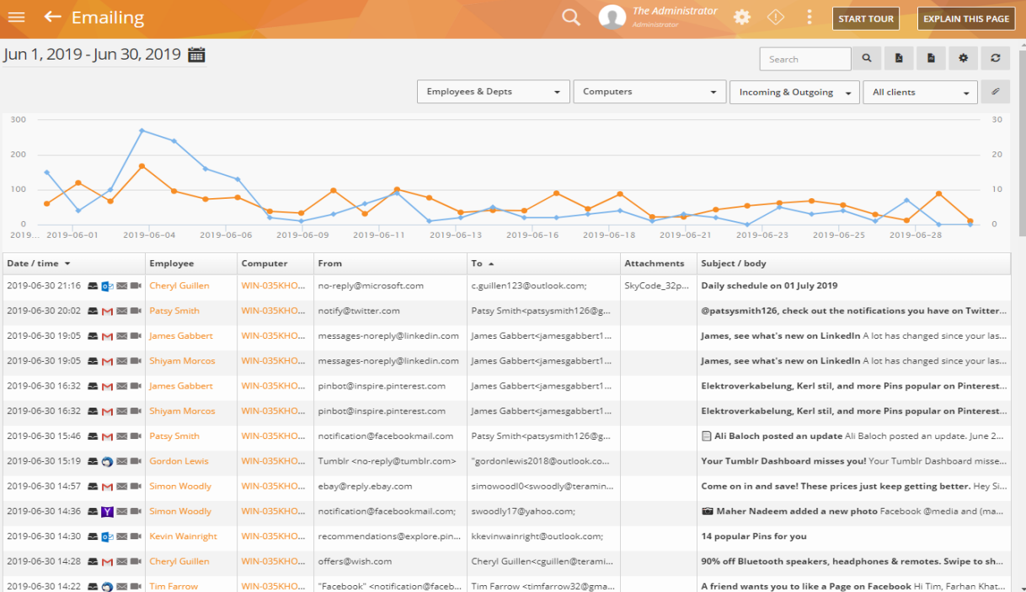

Trabajamos con todos los flujos de datos. Estos son correo, web, medios USB, etc.

Elegimos ObserveIT como solución. Pero esta decisión ahora ha pasado de Rusia, por lo que ahora se está llevando a cabo una búsqueda de análogos. Y la segunda solución es StaffCop. DLP - InfoWatch.

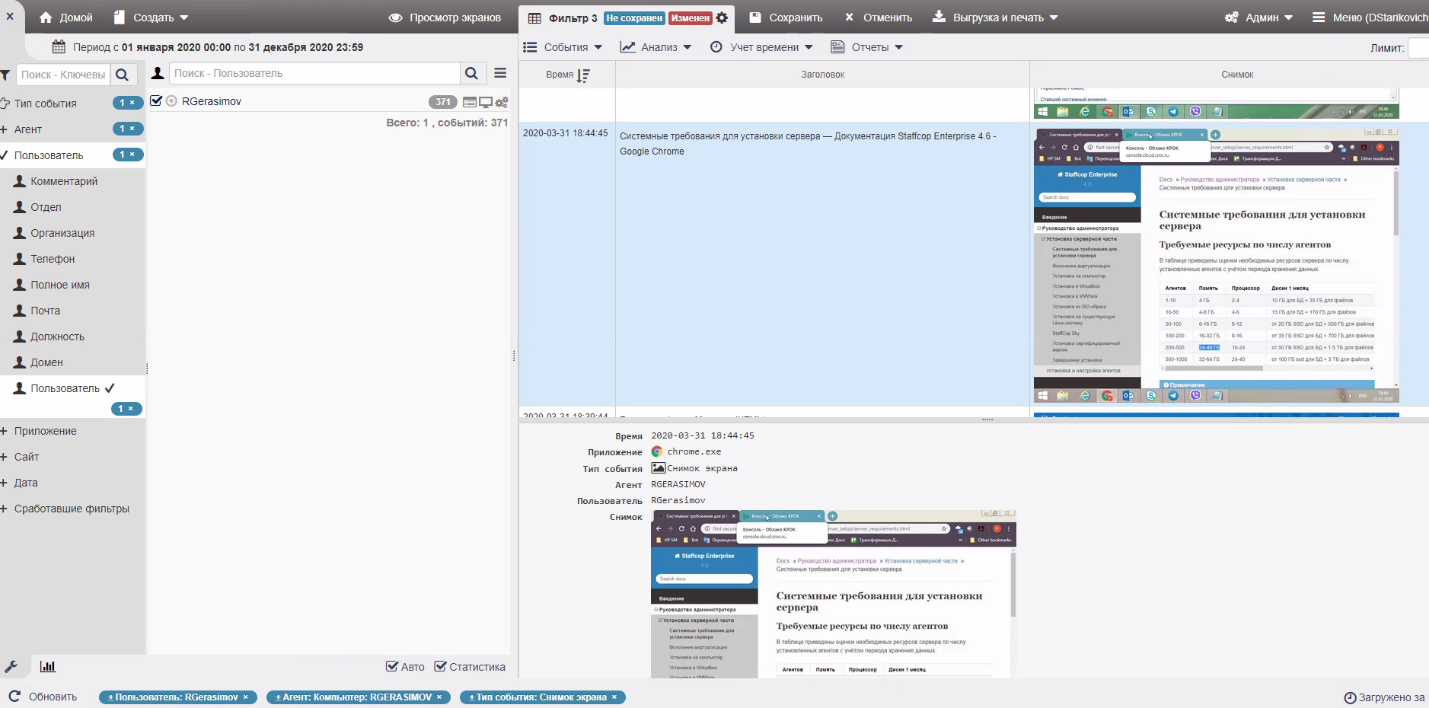

ObserveIT, como StaffCop, crea un registro de acciones que ayuda a reproducir la imagen del día de un empleado. En casos normales, los registros simplemente se almacenan en el servidor y, en caso de incidentes, se genera toda la actividad interna. En nuestro caso con una información privilegiada, aumentamos la actividad en un mes y notamos varias anomalías.

InfoWatch, como cualquier DLP, funciona con contenido. ¿Descarga un archivo de Excel a una unidad flash USB? El sistema examina el contenido del archivo por palabras clave. En nuestra práctica, hubo un caso en el que un empleado sin escrúpulos de una gran empresa industrial quería "sacar" datos financieros importantes simplemente cambiando el nombre del archivo y cambiando la extensión. Por supuesto, lo atraparon.

¿Para qué funciona DLP?

DLP monitorea los casos en los que aparece algo crítico entre los datos que se encuentran en los discos o en el tráfico. Por ejemplo, la palabra "contrato" aparece en el flujo de datos en una unidad USB (así es como funciona la búsqueda en el diccionario) o en un fragmento de un documento específico (así es como funcionan las impresiones digitales y las citas). Tan pronto como ocurre un evento de este tipo, se crea un informe, se envía una alerta y el guardia de seguridad lo ve. A veces se requiere una solución, pero más a menudo el incidente simplemente se etiqueta y se guarda para una investigación más profunda. Esto sucede a menudo porque un gerente o uno de los gerentes superiores asumió este riesgo para acelerar alguna tarea sin pasar por los requisitos de seguridad de la información.

También registramos, por ejemplo, el siguiente incidente: un usuario ingresa un contrato de arrendamiento de apartamento desde una transmisión USB a una estación de trabajo, luego lo edita y lo envía a otra persona desde la estación de trabajo a través de un mensajero. Resultó ser un contrato privado, era solo que una persona le alquilaba un apartamento a otra, pero la plantilla era típica de acciones maliciosas.

¿Para qué trabaja la UAM?

La UAM registra y analiza las acciones del usuario, las compara con las habituales para él o un grupo de empleados. Se utilizan varios marcadores como evaluación, por ejemplo, el envío de comandos al servidor, el tiempo de trabajo con aplicaciones corporativas, el trabajo en Internet; todo esto ayuda a evaluar la productividad y resaltar los riesgos para el personal y la administración de seguridad.

En el sector bancario, la UAM se suele utilizar para construir una imagen de la jornada laboral, analizar las acciones que ocurrieron en el momento de un incidente importante, o para que el sysadmin o contratista no "cierre la puerta" al salir, dejando la tarea de la corona a la venta con un de tres a cuatro meses. UAM monitorea cómo las acciones críticas realiza el usuario y ayuda a restaurar toda la cadena de acciones.

Es decir, ¿el personal de seguridad ve todos los datos en una estación de trabajo, incluso los datos personales?

Si. Por ejemplo, si compra un boleto en un viaje de negocios e ingresa su número de tarjeta de crédito personal, entonces se lo muestra a IB.

Por lo general, a nivel empresarial, cuando se contrata, un acuerdo adicional al acuerdo laboral estipula que solo los datos laborales se procesan en las estaciones de trabajo, es decir, los datos personales no deben estar allí.

Capturas de pantalla de StaffCop.

Un registro de las actividades del usuario en su lugar de trabajo, donde podemos entender con qué aplicaciones trabajó el usuario, qué había exactamente en la pantalla en ese momento.

Pantalla de la pantalla del usuario en el momento de una determinada acción.

Por ejemplo, capturas de pantalla de otro sistema Teramind UAM.

Una pantalla de análisis de comportamiento que muestra análisis predictivos y situacionales basados en aprendizaje automático, análisis de regresión y un algoritmo de evaluación de riesgos.

Crear un perfil de comportamiento teniendo en cuenta la actividad del usuario, la plantilla de datos y otros atributos (hora del día, horario, proyecto asignado, etc.) ayuda a detectar actividad anómala en aplicaciones, tráfico web, operaciones de archivos.

Una pantalla del sistema de informes, donde puede rastrear a los potenciales iniciados, los departamentos donde trabajan, así como las aplicaciones a través de las cuales puede ocurrir una fuga.

¿Cómo reaccionó la gente?

Empleados: nada especial. Contratistas: aceptaron fácilmente las nuevas reglas del juego. Pero para ellos, nada ha cambiado, es decir, ya que solo estaban asociados al NDA con el cliente, por lo que apareció un método adicional de control.