Durante los últimos 10 años, los problemas del almacenamiento conveniente y a largo plazo (o incluso "archivo") de documentos con firma electrónica (ES) y su intercambio con confianza mutua no se han resuelto fundamentalmente. Sí, existen versiones especiales “archivadas” de formatos ES extendidos (CAdES-A y XAdES-A), que contienen varias marcas de tiempo, listas de certificados revocados y cadenas de autoridades de certificación (CA) en el momento de la generación del ES. Existen opciones de soluciones con "re-firma" de documentos con firma electrónica o creación de un entorno confiable para su almacenamiento. Sin embargo, todo esto no agrega "usabilidad". También surgieron nuevos problemas: la falta de una política unificada para el uso de certificados calificados en sistemas de información comercial (especialmente en plataformas de negociación), por lo que se comenzaron a agregar OID altamente especializados a los certificados;falta de un registro unificado de certificados emitidos con un aumento significativo en su número; un gran número de AC y su facturación; intento de fraude con bienes inmuebles y declaraciones de impuestos utilizando certificados calificados con ES, obtenidos de manera fraudulenta.

Las enmiendas a la Ley Federal "Sobre Firmas Electrónicas" aprobadas el 27 de diciembre de 2019 tienen como objetivo eliminar finalmente la mayoría de estos problemas, legalizar la firma electrónica basada en la nube y, de hecho, reestructurar el mercado de los centros de certificación. La ley también introduce una nueva institución: un tercero de confianza (TTP). Las regulaciones de TPA deberían entrar en vigor el 1 de enero de 2021. A pesar de esto, casi todo lo relacionado con TPA aún está pendiente de aclaración y regulación por parte de los reguladores. Intentaré describir en detalle lo que nos espera.

¿Qué problemas no obvios del “corto plazo” de las firmas electrónicas convencionales existen hoy?

Trabajo en el departamento de integración de aplicaciones. Sucedió que no tuvimos que implementar la firma electrónica "estándar" para el flujo de documentos "fuera de la caja" o implementar aplicaciones de cliente listas para usar para trabajar con firma electrónica. Casi siempre, las tareas de implementación se redujeron a incrustar firmas electrónicas (incluidos varios tipos de automatización para dar servicio al ciclo de vida de los certificados, las claves y sus portadores) en flujos de trabajo o sistemas de información existentes y que no están en caja, incluidos aquellos con almacenamiento de documentos a largo plazo. En las primeras etapas del diseño, el proceso de formación de una firma electrónica no suele causar grandes dificultades a nadie. Parecería, bueno, ¿qué hay? Genere un hash en un documento y fírmelo con una clave privada utilizando formatos básicos de firma electrónica, por ejemplo, CAdES-BES o XAdES-BES.Pero la necesidad de un mayor almacenamiento a medio y largo plazo de documentos con firma electrónica, la verificación de la firma electrónica en el flujo de documentos (incluida la automatización) siempre influyó en última instancia en la arquitectura de la solución. Los formatos EDS se volvieron más complicados, comenzando con CAdES-T y XAdES-T (con marcas de tiempo) y terminando con sus versiones extendidas y especiales “A” (Archivado). Y luego todo en un círculo volvió al proceso de conformación de la firma electrónica con el fin de brindar el contexto necesario para el formato elegido para ello.para proporcionar el contexto necesario para el formato elegido.para proporcionar el contexto necesario para el formato elegido.

Entonces, ¿cómo verificar la firma electrónica del documento, al menos en 10-15 años? (Omite este detalle, que es probable que, después de todos estos años no serán medios de protección criptográfica de la información (CIPF certificados), el apoyo a los algoritmos criptográficos necesarios y los formatos necesarios y los medios necesarios visualización de documentos electrónicos no se pueden ejecutar en el sistema operativo actual.)

En relación con la Ley de EP (de fecha 06.04.2011 No. 63-FZ). ¿Cuáles son las condiciones para el reconocimiento (verificación) de una firma electrónica calificada contenidas en el artículo 11 "Reconocimiento de una firma electrónica calificada" (daré solo el párrafo 2 del artículo, porque es él quien afecta la verificación de documentos con firma electrónica en el tiempo):

[…] :

2) ( ) , .

La información clave (especialmente en el contexto del almacenamiento de documentos a largo plazo) se incluye aquí. Un certificado calificado no solo debe ser válido en el momento de la firma de un documento electrónico, sino que el momento mismo de la firma de un documento electrónico debe registrarse y ser "auténticamente" , y esto es un requisito previo.

El legislador no sugirió y ni siquiera insinuó formas de confirmar la veracidad de la información sobre el momento de la firma de un documento electrónico.... Sin embargo, esto es normal. Los reguladores responsables deberían divulgar los requisitos del proceso. Y 9 años después, después de que salieran las enmiendas a la ley de firma electrónica a fines de 2019, el Ministerio de Asuntos Digitales de Rusia y el FSB de Rusia (en términos de trabajo con sello de tiempo, pero más sobre eso más adelante), finalmente, han desarrollado borradores de órdenes. Mientras tanto, la carga de probar la autenticidad del momento de la firma aún recae sobre los hombros de los desarrolladores de CIPF y los propietarios de los sistemas de información. Por ejemplo, basándose en especificaciones y estándares internacionales abiertos, se ven obligados a elegir ellos mismos los formatos de firma electrónica, incluidos aquellos con sello de tiempo, y esperar, la práctica judicial confirmará o corregirá su enfoque.

¿Qué soluciones se suelen utilizar para evitar la naturaleza de "corto plazo" de los EE básicos?

Un estándar único para el formato ES con una marca de tiempo en el proceso de desarrollo. Lo más obvio, desde el punto de vista del almacenamiento a medio plazo (5-10 años) y a largo plazo de documentos con ES, es la implementación de un ES calificado en uno de los formatos extendidos (a discreción del propietario de la IP) al menos:

- con un sello de tiempo incrustado para determinar de manera confiable el momento de la firma de un documento electrónico por un período de hasta 15 años (período de validez máximo teórico del certificado de la clave de verificación ES "servicio de sello de tiempo");

- con información sobre el hecho de la verificación del certificado en forma de una respuesta adjunta del servicio OCSP (servicio de verificación del estado de certificados en línea) o una lista adjunta de revocación de certificados (que proporciona confirmación de la validez de un certificado calificado en el momento de la firma), respaldado por una marca de tiempo.

Las soluciones menos obvias y menos comunes que proporcionan verificación de la firma electrónica de un documento en N años incluyen la creación de entornos de almacenamiento confiables. En tal entorno, un documento con ES se coloca con mayor frecuencia durante la validez de un certificado ES calificado emitido al usuario (por ejemplo, inmediatamente después de la firma) con un conjunto máximo de metadatos. Cuando un documento con firma electrónica se coloca en un entorno de confianza, se comprueba la firma electrónica, se genera el estado del certificado, informes ampliados sobre los hechos de las verificaciones. La integridad del documento y de todos los metadatos asociados queda asegurada por el entorno de confianza. Tales soluciones incluyen, por ejemplo, registros internos / industriales de grandes organizaciones, en los que se registra el máximo conjunto posible de metadatos para un documento con firma electrónica (al menos, atributos del documento y su hash, firma electrónica, identificador del certificado y el propio certificado de firma electrónica,el hecho de la verificación del certificado con un sello de tiempo, un sello de tiempo separado en la firma electrónica). Si se desea, todo esto se puede firmar desde arriba con la firma técnica del "archivero". En general, esto es adecuado para las necesidades internas de grandes empresas y organizaciones, donde los documentos con firma electrónica no están alienados del sistema o la propia firma electrónica se implementó inicialmente sin sello de tiempo.

Los entornos de almacenamiento de documentos voluminosos y confiables ayudan a evitar algunos problemas potenciales con el compromiso de la firma electrónica, ya que el documento firmado se guarda con el conjunto completo de metadatos. Pero aún no contribuyen a la implementación del flujo de documentos electrónicos con firma electrónica entre organizaciones. Y nuevamente, lamentablemente, no cancelan la necesidad de demostrar la veracidad de la información sobre el momento de la firma del documento.

¿Cómo marcará la diferencia la introducción de un tercero de confianza?

Llegamos a lo más importante. Además de la 63-FZ "Sobre firmas electrónicas" con fecha 27 de diciembre de 2019, junto con una serie de cambios, incluido el reconocimiento legal de la firma electrónica basada en la nube, aparece la institución de un tercero de confianza (artículo 18.1). Se trata de un nuevo tipo de organización, que está diseñado para brindar confianza en el intercambio de documentos electrónicos con firma electrónica.

La ley define la lista de servicios que los TTP brindarán a los participantes en la interacción electrónica:

- confirmar la validez de las firmas electrónicas empleadas en la firma de un documento electrónico, incluyendo la constatación de que los certificados correspondientes son válidos en un momento determinado, creados y emitidos por centros de certificación acreditados, cuya acreditación tiene vigencia el día de la emisión de dichos certificados;

- verificar el cumplimiento de todos los certificados calificados utilizados al firmar un documento electrónico con los requisitos establecidos por esta Ley Federal y otros actos legales reglamentarios adoptados de conformidad con la misma;

- sobre la verificación de los poderes de los participantes en la interacción electrónica;

- sobre la creación y firma de un recibo con firma electrónica calificada de un tercero de confianza con el resultado de la verificación de una firma electrónica calificada en un documento electrónico con información confiable sobre el momento de su firma;

- almacenamiento de datos, incluida la documentación de las operaciones realizadas por un tercero de confianza.

En otras palabras, aparece una organización acreditada (y no solo un conjunto de servicios en una CA acreditada), proporcionando un conjunto de servicios tan necesario:

- verificación de la validez de la firma electrónica y los certificados en un momento determinado;

- verificación de los poderes de los propietarios de certificados ES;

- emisión de recibos con los resultados de la verificación de una firma electrónica calificada;

- mantener el registro real de las operaciones realizadas (verificadas).

De hecho, son todas aquellas tareas y las correspondientes soluciones "acreditadas" de verificación de firmas electrónicas en el tiempo, que están diseñadas para asegurar la circulación externa de documentos electrónicos confiables con firmas electrónicas y, al menos, el almacenamiento de documentos a medio plazo.

¿Qué pasa con la marca de tiempo y cuándo debería funcionar?

Permítanme enfatizar que, en primer lugar, me interesa la consolidación legal del uso de una marca de tiempo y la unificación del formato ES con una marca de tiempo, y no los propios formatos ES extendidos (basados en diferentes estándares internacionales), en los que la marca de tiempo se ha utilizado durante mucho tiempo.

Desafortunadamente, el legislador (hasta diciembre de 2019) y los reguladores (hasta septiembre de 2020) no revelaron la funcionalidad de la "marca de tiempo". De aquí surgieron varios formatos de firma electrónica incompatibles. Parecían estar reforzados calificados y se realizaban por medios certificados, pero el intercambio de documentos con tales firmas electrónicas con confianza automática entre diferentes sistemas de información sin pasar por el sistema de interacción electrónica interdepartamental (SMEV) era imposible. SMEV, por supuesto, utiliza una marca de tiempo emitida por un servicio interno para la firma electrónica en el formato XAdES-T, pero más bien resuelve problemas de transporte al transferir documentos.

Hoy en día, hay más claridad con una marca de tiempo, pero hasta ahora no ha sido consagrada en los actos legales regulatorios.

El "sello de tiempo confiable" (esto es exactamente lo que se indica en la ley de firma electrónica, pero en todas partes escribo simplemente "sello de tiempo") se ha agregado mediante enmiendas a la ley de firma electrónica de fecha 27 de diciembre de 2019. Es cierto que este término se menciona una vez en el art. 2 "Conceptos básicos utilizados en esta Ley Federal" y no se utiliza en ningún otro lugar. El reglamento del sello de tiempo entra en vigor simultáneamente con el reglamento TPA (desde el 01/01/2021), ya que están relacionados.

La ley define una "marca de tiempo" de la siguiente manera:

"Información confiable en formato electrónico sobre la fecha y hora de la firma de un documento electrónico con firma electrónica, creado y verificado por un tercero de confianza, centro de certificación o operador del sistema de información [...]".

Por lo tanto, el TTP, la CA y el operador de IS pueden crear y verificar la marca de tiempo, si se recibe:

"[...] al momento de firmar un documento electrónico con firma electrónica en la forma prescrita por el organismo federal autorizado utilizando software y (o) hardware que haya pasado el procedimiento para confirmar el cumplimiento de los requisitos establecidos de conformidad con esta Ley Federal".

Casi un año después (14 de septiembre de 2020) después de la aparición de la marca de tiempo en la ley de firma electrónica, se emitió la orden del Ministerio de Industria Digital de Rusia No. 472 "Sobre la aprobación del Formato de Firma Electrónica, obligatorio para la implementación por todos los medios de firma electrónica" . Él finalmente:

- unificó el formato ES,

- introdujo un requisito para la presencia de la "hora de creación del EE" en la composición del EE (sin una indicación clara de la marca de tiempo),

- ofreció la posibilidad opcional de incluir una lista de certificados revocados en la firma electrónica.

Más lejos. Además de la orden del Ministerio de Seguridad Digital de Rusia No. 472 (donde, como escribí anteriormente, no hay una definición de la marca de tiempo, ni una referencia a ella, pero existe el requisito de colocar la "hora de creación del ES" en el ES ), aparecieron 2 proyectos de actos legales:

- , « » 09.10.2020. « » ( ), « » ( ), ;

- « № 1 2 27 2011 . № 796 « ». , « » « » .

Obviamente, el TPA también necesita una marca de tiempo o un certificado ES, que aún no ha expirado , para registrar un "cierto momento en el tiempo" . La marca de tiempo debe ser tanto "confiable" como "correcta" (el TTP debe comprenderla). Y, lo más probable, el algoritmo ideal para la verificación de documentos electrónicos con firma electrónica, en el que se implementa el timestamp, en el TTP será el siguiente:

- Creación de un documento electrónico con firma electrónica, donde la firma electrónica se implementa por medio y en un formato con soporte de marca de tiempo (orden del Ministerio de Ciencia Digital de Rusia No. 472).

- Obtener una marca de tiempo en el TTP o en otro lugar (en la CA o del operador de IS).

- Incrustar una marca de tiempo (emitida por un servicio "acreditado" - operador TTP / CA / IS) en un documento con firma electrónica.

Y solo si se superan todas estas etapas, el TTP podrá "confirmar la validez de la firma electrónica" con todos los "bollos e informes ampliados". ¿Qué se sigue de esto? Cualquiera que desee utilizar el TPA para verificar documentos con ES después de la expiración del certificado ES debe tener:

- Firma electrónica de formato extendido (el mismo pedido del Ministerio de Industria Digital de Rusia No. 472, en el que, repito una vez más, no se define la marca de tiempo);

- herramientas para trabajar con firmas electrónicas (herramientas de protección de información criptográfica, software de aplicación) que apoyan el trabajo con sellos de tiempo (técnicamente, puede ser un archivo separado con otra firma electrónica separada del servicio de sellos de tiempo);

- cumplimiento del algoritmo para la obtención de un sello de tiempo e incrustación en un documento con firma electrónica.

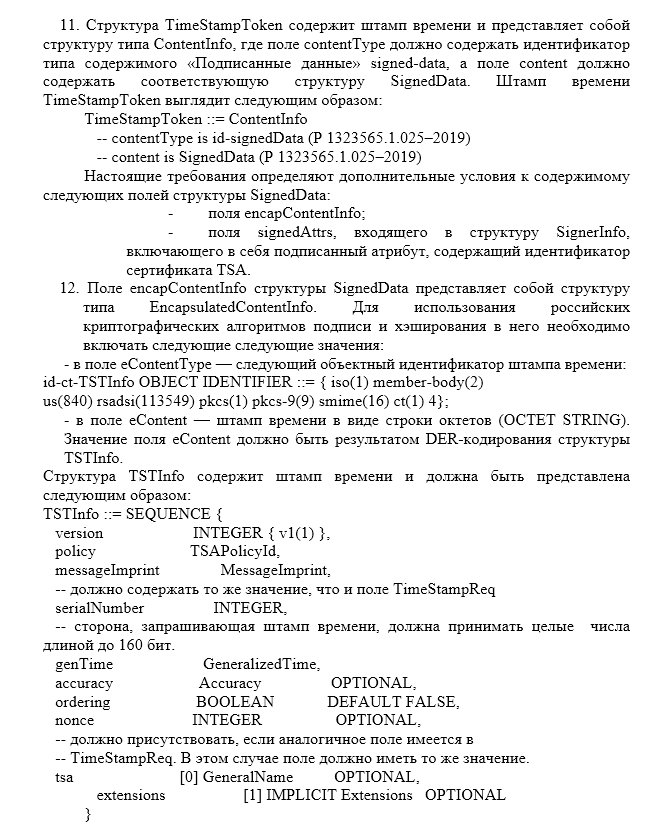

Formato de marca de tiempo

Los actos legales regulatorios de los reguladores aún no han sido adoptados, sin embargo, el rompecabezas con la marca de tiempo comienza a converger:

- existen requisitos para la firma electrónica (orden del Ministerio de la Federación de Rusia No. 472, que determina la necesidad de tener en cuenta el momento de la creación de la firma electrónica);

- existen requisitos para el servicio y el formato de la marca de tiempo (proyecto de orden del Ministerio de Ciencia Digital, ver arriba);

- existen requisitos para el CIPF, en los que se debe mantener el sello de tiempo (borrador de orden FSB, ver arriba);

- existen requisitos para la CA y la TTP, que deberían incluir un "servicio de sello de tiempo de confianza" (el mismo borrador de orden FSB, ver arriba).

Funcionalidad compleja de verificación de credenciales en TPA

Volvamos al TPA y la funcionalidad de verificar el uso correcto de los certificados y poderes ES. De acuerdo con las reformas a la Ley de Firma Electrónica de 27 de diciembre de 2019, la DTS actúa, entre otras cosas, como centro de "autorización" realizando:

- verificar el cumplimiento de todos los certificados calificados utilizados al firmar un documento electrónico con los requisitos de los actos legales reglamentarios;

- comprobar las credenciales de los participantes en la interacción electrónica.

Al mismo tiempo, el primer párrafo también debe incluir la verificación de la exactitud del uso del Certificado de Firma Electrónica Cualificada (CEP):

- la afiliación departamental u organizacional de la CA, cuyo certificado CEP se utiliza en relaciones legales electrónicas específicas (relaciones legales de entidades legales - la CA del servicio fiscal; relaciones legales de organizaciones financieras y crediticias - la CA del Banco Central; relaciones legales de personas que representan a las autoridades estatales y autoridades locales - la CA del Tesoro Federal; relaciones legales individuos - AC comercialmente acreditadas);

- tipo de certificado de firma electrónica cualificada (persona física, persona jurídica, empresario individual) para la veracidad de su aplicación en una relación jurídica electrónica determinada.

Trataremos por separado el segundo punto: la verificación de credenciales. Además de la correcta aplicación del tipo de certificado emitido a una persona física, jurídica o empresario individual, aquí se debe verificar un documento de autoridad, el cual debe ser “firmado por el CEP de un funcionario del organismo estatal pertinente o gobierno local autorizado de acuerdo con el procedimiento establecido para la toma de decisiones oportunas” . Los poderes en sí deben "determinarse sobre la base del clasificador de poderes, que el organismo federal autorizado forma, actualiza"... De acuerdo con los artículos 17.2 y 17.3 de la Ley de Firma Electrónica, también es necesario verificar la presencia y contenido de un poder electrónico, ya que es ella quien autoriza a la parte a determinadas relaciones jurídicas. Por lo tanto, al verificar la autoridad, el TPA también debe verificar:

- un documento de autoridad emitido a un individuo;

- un poder notarial electrónico otorgado a un particular (en los casos que requieran su uso).

Por supuesto, el sistema de aplicación podrá realizar estas comprobaciones. Ella comprende el contexto de las relaciones legales electrónicas, sabe qué poderes y poderes se permiten con los certificados CEP y con qué CA puede / debe trabajar. Otra pregunta es cómo llevará a cabo la TPA tales controles, porque no tiene información sobre el contexto de las relaciones legales.

Por un lado, se unificaron las operaciones de “autorización” al utilizar certificados ES. Los OID especificados en los certificados ES ahora deben ignorarse, y los esquemas de autorización basados en el principio de OID propio / extranjero están prohibidos a partir del 01.06.2020. Por otro lado, la delimitación de poderes y las reglas para el uso de certificados ES se han transformado en procesos más complejos que aún deben ser regulados para el 01.01.2022.

Manchas blancas en las credenciales

: - ?

La "legalización" del almacenamiento y uso remoto mediante la CA de firma digital basada en la nube a partir del 01.01.2021 debería lanzar una nueva ronda de su desarrollo. Esto se aplica al aumento en el número de servicios implementados sobre la base de la firma electrónica (especialmente en nuestros tiempos modernos) y servicios convenientes para trabajar con firmas electrónicas para clientes móviles y clientes en los lugares de trabajo, que, a su vez, necesitarán servicios externos para verificar la firma electrónica (basados en TPA). ...

Lo más probable es que, ya sea en Nochevieja o inmediatamente después de las vacaciones, se adopten las órdenes que mencioné. Luego, los desarrolladores de herramientas de protección de información criptográfica necesitarán otros 3-4 meses para ajustar el software del cliente y las bibliotecas para el nuevo formato ES con una marca de tiempo y servicios de servicios de marca de tiempo confiables. Por cierto, estos últimos ya han sido implementados por desarrolladores clave y están funcionando como servicios de sello de tiempo TSP.

Además, llevará más tiempo desarrollar la funcionalidad TTP, que claramente no está vinculada a ningún formato, pero es necesaria según la ley de firma electrónica:

- creación de recibos con el resultado de la verificación del CEP en un documento electrónico;

- almacenamiento de datos, incluida la documentación de las operaciones realizadas por la TPA.

Teniendo en cuenta todas las mejoras de software necesarias, así como los procedimientos organizativos para la acreditación, creo que no merece la pena esperar a que aparezca el primer TPA antes del verano de 2021. Quizás el Servicio de Impuestos Federales y el desarrollador clave del CIPF lanzarán algo antes como una versión de prueba del TTP.

Los servicios de TTP, obviamente, no serán gratuitos para todos, y todos los costos recaerán directa o indirectamente sobre los participantes de la interacción electrónica.

La aparición de TPA en el mercado debería contribuir en última instancia a la aparición de servicios útiles (en primer lugar, en forma de API para incrustar) que pueden proporcionar:

- confirmación de la validez de las firmas electrónicas,

- verificación de los poderes de los participantes en la interacción electrónica;

- formación de recibos enajenados con el resultado de verificar el CEP de documentos electrónicos;

- formación de sellos de tiempo que se pueden utilizar no solo para documentos con firma electrónica, sino también para correspondencia electrónica, para otros servicios que requieren sello de tiempo.

Estos servicios pueden integrarse en sistemas de información, por ejemplo:

- para el almacenamiento de documentos a medio plazo,

- exportar / enajenar documentos a los usuarios sin temor a que no se puedan verificar en un año,

- para la toma de decisiones automatizada basada en los resultados de los controles de firma electrónica.

Los servicios también encontrarán aplicación en clientes móviles de varios sistemas de información, incluidos aquellos para trabajar con firma digital basada en la nube. La segunda opción está en línea con la propuesta recientemente anunciada de Maksut Shadayev, Ministro de Desarrollo Digital, Comunicaciones y Medios de Comunicación de Rusia:

« , — . , ».

Esto se dijo en el contexto del apoyo del ministerio a la iniciativa de emitir firmas electrónicas gratuitas a los usuarios del portal de servicios públicos.

Total: los cambios anunciados en la ley sobre ES y la funcionalidad TPA propuesta son realmente interesantes, esperados desde hace mucho tiempo y sin duda estarán en demanda. El sello de tiempo (que se introduce simultáneamente con el TPA desde el 01/01/2021) solucionará "automáticamente" los problemas de almacenamiento de documentos a medio plazo. El TPA y un formato unificado de firma electrónica con sello de tiempo permitirán la circulación confiable de documentos con firma electrónica de más de 1 año y verificarlos después de la enajenación del sistema. Por supuesto, mucho depende de la implementación, incluidas las regulaciones y órdenes del Ministerio de Industria Digital de Rusia y las órdenes del FSB de Rusia, que idealmente deberían conducir a un denominador común de soluciones técnicas para todos los TPA.

En lugar de PS El futuro del mercado de CA y TPA

Y finalmente, me gustaría escribir sobre un posible colapso del mercado de CA.

La misma ley cambió el período de acreditación de la AC de 5 a 3 años. Se determina un período similar - 3 años - para la acreditación de TPA. Al mismo tiempo, los requisitos para la CA se han incrementado significativamente. Ahora necesitas:

- al menos mil millones de rublos de fondos propios (capital) o 500 millones de rublos de capital, pero al mismo tiempo una o varias sucursales u oficinas de representación de la CA deben ubicarse en al menos 3/4 de las entidades constituyentes de Rusia (un requisito similar para TPA);

- seguridad financiera de responsabilidad por pérdidas causadas a terceros por un monto de al menos 100 millones de rublos para la CA (ahora es de 30 millones de rublos). Para TPA, aún no se ha determinado el tamaño.

Según los expertos, un aumento en los requisitos mínimos de capital conducirá a una disminución en el número de CA en más de 10 veces ya en 2021 (de aproximadamente 450 a 20-40). Por analogía, no se espera la aparición de un número significativo de TPA, que, muy probablemente, se crearán en las CA clave (Banco Central, Servicio de Impuestos, Tesorería) para atender sus necesidades internas. Quizás aparecerán en presencia de varias CA grandes acreditadas comerciales "supervivientes".

Los usuarios o desarrolladores de sistemas de aplicaciones pequeños (aquellos que deseen implementar un flujo de trabajo con firma electrónica basada en la nube), por supuesto, están más interesados en trabajar con TTP independientes de los centros de certificación, así como en interactuar con todas o la mayoría de las CA grandes.

Creo que sería interesante que los TC existentes crearan su propio TPA. Para ellos, es en realidad un centro de procesamiento para verificar el flujo constante de documentos con firma electrónica, ejecutados sobre sus propios productos y soluciones. Además, la ley no prohíbe claramente la combinación de CA y TPA en una entidad legal. Pero con tales requisitos de capital, solo los grandes bancos de tecnología tienen oportunidades reales de ingresar al mercado de estos servicios.

Escriba si tiene preguntas que no sean comentarios; aquí está mi correo: SGontzov@croc.ru.