Una aceptación total de la esencia de lo que nos está sucediendo fue la aprobación de una auditoría de certificación según ISO 27001 y la obtención del codiciado certificado. Hoy estamos completando una serie de artículos. Al final del material, encontrará enlaces a artículos anteriores.

Al prepararse para la auditoría, en primer lugar, cuide los detalles formales de la visita a la oficina del auditor. Esto es necesario para que el proceso sea lo más eficaz e indoloro posible.

- Acordar con la autoridad certificadora las fechas de la auditoría

Por lo general, el mes de la auditoría se discute de antemano, durante el acuerdo del contrato con la autoridad certificadora. Más cerca de la fecha de la auditoría, lo más probable es que la autoridad de certificación ofrezca una selección de intervalos de visita y usted deberá alinearlos con el cronograma del personal clave que participará en la auditoría. Si certifica varios sitios en diferentes ciudades, piense detenidamente en la logística y coordine con el equipo de auditoría.

- Punto no obvio: aclarar la composición y los antecedentes del equipo auditor

Este elemento puede resultar útil desde el punto de vista de la seguridad empresarial. Por supuesto, controlar la independencia del equipo auditor es, en primer lugar, tarea del organismo de certificación. Sin embargo, todo el mundo comete errores, por lo que no será superfluo consultar las biografías de los posibles auditores al menos en LinkedIn.

Por ejemplo, hemos descubierto que uno de los auditores es un empleado actual de nuestro competidor directo. Afortunadamente, esto se descubrió antes del inicio de la auditoría y todo salió bien, ya que fue excluido del equipo. Pero los riesgos comerciales potenciales en esta situación serían significativos.

- Acuerde con el equipo de auditoría el plan de auditoría

Esto es necesario para comprender qué empleados y departamentos participarán en la auditoría y en qué días se llevará a cabo.

Normalmente, el plan especifica el cronograma de cada día de auditoría por horas, indicando qué partes del sistema de gestión de seguridad de la información y qué servicios se auditarán en un momento u otro.

- Reserve el tiempo de los compañeros que participarán en la auditoría

Una vez que conozca el cronograma aproximado de la visita del equipo de auditoría, puede planificar el tiempo de sus colegas. Normalmente, los auditores quieren mantener reuniones con la alta dirección de la empresa, con el departamento de seguridad de la información (obviamente) y con los responsables de la operación de las áreas a certificar.

Por ejemplo, en nuestra área de certificación se declararon 5 servicios principales y el auditor entrevistó a los jefes de cada uno de los departamentos responsables de la prestación de estos servicios. Es importante prever un reemplazo para los jefes de departamento para entrevistas (en caso de enfermedad, viaje de negocios, vacaciones, etc.).

- Llevar a cabo la capacitación y el control del conocimiento para todos los empleados.

El punto parece complicado, pero en realidad no es tan malo. Todos los empleados deben involucrarse de una forma u otra en el sistema de gestión de seguridad de la información y cumplir con las reglas establecidas por las políticas. Sin embargo, el nivel de responsabilidad de los empleados por la seguridad de la información depende del puesto y las características específicas del trabajo. Lo hemos implementado de la siguiente manera: todos los empleados, dependiendo de sus puestos, pueden tener uno o más roles en el campo de la seguridad de la información. Cada función tiene sus propios requisitos para el empleado, pero absolutamente todos los empleados de la empresa tienen la función básica "Usuario". La formación y un mayor control del conocimiento deben centrarse en este papel.

Usamos las pruebas para controlar el conocimiento de los empleados. Hay muchos sistemas de este tipo en el mercado, pero utilizamos la funcionalidad integrada en el portal corporativo. En nuestra experiencia, los auditores verifican los resultados de las pruebas y pueden hacerles a los empleados preguntas de control de las pruebas.

- Llevar a cabo una capacitación separada para los colegas que participarán en la auditoría.

Para este momento, ya se debería haber realizado una formación general para todos los empleados (para que sepan por qué y por qué se están produciendo cambios en los procesos de la empresa). Sin embargo, se debe prestar especial atención a los colegas que participarán directamente en la auditoría. Vale la pena advertir que durante la auditoría no ocurrirá ningún delito, solo tienen que informar al equipo de auditoría sobre su trabajo diario y, si es necesario, responder preguntas específicas.

- Ocúpese de todos los pases y permisos necesarios para el equipo de auditoría

Recuerde que la auditoría comenzará incluso antes de que el equipo de la autoridad de certificación esté en su sala de reuniones. La entrada al centro de negocios es la primera "línea de defensa". Aquí, los auditores evalúan la seriedad con la que se garantiza la seguridad física de las oficinas. Si alquila un espacio de oficina, es probable que los auditores deseen consultar los contratos con los propietarios para determinar la delimitación de las responsabilidades de las partes en materia de seguridad física. Y si la realidad difiere de lo que está escrito en el contrato, pueden surgir problemas. En algunos casos, es necesario trabajar por separado con el servicio de seguridad del centro de negocios.

Por ejemplo, nuestro auditor notó que hay una cláusula en el contrato con el centro de negocios que establece que cada visitante recibe un pase, pero no se le dio ningún pase en la entrada del centro de negocios. A lo que respondimos que el contrato no dice sobre la emisión de un pase "a mano"; en consecuencia, el pase se emitió, pero no se emitió :)

Si el perímetro de certificación incluye centros de datos, asegúrese de emitir pases especiales para auditores con anticipación. Además, le recomendamos que discuta la próxima visita con las personas de contacto de los centros de datos y aclare cuál de los empleados responderá las preguntas de los auditores sobre la seguridad física de los centros de datos.

Entrenamiento tecnico

La preparación técnica para una auditoría es uno de los puntos más importantes y difíciles. Antes de la primera auditoría, nuestro equipo de TI tuvo que sudar mucho. Empecemos por la seguridad física.

Por supuesto, la mayor parte de la seguridad física se asignará al servicio de seguridad del centro de negocios: este es el acceso al edificio, alarmas de seguridad y contra incendios, videovigilancia, etc. Pues bien, por nuestra parte fue necesario realizar una "auditoría" de medidas para garantizar la seguridad física en las oficinas:

- Reemplazar o agregar sistemas de control de acceso (ACS) en varias oficinas.

- Compruebe la fiabilidad de las cajas fuertes y la calidad de su instalación (si están atornilladas al suelo).

- Realice una auditoría de los archivadores (hay cerraduras, marcas).

- , , .

- . , .. . , , ( , , Wi-Fi ..).

A continuación, hablemos de la estandarización, uno de los pasos más importantes hacia una rápida modernización y facilidad de mantenimiento adicional. Este enfoque ahorró mucho tiempo de preparación. Por ejemplo, hemos actualizado el SO (sistemas operativos) en las computadoras de trabajo del usuario. A pesar del costo del proceso, esta actualización era necesaria para cifrar los discos de la computadora, así como optimizar nuestros servicios, hardware y políticas para un sistema operativo específico.

Por supuesto, en materia de cifrado, hubo algunos inconvenientes: si las estaciones de trabajo tienen discos duros clásicos (no SSD o M2), entonces trabajar en una computadora así se convierte en un tormento. Por lo tanto, también tuvimos que modernizar parte del hardware de oficina. La segunda dificultad es que los discos duros de las computadoras se han vuelto mucho menos "activos". Bueno, y el tercer matiz: se hizo necesario ingresar la contraseña de Bitlocker al cargar. En ese momento, aún no habíamos tenido tiempo de configurar el desbloqueo de red, y TPM no estaba en todas partes, y habilitar el trabajo con TPM sin desbloqueo de red no tiene sentido desde el punto de vista de la seguridad de la información.

Como se mencionó anteriormente, hemos trasladado la capacidad del servidor principal a un centro de datos dedicado. Teníamos una pequeña sala de servidores equipada, pero, en la mayoría de los casos, las salas de servidores "nuestras" pierden en términos de seguridad física frente a sitios especializados.

Nótese que la elección de centros de datos para Co-Location es bastante grande: además, hay centros de datos en el mercado que están certificados según ISO 27001. En nuestro caso, se eligió un centro de datos que no estaba certificado oficialmente según ISO27001 o TIER III, pero que al mismo tiempo tenía todas las soluciones técnicas necesarias y especialistas competentes. Algunos de los riesgos asociados con el centro de datos principal fueron cubiertos por el centro de datos de respaldo. Como resultado, dos centros de datos "más simples" cuestan menos que un centro de datos con todos los certificados.

Trabajar con hardware de servidor se ha convertido en un capítulo aparte en la épica certificación. Tuvimos que actualizar seriamente el sistema operativo en los servidores, lo que requirió mucho tiempo por parte del equipo. muchos de los servicios son de código abierto. Sí, también utilizamos los servicios de Microsoft, pero la certificación nos empujó a transferir todos los servicios posibles al software de código abierto. Por lo tanto, comenzamos a implementar activamente la infraestructura como enfoque de código. Uno de los beneficios importantes que hemos experimentado es el ahorro de espacio debido a la falta de respaldo de varios servicios.

La principal prueba de cualquier cosa en una auditoría es un registro, en el sentido más amplio de la palabra. Desde un punto de vista técnico, se trata de varios registros. En preparación para la auditoría, dedicamos mucho tiempo a trabajar con registros utilizando el sistema de grabación de registros ELK. Este sistema se ha convertido en una especie de "varita mágica", eliminando la necesidad de recopilar registros manualmente. Gracias a ELK, el personal de TI puede ahorrar una enorme cantidad de tiempo mientras investiga incidentes. Además, gracias al sistema, se soluciona el problema de la copia de seguridad de los registros.

Estos son solo los trabajos principales en términos de formación técnica. Sin embargo, sigamos adelante y pasemos al día X: la auditoría del SGSI de la empresa .

¿Cómo va la auditoría?

El documento principal que estudia el examinador en el marco de una auditoría de certificación es la Declaración de Aplicabilidad, en adelante - SoA. Debe indicar 114 controles de la norma ISO 27001, su aplicabilidad / inaplicabilidad a la empresa y los medios por los cuales se implementan estos controles. De hecho, este documento es un reflejo de muchos meses de trabajo en la implementación de este estándar.

Como regla general, frente a cada cláusula de SoA debe haber un enlace a un documento (política), que describe cómo la empresa implementa este o aquel control. El auditor verifica que todo lo escrito en el SoA sea verdadero.

Para hacer esto, mira:

- Qué tan bien sus políticas / documentos de SGSI cumplen con ISO 27001;

- , .

«» – , , - .. – , , , .

Si en las políticas internas hace referencia o menciona un estándar de terceros, entonces debe adjuntarse a las políticas (es decir, se debe comprar una copia oficial). Así, en la primera etapa, el auditor trabaja con documentos, y en la segunda, “va al campo”.

La segunda etapa, nos parece, es la más insidiosa, pero también la más interesante. Paradójicamente, el equipo interno que se estaba preparando para la auditoría tenía muchas emociones positivas. ¿Cuál es la razón para esto? Este es probablemente un tema para otro artículo.

En la segunda etapa, se realiza un control "físico" de oficinas y centros de datos (todo lo que se indica en el perímetro de certificación).

Al prepararse para la visita del auditor al centro de datos, primero debe acordar con el centro de datos la asignación de una persona para reunirse con el auditor. Además, dicho empleado debe tener un alto nivel de formación y conocimientos sobre el trabajo de los centros de datos. Los auditores estarán interesados de manera integral en la seguridad del centro de datos: sistemas de aire acondicionado, canales de comunicación, sistemas de suministro de energía, generadores, acceso físico, etc.

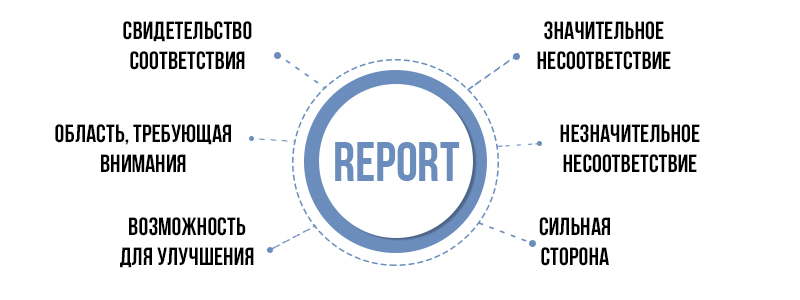

Como parte de la auditoría en todos los sitios, el auditor generalmente registra lo siguiente en el informe:

- Prueba de conformidad

Ésta es evidencia del cumplimiento del estándar que el auditor encontró durante la auditoría.

- No conformidad mayor

Esto es algo que la empresa debería evitar de todas las formas posibles: un desajuste que pone en peligro la eficacia de todo el SGSI. Siempre se deben tomar medidas correctivas para tal discrepancia. El certificado no se puede emitir hasta que se resuelva el incumplimiento significativo. Por lo tanto, será necesaria otra visita del auditor para verificar el cierre de este incumplimiento. Por regla general, la empresa dispone de 90 días para ello. También debe recordarse que la visita adicional del auditor se cobrará por separado.

- No conformidad menor (no conformidad menor)

Las inconsistencias menores no plantean un gran problema para la empresa; según los resultados de la auditoría, será suficiente completar un formulario en el que describa cómo y en qué plazo se planea eliminar la inconsistencia. Su presencia no afecta la emisión de un certificado. Sin embargo, si no se eliminan antes de la próxima auditoría, se convertirán en no conformidades materiales.

- Área de preocupación (área que requiere atención)

Estos son elementos del sistema de gestión (que generalmente afectan su desempeño) que pueden evitar que una empresa cumpla con los requisitos de la norma en un futuro previsible. No son inconsistencias, pero requieren la atención de la empresa. Es mejor eliminarlos siempre que sea posible.

- Oportunidad para mejora

Son oportunidades para el desarrollo del SGSI de la empresa, que el auditor pudo identificar durante la auditoría. Estos son consejos de la serie "cómo hacer que el sistema funcione aún mejor".

- Punto fuerte (punto fuerte)

Aquí, el auditor observa los elementos de su SGSI que son "mejores prácticas", es decir, particularmente efectivos. Se podría decir que es un elogio abierto por lo que hizo realmente bien.

Con base en los resultados de la auditoría, recibirá un informe con una descripción detallada de todos los puntos identificados anteriormente mencionados, que debe utilizarse en preparación para la próxima auditoría.

¿Cómo vivir?

Cuando finalmente recibió el certificado tan esperado, no se relaje: debe confirmar el cumplimiento del estándar de la compañía anualmente. A partir de ahora, la auditoría se convertirá en un elemento habitual del presupuesto de la empresa.

La tarea principal de la empresa certificada es mantener el sistema de gestión de seguridad de la información en funcionamiento y acumular registros que confirmen el funcionamiento de los controles a partir de la declaración de aplicabilidad.

Pero hay buenas noticias: cada tres años se realiza una auditoría completa. Dentro de los dos años posteriores a la auditoría de certificación, se llevan a cabo controles menos importantes: auditorías de inspección. Se diferencian en el alcance de la verificación: durante una auditoría de inspección, los controles de la aplicación de aplicabilidad se verifican de forma selectiva y es posible que el auditor no visite todos los sitios. Es decir, estas visitas suelen ser más rápidas y sencillas.

Conclusión

La certificación ISO 27001 es una medida útil tanto para el funcionamiento del propio negocio como para la satisfacción de sus clientes. A pesar de que el volumen de tiempo y los costes económicos parecen enormes, se trata de inversiones que dan sus frutos en tiempos difíciles desde el punto de vista de la seguridad de la información. Esperamos que nuestra serie de artículos ayude a todos los que se han embarcado en el emocionante camino de obtener un certificado.

Lea los materiales anteriores del ciclo:

5 etapas de adopción inevitable de la certificación ISO / IEC 27001. Negación de

5 etapas de inevitabilidad de la certificación ISO / IEC 27001. Ira

5 etapas de adopción inevitable de la certificación ISO / IEC 27001. Negociación de

5 etapas de la inevitabilidad de la adopción de la certificación ISO / IEC 27001. Depresión