Este artículo fue escrito con el fin de decirle al lector qué son los codificadores, identificar sus áreas de aplicación y tocar algunas sutilezas prácticas, así como revelar los secretos del algoritmo de codificación.

¿Por qué y por qué?

A veces se hace necesario cifrar el tráfico sin recurrir a métodos que requieren mucho tiempo y recursos para cifrar y descifrar, así como para implementar el algoritmo. Esto sucede cuando intentamos proteger los datos de los usuarios o troyanos primitivos con rastreadores (analizadores de tráfico), pero no vale la pena recurrir a métodos de cifrado serios, ya que no necesitamos una alta capacidad criptográfica. Desde el lado de los métodos de comunicación, puede ser necesario reducir el nivel de interferencia radiada distribuyendo la energía de manera uniforme y aumentar la confiabilidad de la sincronización de los dispositivos. Scrambling hace frente a estas tareas.

¿Qué es un codificador?

Un scrambler (del inglés a scramble - mezclar, encriptar) es un algoritmo desarrollado para la transmisión secuencial bit a bit de información, que permite encriptar un flujo digital de tal manera que la salida sea una secuencia que tiene las propiedades de una ocurrencia equiprobable de cero y uno aleatorio. Esto es lo que hace posible aislar de manera confiable la frecuencia del reloj y la potencia constante de la señal transmitida, lo que brinda la confiabilidad de la sincronización. Cabe señalar que dicha conversión de flujo no cambia la velocidad de transmisión y también es reversible, es decir, los datos se restauran mediante el algoritmo inverso.

¿Cómo funciona?

Tenemos un lado de transmisión, en el que se realiza la codificación, así como un lado de recepción, en el que se realiza la descodificación, es decir, la operación inversa. La secuencia original se alimenta a la entrada del codificador, y también es ella la que el desaleatorizador selecciona de la secuencia codificada recibida.

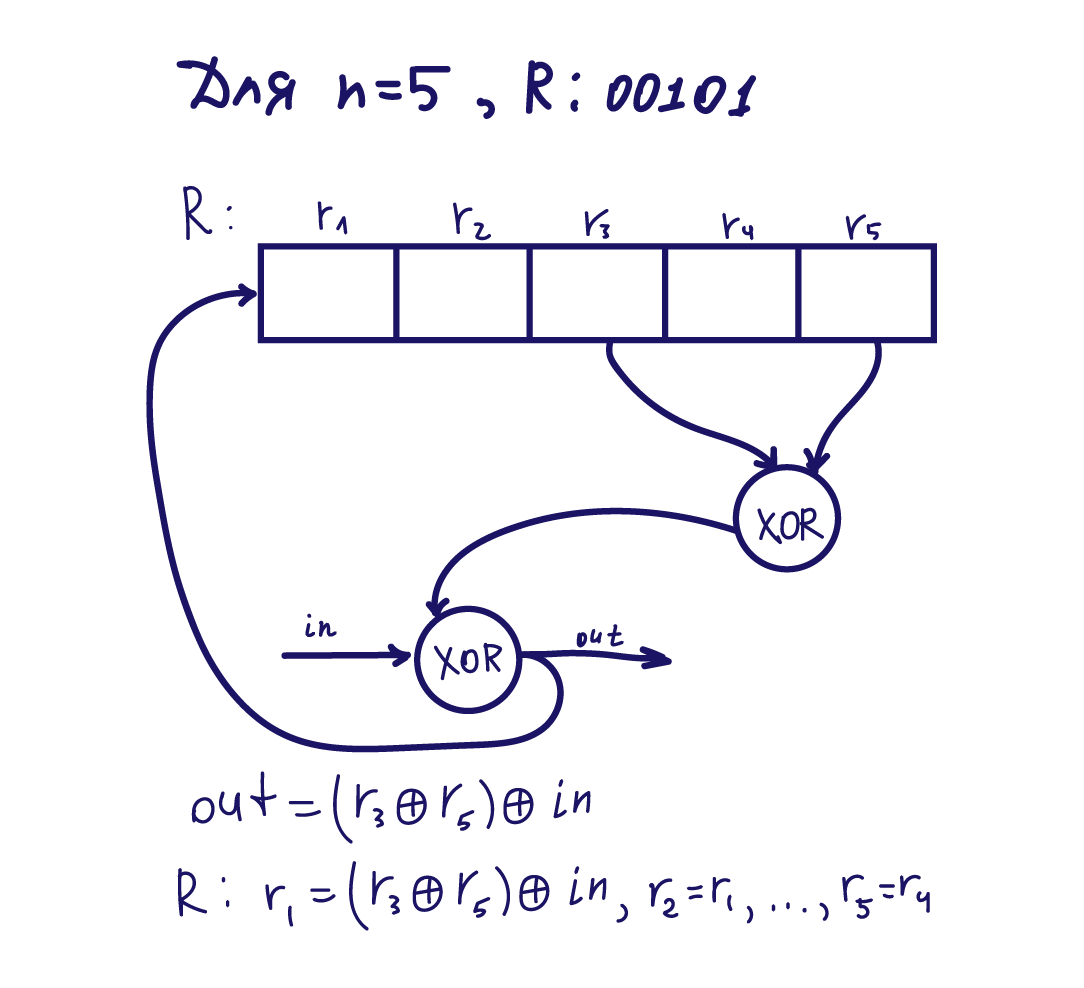

La parte principal del aleatorizador es un registro de desplazamiento de retroalimentación lineal de n etapas que genera una secuencia pseudoaleatoria (PRS) de longitud máxima . La operación principal realizada durante el cifrado es el módulo de adición 2, es decir, XOR (OR exclusivo).

Tipos de codificadores

: (-) (- ). , , .

-

, , . , . , .

.

, " " . - , . , n ( n – ), 2n . , k . , .

-

, , – . , , .

.

, .

- , . , , , , , " " . , . , RSA -.

– – . . , , . - , n , ,

. , .

, n , .

. , , n, 2 . , ().

:

n

,

,

1

,0

–

, , 15-

1000000000000011

. 000000000000011

, : .

?

– , -, , .

, .

Sin embargo, los codificadores se utilizan ampliamente en la actualidad, tanto por la simplicidad de implementación como por otras ventajas obvias de este algoritmo.