¡Saludos al querido lector!

Hoy me gustaría hablar sobre qué es una función hash, tocar sus principales propiedades, dar ejemplos de uso y, en general, describir el algoritmo de hash SHA-3 moderno, que fue publicado como el Estándar Federal de Procesamiento de Información de EE. UU. En 2015.

Información general

Una función hash criptográfica es un algoritmo matemático que mapea datos de tamaño arbitrario en un mapa de bits de tamaño fijo.

, -, «-» «», «».

- :

) - ̆, -

b) -

c) ̆ , -

d) ̆ -

e) ,

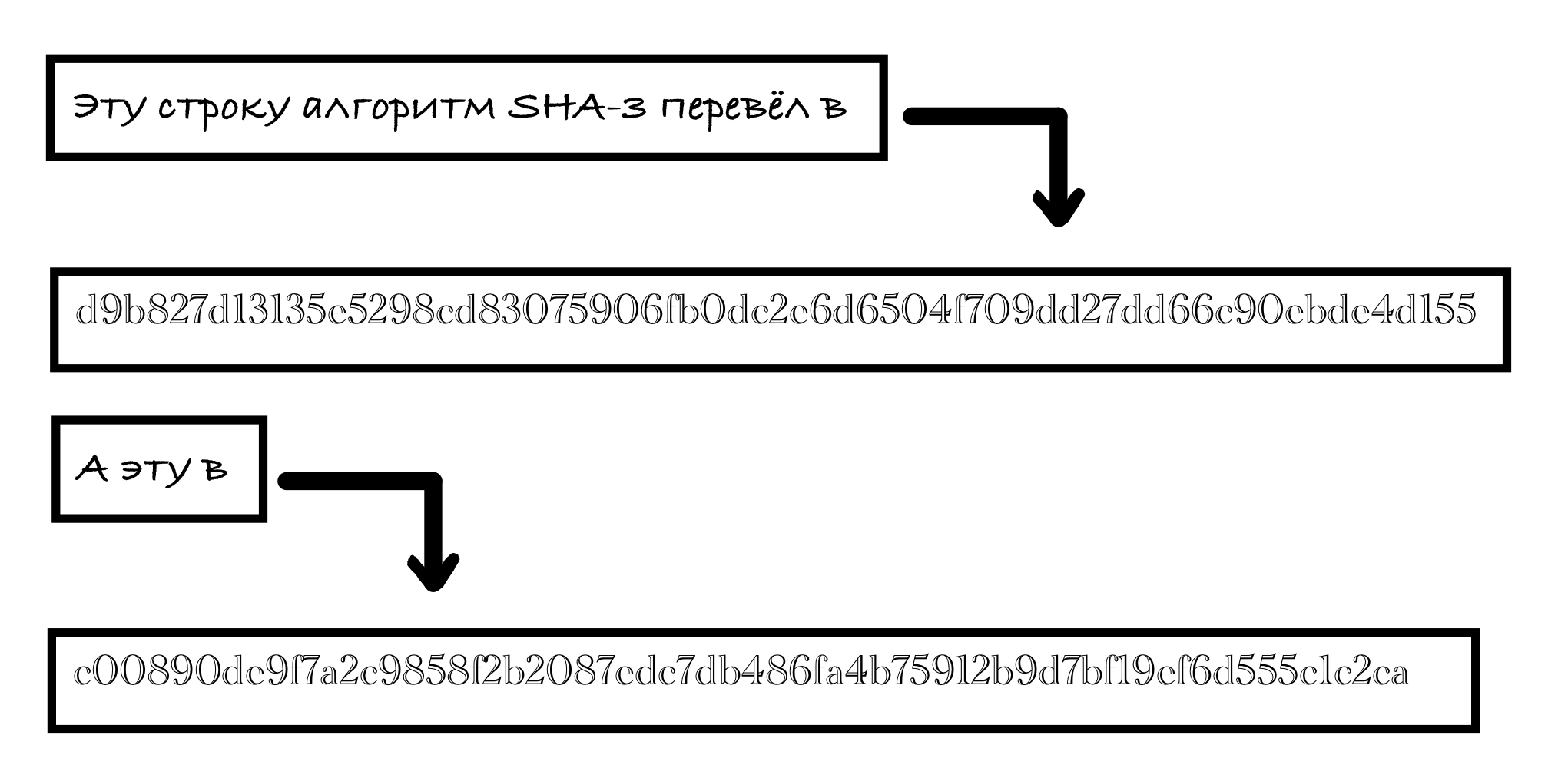

- SHA3-256.

256 , 256 , .

, 64 . , 256 .

: " , , 256 ?"

: 256 !

, 256 - ,

.

, , :

, , !

.

- .

̆ - ̆:

Pre-image resistance

h, m ,

Second pre-image resistance

, ̆

,

Collision resistance

,

-

.

Collision resistance. , , ̆ . , - ̆̆ , , . , ̆ - ̆ , , . - ̆ , , ̆.

, -̆ ̆ , ̆ .

Pre-image resistance. . - , , , . , . .

Second pre-image resistance. . , - . , , , , . , , ,

,

, . -, , .

, , .

, , , .

, - , .

-

-:

•

- ̆, , , - ̆.

•

. , . , . -, .

•

, , . . , -.

:

, . , , . , ( ). , , , . , -, .

SHA-3.

SHA-3

(NIST) 2007—2012 -, SHA-1 SHA-2.

, :

•

•

,

•

, ISA

5 :

• BLAKE

• Grøstl

• JH

• Keccak

• Skein

SHA-3 Keccak.

Keccak .

Keccak

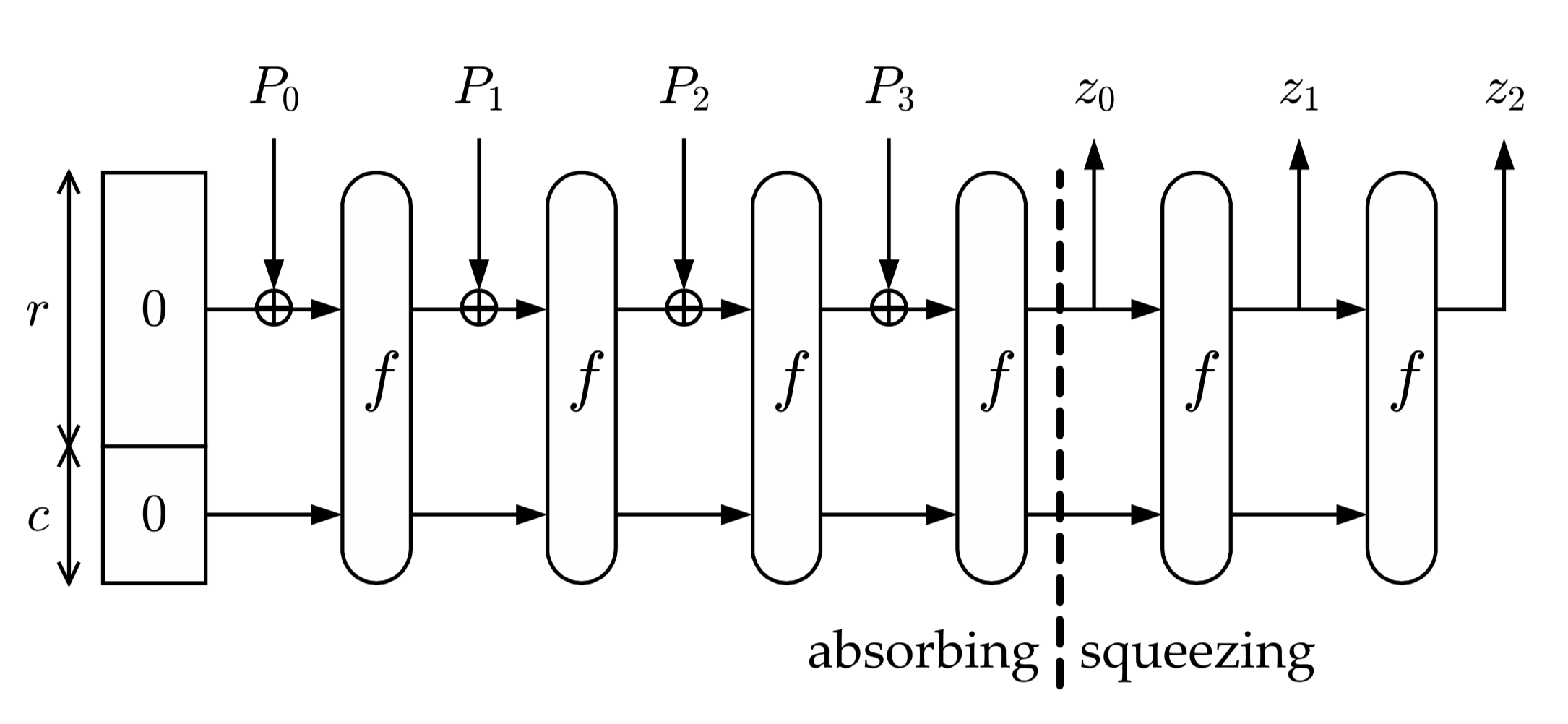

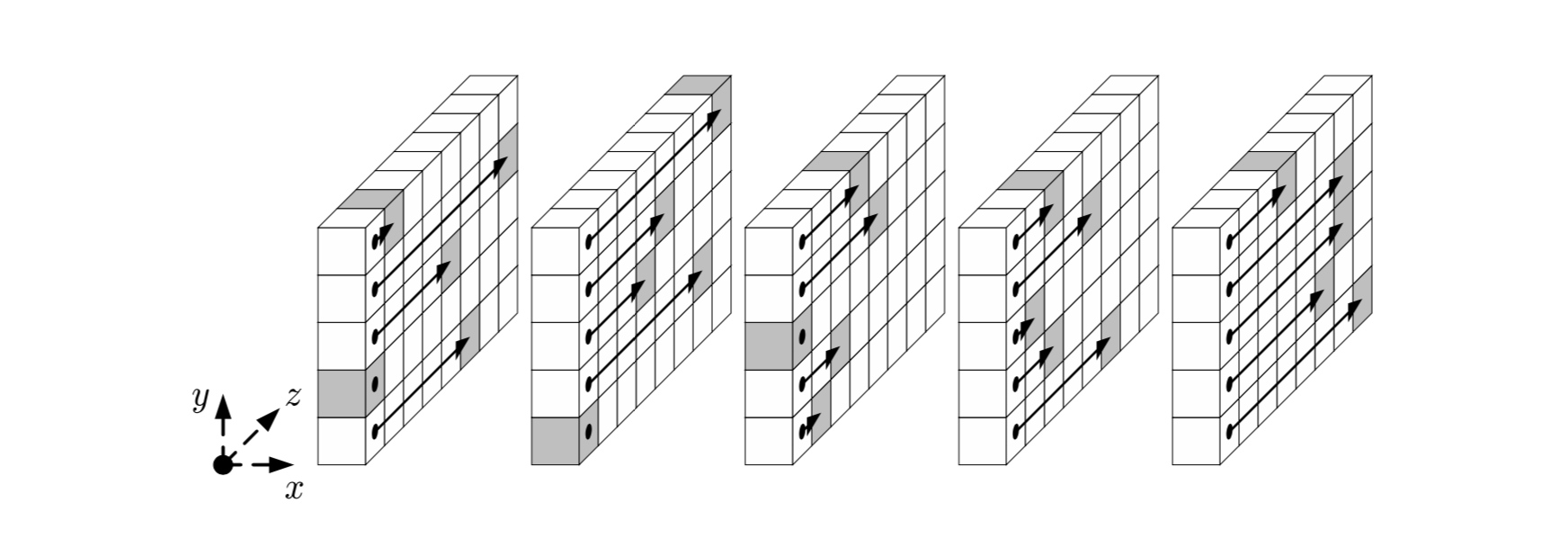

- ̆ Keccak ̆ , ̆ «» , Z «» .

Keccak

,

̆ , .

SHA-3 Keccak-f[1600],

, .

1600 ,

, .

, , SHA3-256

SHA-3 S

,

. Keccak

, 2.

- :

• M P ̆ r

• P n

• «»: ̆

(b = r+c) 2

,

, 2

.

0.

• «»:

,

- -,

.

«» ,

.

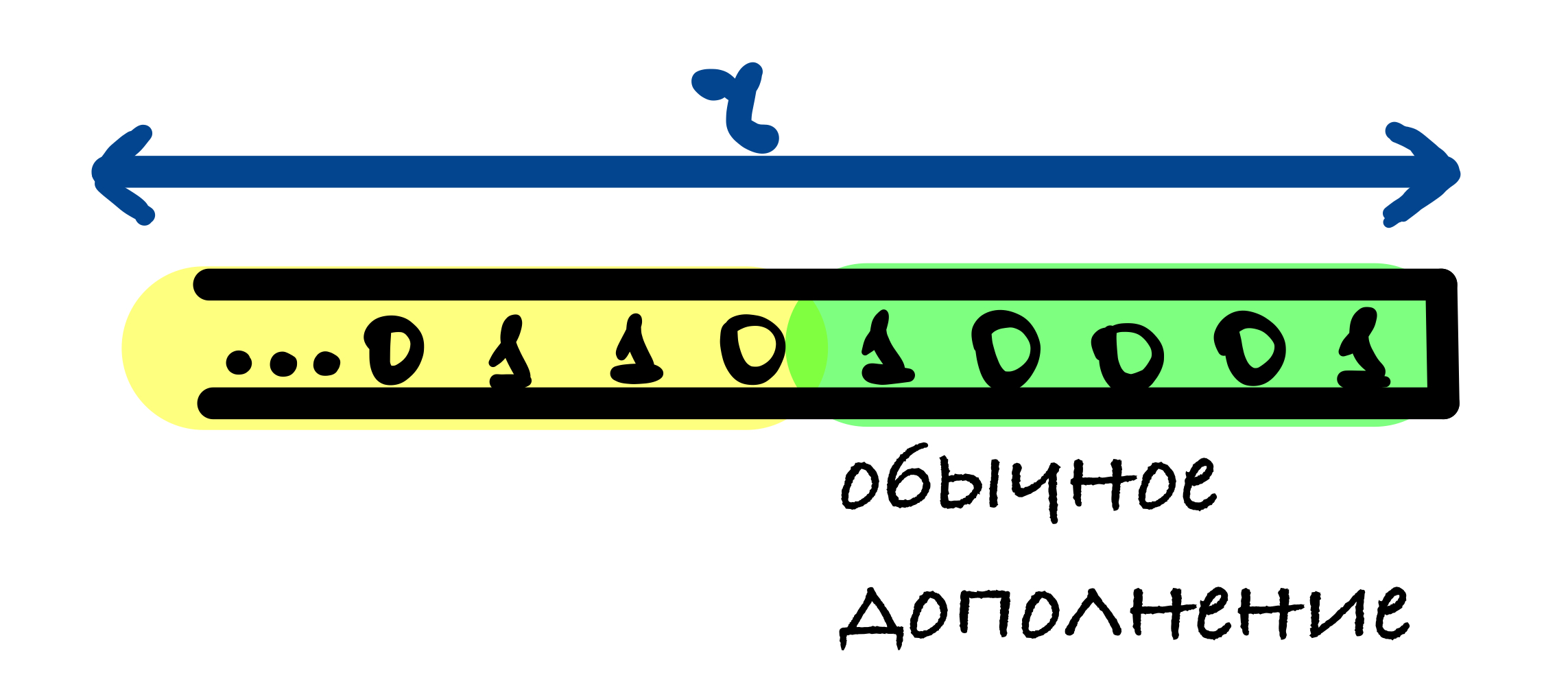

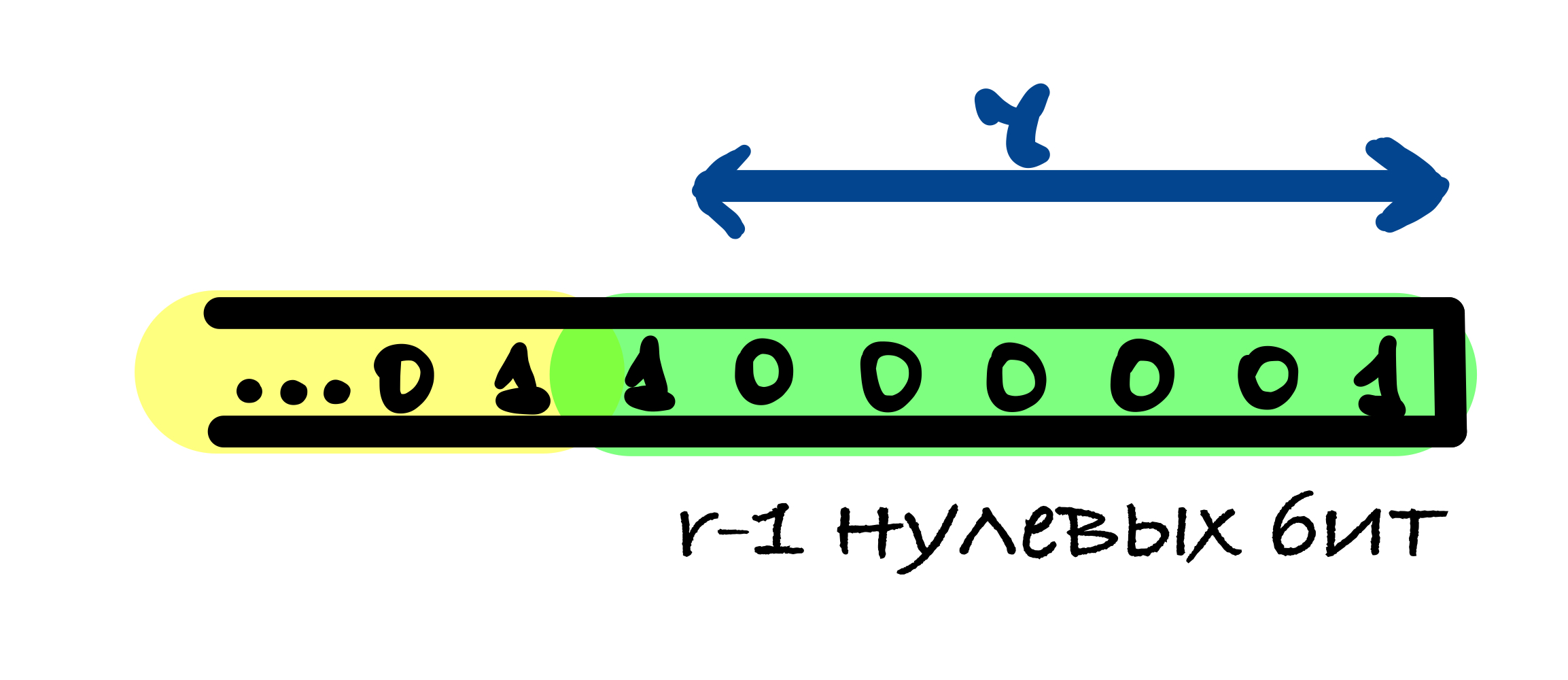

, :

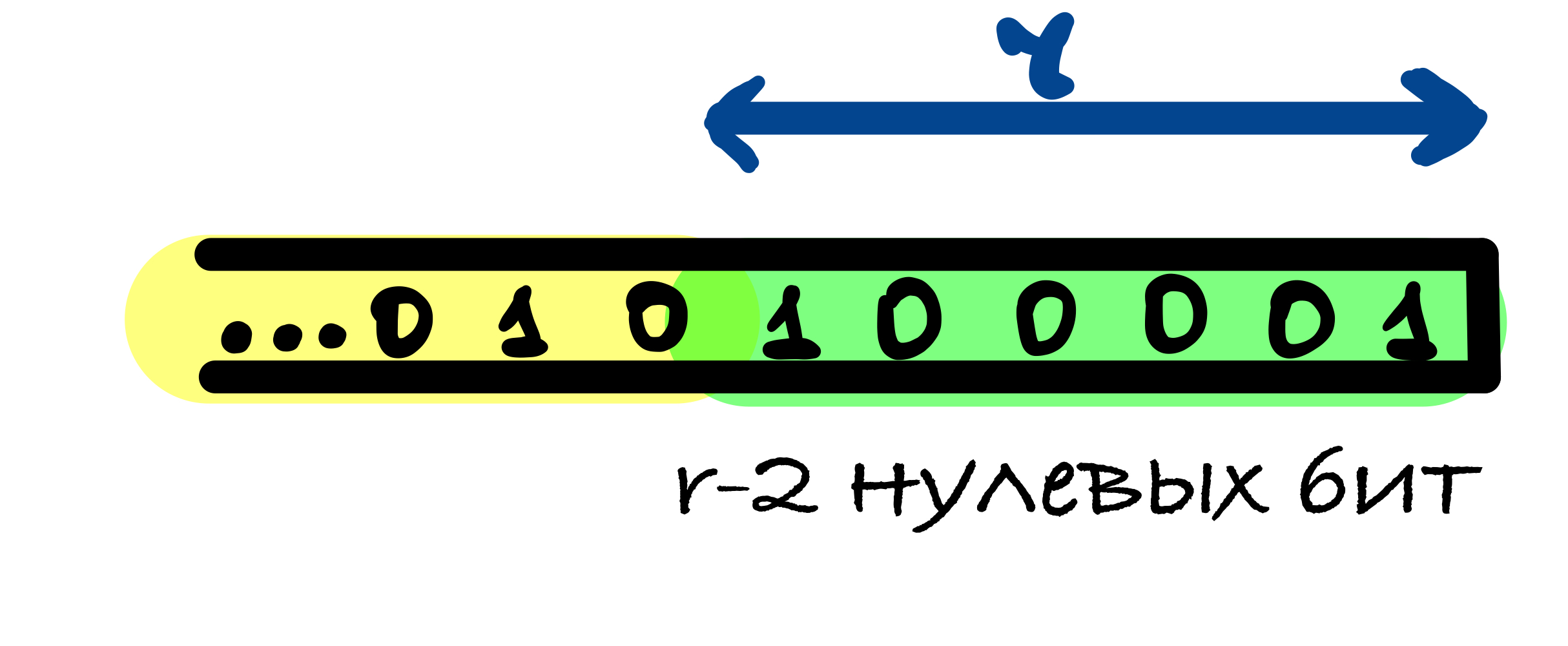

SHA-3 10...1: 1, 0 r - 1 1.

r - 1 , ̆ r - 1 . , r - 1 .

M r, , ̆ ̆ , r - 2 . , , , - .

, - ̆, , .

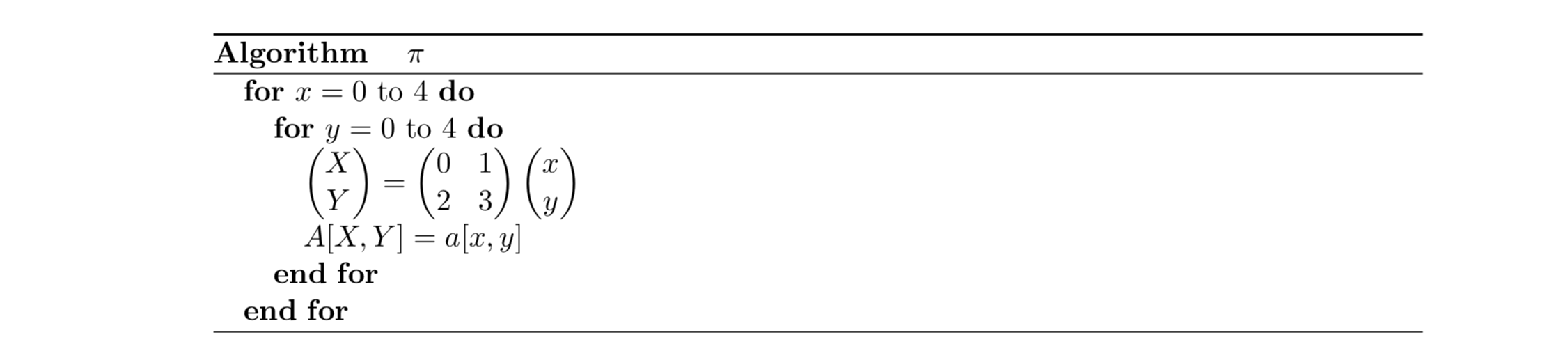

:

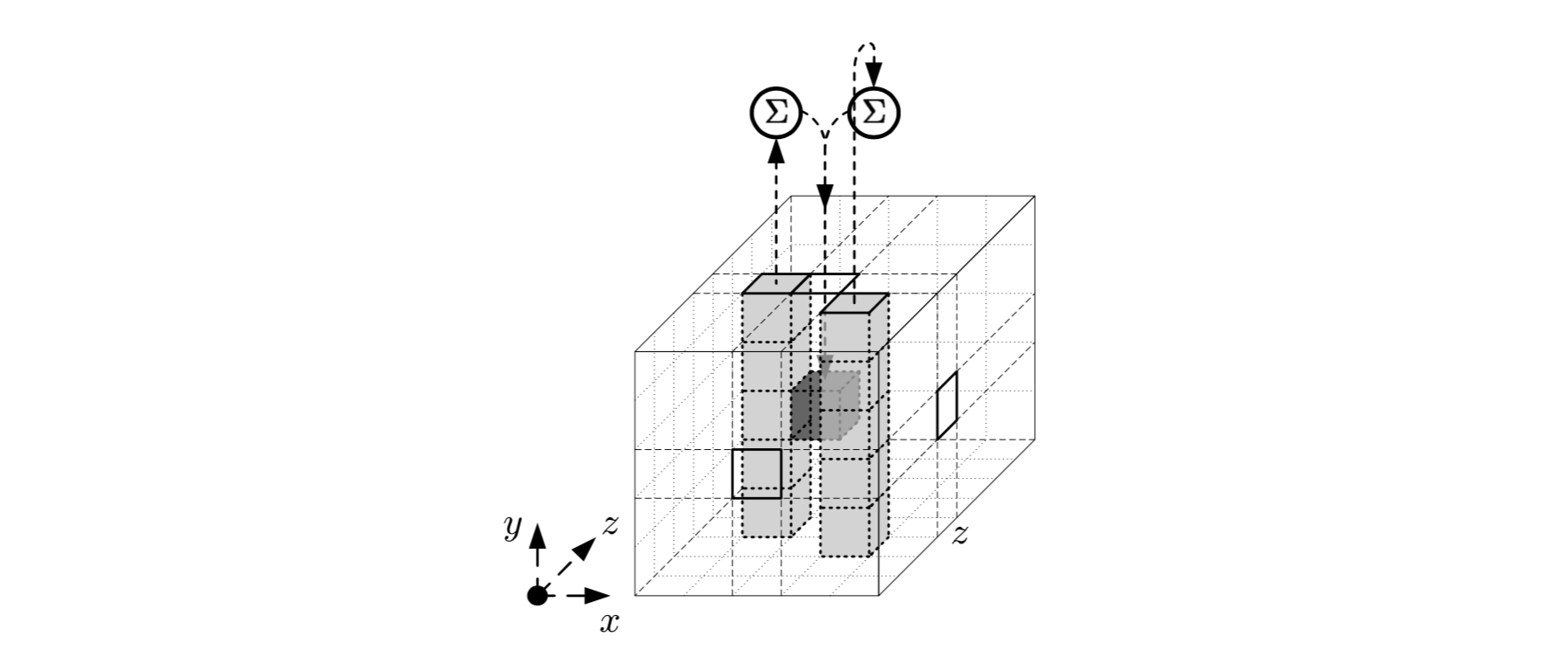

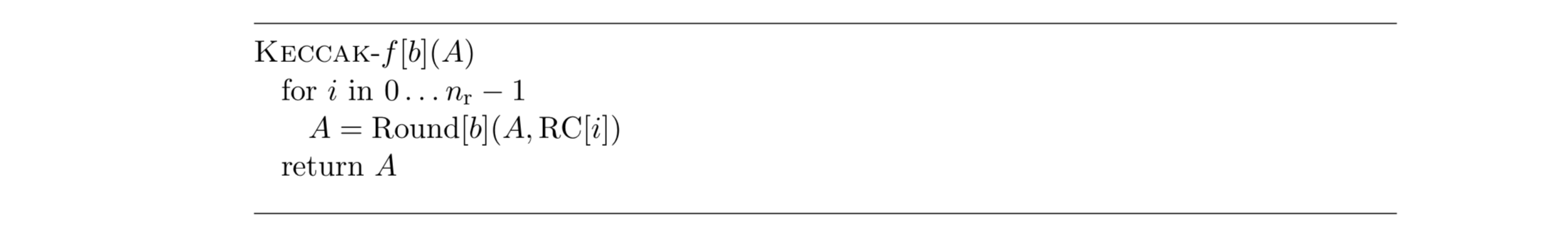

, , , ,

:

,

, :

- ,

,

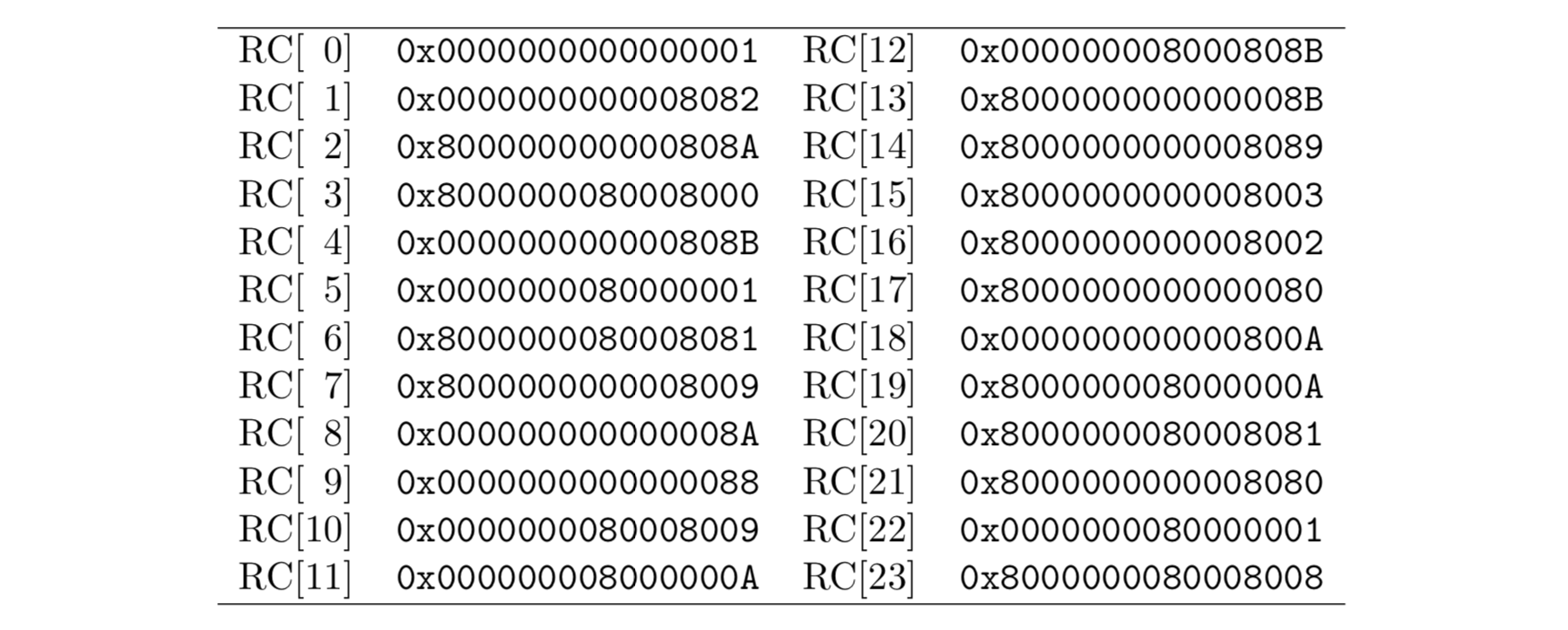

- (64 )

, .

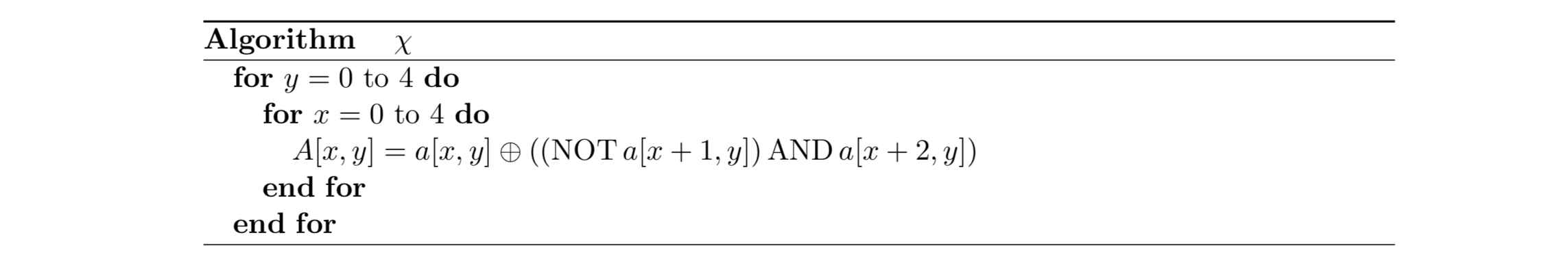

:

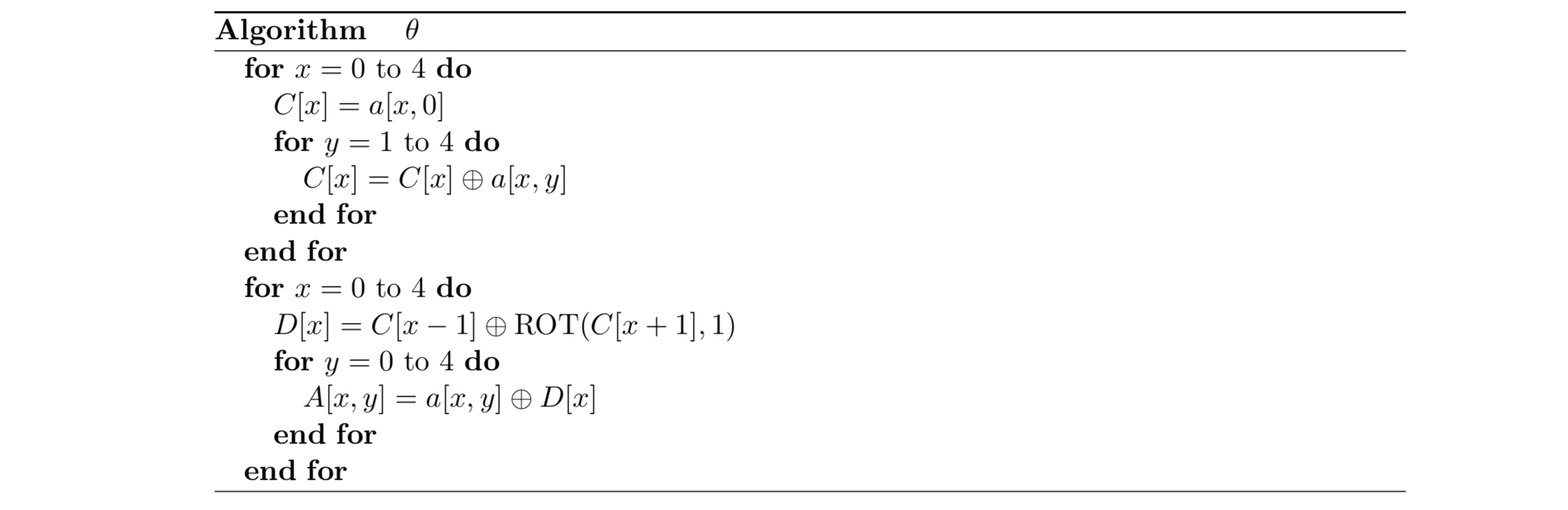

:

:

( z).

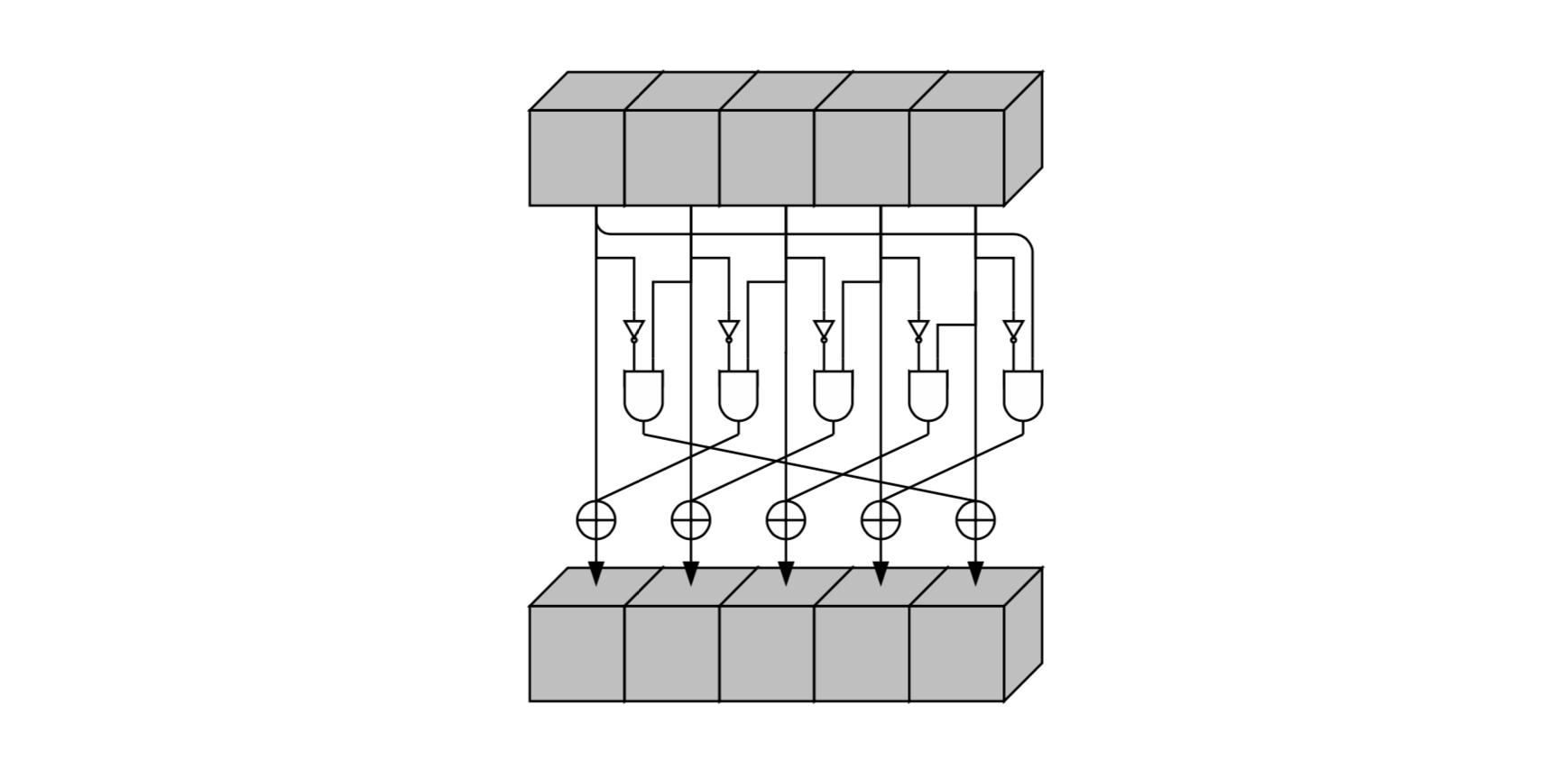

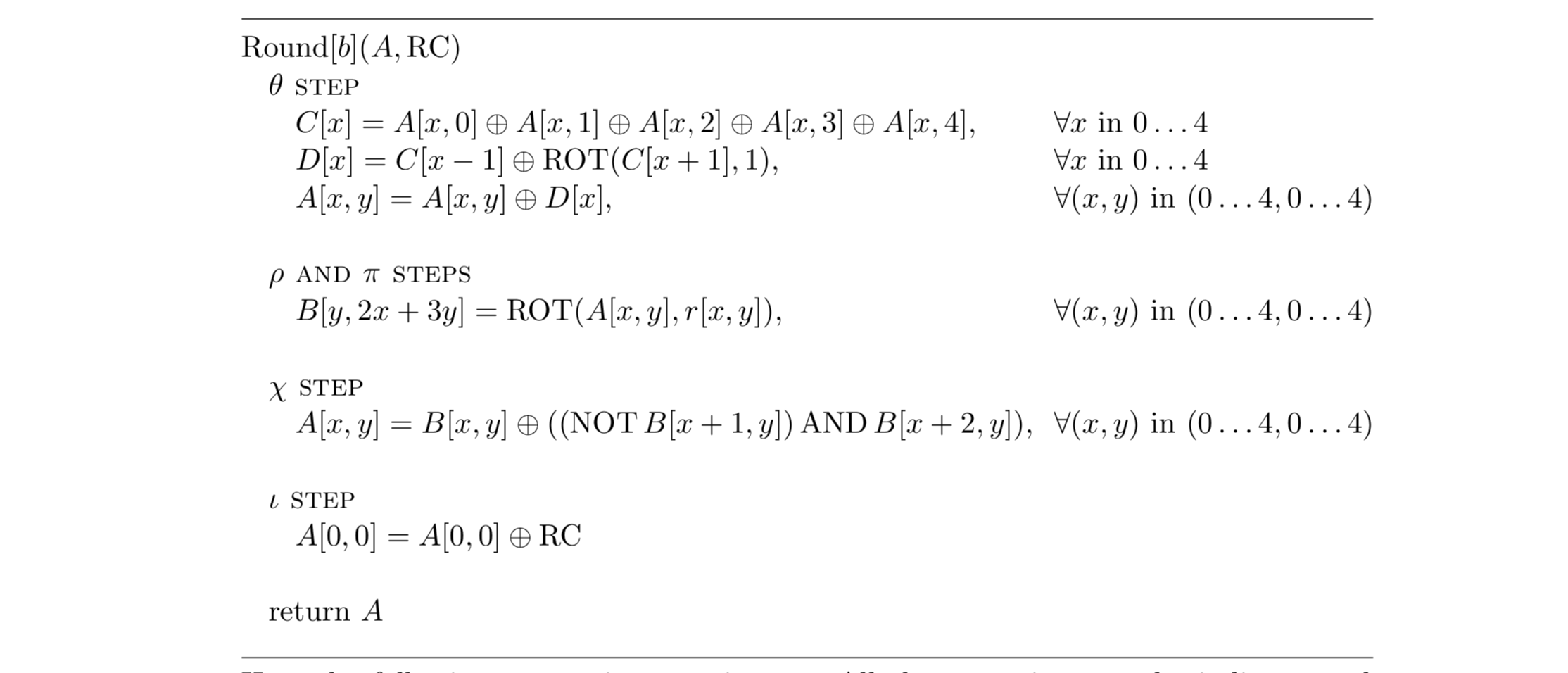

:

:

:

.

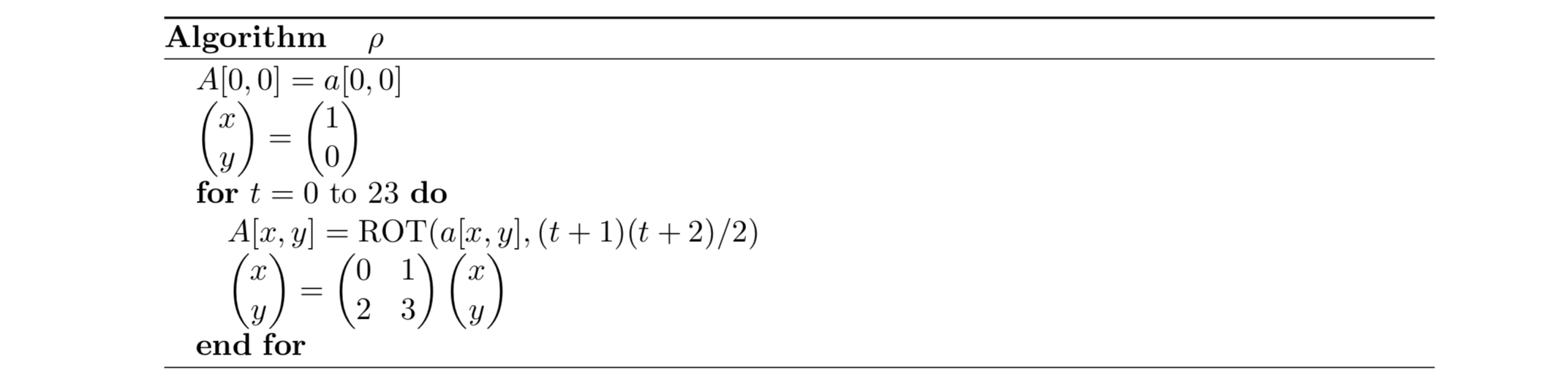

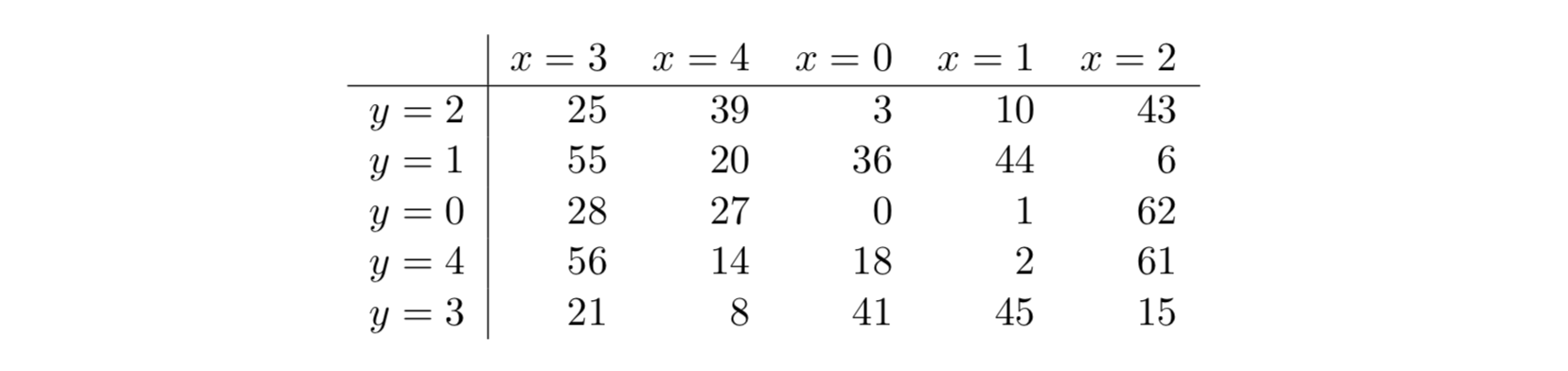

, , .

.

:

:

, -

SHA-3 Keccak, Secure Hash Algorithm

Espero que todo haya sido claro e interesante

¡Gracias a todos por su atención!