Si la necesidad es la madre de la invención, entonces la adversidad y los acontecimientos dramáticos son quizás la madre del criptoanálisis.

El autor de The Cipher Book es Singh Simon.

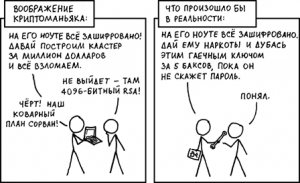

¿Qué métodos de piratería son más efectivos? ¿Busca vulnerabilidades en programas? ¿Búsqueda completa? ¿Adivinando el hachís? Pero no adivinaron. Son los ataques a nivel de usuario los que hacen su trabajo de forma más eficaz.

Uno de los principales problemas de la criptografía es precisamente el hecho de que una persona es un eslabón débil en un criptosistema.

Spoiler el mandaloriano

Los sistemas criptográficos a menudo se basan en el secreto de las claves criptográficas proporcionadas a los usuarios. Sin embargo, muchos esquemas no logran contrarrestar los ataques de coacción, en los que un atacante obliga a un usuario a revelar una clave. Conocidos como criptoanálisis de manguera de goma (o criptoanálisis de gángsters) , estos ataques suelen ser los métodos que menos tiempo y esfuerzo requieren para romper la criptografía.

El chantaje, las amenazas y la tortura son algunas de las formas de manipular a las personas, es decir, formas de aplicar la ingeniería social.

La ingeniería social es un método para manipular los pensamientos y acciones de las personas. Se basa en las características psicológicas del individuo y las leyes del pensamiento humano.

.

- , , - . , ..

- , , .

- , - , (- ), - .

- " ". , .

- , "" , , , .

- .

- , - , .

:

.

.

.

.

.

, .

.

.

, , .

, .

- . , , . - , ASCII, -. - . - . - , , .

, , . ? - , ( ). , , . . , , . .

(№1), . 2 :

: , . , , ( ). , . .

: , . 1 9.

. , , , * (https://www.reberlab.org/file/show/SISL?group=667b435bdb923a53). , . , .

* , .

, . (№2), (№1), , .

, . .

:

Ego Depletion Impairs Implicit Learning (Kelsey R. Thompson, Daniel J. Sanchez, Abigail H. Wesley, Paul J. Reber.)

Echemos un vistazo a otra de las opciones de protección más populares: el doble cifrado. La esencia de este método es bastante simple: hay varios datos, algunos de los cuales requieren un control especial. Se accede a ellos mediante contraseña. Si ingresa una contraseña, obtiene acceso a contenido "abierto" y, en el caso de otra, a datos extremadamente importantes.

La principal desventaja de este método es que la presión puede continuar hasta que se emita una contraseña "real".

¡Deseo que nadie se encuentre nunca con este tipo de criptoanalizador!