Revelación

Si no tiene tiempo para leer todo, después de describir el esquema clásico, puede ir directamente al apartado de aplicación práctica de la criptografía visual.

Introducción

Considere el esquema de criptografía visual propuesto por Moni Naoru y Adi Shamir [2, 3]. La idea principal del esquema es que se generan dos placas para transmitir la imagen secreta, cada una con aspecto de ruido blanco por separado y sin información sobre la imagen secreta. Para decodificar un mensaje, basta con superponer dos placas una encima de la otra. Por tanto, el proceso de decodificación no requiere ningún equipo especial. El material está tomado del artículo "Esquema de criptografía visual generalizada con acciones completamente aleatorias ". [uno]

Aunque las placas parecen ruido blanco, la secuencia de píxeles que las componen no es estadísticamente aleatoria, ya que, según el diseño del circuito, cada placa contiene la misma cantidad de píxeles blancos y negros. El artículo propone generalizar el esquema de tal manera que ambas placas no solo parecerán aleatorias, sino que también pasarán pruebas estadísticas de aleatoriedad.

Condiciones

En el proceso de codificación, una placa llamada base , que se genera por una imagen secreta de forma independiente, la otra, la codificación . La placa de codificación es una función de la imagen secreta y la placa base.

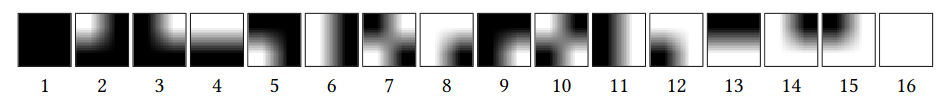

n x n , . . 2 x 2. , - . , . 2 x 2 1.

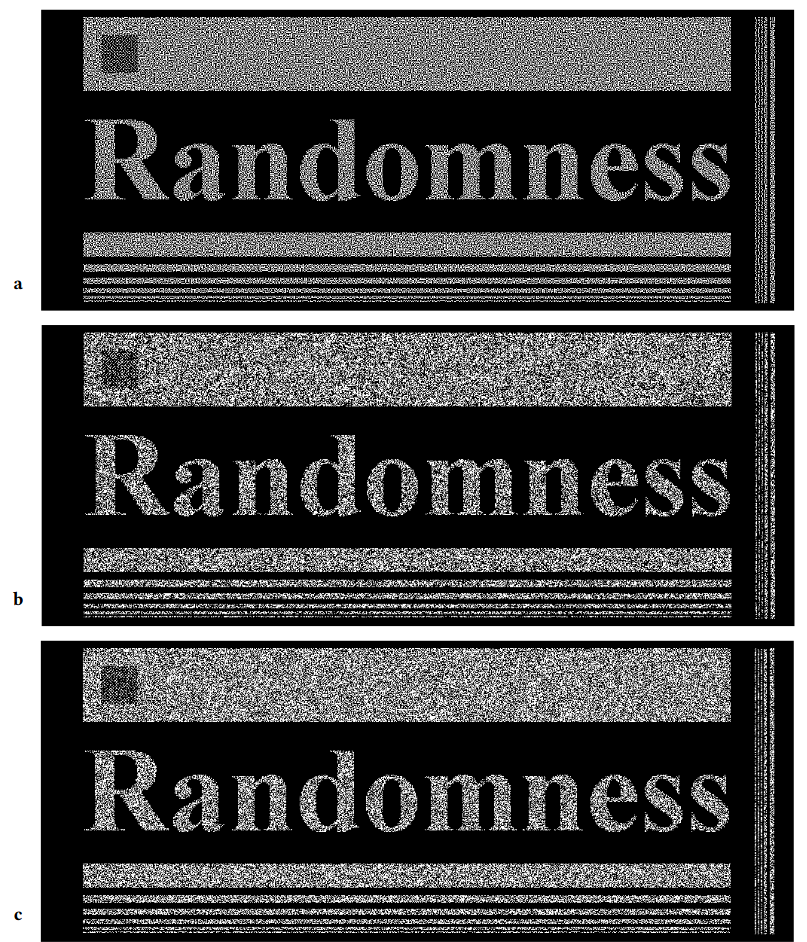

. , , . , . 2.

- 2 x 2, 2 , 2 . , , 2 x 2, , - .

, 3.

, , , . .

4a. .

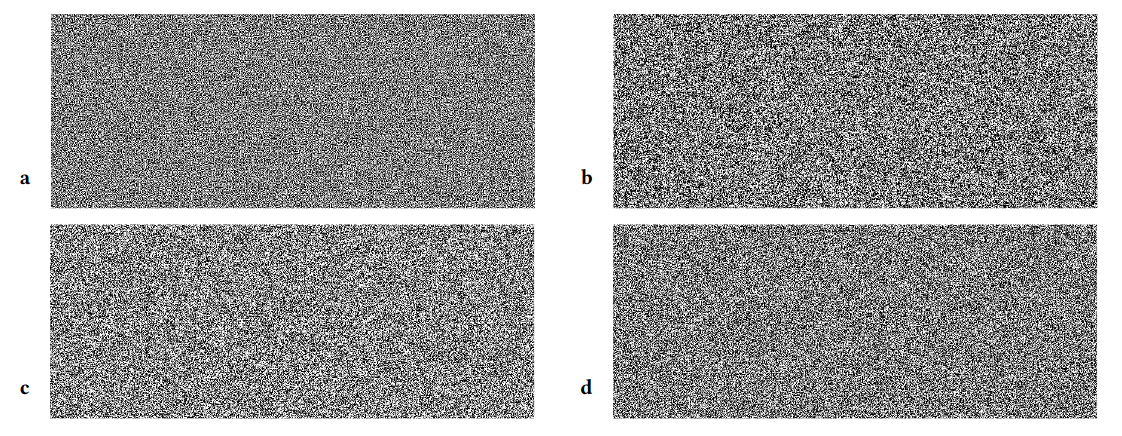

, . 5; .

, , . , . c , . .

, 16 ( 1). , . . 5b. , , .

4b. , . , , . , . , , . , , 2 x 2, 2 x 2. -2 . : -1. . +, , . +1 +2 . , . . .

. -2 , , 1 1. -1 , , 2, 3, 5 9, . .

.

.

, 1 5c. , , , 5b. , 4c, , , 4b. - 1 . , , .

. 1 ( ). , ( 7).

2 , . , 6, . , . , , - 2 . , , , , 5d. , , .

. , , , 5a, 5b, . , , , .

, 1. , . P- . , , . , . . 4 8 . , , .

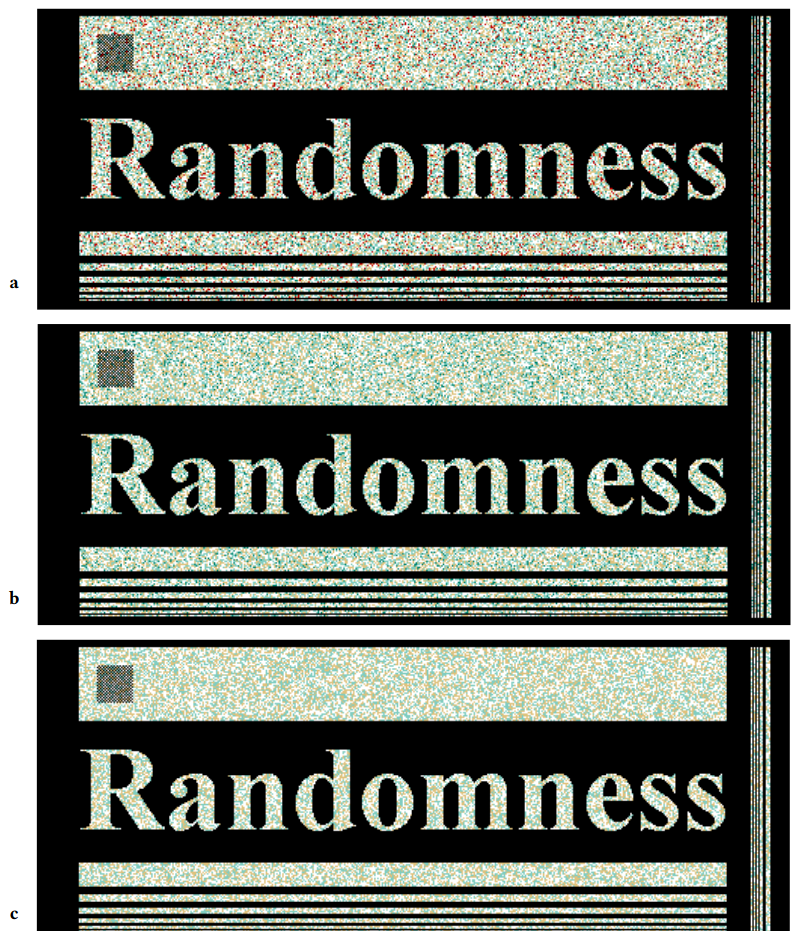

. 7, , : 7a, 7b, - 1 7c, - 2 7d.

, , - 1 , 7c, 1/15 ( , ), 1. 1 ( ) , 16 ( ) .

. 2. , , . . - 1 , .

, . , 16 6 . , 1 . , . , , .

, , , . - 1 .

. , , . -2, -1 - , +1, +2 . 8. (a) - , (b) - 1, (c) - 2.

, . 1 .

.

" - ." [4]

: - , 16 . , . , , . .

" ." [5]

: . , . , - , . . , , . , . , . RGB (2, 2).

, - . " ". [6]

: (, ), , . , , . ( ), , , ; .

- ( - ). " - ad-hoc ". [7]

: (MANET) , , , (WSN), , , , . - , , . - . , . , (2, 2). , - . - , , , . . -, . , , . (FP) .

. . - , , . , . , . , , , . , , . , , .

: Orłowski A., and Chmielewski L. J. "Generalized Visual Cryptography Scheme with Completely Random Shares"

M. Naor and A. Shamir. 1995. Visual Cryptography

M. Naor and A. Shamir. 1997. Visual Cryptography II

Orłowski A., and Chmielewski L. J. Randomness of Shares Versus Quality of Secret Reconstruction in Black-and-White Visual Cryptography

Orłowski A., and Chmielewski L. J. Color Visual Cryptography with Completely Randomly Coded Colors

Arun Ross, Asem A Othman Visual Cryptography for Biometric Privacy

Vimal Kumar, Rakesh Kumar Detection of phishing attack using visual cryptography in ad hoc network