De marzo a junio de este año, se distribuyó una biblioteca maliciosa con firma digital de un desarrollador desde los servidores de actualización de SolarWinds y así llegó a 18 mil clientes de la empresa. El módulo infectado se ajustó para proporcionar el máximo sigilo, y solo se enumeraron víctimas seleccionadas para la siguiente etapa del ataque. Se utilizó un conjunto de puertas traseras para espionaje (y no, digamos, para instalar un ransomware seguido de extorsión). Los atacantes analizaron la infraestructura de las organizaciones afectadas y también redirigieron los correos electrónicos a sus servidores.

Se trata de un ataque dirigido complejo, cuyo análisis apenas comienza: los informes de FireEye, Kaspersky Lab y Microsoft no revelaron el esquema completo del código malicioso. Pero este es definitivamente uno de los ataques más exitosos en la cadena de suministro con un punto de entrada perfectamente adaptado a la infraestructura corporativa.

Fuentes:

- Informe FireEye: una descripción general de los ataques dirigidos.

- Informe de Microsoft: Una mirada más profunda al código malicioso que se propaga desde los servidores SolarWinds.

- Esta es una publicación de Kaspersky Lab: un análisis de cómo trabajar con el servidor C&C a través de consultas DNS.

- Artículo en el sitio web de Volexity: ejemplos de código de PowerShell para su distribución en la red interna de la víctima, un posible vínculo con los ataques anteriores.

- Declaración de SolarWinds y preguntas frecuentes sobre el incidente.

- Noticias relacionadas en el sitio web Threatpost: sobre el hack de SolarWinds , sobre la detección de un módulo malicioso en las redes de Microsoft, sobre las víctimas en el sector público estadounidense (según publicaciones de medios).

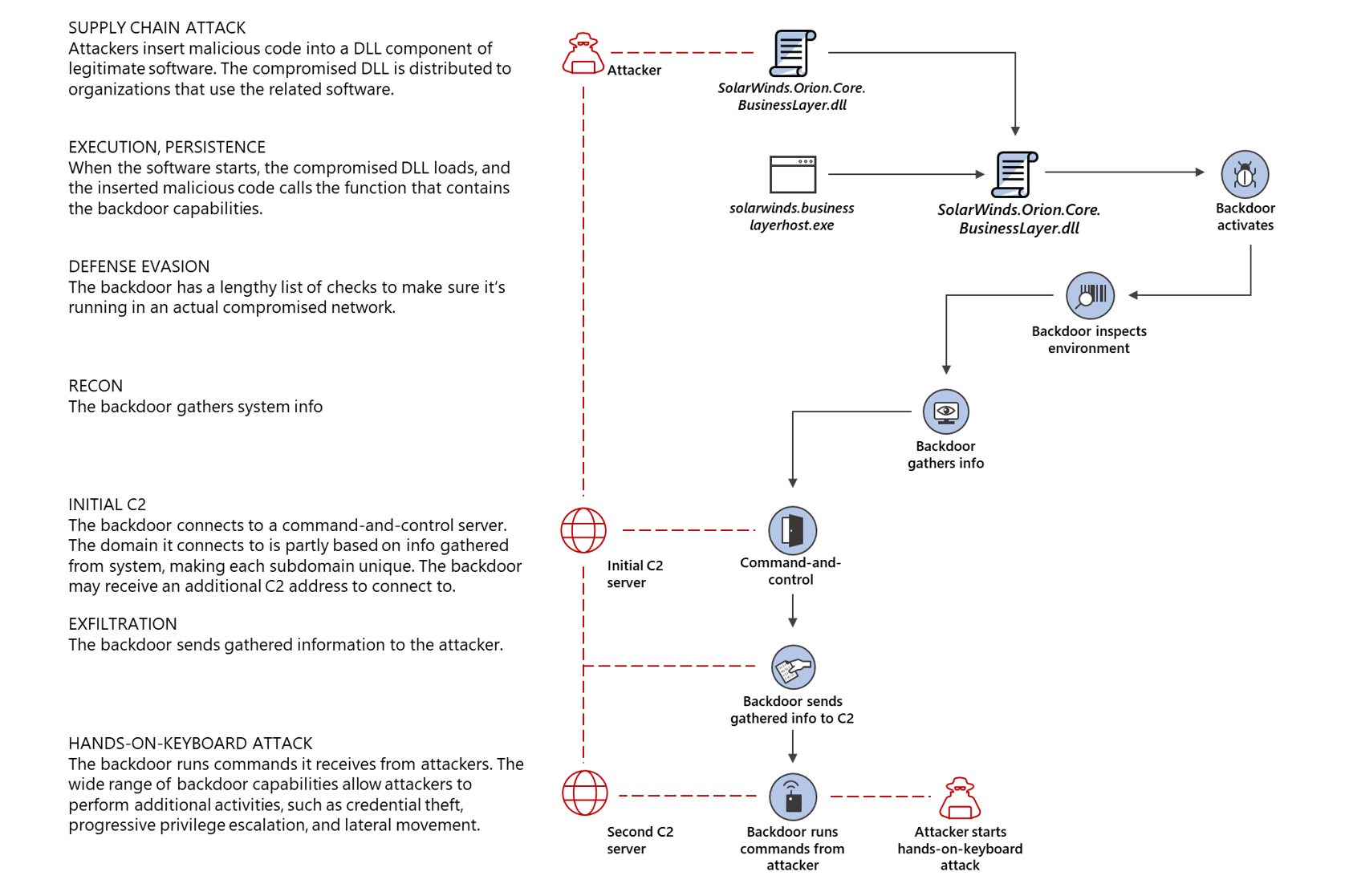

En octubre de este año, durante una conferencia telefónica con inversores, el director ejecutivo de SolarWinds dijo que ninguna otra empresa tiene este nivel de acceso a la infraestructura de muchas grandes organizaciones. Esto también convirtió a la compañía en un objetivo obvio para un ataque. Plataforma SolarWinds Oriondiseñado para la administración y monitoreo centralizados de la infraestructura de TI de una empresa, lo que significa que este software tiene acceso casi ilimitado a todos los servicios corporativos. Los atacantes irrumpieron en la biblioteca SolarWinds.Orion.Core.BusinessLayer.dll, que forma parte de más de una docena de soluciones de software. Los archivos con la puerta trasera se distribuyeron durante varios meses desde el servidor de actualización oficial del proveedor y se firmaron con una firma digital legítima. Aún no se sabe exactamente cómo sucedió. Lo más probable es que haya un conjunto de vulnerabilidades.

El código malicioso en sí está escrito de manera que se garantice el máximo secreto; por ejemplo, la primera comunicación con el servidor C&C se produce dos semanas después de que se instala la puerta trasera. El esquema general del ataque en la etapa inicial es proporcionado por expertos de Microsoft. Se utiliza una tecnología bastante interesante para seleccionar víctimas prometedoras: los datos de la puerta trasera se envían al servidor C&C como parte de una solicitud de DNS. Si la organización es de interés, llega una solicitud de respuesta que dirige la puerta trasera al segundo servidor de C&C y los datos se roban en el proceso de interacción con él. Lo más probable es que, de las 18.000 víctimas potenciales, decenas de empresas se hayan visto afectadas.

Este artículo de los expertos de Kaspersky Lab examina la interacción a través de consultas de DNS con más detalle, incluido el método de cifrado de datos. Descifrar la información le permite determinar el dominio de red de las víctimas reales. Entre los cientos de víctimas en 17 países identificadas por los expertos de Kaspersky Lab, ninguna pasó el filtro de atacante inicial. Los expertos de Microsoft han identificado a 40 víctimas del ataque.

Las empresas que utilizan el software SolarWinds deben obtener el software actualizado del fabricante en este momento. Se ha publicado un conjunto de indicadores de actividad maliciosa en GitHub de FireEye.