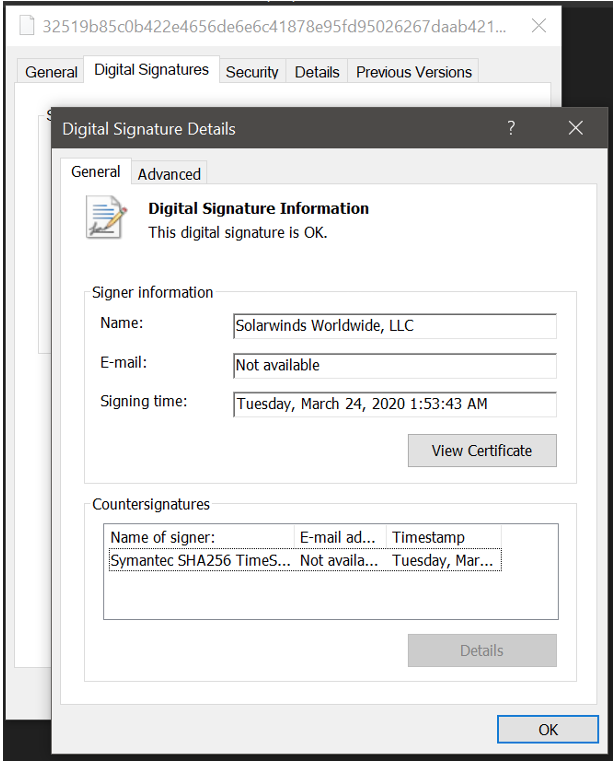

La validez de la firma digital en la DLL con puerta trasera integrada

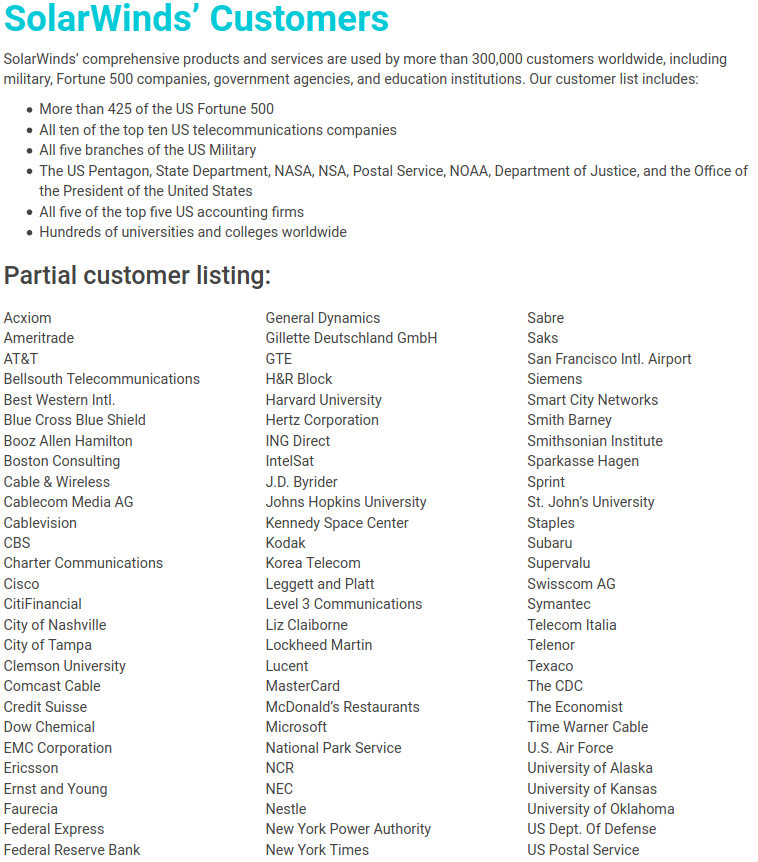

prácticamente en todos los medios centrales fue la noticia del robo con allanamiento de morada del software SolarWinds en la campaña global de ciberespionaje. Aquí debe comprender la escala del ataque: este software para monitorear la infraestructura de TI (CPU, RAM, red) es utilizado por miles de empresas privadas y agencias gubernamentales, incluida la NSA, el Pentágono, el Departamento de Estado, etc. Un total de 300.000 clientes en todo el mundo (esta página ya se ha eliminado del sitio web oficial de SolarWinds, el enlace es una copia del archivo web).

Lo más interesante de este ataque: 1) la introducción de una puerta trasera dentro de las actualizaciones de SolarWinds y 2) el mecanismo original de ocultar datos en el tráfico del servicio HTTP del programa SolarWinds. En pocas palabras, le informaremos sobre el método de esteganografía (señalización encubierta) que se utilizó aquí.

FireEye publicó algunos detalles sobre el ataque en un informe con fecha del 13 de diciembre de 2020. Esta empresa estadounidense debe proteger las redes de sus clientes de tal sabotaje, pero al final ella misma sufrió hackeos junto con ellos.

Algunos de los clientes de SolarWinds:

Hechos clave

- La puerta trasera fue descubierta siete meses después de que comenzara el ataque y recibió el nombre en código SUNBURST. Teniendo en cuenta la magnitud de la infección, se trata de un grave fallo de las empresas antivirus.

- DLL SolarWinds Orion, .

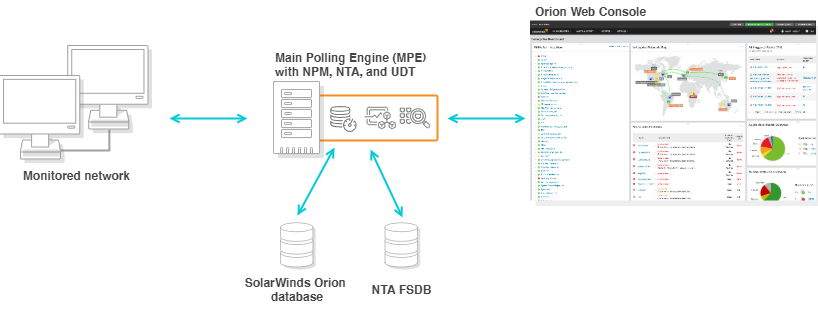

SolarWinds Orion

La puerta trasera se encontró en la biblioteca SolarWinds.Orion.Core.BusinessLayer.dll , que está firmada con una firma digital válida de SolarWinds Worldwide, LLC (captura de pantalla anterior).

En particular, se infectaron varias actualizaciones del programa SolarWinds Orion para marzo-mayo de 2020, que se distribuyeron con una firma digital válida.

Era un archivo estándar de Windows Installer Patch con todos los recursos habituales, incluida la biblioteca SolarWinds.Orion.Core.BusinessLayer.dll infectada . Después de la instalación, normalmente el ejecutable SolarWinds.BusinessLayerHost.exe cargaba la biblioteca en la memoria .

Microsoft explicó que los atacantes “utilizaron [compromiso local] para obtener acceso al certificado de firma de tokens SAML confiable de la organización [SolarWinds]. Esto les permitió falsificar tokens SAML para todos los usuarios y cuentas existentes de la organización, incluidos los que tienen muchos privilegios ". Al parecer, estamos hablando de penetración física en la oficina de la empresa (compromiso local).

Características unicas

- Algoritmo de generación de dominios (DGA) para generar subdominios y modificar consultas DNS. El troyano envió una solicitud de resolución del subdominio avsvmcloud [.] Com , y la respuesta de DNS contenía un registro CNAME que indicaba el servidor de comandos.

- Todo el tráfico se hizo pasar por tráfico de red mediante el protocolo de servicio del Programa de mejora de Orion (OIP) a través de la API de SolarWinds. Por tanto, los antivirus y los cortafuegos no podían distinguir entre la actividad de puerta trasera y la actividad real de SolarWinds.

- El código de puerta trasera estaba integrado en componentes de software estándar.

Esteganografía

Y aquí está la parte más interesante: cómo exactamente los paquetes enmascarados de puerta trasera en el tráfico de red normal:

HTTP GET HTTP HEAD, — HTTP PUT HTTP POST. PUT , 10000 ; POST. HTTP- If-None-Match userID, , .

JSON HTTP POST PUT userId, sessionId steps. DEFLATE XOR. Base64.

HTTP- XML, .NET. GUID HEX. HTTP- hex- :\{[0-9a-f-]{36}\}"|"[0-9a-f]{32}"|"[0-9a-f]{16}

. , GUID HEX. -HEX, HEX. DWORD , , . XOR , DEFLATE. — ASCII, JobEngine , .

En el caso de ataques tan avanzados, es imposible identificar a los desarrolladores del programa. Los investigadores hacen suposiciones basándose en la coincidencia del código con herramientas de piratería previamente descubiertas, así como también sobre la base de quién fue exactamente la víctima del espionaje.

Por ejemplo, las instalaciones de enriquecimiento de uranio iraníes sufrieron daños en 2010 . El malware Stuxnet muy avanzado cambió ligeramente la velocidad de rotación de las instalaciones y finalmente las deshabilitó. En consecuencia, es lógico suponer que los clientes y desarrolladores del malware fueron los servicios de inteligencia de EE. UU. E Israel , ya que estos países están tratando sistemáticamente de prevenir la fabricación de armas nucleares en Irán, no siempre actuando diplomáticamente.

En cuanto a la puerta trasera de SUNBURST, es más probable que se atribuya a los piratas informáticos rusos del grupo APT29 (Cozy Bear), según el ingenio de las técnicas utilizadas, la elección de los objetivos y la penetración física en la oficina de la víctima. Aunque el cliente y el contratista no se conocen con certeza.

Las reglas de Snort para detectar y bloquear el tráfico de SUNBURST están disponibles públicamente .