En este artículo, aprenderá:

¿Qué son los esquemas secretos para compartir y con qué se comen?

Por qué los esquemas de umbral son buenos

La idea del esquema de Mignott

La idea del esquema Karnin-Green-Hellman

Donde se aplican tales esquemas

¿Qué son los esquemas de intercambio secreto y por qué son necesarios?

, "Gent und seine Schönheiten". , . , , - , - , - ... , – . , . . , , .

. , , . , .

. " ", , .

:

- ,

- ,

-

- ́

. , ? ?

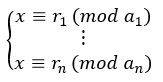

, , (t, n) . n , , t . t-1 , . , , , .

, n , , t n . , , , t, .

. :

,

,

. ,

,

.

, :

–

,

, n – ,

.

, . , S.

.

.

t . :

,

. t-1 , ,

– t-1 . , , ,

.

, , , . , , . , – .

--

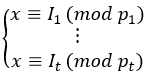

, c t , , t . . n+2 t , t x t, , t ( ).

. S

–

.

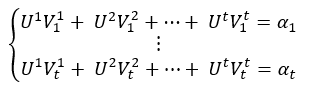

t t U:

, , . U, .

, t , . , -- . , t , .

(t, n) . , t , . , , .

Para crear criptosistemas de umbral, se pueden utilizar tales sistemas de cifrado abierto, como:

Criptosistema RSA

Criptosistema El Gamal

Los criptosistemas de umbral se utilizan en muchas áreas, como el almacenamiento de la clave secreta de una autoridad de certificación, el gobierno y el ejército, entornos de nube y esquemas de votación electrónica.

Fuentes

Karnin E. D., Greene J. W., Hellman M. E. "Sobre sistemas de intercambio secreto" // IEEE, 1983.

Schneier B. “Criptografía aplicada. Protocolos, algoritmos, textos fuente en lenguaje C ”- Triumph, 2002

https://ru.wikipedia.org/wiki/Sharing_Secret

http://cryptowiki.net/index.php?title=Secret_Sharing Schemes._Threshold_Cryptography