Intro

En la actualidad, todos estamos sujetos a algún grado de amenaza troyana. Cualquier dispositivo que se compró en la tienda más cercana debajo de la casa puede servirle no solo a usted como consumidor, sino también a un atacante para sus propósitos. Por lo tanto, la amenaza se llama troyano: en la mitología griega antigua, hay un caso de captura de una fortaleza entera con la ayuda de un regalo que solo a primera vista parece así. Qué podemos decir sobre la captura de datos de los usuarios modernos: contraseñas, requisitos, mensajes privados.

Hay dos tipos principales de troyanos: software y hardware. El troyano de software es un tipo de malware que se hace pasar por software legítimo. Por regla general, se trata de una emulación de software libre o un archivo adjunto en un correo electrónico, y la instalación de este programa permite realizar sus verdaderas tareas ocultas: control total sobre una PC, datos personales, transacciones, etc. El troyano de hardware persigue aproximadamente los mismos objetivos, que es un cambio malicioso en los circuitos eléctricos de los dispositivos (generalmente con el objetivo de robar datos y contraseñas). Supongamos que compra un teclado en una tienda no verificada y este dispositivo en el interior contiene una antena incorporada (cualquier transmisor de radio) que es capaz de transmitir los caracteres ingresados a un atacante a través de la comunicación por radio. En general, este problema surge a menudo,cuando una empresa diseña un circuito integrado (en lo sucesivo denominado IC), pero para la producción de dichos circuitos tiene que recurrir a otra empresa poco fiable. No suena seguro en absoluto, ¿verdad?

Hoy en día, existen muchas formas de protegerse contra las amenazas de los troyanos de software y, lo más importante, se actualizan constantemente, ya que tanto el malware como el hardware "no duermen", mejorando con el tiempo. Las recomendaciones más simples para el usuario son actualizar regularmente el software, utilizar un "antivirus" y no acudir a enlaces no verificados en el correo e Internet. Sin embargo, ¿qué hacer con las amenazas de hardware? Resulta que el análisis de amenazas de aprendizaje automático está ganando popularidad últimamente. De esto es de lo que quería hablar hoy.

Investigación básica

, , . . , () , .

, ( - , - +-1( )) (SVM), . , FPGA - .

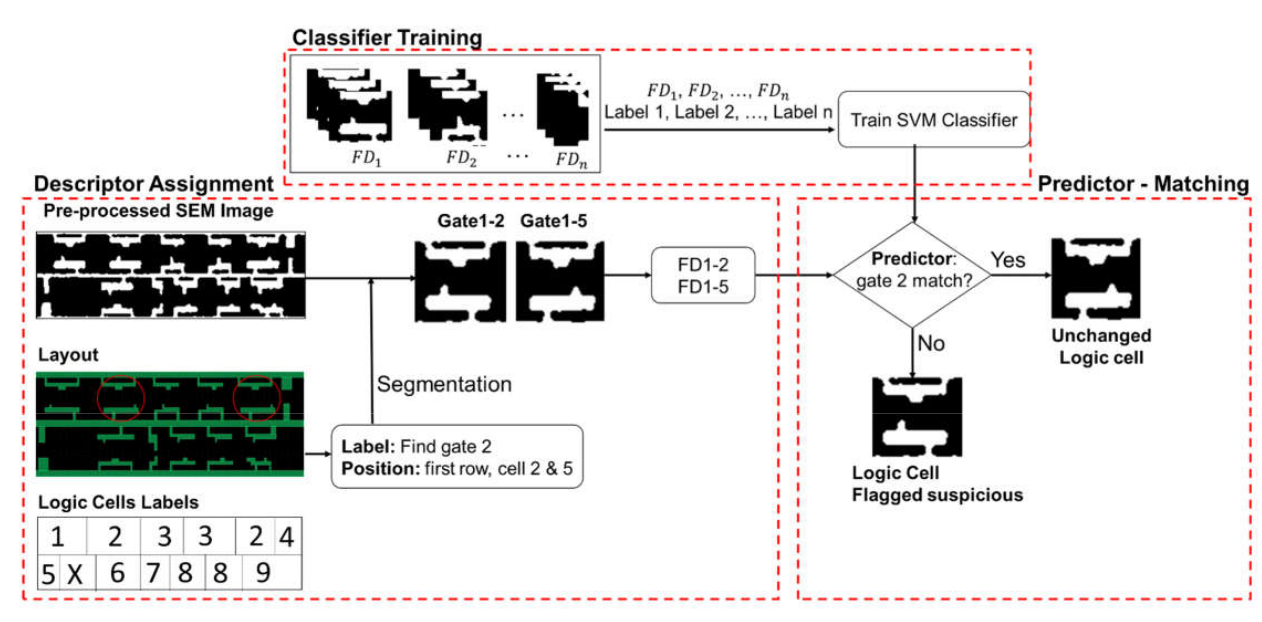

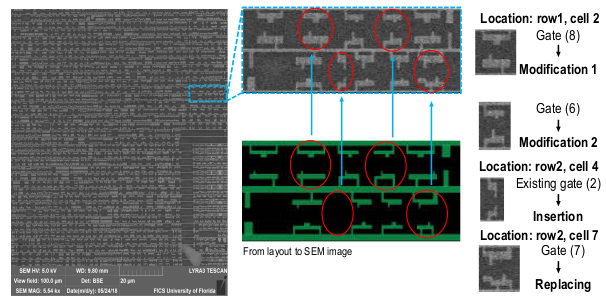

, , "Journal of Hardware and Systems Security" 2018 . , , . : () ( , ). .

, : - , - , . , , . - .

:

( ); \ , , ..; NAND NOR ;

; , \ .

:

;

;

.

, . . . , (dwelling time) ( , ., ; machine learning ).

: "" . .

. , , .

, - . , . - SVM RBF ( ). , , , .

RBF

RBF(radial basis function) - . , SVM . . :

rbf_kernel_svm_clf = Pipeline([

("scaler", StandardScaler()),

("svm_clf", SVC(kernel="rbf", gamma=5, C=0.001))

])

rbf_kernel_svm_clf.fit(X, y)

, , - . -. ,

, , , . .

- , . , , . ( ) . , , . . !

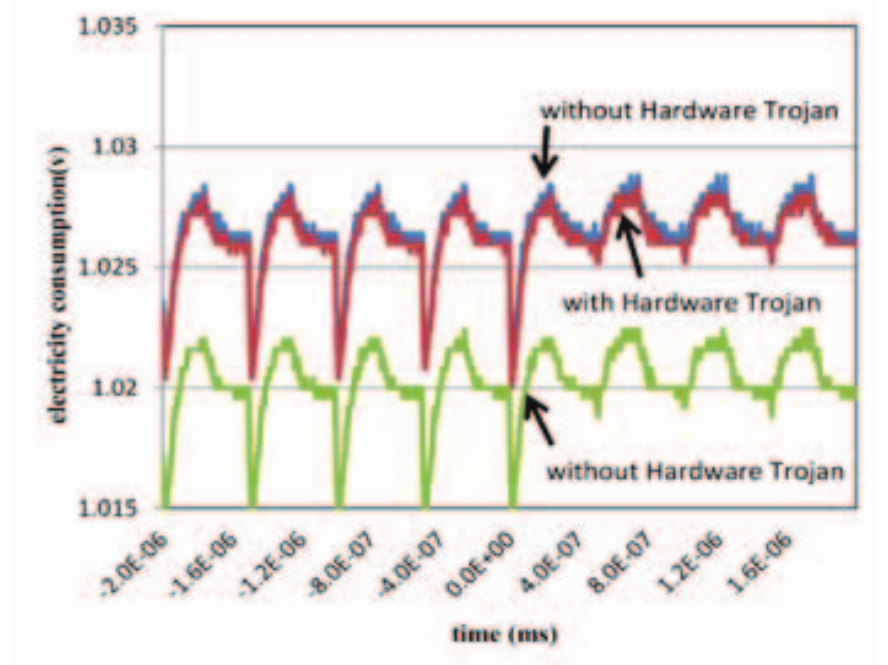

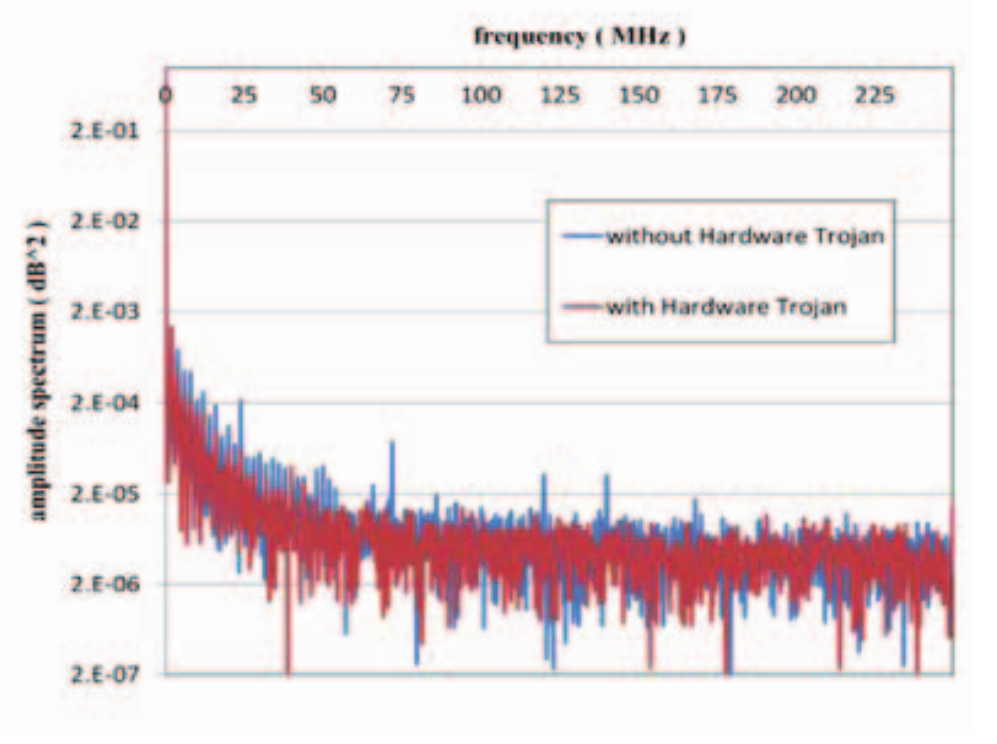

Takato Iwase, Yusuke Nozaki, Masaya Yoshikawa, "Detection Technique for Hardware Trojans Using Machine Learning in Frequency Domain", 2015 IEEE 4th Global Conference on Consumer Electronics (GCCE)

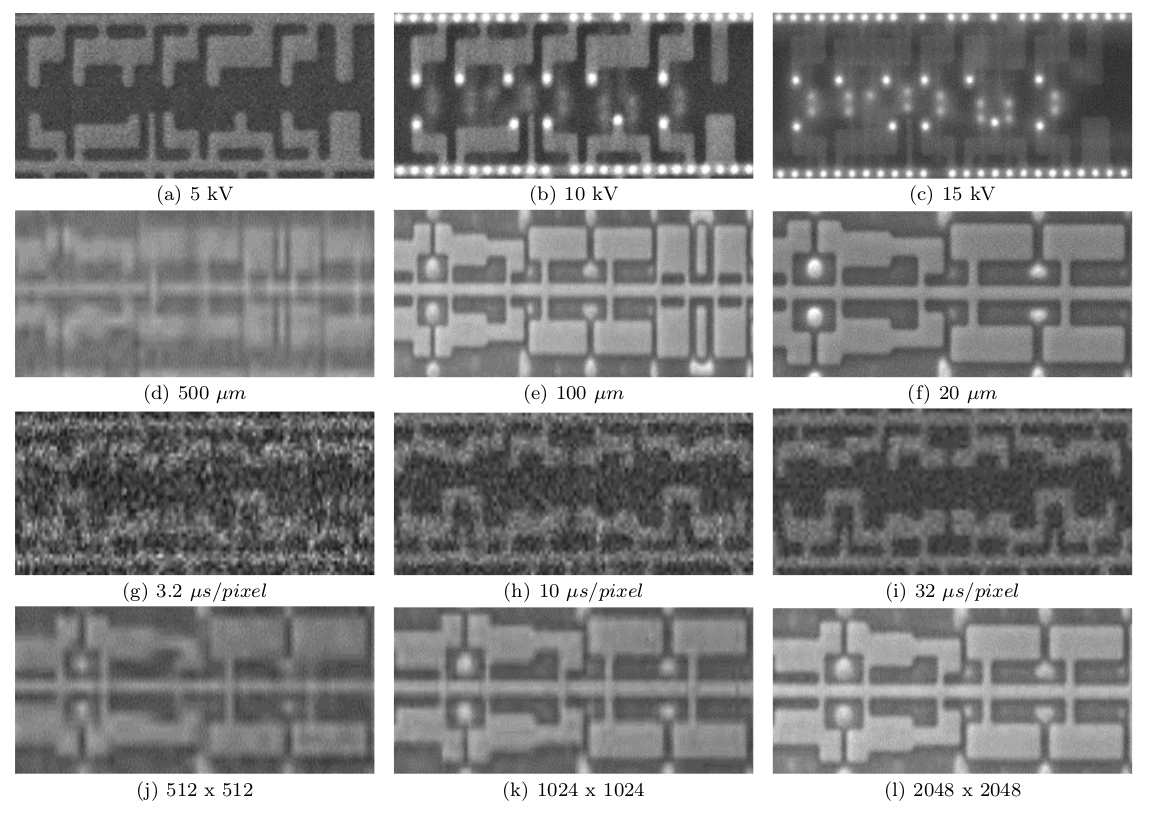

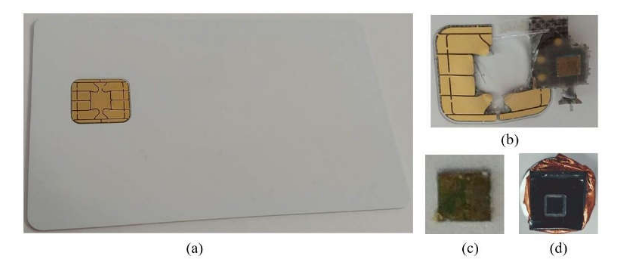

N. Vashistha, M. Tanjidur Rahman, H. Shen, D. L. Woodard, N. Asadizanjani, and M. Tehranipoor, “Detecting Hardware Trojans Inserted by Untrusted Foundry using Physical Inspection and Advanced Image Processing,” Springer journal of Hardware and Systems Security, special issue on Hardware Reverse engineering and Obfuscation 2018.

Nidish Vashistha, Hangwei Lu, Qihang Shi, M Tanjidur Rahman, Haoting Shen, Damon L Woodard, Navid Asadizanjani and Mark Tehranipoor, "Trojan Scanner: Detecting Hardware Trojans with Rapid SEM Imaging combined with Image Processing and Machine Learning".

M. Tehranipoor and F. Koushanfar, “A Survey of Hardware Trojan Taxonomy and Detection,” IEEE Des. Test Comput., vol. 27, no. 1, pp. 10–25, Jan. 2010.

Joseph Clements and Yingjie Lao, "Hardware Trojan Attacks on Neural Networks", Department of Electrical and Computer Engineering Clemson University, Clemson, SC 29634.

Yuntao Liu, Yang Xie, and Ankur Srivastava, "Neural Trojans", 2017 IEEE 35th International Conference on Computer Design.

X. Zhang and M. Tehranipoor, “Case study: Detecting hardware Trojans in third-party digital IP cores,” in 2011 IEEE International Symposium on Hardware- Oriented Security and Trust, 2011, pp. 67–70.

K. Xiao, D. Forte, Y. Jin, R. Karri, S. Bhunia y M. Tehranipoor, "Troyanos de hardware: lecciones aprendidas después de una década de investigación", ACM Trans. Des. Autom. Electrón. Syst., Vol. 22, no. 1, págs. 1-23, mayo de 2016.

F. Wolff, C. Papachristou, S. Bhunia y RS Chakraborty, “Hacia IC confiables sin troyanos: esquema de análisis y detección de problemas”, en Actas de la conferencia sobre diseño, automatización y pruebas en Europa, 2008, págs. 1362-1365.