Este artículo asume que está utilizando Active Directory para la autenticación de usuarios, el inicio de sesión único se realiza mediante Kerberos y los usuarios en Zimbra OSE corresponden a los que se ingresaron en AD. Recuerde que ya hemos escrito sobre cómo configurar la creación automática de usuarios en Zimbra OSE desde AD.

Datos iniciales: el servidor con Zimbra 9 se encuentra en el dominio madegirah.ru, utiliza el tipo de autenticación AD. El servidor de AD se encuentra en MADEGIRAH.LOCAL.

El principio de configuración de SSO en este caso será bastante simple. Dentro de este marco, nosotros:

- Creemos un usuario especial, el llamado "tomador de boletos", que emitirá boletos a los usuarios para su autenticación.

- Creemos un archivo de tabla de claves en Kerberos

- Configuremos la utilidad SPNEGO y el propio servidor Zimbra OSE para trabajar con Kerberos

- Configuremos los navegadores y los clientes de correo electrónico para que funcionen con SSO.

Tenga en cuenta que es necesario hacer una copia de seguridad de todos los archivos al realizar cambios en ellos.

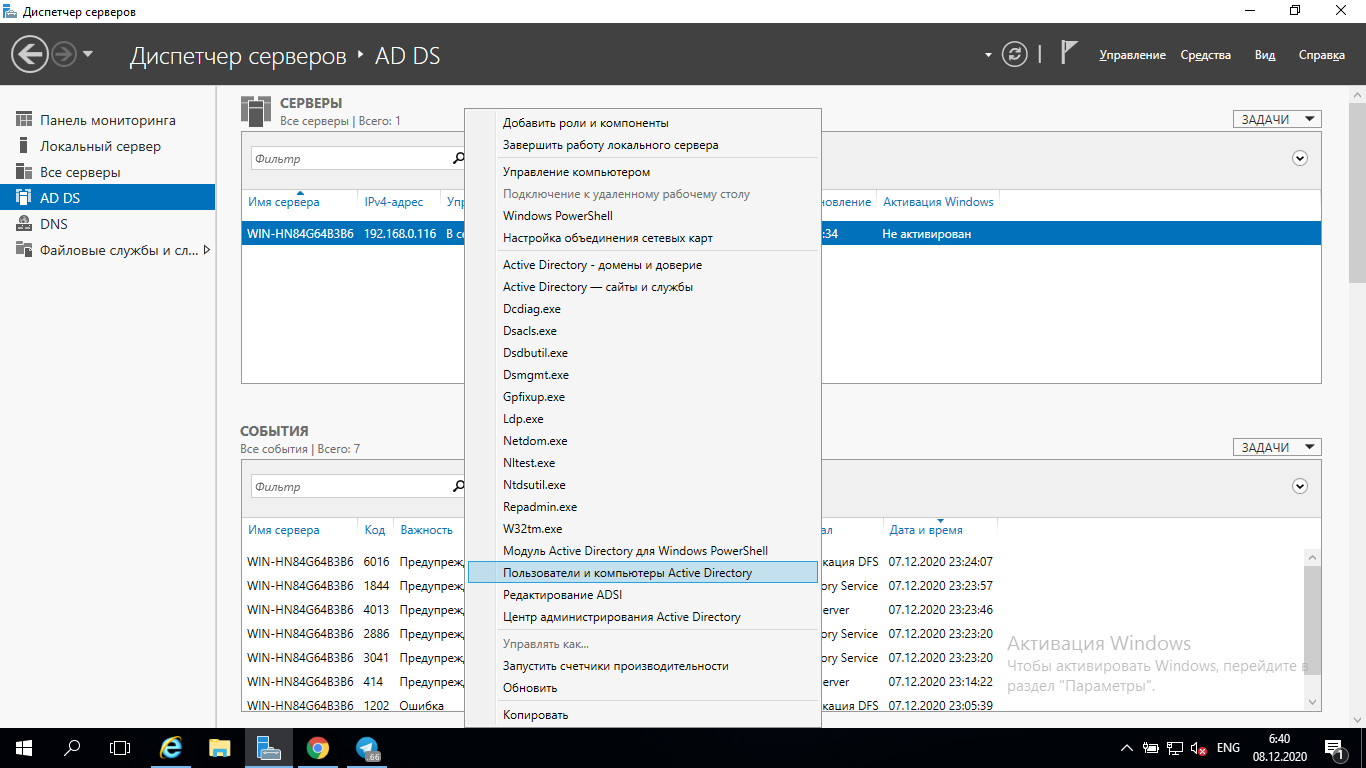

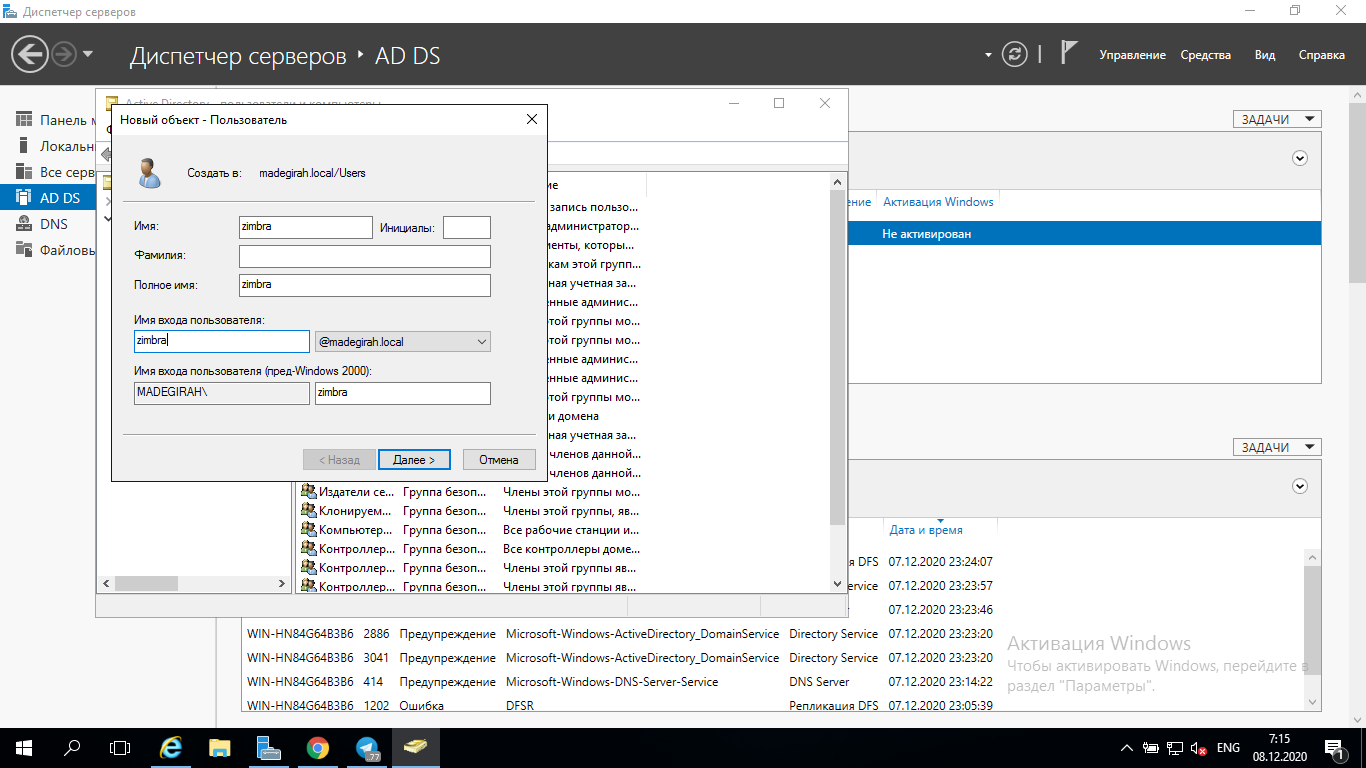

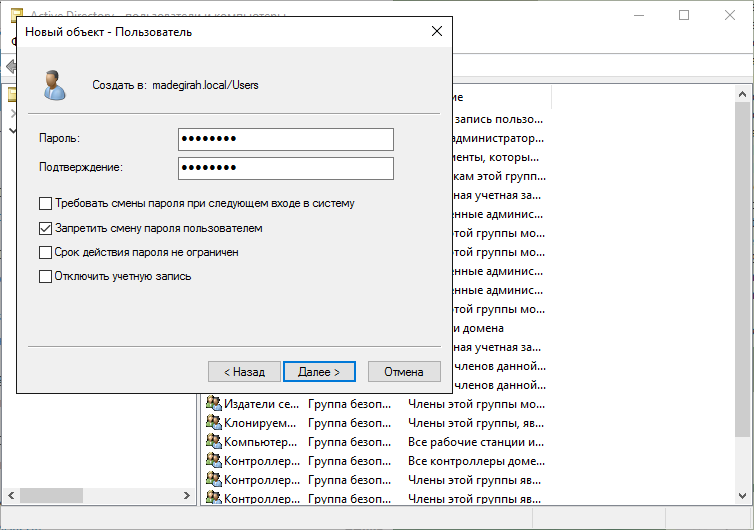

En primer lugar, debemos crear una nueva cuenta de zimbra en AD y evitar que cambie la contraseña.

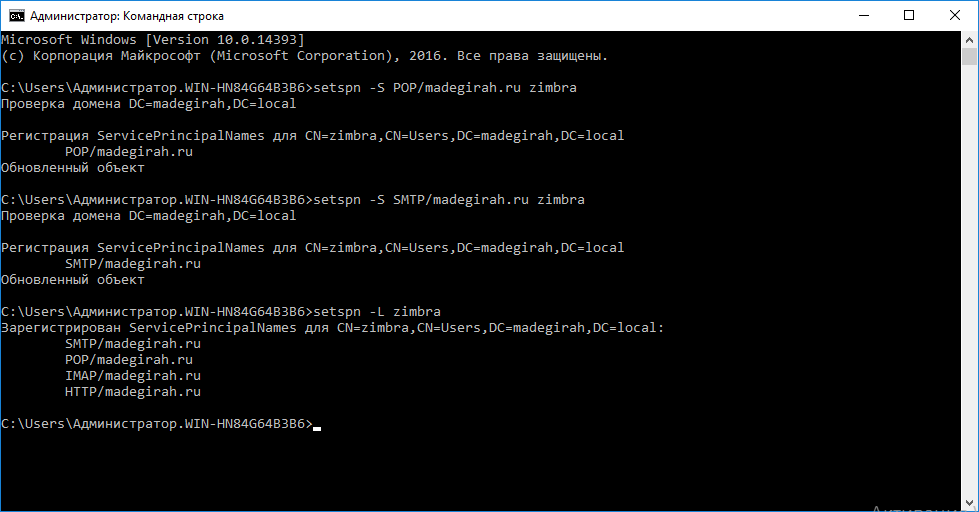

Después de eso, en el controlador de dominio, crearemos una cantidad de registros SPN para él. En nuestro caso, estos serán los principales para los protocolos http, pop, imap y smtp. Para agregarlos a su cuenta de zimbra, debe ejecutar los comandos uno por uno

- setspn -S HTTP / madegirah.ru zimbra

- setspn -S POP / madegirah.ru zimbra

- setspn -S IMAP / madegirah.ru zimbra

- setspn -S SMTP / madegirah.ru zimbra

Después de eso, verifique que todos los principales requeridos se hayan agregado al usuario usando el comando setspn –L zimbra.

Después de eso, cree una carpeta C: \ keys en el controlador de dominio, en la cual colocaremos los archivos keytab generados usando Kerberos.

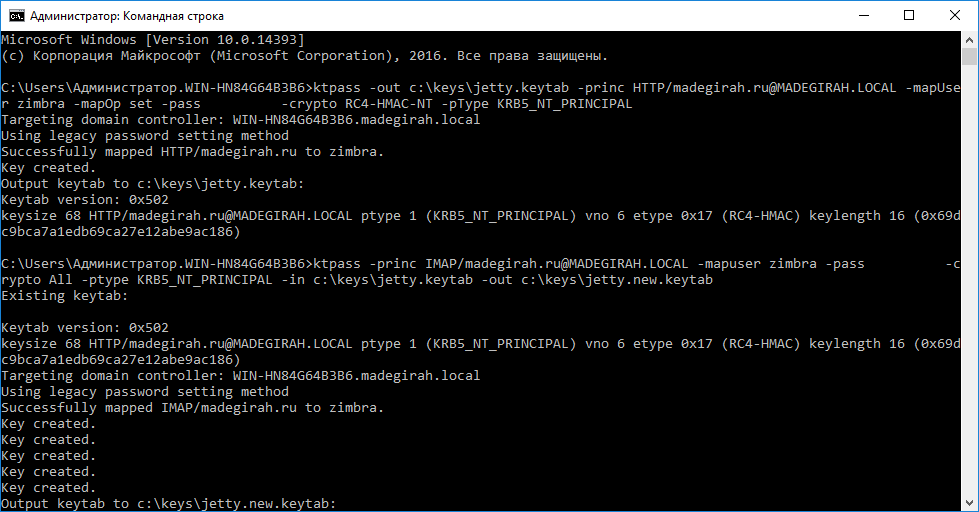

Generemos nuestra primera tabla de claves usando este comando: ktpass -out c: \ keys \ jetty.keytab -princ HTTP/madegirah.ru@MADEGIRAH.LOCAL -mapUser zimbra -mapOp set -pass ******** -crypto RC4 -HMAC-NT -pType KRB5_NT_PRINCIPAL Crea una sola tabla de claves

principal. Ahora necesitamos agregarle 3 principios más. Esto se hace usando los siguientes comandos:

- ktpass -princ IMAP/madegirah.ru@MADEGIRAH.LOCAL -mapuser zimbra -pass ******** -crypto All -ptype KRB5_NT_PRINCIPAL -in c: \ keys \ jetty.keytab -out c: \ keys \ jetty. new.keytab

- ktpass -princ POP/madegirah.ru@MADEGIRAH.LOCAL -mapuser zimbra -pass ******** -crypto All -ptype KRB5_NT_PRINCIPAL -in c:\keys\jetty.new.keytab -out c:\keys\jetty.new1.keytab

- ktpass -princ SMTP/madegirah.ru@MADEGIRAH.LOCAL -mapuser zimbra -pass ******** -crypto All -ptype KRB5_NT_PRINCIPAL -in c:\keys\jetty.new1.keytab -out c:\keys\jetty.new2.keytab

Como resultado, el archivo c: \ keys \ jetty.new2.keytab contendrá todos los principales requeridos. Eliminemos todas las tablas de teclas recibidas durante la ejecución de la instrucción, excepto jetty.new2.keytab. Le cambiaremos el nombre jetty.keytab y lo copiaremos en el servidor con Zimbra OSE 9 en las carpetas / opt / zimbra / data / mailboxd / spnego / y / opt / zimbra / jetty /. Cambie los derechos de acceso al archivo keytab utilizando los

comandos de chown zimbra: zimbra /opt/zimbra/data/mailboxd/spnego/jetty.keytab

chown zimbra: zimbra /opt/zimbra/jetty/jetty.keytab

Ahora comencemos a configurar la colaboración Zimbra incorporada Suite de la utilidad SPNEGO, que funcionará con el archivo .keytab creado anteriormente. Puede configurar SPNEGO usando los siguientes comandos:

sudo su - zimbra

zmprov mcf zimbraSpnegoAuthEnabled TRUE

mcf zimbraSpnegoAuthRealm MADEGIRAH.LOCAL zmprov

zmprov ms madegirah.ru zimbraSpnegoAuthTargetName los HTTP / madegirah.ru

ms zmprov madegirah.ru zimbraSpnegoAuthPrincipal los HTTP / madegirah.ru

ms zmprov madegirah.ru zimbraImapSaslGssapiEnabled a TRUE

ms zmprov madegirah.ru zimbraPop3SaslGssapiEnabled a TRUE

zmprov md madegirah.ru zimbraAuthKerberos5Realm MADEGIRAH. LOCAL

zmprov md madegirah.ru zimbraWebClientLoginURL '/ service / spnego'

zmprov md madegirah.ru zimbraWebClientLogoutURL '../?sso=1'

Llamamos su atención sobre el hecho de que la tintura SPNEGO es global, lo que significa que todos los dominios en su servidor Zimbra debe usar el mismo Active Directory para la autenticación.

El siguiente paso es convertir el archivo de configuración /opt/zimbra/jetty/etc/krb5.ini en la siguiente forma:

[libdefaults]

default_realm = MADEGIRAH.local

dns_lookup_realm = no

dns_lookup_kdc = no

kdc_timesync = 1

ticket_lifetime = 24h

default_keytab_name = FILE:/opt/zimbra/data/mailboxd/spnego/jetty.keytab

default_tgs_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5

default_tkt_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5

permitted_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5

[realms]

MADEGIRAH.local = {

kdc = DC.MADEGIRAH.LOCAL

admin_server = DC.MADEGIRAH.LOCAL

default_domain = MADEGIRAH.LOCAL

}

[domain_realm]

madegirah.local = MADEGIRAH.LOCAL

.madegirah.local = MADEGIRAH.LOCAL

.local = MADEGIRAH.LOCAL

[appdefaults]

autologin = true

forwardable=true

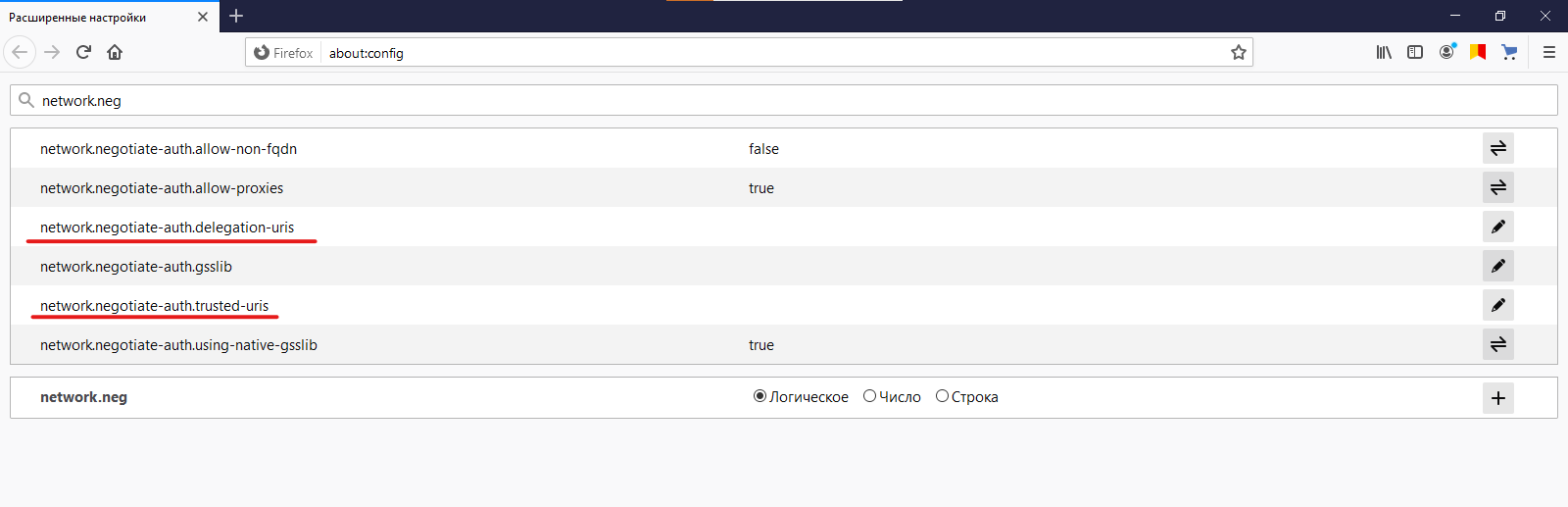

Esto completa la configuración del lado del servidor y todo lo que queda es realizar algunos cambios en la configuración del lado del usuario. En particular, los navegadores deben configurarse para funcionar con SPNEGO. Para Firefox, ingrese about: config en la barra de direcciones e ingrese network.neg en el cuadro de búsqueda. En los campos mostrados que contienen la palabra uris en el nombre, especifique el valor madegirah.ru, o

https://

.

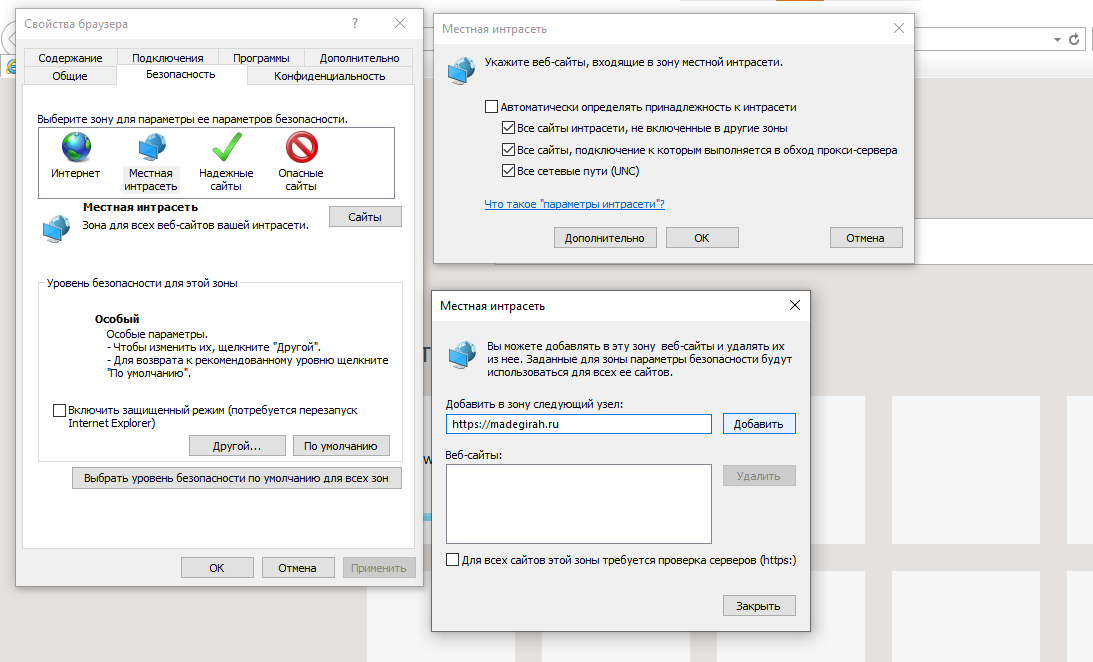

En el caso de Internet Explorer, agregue madegirah.ru a la intranet local . También puede hacer esto a través de políticas de grupo. Google Chrome recoge la configuración de Internet Explorer.

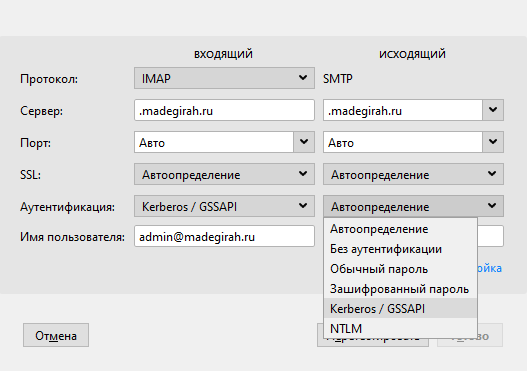

Para la autenticación SSO en el cliente de correo Thunderbird, debe especificar el tipo de autenticación GSSAPI al configurar su cuenta. Para que esto funcione, anteriormente agregamos principios para IMAP, POP y SMTP. Tenga en cuenta que Outlook no admite este tipo de autenticación cuando se utiliza POP / IMAP y SMTP debido a las restricciones del cliente.

Otro matiz desagradable puede ser una advertencia sobre una página insegura cuando se usa un certificado autofirmado en Zimbra OSE. Este matiz no es crítico, sin embargo, la advertencia que aparece regularmente contradice el principio mismo de la conveniencia de la tecnología de inicio de sesión único. Para eliminarlo, debe instalar el certificado Zimbra OSE en la máquina de destino.

Para hacer esto, se requieren los siguientes comandos en el servidor Zimbra:

sudo su

cd / opt / zimbra / ssl / zimbra / ca

openssl x509 -in ca.pem -outform DER -out ~ / zimbra.cer

Después de eso, el certificado recibido debe ser transferido en la máquina de destino y haga doble clic en él. En la ventana que se abre, debe seleccionar "Instalar certificado" e importarlo al Asistente de importación de certificados. La única advertencia al instalarlo es que al elegir una tienda para un certificado, debe colocarlo en la tienda "Trusted Root Certification Authorities". Además, puede instalar este certificado a través de la Política de grupo.

Una vez que este certificado se especifica como confiable, la advertencia al iniciar sesión en el cliente web Zimbra OSE y al usar Thunderbird dejará de aparecer.