Las computadoras siempre han sido un campo de batalla. La eterna batalla de piratería y protección comenzó con la llegada del primer PC masivo y continuará mientras exista la humanidad. Los primeros piratas informáticos fueron investigadores que buscaban formas de optimizar la informática, encontrar modos de operación más eficientes y aprovechar al máximo las escasas capacidades de las computadoras. Entonces no existía el término "hacker", las personas que se dedicaban a "hackear" ahora se llamarían programadores de sistemas y programadores de microcontroladores, que seguían latiendo por cada byte extra y escribiendo a un nivel bajo.

Es difícil decir cuándo el entretenimiento se volvió malicioso y luego egoísta. Inicialmente, la corrupción de datos o hardware no generaba ganancias, porque la escritura de virus era mucho de individuos, aficionados en el buen sentido de la palabra, personas que no buscaban ganancias.

La red cambió todo ...

Requisitos previos para EDR

Durante mucho tiempo, los virus informáticos fueron programas extremadamente específicos. Tuvieron que sobrevivir en las condiciones muy estrechas de computadoras débiles con recursos limitados, los autores de los virus eran gurús ensambladores, conocían a fondo todas las sutilezas de las computadoras a bajo nivel. Pero las computadoras se volvieron más poderosas, estaban conectadas por una red y todo olía a mucho dinero. La piratería se puso en marcha, ahora es un negocio serio y grande, las vulnerabilidades se venden por mucho dinero, el principal tráfico de las redes informáticas es DDoS. La defensa contra ataques también se ha convertido en un gran negocio. Atrás quedaron los días en que el software antivirus se compraba en disquetes y protegía solo una computadora. Incluso los mismos conceptos de “virus” y “antivirus” ya se están volviendo obsoletos, organizaciones enteras se están convirtiendo en blanco de ataques, y esto ya no es solo para entusiastas solitarios.

Pero los programas de ataque se mantuvieron específicos durante mucho tiempo, podían reconocerse por sus firmas características, patrones de comportamiento y vector de ataque. Los antivirus que funcionan de acuerdo con los antiguos principios de "dosovskiy" eran bastante efectivos, el análisis heurístico le permite encontrar rápidamente virus encriptados y polimórficos. Los especialistas en seguridad han desarrollado nuevos métodos de protección basados en un análisis integral de diversos signos de actividad maliciosa, tales como: tráfico de red atípico, actividad sospechosa de cuentas de usuario, presencia de programas sospechosos en equipos, etc. Los sistemas SIEM (Security Information and Event Management) identifican los equipos infectados mediante el análisis de los registros de la red corporativa. Y sistemas locales EPP (Endpoint Protection Platform) mantiene el orden en el lugar de trabajo del empleado de acuerdo con el principio de antivirus y firewall clásico.

Parecería que todo está bajo control, pero el problema vino del otro lado.

Kevin en su juventud, foto de la comisaría

Desde el famoso Kevin Mitnick- La ingeniería social clásica no solo se aplica con éxito en la actualidad, sino que también se desarrolla al ritmo de los tiempos. Ya no es necesario que usted mismo llame a todos los números de la empresa para encontrar un empleado descuidado que acepte abrir la puerta o ingresar el comando que el ladrón necesita. El script más simple enviará decenas de miles de correos electrónicos falsos, el bot llamará la mensajería instantánea y las redes sociales, y los sitios de phishing recopilarán una gran cantidad de contraseñas. Dicho ataque no tiene firmas especiales y no se puede rastrear hasta los registros del firewall. Un programa altamente especializado escrito para medidas de seguridad específicas de una empresa preseleccionada también será aprobado por el antivirus sin dar la alarma.

Más recientemente, en 2013, Symantec investigó las actividades de un grupo de hackers llamado Thrip... Sus acciones tuvieron mucho éxito precisamente porque prácticamente no utilizaron el tradicional “software hacker”, que deja huellas familiares y es bien conocido por los sistemas de seguridad modernos. Estos piratas informáticos utilizan la ingeniería social para infiltrarse en una organización. Para obtener privilegios de administrador, la utilidad habitual se modifica una vez, sin mostrar la misma firma en diferentes hacks. Además, estos programas o scripts se usan muy brevemente y luego se borran sin dejar rastros, o peor aún, existen solo en la RAM, nunca escriben su código en archivos, almacenan datos en el registro y llaman a PowerShell estándar para que funcione. exe o wmic.exe, que no dan la alarma para los antivirus convencionales. Después de ingresar al sistema, se utilizan las utilidades de utilidad más comunes,que están permitidos por las políticas de seguridad. Por ejemplo, Thrip utilizó un programa de prueba de penetración modificado para penetrar Mimikatz , "diseñado para aprender C y experimentar con la seguridad de Windows", y luego, para controlar de forma remota las computadoras comprometidas, utilizaron la utilidad PsExec de Microsoft del paquete PsTools y otro programa completamente legal, LogMeIn . Para robar datos, no utilizaron software espía astuto, sino el cliente FTP WinSCP más común .

Esta actividad es casi invisible para herramientas como SIEM y EPP.

Cómo funciona EDR

En el mismo 2013, Anton Chuvakin (un especialista en seguridad informática ruso que se graduó en el Departamento de Física de la Universidad Estatal de Moscú, que trabaja en el extranjero) propuso seleccionar una nueva categoría de herramientas para prevenir ataques de piratas informáticos y las llamó ETDR (Endpoint Threat Detection & Response), más tarde la abreviatura EDR se volvió generalmente aceptada. ... Punto final se refiere a un servidor, una estación de trabajo de escritorio, una computadora portátil y un teléfono inteligente.

Anton Chuvakin

¿ En qué se diferencia EDR de otros métodos de protección más tradicionales?

La principal diferencia entre EDR y SIEM es trabajar con datos locales y registrar eventos que ocurren en una computadora específica. SIEM monitorea el tráfico de la red global en una organización, lo que hace que este sistema recopile datos de cada computadora individual sea muy costoso y requiera demasiada energía.

De hecho, este es un desarrollo lógico de los antivirus y sistemas EPP habituales que monitorean la actividad de tráfico sospechoso y buscan programas maliciosos conocidos. Pero si los antivirus detectan software malicioso en el momento de su lanzamiento, las herramientas EDR van más allá.

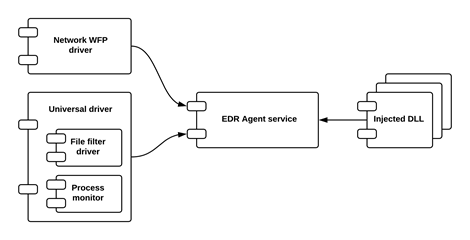

Cualquier sistema EDR consta de varios módulos típicos, cuya interacción se puede desmontar utilizando el ejemplo de EDR de Comodo Cybersecurity, que publicó el código fuente de Open EDR para compartir:

- Biblioteca central : un marco básico que contiene las funciones principales y es el núcleo del sistema;

- Servicio de agente EDR : la propia aplicación EDR;

- Monitor de procesos: biblioteca de DLL que se inyecta en varios procesos para interceptar llamadas de API y herramientas para trabajar con él;

- Controlador de filtro de archivos : un mini filtro del sistema de archivos que intercepta las solicitudes de E / S del sistema de archivos, monitorea el acceso al registro, protege los componentes y la configuración de EDR, etc.

- Monitor de red : componente para monitorizar la actividad de la red;

La configuración flexible permite filtrar falsas alarmas y ajustar el sistema para una red específica en la organización, y el núcleo del sistema está enterrado a un nivel muy profundo utilizando "tecnologías de piratas informáticos" como Rootkit.

Además de la firma y el análisis heurístico, EDR escanea continuamente el sistema en busca de IoC (Indicador de compromiso) e IoA (Indicadores de ataque) , rastreando ciertos signos que pueden indicar un intento de intrusión: correos electrónicos de phishing, acceso a IP sospechosas. -direcciones, seguimiento de hashes de archivos maliciosos, valores de registro, etc.

¿Parece que todo esto no es muy diferente a los habituales antivirus y cortafuegos? Realmente no.

La inteligencia artificial está en guardia

La organización sin fines de lucro MITRE Corp ha acumulado una gran variedad de datos de los registros de escaneo de redes corporativas y puntos finales recopilados durante la penetración de los ciberdelincuentes en los sistemas, así como las pruebas de penetración y su propia investigación, organizándolos e identificando las principales tácticas de ataque. La primera versión de la base de datos se presentó en 2013, cada año se amplía y complementa.

Threat Intelligence se refiere al análisis de datos de EDR escaneados cuando se comparan con tácticas de atacantes conocidas. Cuando se correlaciona positivamente con los patrones MITRE ATT & CK, el sistema dará una alarma y, si es necesario, puede encapsular la amenaza en una caja de arena y desconectar las máquinas sospechosas de la red informática. Al mismo tiempo, la recopilación de registros muy detallados y sistematizados permite a los ingenieros de seguridad encontrar rápidamente una brecha al detectar el hecho de que los intrusos ingresan al sistema y seguir investigando el incidente.

Recientemente, la empresa británica Micro Focus International presentó un informe sobre las tendencias actuales en seguridad de la información. La encuesta de 15 ítems se envió a varios cientos de profesionales de diferentes países. Resultó que el 90% usa la base MITRE ATT & CK y el 93% usa tecnologías de IA y ML.

El análisis de datos impulsado por IA lo lleva al siguiente nivel, desde Threat Intelligence hasta Threat Hunting. Los profesionales de seguridad simulan una variedad de ataques a la infraestructura de su empresa, identifican las debilidades de antemano y toman medidas para fortalecerlas.

Otro vector para las aplicaciones de IA en seguridad es el análisis del comportamiento de los empleados.

Se elabora un mapa de la actividad habitual en la cuenta del empleado, según el cual su tráfico y programas de marcha son más o menos los mismos día tras día. Y si de repente resulta que inició sesión a altas horas de la noche, lanza un software que no es típico para él e intenta acceder a una dirección desconocida en Internet, el sistema dará la alarma y puede bloquear la cuenta.

El futuro esta cerca

El escritor canadiense de ciencia ficción Peter Watts en su trilogía sombría de los Rifters, que tiene lugar en un futuro próximo, describe un "músculo", un gel inteligente que consiste en células nerviosas de la corteza cerebral, cultivadas en un sustrato artificial. Los científicos han aprendido a formar conexiones en él, como las del cerebro humano, y a crear biocomputadoras de alto rendimiento sobre su base, superando en poder a las redes neuronales de las computadoras. La principal intriga de la trilogía está relacionada con las peculiaridades del "pensamiento" de tales dispositivos, pero solo les contaré sobre un área de su aplicación.

En el futuro, los virus informáticos y los ataques a la red han bloqueado tanto todos los canales de información que Internet, según nuestro entendimiento moderno, ha dejado de existir. Luego, como antivirus, adoptaron "geles inteligentes", que no podían ser engañados por un simple cifrado y polimorfismo, siguieron patrones de piratería sobre la marcha y los detuvieron de inmediato. Esta medida eliminó por completo las redes informáticas de tales amenazas.

Quién sabe. ¿Quizás bases de datos como la que recopilan MITRE y el aprendizaje automático eliminarán los virus de Internet más rápido de lo que Peter Watts imaginó? Aunque, los ciberdelincuentes también pueden utilizar tecnologías de inteligencia artificial. Además, hay evidencia de que ya los dominan ...