En consecuencia, la vida útil de tales ataques es corta. En el 73% de los casos, los dominios falsos están activos durante un día y se utilizan para enviar una pequeña cantidad de mensajes, o incluso uno solo, a una víctima predeterminada. El análisis de los ataques que utilizan dominios similares muestra que en 2020 estaban dirigidos con mayor frecuencia a empresas de comercio electrónico (entrega de comestibles, compras en línea, venta de boletos aéreos, etc.). Los servicios de TI ocupan el segundo lugar, seguidos de la producción industrial y el comercio minorista. El año pasado, la alineación fue diferente: un ataque relativamente "caro" (en términos de tiempo dedicado a la exploración preliminar, pero no a la tecnología) amenazó principalmente a las corporaciones de la industria financiera.

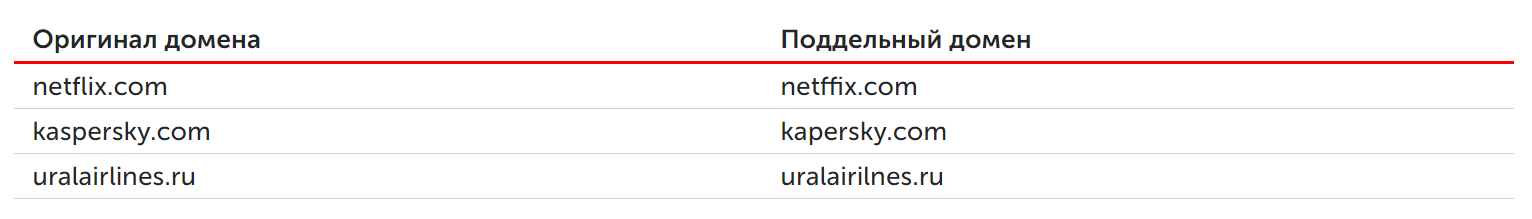

Las grandes empresas invierten ciertos esfuerzos en protegerse contra ataques de dominios con letras adicionales (faltantes, confusas): la mayoría de las veces se trata de un registro preventivo de todos los dominios similares. Este enfoque tiene un inconveniente comprensible: hay muchas opciones para los dominios y, en una organización grande, una carta falsa puede provenir no solo de una dirección "propia" similar, sino también de direcciones que parecen contactos de contratistas. El segundo método consiste en agregar dominios similares a la lista negra, que está plagada de errores tipográficos y de bloqueo de mensajes legítimos. El estudio propone un método de protección que utiliza una moderna solución anti-spam. No solo mantiene una lista actualizada de dominios parecidos ya utilizados, sino que también analiza el remitente de la carta de acuerdo con un algoritmo específico. El mensaje de una fuente previamente desconocida se pone en cuarentena, se analizan los registros de whois,se anota la hora de creación del dominio y otros parámetros. La similitud de la dirección del remitente con la correspondencia regular, combinada con otra información revelada durante el análisis del dominio, le permite separar con mayor precisión la correspondencia normal de los ataques de phishing.

El artículo contiene datos de la unidad del FBI y del Centro de Quejas de Delitos en Internet. Las estadísticas agregadas de los informes de los últimos cinco años muestran que el daño de los ataques por correo electrónico se ha quintuplicado solo en los Estados Unidos. Los ejemplos públicos de ataques BEC exitosos son sorprendentes en escala y relativamente fáciles de atacar. Se robaron $ 50 millones enviando facturas desde un dominio similar al de un importante fabricante taiwanés. La subsidiaria de Toyota perdió 37 millones . Un ejemplo de un fraude por correo un poco más sutil: los ciberdelincuentes se han conectadoa la correspondencia entre los dos clubes de fútbol y llevó uno de los tramos de la transferencia del jugador a sus cuentas. El daño es de medio millón de dólares. A pesar de la evolución de los métodos de comunicación modernos (mensajería y teleconferencia), el correo electrónico sigue siendo una herramienta comercial utilizada activamente y no menos atacada.

Que mas paso

Se ha encontrado una vulnerabilidad grave en dispositivos médicos como las máquinas de rayos X y MRI de GE. Esta técnica está controlada por una computadora basada en Unix a la que el fabricante puede conectarse para mantenimiento. Los inicios de sesión y las contraseñas para la conexión son predeterminados y la organización operativa no puede cambiarlos. Hasta que la empresa de servicios los cambie por la fuerza, se recomienda restringir el acceso a los dispositivos a través de los protocolos estándar FTP, SSH y Telnet.

FireEye informasobre piratería de servidores y robo de herramientas para probar la seguridad del perímetro corporativo. En otras palabras, los ciberdelincuentes obtuvieron acceso a un conjunto bien engrasado de "claves maestras": explotaciones para diversas vulnerabilidades en el software y la infraestructura de red. Además de divulgar información públicamente, la compañía también publicó un conjunto de reglas en Github para identificar y bloquear ataques utilizando software robado.

Otra publicación de Kaspersky Lab para 2020 examinanuevos hábitos de los trabajadores remotos y amenazas relacionadas. Los ataques a los empleados no han cambiado fundamentalmente este año, pero hay más vulnerabilidades en la infraestructura corporativa. Un ejemplo del estudio: el uso generalizado de computadoras domésticas y cuentas personales a distancia, con mayor frecuencia cuentas de correo y mensajería instantánea, para tareas laborales. O viceversa, usando una computadora de trabajo para asuntos personales.