Hoy en día, todo el mundo ha oído hablar de las redes celulares 5G de próxima generación. 5G es una parte integral del soporte para la creación de scripts de Internet of Things . ¿Qué es Internet de las cosas en general? En términos simples, se trata de un conjunto de dispositivos que deben interactuar entre sí con una mínima intervención humana. Los investigadores creen redes 5G se pueden utilizar para una amplia variedad de escenarios de la IO , tales como la medicina , las ciudades inteligentes , control de la congestión del tráfico , servicios de emergencia , y las operaciones industriales.etc. Para realizar tales escenarios, las redes 5G proporcionan nuevas arquitecturas de red, servicios, aplicaciones y otros mecanismos.

Al mismo tiempo, la tarea más importante en el diseño de tales redes es garantizar la seguridad durante la transferencia y el almacenamiento de datos. Se debe prestar especial atención al problema de la seguridad del contenido multimedia, que se supone que se transmite en una gran cantidad de escenarios. Los métodos modernos de criptografía clásica (no cuántica) siguen siendo lo suficientemente robustos para su uso en la tecnología moderna. Sin embargo, el rápido desarrollo de la computación cuántica pone en duda , , . . - , 5G.

. - , , - , . , N . : «» ( ) «» ( ). « » . , , . .

S-

- . . .

S-, B :

, : N, , «» « ». N.

B S-, R.

R , S.

S- R S.

:

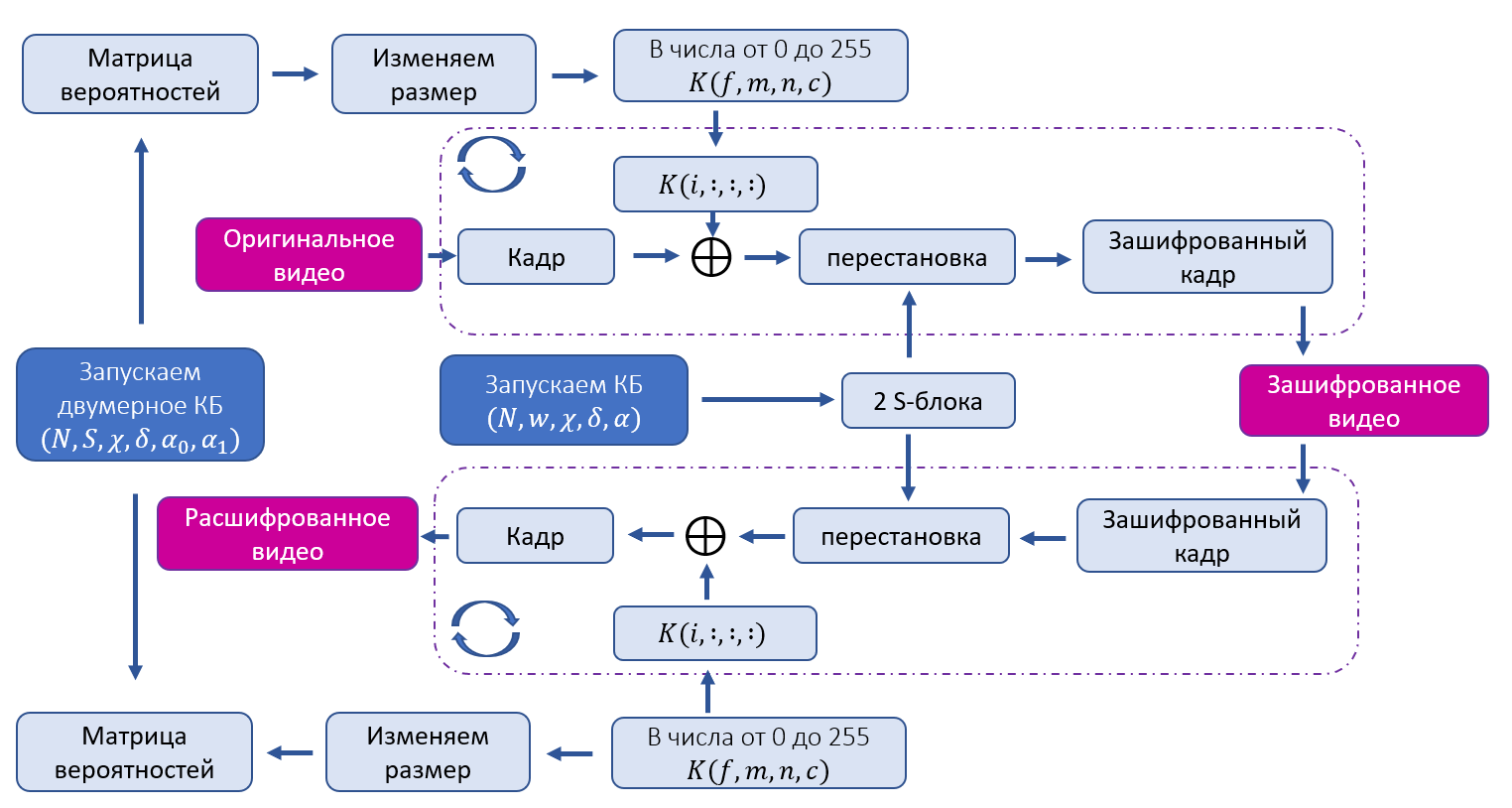

, 5G. , f m x n 3 :

, : N, , , “” “ ”. N × N.

.

K 0 255.

xor ( ) K.

S- n m .

S-

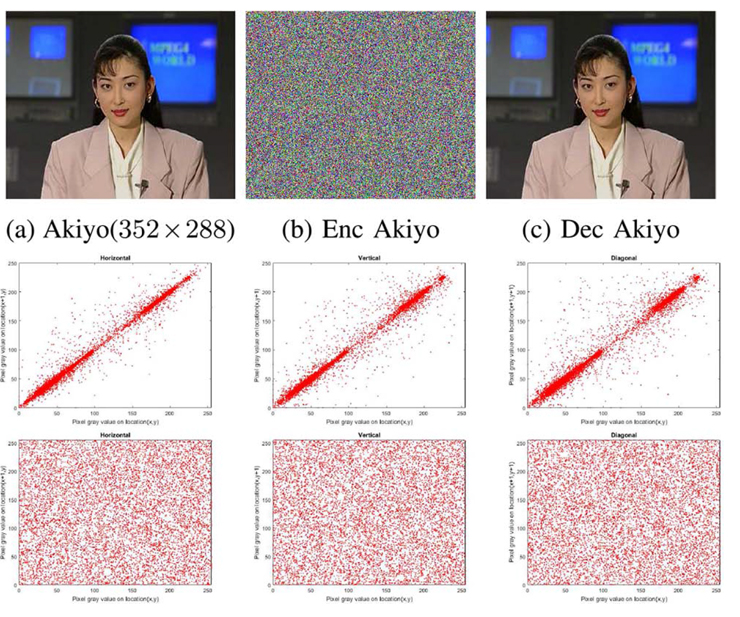

. .

. () () . , , .

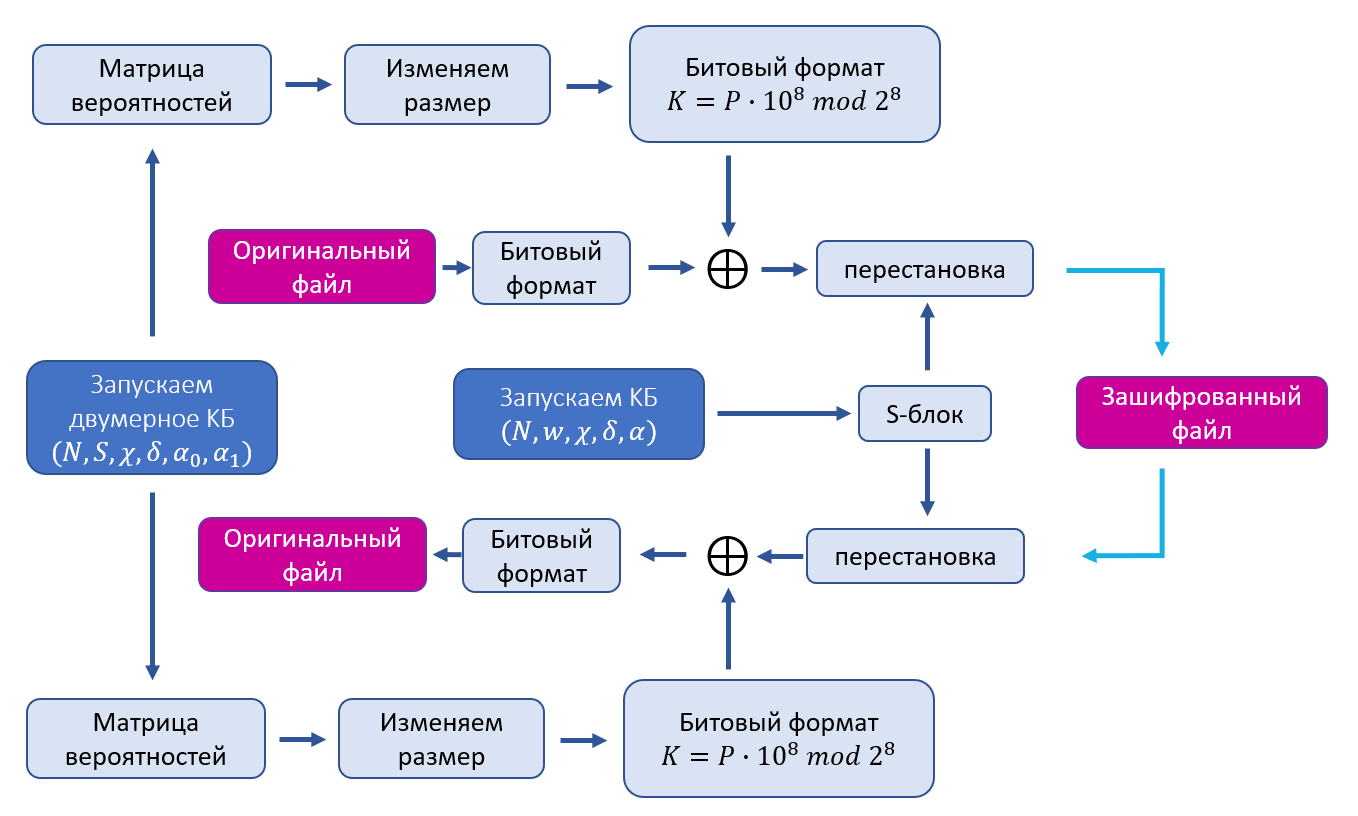

5G. : , , , .., . BF :

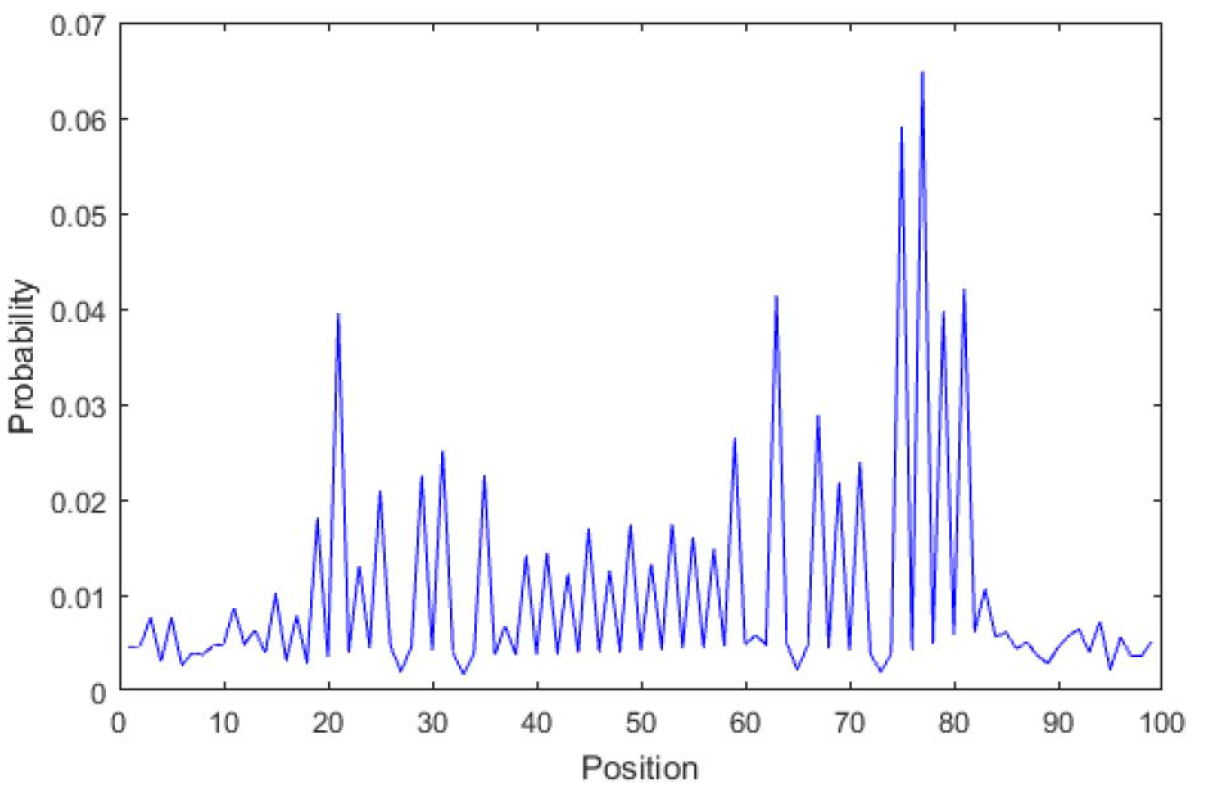

P N × N ( 1 ).

P PK length(BF) / 8.

PK K.

xor ( ) BF K.

S- 256

S- .

. .

5G

En conclusión, cabe señalar que a pesar de que en el trabajo original estos algoritmos se proponen para su uso en redes 5G, nada prohíbe su uso en otras redes y sistemas. Así que no se sorprenda si en un futuro cercano estos algoritmos se convertirán en parte de nuestra vida diaria.