Propongo sumergirnos en la jungla de la microarquitectura informática y descubrir cómo funciona una de las tecnologías más comunes para garantizar la integridad de arranque del BIOS del hardware: Intel Boot Guard. El artículo destaca los requisitos previos para el surgimiento de la tecnología, enumera todos los modos de operación y también describe el algoritmo para cada uno de ellos. Todo en orden.

Historia y requisitos previos para la creación

El proceso de arranque de la computadora es una cadena de eventos en los que el control del equipo ejecutivo se transfiere de un enlace a otro, comenzando con el usuario presionando el botón de encendido y terminando con la aplicación. El problema es que cada uno de estos enlaces puede verse comprometido por un atacante. Además, cuanto antes se ataca el componente, más libertad de acción obtiene el infractor. Se conocen casos de ataques en los que un atacante reemplazó la BIOS o el cargador de arranque por otros vulnerables y, de hecho, convirtió la computadora en un "ladrillo" (por eso este tipo de ataque se llama Bricking). En un esfuerzo por proteger el proceso de arranque de la computadora, se han creado muchos verificadores de integridad. Sin embargo, cualquier programa puede ser reemplazado con éxito por un infractor,por tanto, es imposible confiar en él al cien por cien. De ahí surgió la necesidad de crear una tecnología de hardware más confiable para garantizar la integridad de la descarga.

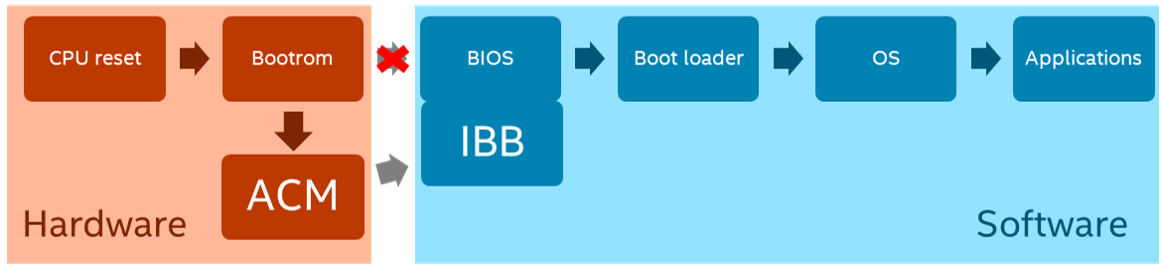

En 2013, Intel integró la tecnología Boot Guard en la nueva microarquitectura Haswell como su opción para brindar protección de hardware para el arranque de la computadora. Se agregó un módulo de hardware de módulo de código autenticado (ACM) al proceso de inicio, y los fabricantes de hardware tuvieron que expandir el BIOS agregando un bloque de inicio inicial (IBB). Desde entonces, la cadena de arranque de la computadora incluye ACM, con el cual se verifica el IBB, luego de lo cual se transfiere el control al BIOS, y así sucesivamente.

Modos de funcionamiento

Boot Guard . , ACM IBB. , "" .

Boot Guard :

(Measured boot) , . TPM (Trusted platform module) — , , RSA, RSA.

(Verified boot) , . — , : . , . .

TPM (IBB), IBB. Boot Guard :

TPM

IBB

IBB

IBB

IBB

, —

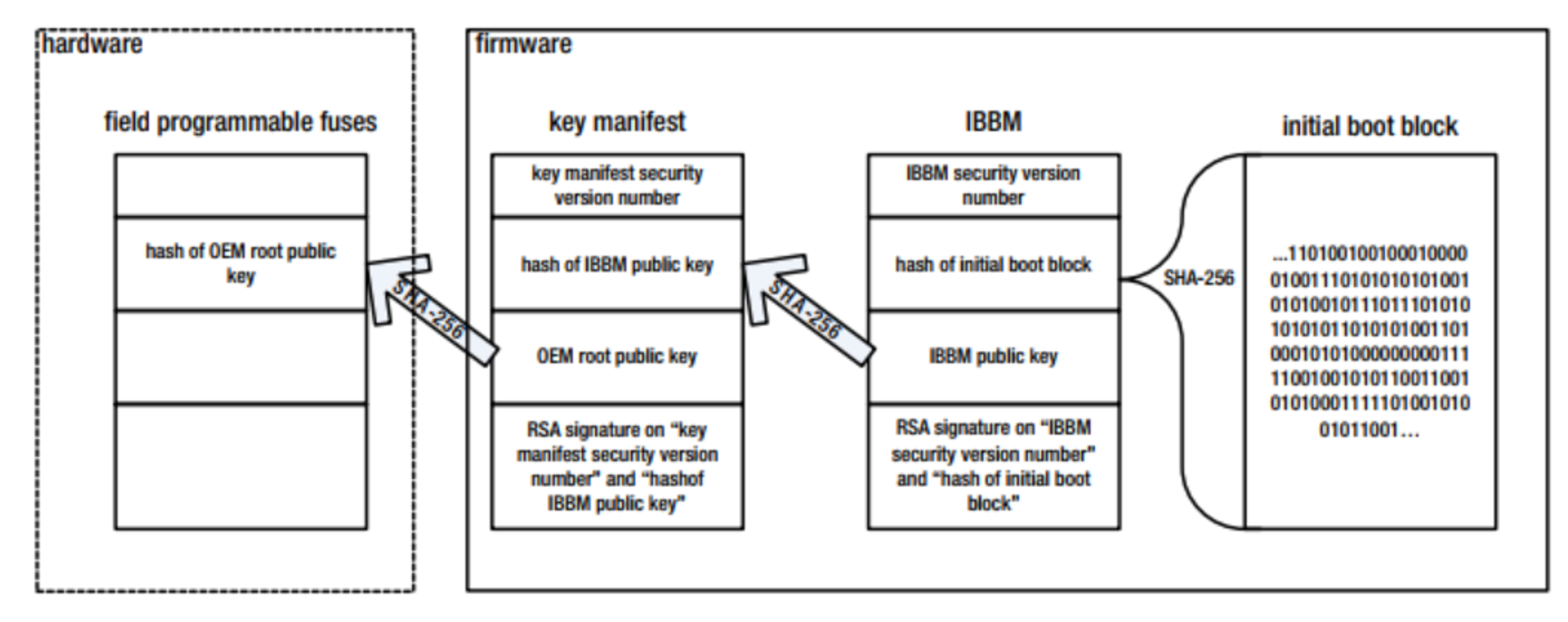

Boot Guard , (IBB) : IBB (IBBM) . IBB , IBB, RSA, RSA IBB. , RSA IBB, RSA , RSA RSA IBB. RSA . (ACM). Boot Guard :

ACM RSA .

. , . , .

RSA . .

RSA . .

RSA IBB . .

RSA IBB. .

IBB IBBM. .

.

.

En conclusión, me gustaría agregar que a pesar de toda la belleza y confiabilidad de Boot Guard, es importante entender que la configuración de esta tecnología está confiada al fabricante del hardware. En 2017, se descubrieron seis modelos de placa base en los que Boot Guard estaba configurado incorrectamente y se les permitió omitir la verificación de integridad del BIOS. ¡Cuide sus computadoras y elija un fabricante de hardware confiable!

Al escribir el artículo, se utilizó la siguiente literatura:

Se revela la tecnología de seguridad incorporada de la plataforma Ruan X - Apress, Berkeley, CA, 2014 - P. 263 - ISBN 978-1-4302-6572-6