Amenazas

El término ACS apareció tan pronto como se introdujo la tecnología informática en los sistemas de control. El primer ACS más simple constaba de solo dos niveles: recopilación de información y toma de decisiones. La información provenía del objeto de control al operador, quien intercambiaba datos con la computadora y controlaba el objeto. Aquí, la potencia informática actuó como una ayuda para la gestión humana y la toma de decisiones.

Desde los días de las primeras computadoras, los sistemas de control de procesos automatizados han dado un gran paso adelante. Pero su característica sigue siendo un proceso de máquina automatizado seguido por una persona.

Estos sistemas están destinados a ser utilizados exclusivamente en procesos industriales. Al estar involucrado en infraestructuras críticas, los sistemas de control de procesos se construyen sobre la base de tecnología informática altamente confiable y tolerante a fallas. Esta es una técnica de grado industrial diseñada específicamente para operaciones a largo plazo, las 24 horas del día, en instalaciones industriales. Las consecuencias de una falla o falla de los sistemas son una seria amenaza para los equipos, la vida y la salud de las personas.

A pesar de tal responsabilidad por el proceso ininterrumpido, solo recientemente se ha discutido la necesidad de mejorar el nivel de seguridad del sistema de control del proceso. Los ataques de virus, que se han vuelto regulares a mediados de la década de 2010, atrajeron un interés masivo en el tema. Por ejemplo, algunos de los ataques ocurridos durante la última década:

- 2012 Flame, , . . .

- 2014 , , .

- 2017 , , Triton, Trisis/HatMan.

Triton . , , . - 2018 . . Windows XP. HMI SCADA-, .

- 2018 . , . , .

- 2018 , «» , . , , .

, 13- , , «» - , , , ( ).

“ , , — SCADA-, — , . , . — , - , , , . « » – , . . , , . , , .”

- Alexey Kosikhin, Jefe del Complejo de Combustible y Energía, Centro de Seguridad de la Información, Jet Infosystems

Entre las ciberamenazas inherentes a ICS, se pueden distinguir tres clases:

- amenazas provocadas por el hombre;

- amenazas antropogénicas;

- amenazas de acceso no autorizado.

Las amenazas tecnogénicas incluyen el impacto físico en los componentes del APCS. Por antropogénicos : acciones intencionales y no intencionales de personas involucradas en el servicio de sistemas de automatización, errores humanos, errores en la organización del trabajo con los componentes de ACS. Las amenazas de acceso no autorizado para APCS se consideran en presencia de interacción de sus componentes con la red informática local de la empresa. Tal conexión existe para transferir información sobre el estado del entorno tecnológico y controlar el impacto en los objetos tecnológicos.

El entrelazamiento de estos factores afecta la seguridad general de los sistemas. Esto incluye la falla de incluso las medidas de seguridad mínimas y el uso de Windows como el sistema operativo principal para estaciones de trabajo y servidores, y una disciplina débil de los empleados.

Proteccion

La implementación del sistema de seguridad de la información de APCS es una tarea compleja. Su solución depende de la implementación de las reglas en todos los niveles:

- administrativo: formación por parte de la dirección de un programa de trabajo sobre seguridad de la información;

- procedimental: definir las reglas y regulaciones para el personal que atiende la red;

- software y hardware: control de acceso;

- asegurar la integridad;

- garantizar una interconexión segura;

- protección antivirus;

- análisis de seguridad;

- detección de intrusos;

- seguimiento continuo del estado, detección de incidencias, respuesta.

Los sistemas de control de vulnerabilidades son uno de los métodos más efectivos para contrarrestar las ciberamenazas industriales. Estos son programas altamente especializados diseñados específicamente para sistemas de automatización industrial. Le permiten determinar la integridad del entorno interno del dispositivo, registrar todos los intentos de cambiar el programa de aplicación del controlador, los cambios en la configuración de los dispositivos de protección y control de la red en las redes eléctricas.

Muchos desarrolladores de productos de ciberseguridad señalan la necesidad de una mayor visibilidad dentro de la red en primer lugar.... La experiencia demuestra que esto es realmente importante. Un compromiso de red inadvertido a tiempo puede funcionar durante meses con exploits no activados. Las herramientas dedicadas de prevención y detección de ciberamenazas no solo detectan vulnerabilidades, sino que también identifican amenazas de día cero.

Muchos riesgos de seguridad de la información están asociados con hardware y software obsoletos; por ejemplo, hay sistemas SCADA que solo pueden funcionar con Windows NT o Windows 98. Algunos de estos riesgos pueden mitigarse con tecnologías de virtualización modernas , pero esto no siempre es posible. Asociado con esto hay otro tipo de protección: el aislamiento.... Los servidores SCADA y OPC (OLE para control de procesos), los PLC y otros componentes de los sistemas de control automatizados deben estar aislados de Internet.

Por separado, cabe destacar las plataformas para la creación de una infraestructura distribuida de falsos objetivos , DDP (Distributed Deception Platform). Le permiten desplegar una red de dispositivos señuelo falsos que son casi indistinguibles de los reales, lo que atrae a los atacantes.

Ahora que tenemos una idea general de cómo debería funcionar la seguridad cibernética de ICS, pasamos a la segunda parte de este artículo. Proporcionará una descripción general de las soluciones prácticas de seguridad presentadas en la tabla de comparación .

Para el artículo, seleccionamos solo algunos puntos clave de la tabla, como detección de amenazas de día cero, integraciones, detección de anomalías y análisis de tráfico, inventario de dispositivos, características de productos.

Soluciones

Plataforma de Ciberseguridad Industrial Dragos

Dragos es una empresa estadounidense fundada en 2016. A pesar de su “corta edad”, ya ha recibido numerosos premios mundiales en el campo de la ciberdefensa de sistemas industriales.

Son un equipo de expertos especializados en soluciones de seguridad industrial e Internet de las cosas. Su producto estrella es exactamente la plataforma, pero Dragos también brinda servicios de respuesta a incidentes, análisis de amenazas de su red y capacitación en ciberseguridad.

La plataforma de ciberseguridad industrial Dragos es una solución de seguridad de red industrial que busca e identifica automáticamente los activos de la red. El programa escanea activos, encuentra configuraciones incorrectas, oportunidades de mejora de la configuración.

En caso de que se detecte una actividad sospechosa, la plataforma proporciona una guía paso a paso para investigar y responder al incidente y herramientas de solución de problemas.

Características:

Inventario de dispositivos : sí

Detección de amenazas de día cero : no

Detección de anomalías : sí

Análisis de tráfico : sí

Integraciones : SIEM

Sistemas compatibles : DCS, PLC

Característica : guía de administración de seguridad paso a paso de expertos del equipo, publicada en un libro de jugadas.

CyberX OT

Antes de crear CyberX , su equipo había trabajado en el campo de la protección de infraestructuras críticas de EE. UU. Su orgullo, además de la protección a nivel del Pentágono y la colaboración con los líderes del mercado mundial, es un método de aprendizaje automático patentado. Es gracias a él que sus productos revelan instantáneamente cualquier anomalía en las redes industriales.

La plataforma Work CyberX OT se basa en cinco elementos clave: un análisis del comportamiento de los activos para identificar cualquier acción inusual; monitoreo de violaciones al protocolo; detección de agentes maliciosos (incluidas amenazas avanzadas); encontrar problemas operativos; identificar conexiones entre máquinas que no deberían "comunicarse".

La solución puede integrarse completamente en su pila de seguridad gracias a su API abierta. Esta integración resolverá el problema de seguridad en entornos industriales y de TI.

Características:

Inventario de dispositivos : sí

Detección de amenazas de día cero : sí

Detección de anomalías : sí

Análisis de tráfico : sí

Integraciones : Firewall, CMDB, IDS / IPS, SIEM, SOC

Sistemas compatibles : DCS, PLC, RTU

Característica : Analítica de máquina de autoaprendizaje que reduce las falsas disparando a cero.

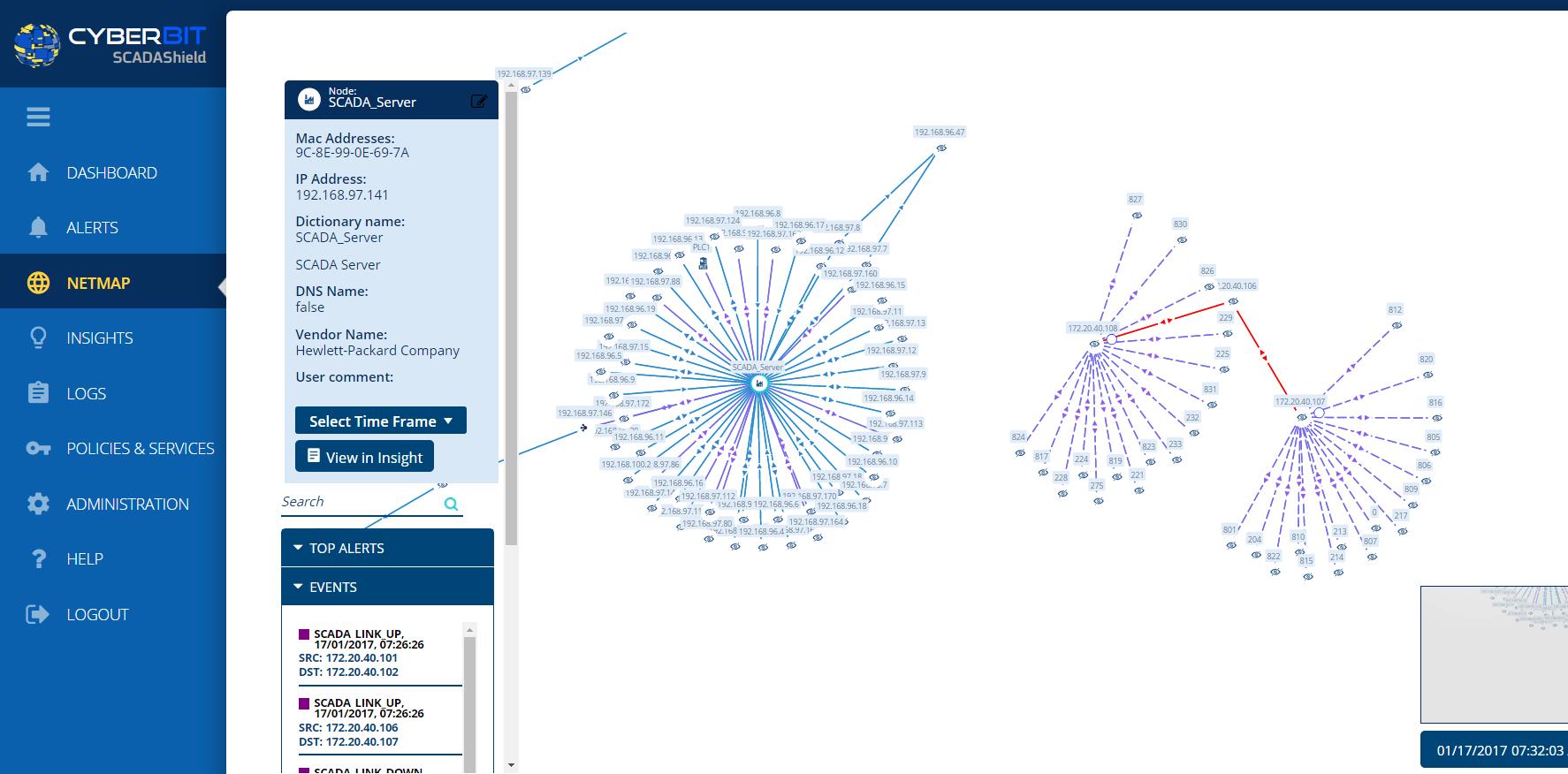

Cyberbit SCADASchield

Desde 2015 Cyberbit ha estado suministrando soluciones de ciberseguridad al mercado. La compañía se especializa en emulación de ataques y capacitación para equipos de seguridad de la información, protección de endpoints, protección de redes industriales, orquestación y automatización de sistemas de seguridad.

SCADAShield proporciona una visibilidad de red sin precedentes, detección de anomalías conocidas y desconocidas y errores en la tecnología operativa. Y con 7 capas de inspección profunda de paquetes (DPI), la solución supera los límites operativos.

La visualización de toda su red es en tiempo real e incluye dispositivos IP y no IP.

Características:

Inventario de dispositivos: No

Detección de amenazas de día cero: Sí

Detección de anomalías: sí

Análisis de tráfico: no

Integraciones: Cyberbit EDR, SIEM

Sistemas compatibles: N / A

Característica: formación de un mapa de flujos de información entre activos de red, generación automática de reglas

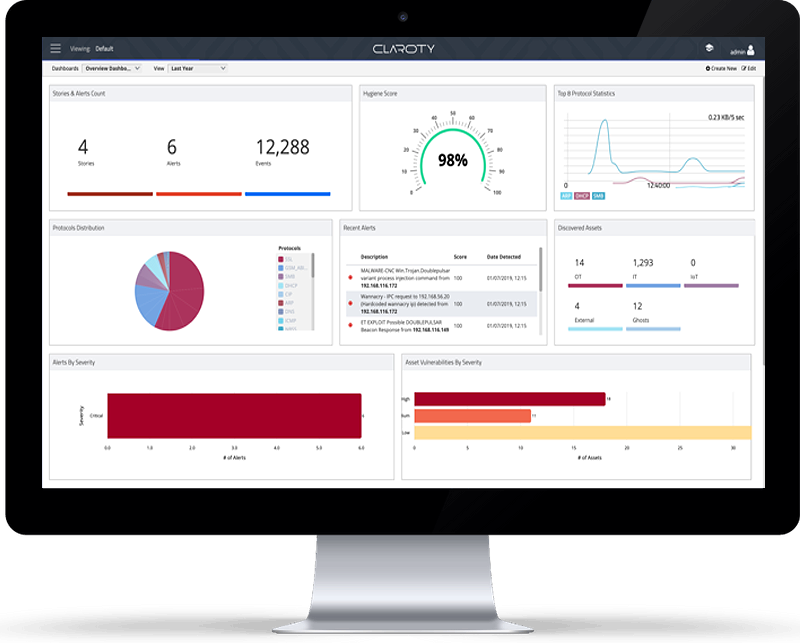

Plataforma Claroty

La misión de Claroty es proteger las redes industriales. Se trata de un equipo formado por profesionales de distintos campos de especialización: existe un ex almirante de ciberseguridad del Ejército de los Estados Unidos, y un especialista en diseño espacial, y experto en seguros.

La plataforma Claroty proporciona a los equipos de seguridad una visibilidad excepcional de las redes de control industrial y monitoreo en tiempo real. El monitoreo puede reconocer amenazas avanzadas e identificar vulnerabilidades de red a tiempo.

La plataforma permite la segmentación de la red, el control y la provisión de acceso remoto seguro, políticas de acceso granular y grabación de sesiones.

Características:

Inventario de dispositivos: Sí

Detección de amenazas de día cero:sí

Detección de anomalías: sí

Análisis de tráfico: no

Integraciones: SIEM, SOC

Sistemas compatibles: HMI, PLC

Característica: control de acceso remoto, respuesta rápida y precisa a incidentes de seguridad

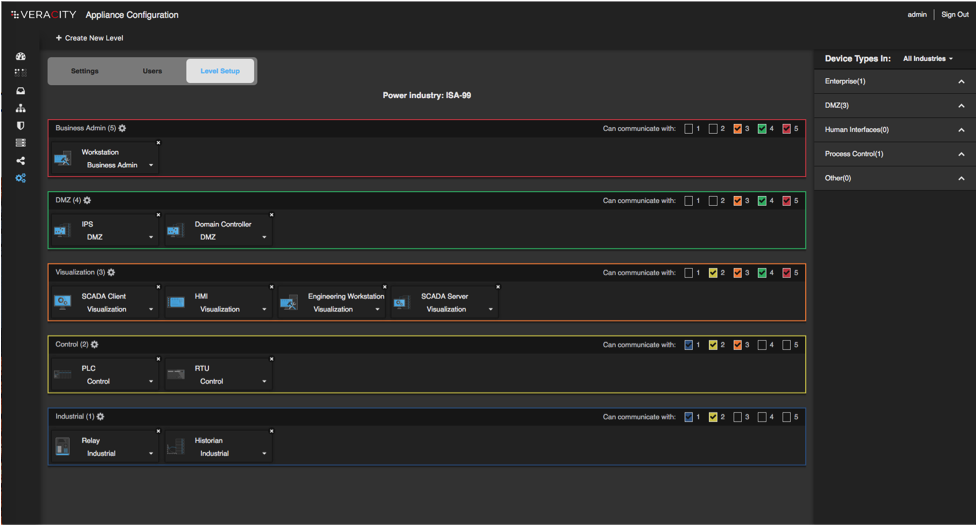

Cerebelo de veracidad

El objetivo de Veracity es hacer que su red industrial sea resistente y segura. La empresa ofrece una solución local y centralizada para una configuración, gestión y supervisión óptimas de la red.

El producto estrella, Veracity Cerebellum , está diseñado para ser similar al cerebelo humano. La función del cerebelo es recibir señales de la médula espinal, el cerebro, los sistemas sensoriales y, según los datos, regular los movimientos corporales.

La plataforma Veracity Cerebellum realiza funciones similares en redes industriales. Reacciona a la información sensorial y gestiona la respuesta prediseñada del proceso de fabricación.

Características:

Inventario de dispositivos: Sí

Detección de amenazas de día cero:no

Detección de anomalías: sí

Análisis de tráfico: sí

Integraciones: OT

Sistemas compatibles: N / A

Característica: creación de modelos de seguridad a partir de plantillas o desde cero, gestión avanzada de dispositivos de red (incluida la cuarentena), segmentación de red y asignación de zonas seguras

Pasarelas de seguridad unidireccionales en cascada

Waterfall Security Solutions ha estado protegiendo redes industriales críticas desde 2007. Unidirectional Security Gateway es su solución patentada para una integración y comunicación seguras entre las redes de TI y OT. Esta solución permite la supervisión y el diagnóstico remotos basados en la nube y protege contra el acceso no autorizado. Al mismo tiempo, carece de vulnerabilidades que existen al conectarse a través de un firewall.

Las puertas de enlace de seguridad unidireccionales proporcionan protección perimetral de red basada en hardware. La solución consta de un componente de hardware ( módulo TX - transmisor de fibra óptica, módulo RX - receptor óptico) y un componente de software (conectores de software de aplicaciones industriales).

Esta configuración permite la transmisión y replicación unidireccional de la información del servidor desde la red OT a la red externa, al tiempo que evita la propagación de virus, ataques de DOS, errores humanos o ciberataques.

Características:

Inventario de dispositivos: No

Detección de amenazas de día cero: No

Detección de anomalías: Sí

Análisis de tráfico: Sí

Integraciones:

Sistemas compatibles con TI / OT : N / D

Característica: Replicación de servidores, Emulación de dispositivos industriales, Conversión de nube de datos industriales

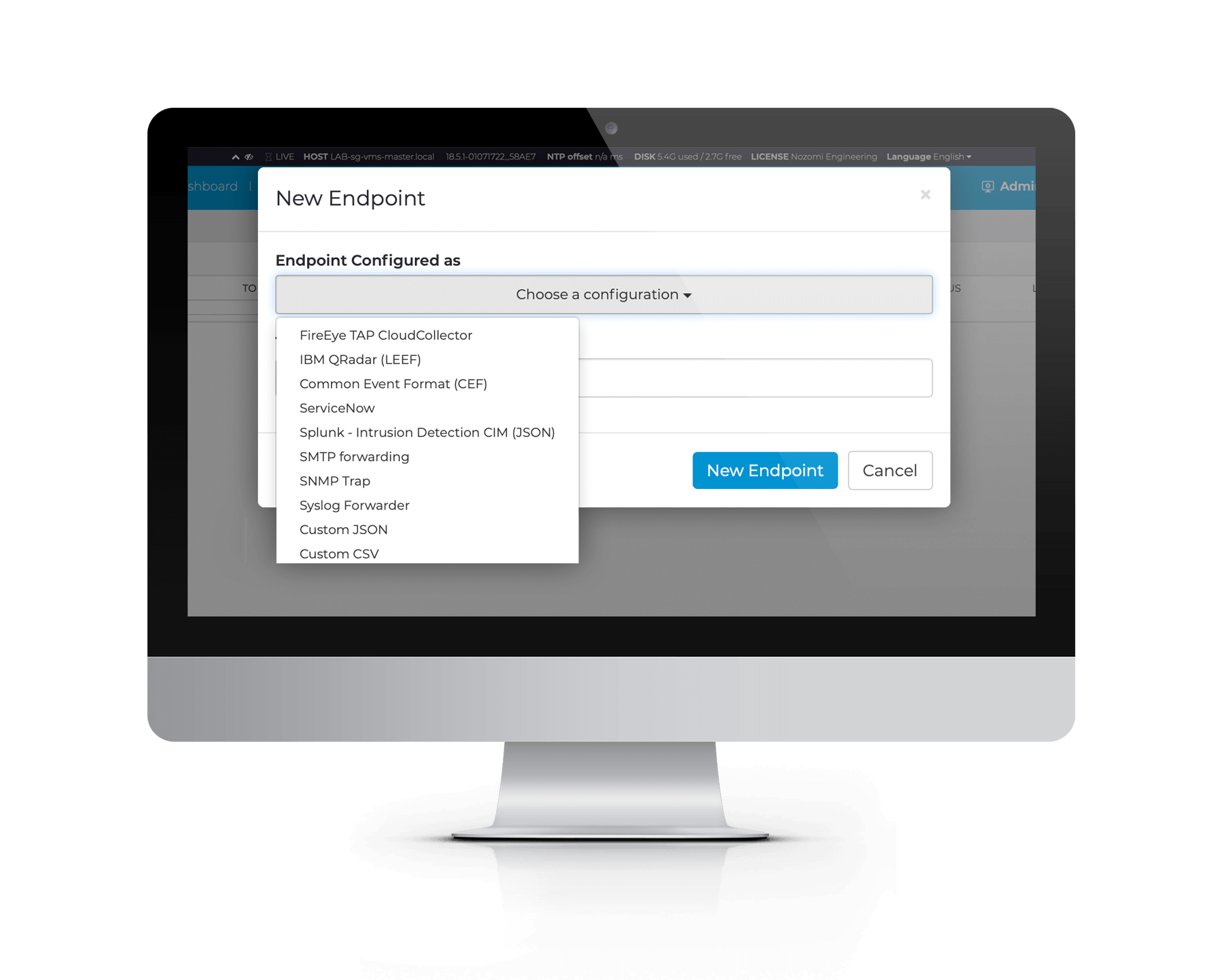

Guardián de Nozomi Networks

Nozomi Networks ofrece una solución unificada para la gestión del riesgo cibernético en tiempo real. Se logra una alta precisión y un mínimo de falsos positivos mediante el uso innovador de inteligencia artificial y aprendizaje automático. Las

tecnologías de Nozomi Networks Guardian le permiten mapear y visualizar automáticamente toda su red industrial, incluidos los activos, las conexiones y los protocolos. La solución monitorea las comunicaciones y el comportamiento de la red en busca de riesgos y proporciona la información necesaria para responder rápidamente.

La Infraestructura de seguridad integrada incluye integraciones integradas para sistemas de gestión de activos, sistemas de gestión de tickets e identidades, SIEM.

Características:

Inventario de dispositivos: Sí

Detección de amenazas de día cero: sí

Detección de anomalías: sí

Análisis de tráfico: sí

Integraciones: IT / OT, SOC

Sistemas compatibles: N / A

Característica: escalabilidad, visualización de red, anomalía avanzada y reconocimiento de amenazas, autoaprendizaje

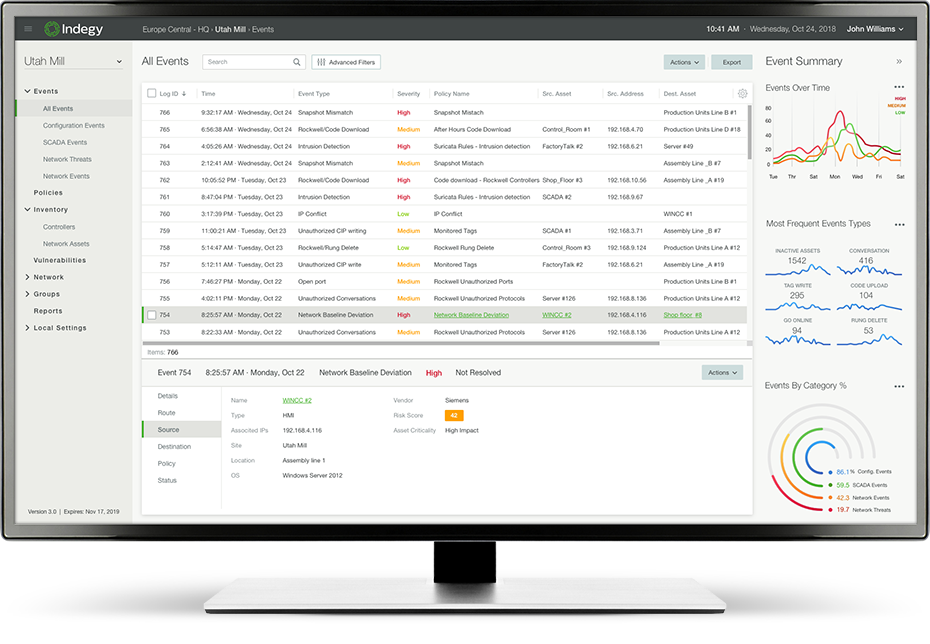

Suite de ciberseguridad industrial Indegy

Fundado con el objetivo de proteger las redes industriales, el equipo de Indegy cuenta con una combinación única de experiencia en ciberseguridad y conocimiento práctico de control industrial.

Los equipos de investigación y liderazgo de la compañía incluyen especialistas en seguridad, operaciones industriales y defensa, incluidos varios graduados de las unidades de élite de ciberseguridad de Israel.

Implementado como una red o dispositivo virtual, el traje de ciberseguridad industrial Indegy proporciona herramientas de seguridad integrales para el personal de seguridad de la información y los ingenieros de TO.

La plataforma proporciona seguimiento de activos, detección y mitigación de amenazas, gestión de vulnerabilidades e integridad del dispositivo. Es capaz de proteger la red no solo de interferencias maliciosas, sino también de errores humanos no intencionales.

Características:

Inventario de dispositivos: sí

Detección de amenazas de día cero: no

Detección de anomalías: sí

Análisis de tráfico:

Integraciones: CMDB, SIEM

Sistemas compatibles: DCS, PAC, PLC, RTU

Característica: conectividad de red sin agentes, alertas de políticas personalizadas, correo, tecnología de detección activa para garantizar la integridad del dispositivo

ICS CyberVision

Sentryo fue fundado por dos empresarios y veteranos en la industria de la seguridad de la información. Ahora aplican sus años de experiencia en el entorno de software, piratería y ciberseguridad al mundo de la ciberseguridad industrial.

La empresa ha desarrollado algoritmos de inteligencia artificial únicos para proporcionar información completa sobre los activos industriales. Su inteligencia artificial es capaz de identificar vulnerabilidades, detectar anomalías en tiempo real y trabajar con el equipo de TI para defenderse de los ciberataques.

ICS CyberVision utiliza un lenguaje OT único para etiquetar automáticamente cada activo y actividad de la red. Esto le permite ver inmediatamente las funciones del dispositivo, las marcas del sistema, los protocolos utilizados, el comportamiento de OT o TI e información de la red.

La solución le permite agrupar activos y definir su "impacto en la industria" para que pueda priorizar las acciones en función de sus objetivos de seguridad.

Características:

Inventario de dispositivos: sí

Detección de amenazas de día cero: no

Detección de anomalías: sí

Análisis de tráfico: no

Integraciones: firewall, CMDB, SIEM, SOC

Sistemas compatibles: N / A

Característica: monitoreo pasivo sin impactar el sistema, eventos contextualizados, agrupación y priorización activos en la red por su impacto en la seguridad

Plataforma Forescout

Forescout , fundada en 2000, desarrolla en su propio laboratorio soluciones de visibilidad de dispositivos, control de comportamiento y ciberseguridad para cualquier tipo de dispositivo de red. Su equipo está comprometido con mejorar la capacidad de las organizaciones para identificar, comprender y administrar las amenazas de un ecosistema de dispositivos en constante expansión.

Forescout Platform es una plataforma de seguridad unificada que le permite obtener una conciencia situacional completa del entorno corporativo y organizar acciones para mitigar cualquier riesgo.

El producto le permite aplicar políticas adaptativas y granulares y

ver rápidamente los resultados utilizando su infraestructura de red física y virtual existente.

La plataforma escala a 2 millones de dispositivos por implementación en la infraestructura empresarial, el centro de datos, la nube y las redes OT.

Características:

Inventario de dispositivos: sí

Detección de amenazas de día cero: no

Detección de anomalías: sí

Análisis de tráfico: no

Integración: CMDB

Sistemas compatibles: N / A

Característica: escalabilidad, segmentación dinámica de dispositivos, reparación de dispositivos incompatibles durante la conexión

Después de revisar todos los productos, puede condicionalmente grupo como este:

- , — CyberX OT, Indegy Industrial Cybersecurity Suite, ICS CyberVision, Cyberbit SCADASchield;

- , — Forescout Platform;

- , Nozomi Networks Guardian Veracity Cerebellum;

- , — Dragos Industrial Cybersecurity Platform, Claroty Platform;

- protección perimetral de hardware - Pasarelas de seguridad unidireccionales en cascada .

Puede ver una lista más detallada de funciones de cada una de las soluciones en la tabla de comparación y crear su propia tabla de comparación con las soluciones que le interesan aquí .

Autor: Natalka Chekh, para ROI4CIO