Recientemente, mientras verificamos la seguridad de los recursos web del banco, encontramos una vulnerabilidad en el servidor de correo Exim 4.89, que podría conducir a la ejecución remota de código. La vulnerabilidad se conoce como CVE-2018-6789. Usando el exploit de PoC, obtuvimos el Reverse Shell en la máquina remota y luego accedemos al sitio web del banco.

Naturalmente, nos preguntamos por qué se hizo posible tal explotación de la vulnerabilidad.

¿De dónde vino CVE-2018-6789?

En resumen, la vulnerabilidad se debe a un error al calcular la longitud del búfer en la función base64.c: b64decode utilizada por Exim. Puede leer más sobre esto aquí (en inglés).

Si ingresa una cadena de longitud especial, puede sobrescribir un byte de información y, usando acciones simples, cambiar los comandos del servidor, ejecutando así código arbitrario (RCE).

Exim asigna un búfer de 3 * (len / 4) +1 bytes para contener los datos decodificados. Sin embargo, si se alimenta una cadena base64 incorrecta a la entrada de la función, por ejemplo, 4n + 3 de largo, Exim asignará 3n + 1 bytes para el búfer. Pero al mismo tiempo, escribirá 3n + 2 bytes de datos en el búfer. Esto hace que se sobrescriba un byte en el montón.

Exim proporciona store_malloc_3 y store_free_3, que son envoltorios para malloc y funciones gratuitas de Glibc. Glibc asigna un gran bloque de datos, luego almacena sus metadatos en los primeros 0x10 bytes y devuelve un puntero a la memoria donde el usuario puede escribir sus datos. Así es como se ve: Los

metadatos incluyen el tamaño del bloque anterior (el que está en la memoria arriba), el tamaño del bloque actual y algunas banderas. Los primeros tres bits del tamaño se utilizan para almacenar banderas. En el ejemplo, el tamaño 0x81 implica que el fragmento actual es 0x80 bytes y el fragmento anterior ya está en uso.

Los bloques liberados, una vez utilizados por Exim, se colocan en una lista doblemente enlazada. Glibc lo mantiene de acuerdo con las banderas y fusiona los trozos liberados contiguos en un trozo más grande para evitar la fragmentación. Para cada solicitud de asignación de memoria, Glibc examina estos fragmentos en orden FIFO y los reutiliza.

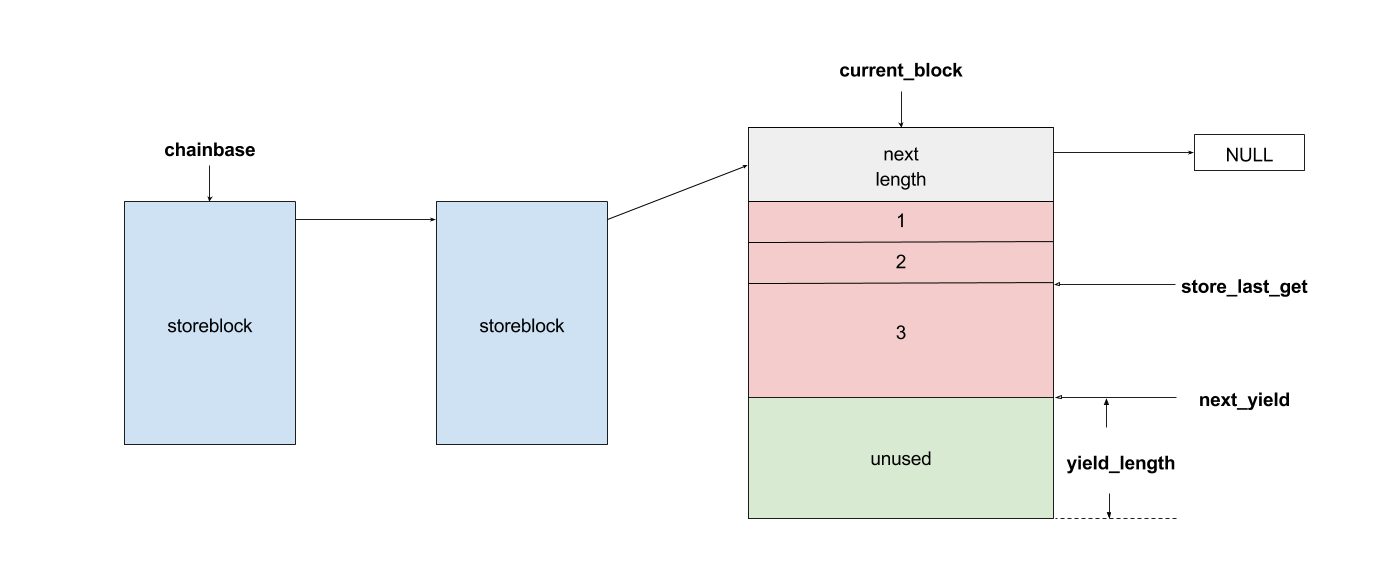

Para mejorar el rendimiento, Exim utiliza su propio complemento de administración de memoria; se basa en la estructura del bloque de tiendas. La característica principal de storeblock es que cada uno de ellos tiene un tamaño mínimo de 0x2000 bytes, lo que se convierte en una limitación para la explotación. Tenga en cuenta que storeblock también es un bloque de datos. Así es como se ve en la memoria:

Comandos admitidos por el servidor de correo para organizar los datos en el montón:

- EHLO hostname. EHLO hostname sender_host_name. , store_free store_malloc .

- . , , Exim .

- AUTH. Exim base64 . , store_get (). store_get().

- Reset EHLO/HELO, MAIL, RCPT. , Exim smtp_reset. store_reset , « ». , storeblock- store_get .

Para usar un desbordamiento de pila de un solo byte, debemos poder liberar el bloque de datos que está debajo de la cadena decodificada en base64. Sender_host_name es adecuado para esto.

El montón debe formarse de tal manera que deje el bloque de datos libre sobre el bloque que contiene sender_host_name.

Para hacer esto, necesita:

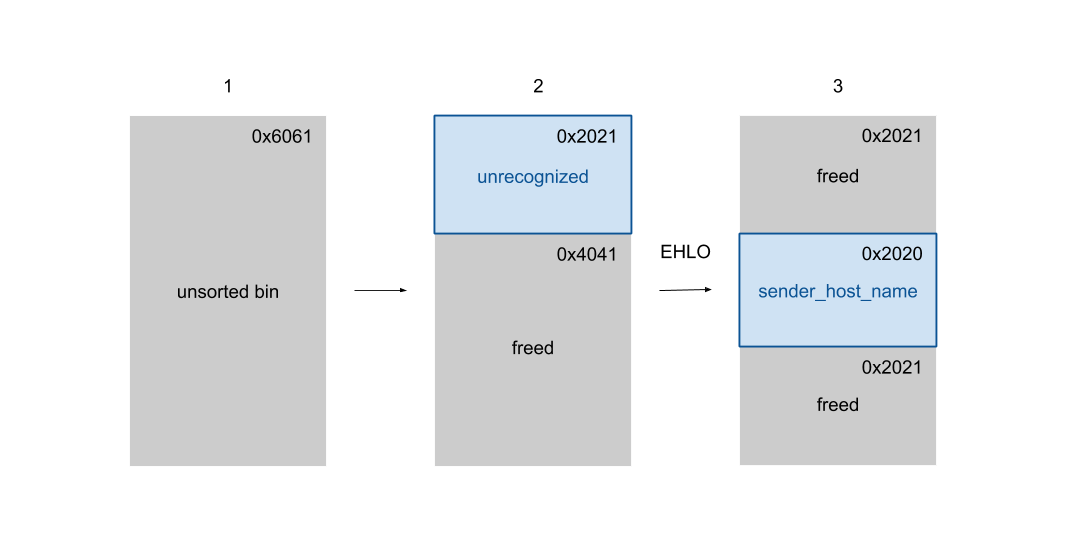

1. Poner un bloque grande en un contenedor sin clasificar. En primer lugar, enviamos un mensaje EHLO con un nombre de host de gran tamaño para que asigne y libere un trozo de longitud 0x6060 en un contenedor sin clasificar.

2. Seleccione el primer bloque de tienda. Luego enviamos un comando no reconocido para llamar a store_get () y asignamos el bloque de tienda dentro del fragmento liberado.

3. Seleccione el segundo bloque y suelte el primero. Enviamos EHLO para recibir el segundo bloque. El primer bloque se libera secuencialmente debido a que se llama a smtp_reset después de que se completa EHLO.

Una vez que el montón está preparado, podemos usarlo para sobrescribir el tamaño del bloque original. Modificamos 0x2021 a 0x20f1, lo que expande ligeramente el bloque.

4. Envíe datos base64 y desborde 1 byte en el montón. Ejecute el comando AUTH para enviar datos base64.

5. Cree y envíe una cadena de tamaño adecuado. Dado que expandimos el bloque de datos, el comienzo del siguiente fragmento ahora estará en algún lugar dentro. Ahora tenemos que arreglarlo para pasar la verificación de integridad de Glibc. Estamos enviando otra cadena base64 aquí.

6. Libere el bloque extendido. Para controlar el contenido del bloque extendido, primero debemos liberar el bloque, porque no podemos editarlo directamente. Es decir, debemos enviar un nuevo mensaje EHLO para liberar el antiguo nombre de host. Sin embargo, el procesamiento del comando EHLO llama a smtp_reset tras una ejecución exitosa. Esto puede provocar la interrupción del programa o una terminación anormal. Para evitar esto, estamos enviando un nombre de host no válido como +.

7. Sobrescriba el siguiente puntero del bloque de tienda superpuesto.

Una vez liberado el fragmento, podemos obtenerlo con AUTH y sobrescribir parte del bloque de almacenamiento superpuesto. Aquí utilizamos una técnica llamada "grabación parcial". Esto nos permite cambiar el puntero sin romper ASLR. Hemos cambiado parcialmente el siguiente puntero a un bloque que contiene líneas ACL. Las líneas de ACL se especifican mediante un conjunto de globales, como uschar * acl_smtp_helo;

Estos punteros se inicializan al comienzo del proceso de Exim y se establecen de acuerdo con la configuración. Por ejemplo, si la configuración contiene la línea acl_smtp_mail = acl_check_mail, el puntero acl_smtp_mail apunta a la línea acl_check_mail.

Cada vez que el servidor recibe un comando MAIL FROM, Exim realiza una verificación de ACL, que primero expande acl_check_mail. En la expansión, si Exim encuentra la línea $ {run {cmd}}, intentará ejecutar el comando cmd, por lo que un atacante remoto puede hacer que se ejecute el código.

8. Restablezca el bloque de almacenamiento y obtenga el bloque de almacenamiento que contenga ACL. El bloque ACL ahora está en la cadena de bloques. Se liberará después de que se haga smtp_reset (), y luego podremos recuperarlo nuevamente asignando algunos bloques.

9. Sobrescriba las líneas de ACL y ejecute la comprobación de ACL. Finalmente, reescribimos todo el bloque que contiene las líneas ACL. Ahora enviamos comandos como EHLO, MAIL, RCPT para ejecutar la comprobación de ACL.

Por cierto, la explotación de la vulnerabilidad fue facilitada por el ASLR desactivado por alguna razón desconocida para nosotros.

¿Qué problemas tuvo el cliente?

El primero es la falta de gestión de actualizaciones. Debido al hecho de que se utilizó la versión antigua de Exim, fue posible organizar un compromiso del sistema. Para evitar esto, le recomendamos que organice la verificación e instalación periódicas de las actualizaciones de seguridad en los componentes de la infraestructura de la información.

Recomendamos comprobar la existencia de nuevas actualizaciones críticas y de seguridad al menos una vez al mes. Para buscar actualizaciones, es mejor utilizar los sitios / listas de correo de los fabricantes de equipos o la información de los repositorios.

El banco también carecía de un proceso de gestión de vulnerabilidades, por lo que la vulnerabilidad no se detectó a tiempo. El uso de escáneres de vulnerabilidades especializados - por ejemplo, OpenVAS, Nessus, xSpider, etc. - ayudaría a rectificar la situación. Las pruebas de penetración regulares y el monitoreo del tiempo de eliminación de vulnerabilidades también ayudarían.

Y por último pero no menos importante. El banco carecía de un proceso de gestión de cambios. Todos los cambios fueron realizados por administradores en el entorno de producción. En consecuencia, nadie controló ni supervisó esto. Esto llevó al hecho de que ASLR estaba deshabilitado en el servidor.

Salida

Varias infracciones aparentemente no relacionadas dieron como resultado que el sitio web del banco se viera comprometido. Los atacantes podrían utilizarlo para, por ejemplo, cambiar los datos bancarios por los suyos.

La historia terminó bien. Después del compromiso, notificamos inmediatamente al cliente de la situación. El banco actualizó urgentemente el servidor Exim a la versión actual, para la cual la vulnerabilidad ya no es relevante. Sin embargo, si la vulnerabilidad no hubiera sido identificada durante la prueba de penetración, sino por atacantes reales, el resultado podría haber sido diferente.