La noticia interesante de la semana pasada fue un conjunto de vulnerabilidades en la infraestructura de Apple, que un equipo de cinco personas descubrió en tres meses. Por 55 vulnerabilidades, incluidas 11 críticas, el gigante de las tecnologías de la información pagará a los investigadores independientes 237 mil dólares. Este monto es el resultado de un análisis parcial de los informes, la recompensa total puede superar los 500 mil dólares. El pago agregado récord corresponde al peligro de los problemas descubiertos: varios errores permitieron piratear las cuentas del servicio en la nube de iCloud, obtener acceso a los recursos cerrados de Apple e incluso a la red local de la empresa.

La noticia interesante de la semana pasada fue un conjunto de vulnerabilidades en la infraestructura de Apple, que un equipo de cinco personas descubrió en tres meses. Por 55 vulnerabilidades, incluidas 11 críticas, el gigante de las tecnologías de la información pagará a los investigadores independientes 237 mil dólares. Este monto es el resultado de un análisis parcial de los informes, la recompensa total puede superar los 500 mil dólares. El pago agregado récord corresponde al peligro de los problemas descubiertos: varios errores permitieron piratear las cuentas del servicio en la nube de iCloud, obtener acceso a los recursos cerrados de Apple e incluso a la red local de la empresa.

Para un observador externo, el evento es interesante por la descripción más detallada de 11 vulnerabilidades críticas publicadas en el blog.líder del equipo de investigación, Sam Curry. Todas las vulnerabilidades de una forma u otra se relacionan con los servicios de red de la empresa: uno de los informes incluso menciona que los atacantes ni siquiera tenían iPhones y iPads directamente a mano. Según Sam Curry, los empleados de Apple solucionaron todos los problemas muy rápidamente, algunos en cuestión de horas después de enviar el informe.

El sprint para piratear Apple comenzó escaneando los servidores de la empresa accesibles desde la Web. Al mismo tiempo, se supo que la empresa posee en su totalidad el rango de direcciones IP 17.0.0.0/8. Ya en esta etapa, 22 nodos surgieron con la vulnerabilidad CVE-2020-3452 en los servidores VPN de Cisco: se puede usar para leer archivos arbitrarios. Entre las 11 vulnerabilidades críticas, cabe destacar dos de las más interesantes.

Primero, los investigadores lograron piratear el foro del programa cerrado AppleDistinguishedEducators. El foro utilizó el software Jive Intranet , al que se atornilló el sistema de autorización unificado de Apple. Para acceder al foro, tenía que dejar una solicitud en el servidor. Como resultó del análisis de las solicitudes después de completar el formulario, el servidor conservaba un rudimento de su propio sistema de autorización Jive, en el que se estaba ejecutando el sistema de aplicación. Cada aplicación creó básicamente una nueva cuenta en el foro, con la contraseña predeterminada ### INvALID #%! 3. De hecho, después de todo, el inicio de sesión se produce a través de Signin withApple, fue posible no lidiar con el diseño correcto de las cuentas internas de Jive.

Esto fue un error por parte de quienes configuraron el servidor. Sam Curry y sus colegas naturalmente encontraron una manera de usar el sistema de autenticación estándar, pero no pudieron ingresar al foro porque su cuenta no recibió la aprobación del administrador. Ejecutaron una enumeración de todos los inicios de sesión de tres letras, y uno de ellos funcionó, con la misma contraseña predeterminada. Entonces, los investigadores ingresaron al foro, luego miraron la lista de usuarios, identificaron a los administradores e iniciaron sesión de la misma manera con una cuenta con derechos extendidos. Después de un poco de experimentación, pudieron ejecutar código arbitrario en el servidor. Parece haber sido "pirateado el foro y listo", nada interesante. Pero la ejecución de código arbitrario abrió el acceso al servicio LDAP y una porción bastante grande de la red interna de Apple.

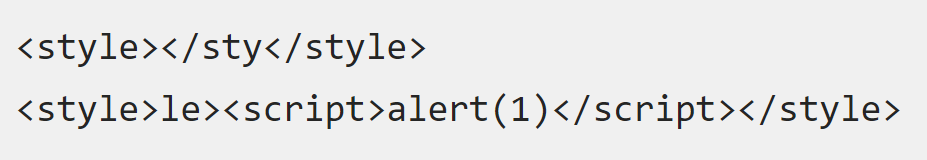

La segunda vulnerabilidad interesante se encontró en el servicio iCloud, más precisamente en el cliente de correo, o más precisamente, en su versión web. Aquí, los investigadores buscaban una vulnerabilidad XSS : una forma de ejecutar código con acceso a los datos personales de un usuario, de modo que, en el peor de los casos, la víctima pudiera robarlo. ¡Y fue encontrada! En primer lugar, resultó que los mensajes nuevos llegan al cliente web como una pieza de datos en formato JSON y luego se procesan localmente. Después de una serie de experimentos con la etiqueta "estilo", fue posible ejecutar un script arbitrario con la siguiente configuración:

Esto abrió el acceso a cualquier servicio de iCloud desde el navegador de la víctima. Para un ataque exitoso, fue suficiente enviar un mensaje de correo electrónico preparado. Si el usuario lo abre en un cliente web, se ejecuta un script malicioso. El modelo de PoC de los piratas informáticos resultó ser elegante y malvado: dado que tenemos acceso completo a iCloud en nombre de un usuario que ha iniciado sesión y lo recibimos a través de un cliente de correo electrónico, descarguemos un montón de fotos de las víctimas, las enviemos a nuestro correo y, al mismo tiempo, enviemos un mensaje infectado en todo momento. directorio. Si este agujero no lo hubieran encontrado los investigadores, sino los ciberdelincuentes, podría haber ocurrido otra filtración masiva de datos privados (con la enmienda de que no todos usan el cliente web, por supuesto). PoC en video:

Otras vulnerabilidades críticas incluyen comprometer el sistema de control de fabricación industrial DelmiaAlpriso, ejecutar código arbitrario en el servidor para recibir y procesar contenido de los editores y obtener claves de acceso a los servidores alojados por AmazonWebServices. En esta historia, es precisamente la descripción detallada de las vulnerabilidades por parte de los investigadores lo que es valioso, ya que los proveedores no están interesados en tal divulgación de información y generalmente se limitan a frases secas como “bajo ciertas condiciones, la ejecución de código es posible”.

Que mas paso

Los reporteros de ArsTechnica escriben sobre una vulnerabilidad "irrecuperable" en el chip T2 en computadoras de escritorio y portátiles de Apple. Se las arreglaron para hackear este sistema de seguridad de hardware utilizando la portabilidad condicional del exploit Checkm8 utilizado para hacer jailbreak a dispositivos iOS.

Combinado con otra vulnerabilidad previamente descubierta en T2, el nuevo agujero tiene el potencial de eludir mecanismos de seguridad clave como la autenticación de huellas dactilares y el cifrado de datos. La escala de las consecuencias aún no se ha determinado con precisión: en su forma actual, el conjunto de exploits se puede aplicar solo localmente, la vulnerabilidad no sobrevive a un reinicio y no han mostrado ejemplos de robo de datos prácticos.

Investigadores de ImmersiveLabs encontraronuna forma de robar datos personales de relojes inteligentes y pulseras de fitness Fitbit a través de una aplicación maliciosa.

Los

Facebook está cambiando las reglas del programa de recompensas por errores y está tratando de motivar a los investigadores a trabajar constantemente para encontrar vulnerabilidades en la red social. A cambio de dinero: la antigüedad en el programa se convierte en bonificaciones por el pago de los agujeros descubiertos.

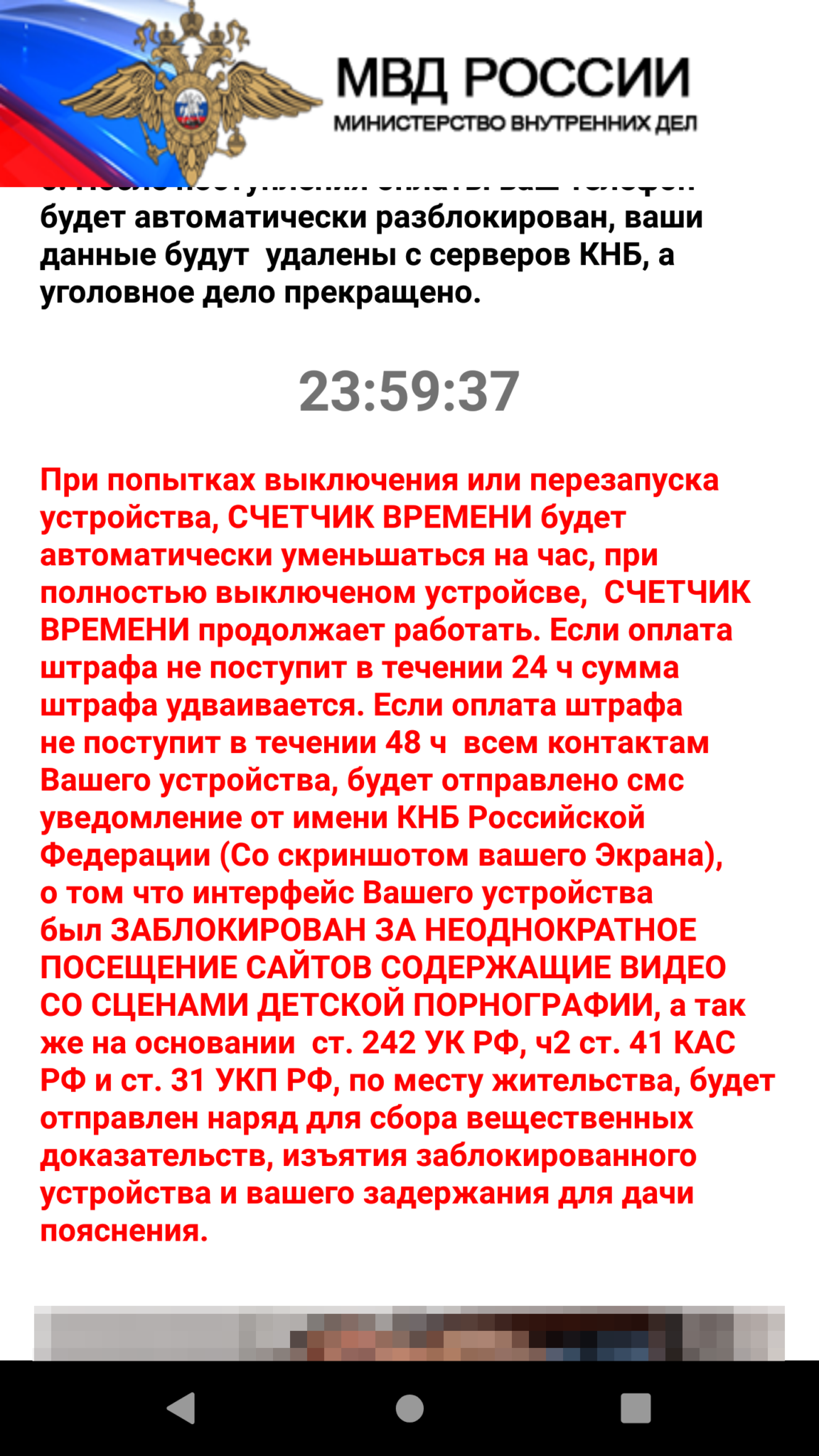

Microsoft está investigando un troyano ransomware de Android en idioma ruso (ver captura de pantalla anterior) conocido como MalLocker. El malware no cifra los datos, pero bloquea el acceso al dispositivo y utiliza un módulo de "aprendizaje automático" disponible públicamente (!) Para cambiar el tamaño de la imagen automáticamente para que se ajuste a la pantalla.