La búsqueda de fugas y vulnerabilidades en sus productos no solo es interesante y útil, sino también necesaria. Es aún más útil involucrar a especialistas externos y entusiastas en tales búsquedas, que no tienen los mismos ojos borrosos que los empleados. Por lo tanto, en un momento, en QIWI lanzamos el programa de recompensas por errores: los investigadores nos escribieron sobre las vulnerabilidades y recibieron recompensas, y cerramos estas vulnerabilidades.

Varias veces nos enviaron el código disponible públicamente en forma de enlaces a repositorios con información confidencial. Las razones de las fugas podrían ser las siguientes:

el desarrollador escribió un ejemplo de código de prueba para sí mismo utilizando las configuraciones de un servicio de "producción", no un entorno de prueba;

scripts cargados por el administrador para la automatización y la migración de la base de datos - información potencialmente sensible;

el aprendiz, sin saberlo, publicó el código en su repositorio público, creyendo que no era riesgoso.

Al mismo tiempo, estas filtraciones pueden provenir tanto de los desarrolladores que trabajan en la empresa como de aquellos que ya se han marchado. Por ejemplo, ha habido casos en los que un empleado que ya no trabaja para la empresa publicó un código en un repositorio abierto que una vez se llevó a casa para trabajar en su tiempo libre. Parecería - suena inofensivo, pero dentro de un código de este tipo podría haber contraseñas de una base de datos, configuración de red o algún tipo de lógica empresarial - en general, información confidencial para una empresa que no debería estar disponible públicamente.

Como muestra la práctica, la mayoría de las empresas ya están bien protegidas contra amenazas externas, y es una filtración interna la que puede causar el mayor daño. Además, una filtración de este tipo puede ocurrir tanto de forma maliciosa como accidental, y esto es exactamente lo que dijimos anteriormente.

— : Firewall, SOC, IDS/IPS , — . , , — .

. , , .

QIWI Leak-Search — , Github .

— .

, : - , -, , . , — .

, . . -, , .

Leak-Search , , , . Fortune . , , , .

, . -: , , . , - , : , — .

, Leak-Search. “” ERP- — ? - “” IoT- — , ? “ ” — . .

QIWI Leak-Search

— . — , -, — , , . .

, , — , , , , , — .

, — . , - , — , .

. , , , .

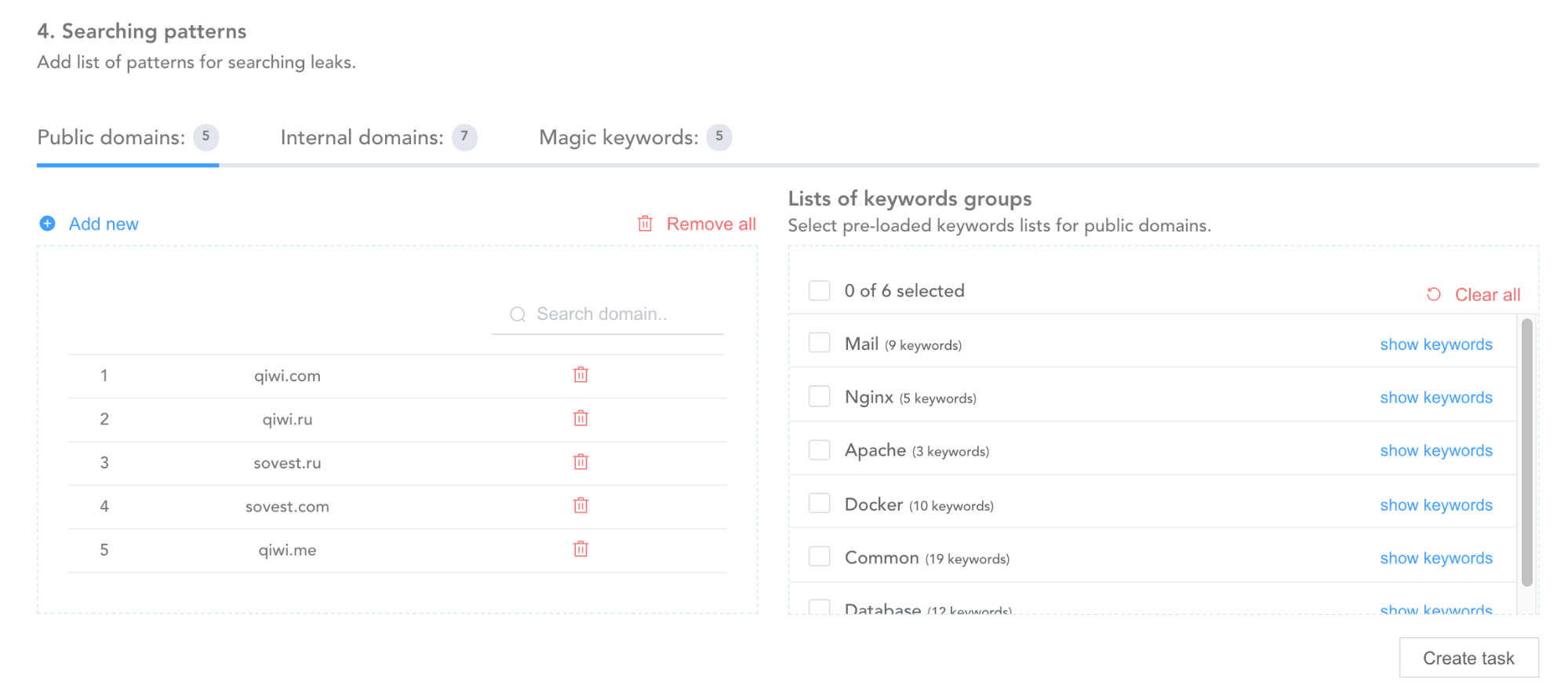

Leak-Search , . :

— — smtp, Dockerfile, proxypass, Authorization;

— — com.qiwi.processing.common;

— — int.qiwi.com, 10.4.3.255;

— , — QIWISECRET_KEY, qiwiToken.

, , . - — , .

. , . Open Source: - . .

, , — «» .

StackOverflow — , , . . , , Github. , .

, , , - , , - Github — , . .

, ? , , . , , .

— killer feature . Leak-Search : , . -, . -, , , .

, , open source, , Github, . , Leak-Search “” .

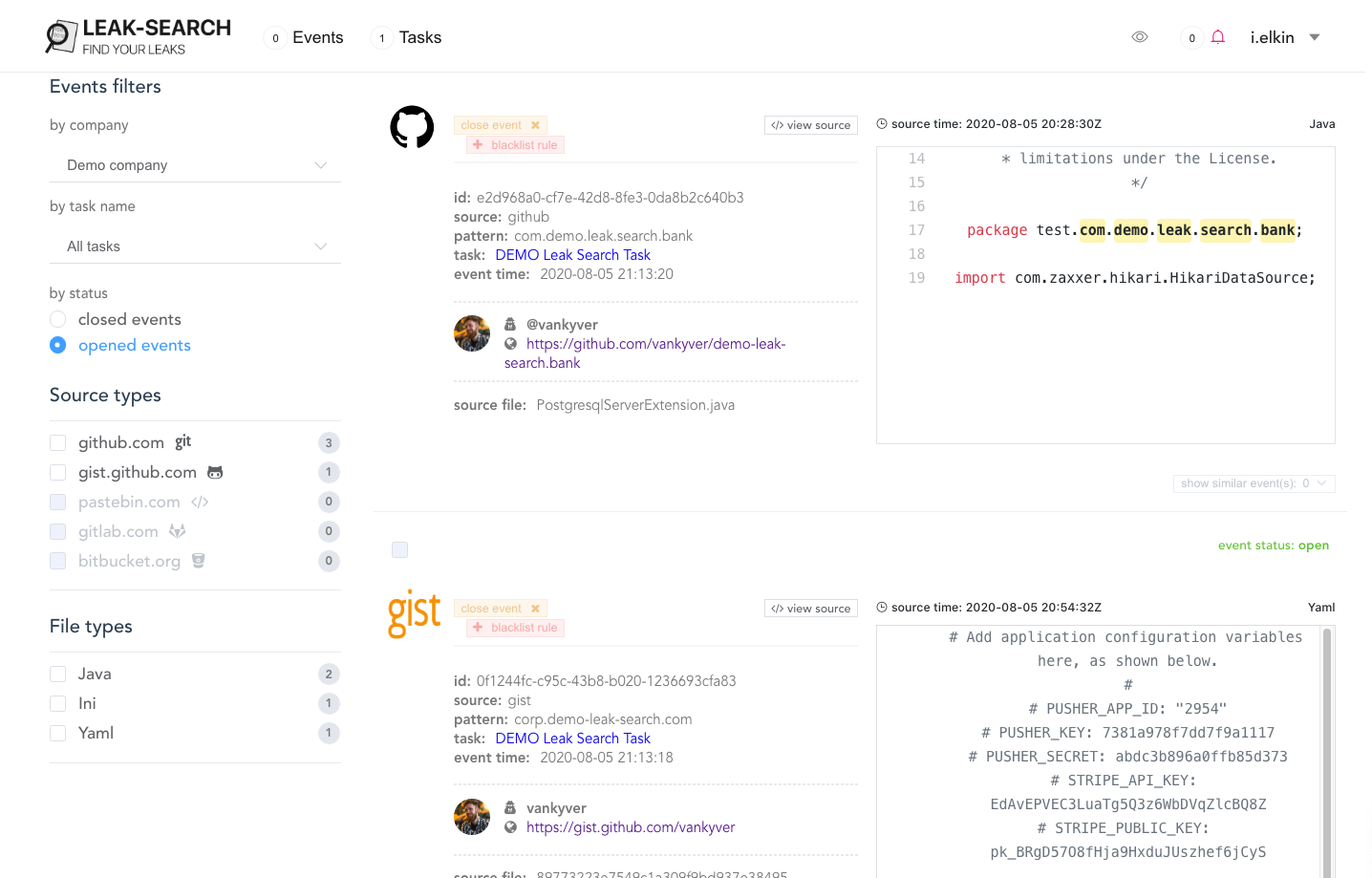

, . Github — Leak-Search Gist. - Pastebin Gitlab, BitBucket. API.

, , — false positive, false negative. , .

“ ” . , , — , .

, Leak-Search . . Leak-Search , — .

, , Leak-Search , “”. — , , , -, .

, . , , . , — .

, , , , , IT, .

- , , — , .