Parece que junto al vodka, los osos y la balalaika, “Novichok” y los llamados “hackers rusos” se han sumado a la imagen de Rusia en Occidente. La naturaleza de la última formación nueva aún no se ha investigado completamente, pero podemos decir con confianza que, además de Rusia, se pueden agregar de manera segura varios países más a la geografía de los piratas informáticos. Sugiero mirar a los representantes más interesantes de este oficio.

Jonathan James (apodo - c0mrade) es un hacker estadounidense que se hizo ampliamente conocido por ser el primer menor en ser enviado a prisión por "hackear" en los Estados Unidos. Tenía 15 años al momento de la primera violación y 16 años el día de la sentencia.

James intentó piratear organizaciones serias, incluidas la NASA y la NSA. En la década de 2000, logró repetidamente obtener acceso a nombres de usuario y contraseñas, así como la capacidad de ver información confidencial. James pudo recorrer libremente la red y robar varios archivos, incluido el código fuente del software de la Estación Espacial Internacional (ISS).

Según la NASA, el costo del software robado por James se estimó en $ 1.7 millones. James fue capturado lo suficientemente rápido, ya que la NASA hizo todo lo posible para detenerlo, y realmente no se estaba escondiendo.

El destino del chico es más que triste. En 2007, varias empresas conocidas fueron víctimas de ataques informáticos. Aunque James negó estar involucrado en estos incidentes, estaba bajo sospecha y bajo investigación. En 2008, se suicidó, creyendo que sería condenado por delitos que no cometió.

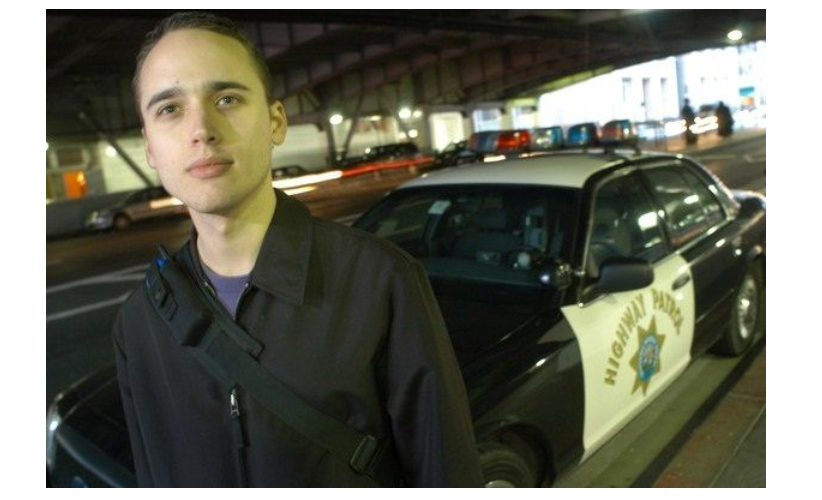

Kevin Poulsen(apodo - Dark Dante) - Hacker de línea telefónica estadounidense de los años 90 del siglo pasado. Entre sus casos más famosos está el pirateo de las líneas telefónicas de la popular emisora de radio de Los Ángeles KIIS-FM, gracias a la cual Poulsen "ganó" un Porsche 944S.

Una vez que ingresó a la base de datos del FBI, obtuvo acceso a información clasificada sobre las escuchas telefónicas. A las autoridades estadounidenses no les gustó esto, y Kevin Poulsen fue capturado y condenado a 5 años.

Después de cumplir su condena de prisión, Kevin Poulsen consiguió un trabajo como periodista para Wired News. Pronto fue ascendido al puesto de editor en jefe, que todavía ocupa hoy. Por cierto, en 2006, incluso ayudó a las agencias policiales a identificar 744 maníacos sexuales en MySpace.

"Creo que en cualquier país donde haya suficientes programadores, puede haber hackers. Se trata de especialistas que estudian en profundidad los mecanismos de protección y los evitan. Creo que hay muchos más hackers chinos que rusos. Las etiquetas brillantes siempre se utilizan en los medios, porque atrae más la atención de la gente hacia el tema ”, dice Nikolay Dobrovolsky, vicepresidente senior de Parallels .

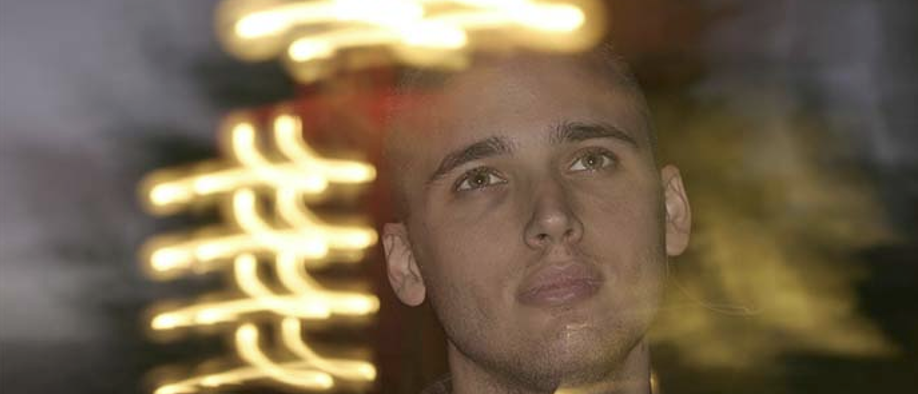

Adrian Lamo : siendo un joven genio autodidacta estadounidense sin hogar, el niño logró piratear las redes de monstruos como AOL, Yahoo, Microsoft, AT&T Telecom, MCI WorldCom, Intel, Bank of America, CityBank, Cisco, Google.

Es de destacar que Adrian llevó a cabo todos sus ataques solo a través de puntos de acceso públicos, en cibercafés, bares y otros lugares de Internet inalámbrico gratuito, de los cuales hay gran cantidad en América.

Este tipo generalmente puede considerarse el Robin Hood del mundo de los hackers. Con espontaneidad infantil, ha demostrado públicamente en repetidas ocasiones el filo de su habilidad criminal.

Entonces, en 2002, Adrian Lamo fue invitado al programa nocturno de NBC Nightly News, para que él, como experto invitado, comentara sobre el pirateo de un sitio importante por parte de otra persona en horario de máxima audiencia. Entonces nadie imaginó cómo terminaría todo. Como Lamo, a pesar de su corta edad, ya era entonces un reconocido experto en seguridad de la información, el entrevistador no dudó, por cierto, en preguntarle si podía piratear la red de su canal de televisión - NBC.

No avergonzado en lo más mínimo por un giro tan inesperado, Lamo respondió "un escupitajo" y, abriendo su computadora portátil, se dirigió a Internet externo. Exactamente 5 minutos después, y todo estaba bajo la lente de la cámara, pudo ingresar a la intranet de NBC, saltando con éxito todas las páginas de autorización y obteniendo acceso completo a la base de datos del canal con los datos personales de todos los expertos, invitados y empleados, en cuya página principal, irónicamente, en mayúsculas. estaba escrito: "Toda la información contenida en este sitio web debe ser mantenida en la más estricta confidencialidad".

Este programa nunca salió al aire a tiempo: el departamento legal del canal prohibió categóricamente su transmisión, porque en este video de 15 minutos, esencialmente de capacitación, el hacker, usando el ejemplo de la propia NBC, mostró en detalle cómo buscar lagunas, errores en la configuración de los servidores proxy, y lo fácil que es ingresar a casi cualquier red cerrada desde el exterior, usando solo un navegador normal y bastante ingenio.

A finales de 2002, hubo un incidente fatal para Adrian Lamo. Luego penetró con éxito en la intranet de The New York Times. Utilizando un servidor proxy corporativo que funcionaba mal, lo ingresó en 5 minutos, después de lo cual le llevó otra hora lidiar con la base de datos interna del periódico, que almacenaba un mar de información confidencial. Cuando escribió a los administradores de la red sobre las vulnerabilidades, simplemente no le creyeron y le escribieron en respuesta: "¿Quién diablos eres y de dónde vienes?"

Luego regresó y agregó sus datos personales a la base de datos del periódico en la lista de los principales expertos en seguridad de TI a los que el periódico consulta durante su trabajo periodístico. Reenvió la carta a los administradores, donde ya se refería a su currículum en su propia base de datos de las autoridades mundiales de TI, además, en la carta citó el número de teléfono móvil personal de Jimmy Carter, el ex presidente de Estados Unidos, tomado de la parte más segura de la base de datos (que contiene contactos con VIP -persons of America) para mostrar a los administradores locales lo que realmente logró.

Esta vez, de alguna manera, todos creyeron en todo a la vez, pero los acontecimientos tomaron un giro desfavorable para Adrian: el periódico presentó una solicitud oficial al FBI sobre el hecho de piratería y entrada ilegal. Fue acusado de ingresar ilegalmente, piratear y modificar la base de datos, así como de sustraer de la base de datos de más de 3000 números de teléfonos móviles de estrellas de Hollywood, actores y músicos famosos, líderes políticos, deportistas, empresarios, presentadores de televisión, modelos, así como periodistas y escritores famosos de América.

La investigación y búsqueda de Adrian duró unos 15 meses, tras lo cual Adrian decidió entregarse a los alguaciles federales de Estados Unidos en Sacramento, declarándose culpable y disculpándose públicamente con todas las empresas por haber causado daños inadvertidamente. El juzgado le ordenó una multa de $ 65.000, 6 meses de arresto domiciliario en casa de sus padres, así como 2 años más de libertad condicional, durante los cuales, entre otras cosas, le prohibieron acercarse a computadoras a menos de 100 metros. En 2018, Adrian Lamo falleció. Tenía 37 años.

Aster- La identidad de este hacker, que robó la propiedad intelectual de la empresa francesa Dassault Group durante cinco años a principios de la década de 2000, nunca se reveló. Solo se sabe que en el momento de su arresto en 2008 tenía 58 años, era griego y vivía en Atenas, en el pasado fue matemático.

El daño total por las acciones de Astra se estimó en $ 360 millones. Al mismo tiempo, estaba vendiendo dibujos, programas de computadora y otra propiedad virtual del Grupo Dassault por menos (pero no menos de mil dólares a la vez).

Kristina Svechinskaya es una de las pocas ciberdelincuentes que ha recibido el título informal de "la hacker más sexy del mundo".

Inicialmente, Svechinskaya estudió en la Universidad Estatal de Stavropol. Habiendo elegido el programa Work & Travel, la niña, que hablaba inglés con fluidez, se mudó a Massachusetts, donde trabajaba en una cadena de restaurantes de comida rápida.

En octubre de 2010, ella y sus asociados fueron acusados de robar US $ 3 millones del Bank of America y US $ 9 millones de un banco británico utilizando cuentas bancarias falsas, pasaportes y el virus Zeus. En este crimen, la niña fue presuntamente responsable de transferir dinero.

Svechinskaya era estudiante en la Universidad de Nueva York. Según el investigador, este crimen se organizó en Europa del Este y se llevó a cabo en Nueva York, ¡convirtiéndose en uno de los mayores delitos de información! Christina Svechinskaya confesó haber cometido actividades delictivas en 2010, tras lo cual fue amenazada con pena de prisión de hasta 40 años.

El final de esta historia fue más que feliz para nuestra heroína. El 24 de junio de 2013,

Kristina Svechinskaya fue liberada por decisión judicial en Nueva York y puesta bajo vigilancia y demandada por $ 35,000 en daños. Fue por esta cantidad que se reabastecieron 5 cuentas bancarias abiertas por ella. El tribunal también tuvo en cuenta su sincero remordimiento y los varios meses que pasó en la prisión preventiva.

Mantenga la cereza en la parte superior - Adeanna Cook... Esta rubia es una modelo de Playboy con experiencia. También es una hacker talentosa y adorable. Y aunque la propia Adeanna afirma que su camino en esta industria apenas está comenzando, detrás de su frágil espalda ya hay varias historias de alto perfil sobre piratería de sitios. Se relacionaron con una filtración de contenido pago con la participación de Miss Cook (según la modelo, era solo una foto). Sorprendentemente, la niña logró piratear los sitios con sus propias manos y recuperar la foto. Sin embargo, sabiendo que su sitio fue atacado por un hacker con un tercer tamaño de pecho y una apariencia encantadora, la derrota no parece tan amarga.

Además, la niña no se detuvo ahí. Después de probar la fama de los hackers, decidió ayudar a sus colegas que se encuentran en situaciones similares. Así que Adeanna puede ser llamada salvadora con seguridad, si no Malibú, ciertamente los archivos personales de modelos. Y aunque la chica todavía llama a su trabajo principal posar frente a la cámara con atuendos muy atrevidos (o incluso sin ellos), piratear en su vida seguirá siendo una forma de realizar sus habilidades mentales.

PD ¿A quién conoces del mundo de los hackers? ¿Puede compartir datos interesantes, películas, programas de televisión o libros sobre el tema mencionado en los comentarios? Mis mejores películas sobre piratas informáticos se ven así: "¿Quién soy yo?", "Piratas informáticos", "Plástico", "Pirata informático".