Creemos que el tiempo para ataques DDoS simples y fácilmente detectables (y herramientas simples que pueden prevenirlos) ha terminado. Los ciberdelincuentes han aprendido a ocultar mejor estos ataques y llevarlos a cabo con creciente sofisticación. La industria oscura ha pasado de la fuerza bruta a los ataques de la capa de aplicación. Ella recibe órdenes serias para la destrucción de los procesos comerciales, incluidos los bastante desconectados.

Irrumpiendo en la realidad

En 2017, una serie de ataques DDoS dirigidos a los servicios de transporte de Suecia causaron largos retrasos en los trenes . En 2019, el operador ferroviario nacional de Dinamarca Danske Statsbaner se desconectó. Como resultado, las máquinas expendedoras de boletos y las puertas automáticas no funcionaban en las estaciones, y más de 15 mil pasajeros no pudieron ir a ninguna parte. En el mismo 2019, un poderoso ciberataque provocó un corte de energía en Venezuela .

Las consecuencias de los ataques DDoS ahora son experimentadas no solo por los usuarios en línea, sino también por las personas, como dicen, IRL (en la vida real). Si bien los atacantes históricamente solo se han dirigido a los servicios en línea, ahora a menudo se les asigna la tarea de interrumpir cualquier actividad comercial. Según nuestras estimaciones, hoy más del 60% de los ataques tienen ese objetivo: extorsión o competencia sin escrúpulos. Las transacciones y la logística son especialmente vulnerables.

Más inteligente y más caro

DDoS continúa siendo considerado uno de los tipos de cibercrimen más extendidos y de mayor crecimiento. Según los expertos, a partir de 2020 su número solo crecerá. Esto se atribuye a varias razones, y con una transición aún mayor de los negocios a Internet debido a la pandemia, y con el desarrollo de la industria de la ciberdelincuencia, e incluso con la propagación de 5G .

Los ataques DDoS se hicieron populares a su debido tiempo debido a su facilidad de implementación y bajo costo: hace un par de años se podían iniciar por $ 50 por día. Hoy, tanto los objetivos como los métodos de ataque han cambiado, lo que ha llevado a un aumento en su complejidad y, como resultado, en el costo. No, los precios desde $ 5 por hora todavía están en las listas de precios (sí, los ciberdelincuentes tienen precios y escalas de tarifas), pero ya requieren de $ 400 por día para un sitio con protección, y el costo de los pedidos "individuales" para grandes empresas alcanza varios miles dolares

Ahora hay dos tipos principales de ataques DDoS. El primer objetivo es hacer que un recurso en línea no esté disponible durante un cierto período de tiempo. Los ciberdelincuentes cobran por ellos durante el ataque en sí. En este caso, el operador DDoS no se preocupa por ningún resultado específico, y el cliente realmente realiza un pago por adelantado para el inicio del ataque. Estos métodos son bastante baratos.

El segundo tipo son los ataques que se pagan solo cuando se logra un cierto resultado. Es más interesante con ellos. Son mucho más difíciles de ejecutar y, por lo tanto, significativamente más caros, ya que los atacantes tienen que elegir los métodos más efectivos para lograr sus objetivos. En Variti, a veces jugamos juegos de ajedrez completos con ciberdelincuentes, en los que cambian instantáneamente las tácticas y las herramientas e intentan dividir varias vulnerabilidades en varios niveles a la vez. Estos son claramente ataques de equipo, en los que los hackers saben cómo reaccionar y contrarrestar las acciones de los defensores. Combatirlos no solo es difícil, sino que también es muy costoso para las empresas. Por ejemplo, uno de nuestros clientes, un gran minorista de redes, tenía un equipo de 30 personas durante casi tres años, cuya tarea era luchar contra los ataques DDoS.

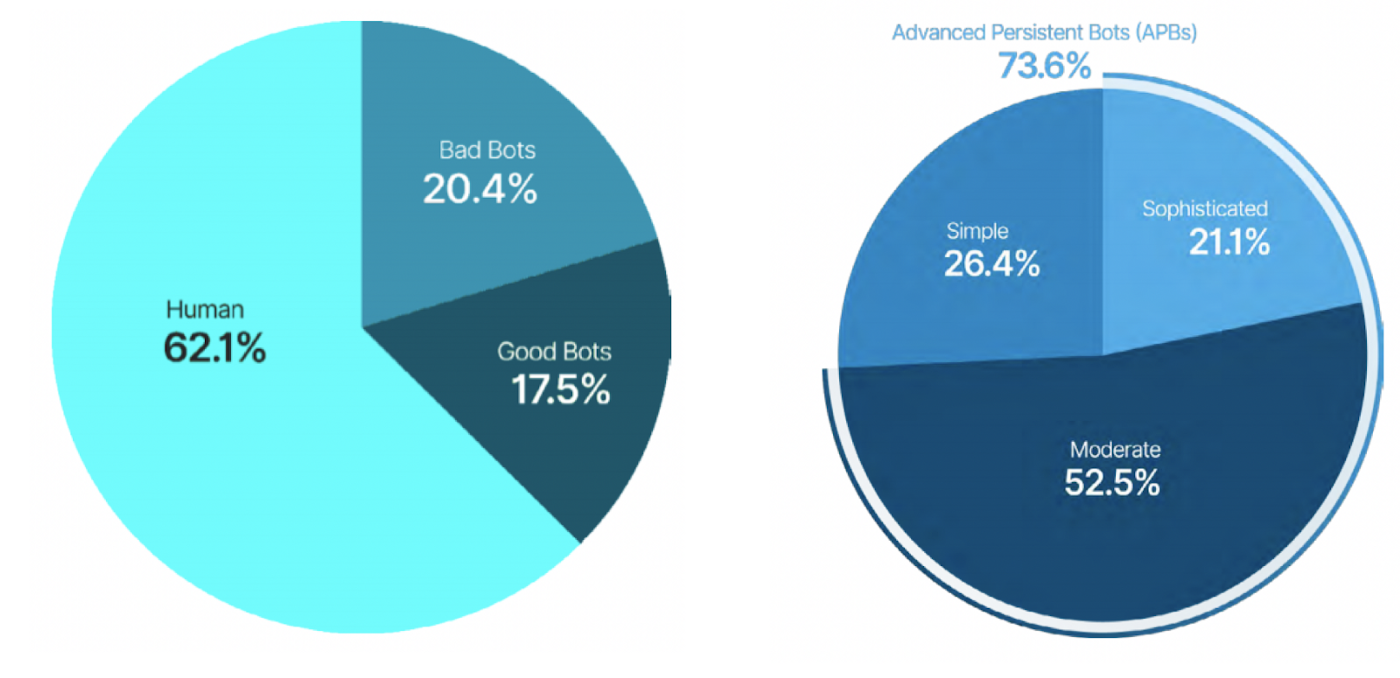

Según Variti, los ataques DDoS simples, llevados a cabo únicamente por aburrimiento, trolling o insatisfacción con una determinada empresa, actualmente representan menos del 10% de todos los ataques DDoS (por supuesto, los recursos no protegidos pueden tener estadísticas diferentes, observamos los datos de nuestros clientes ) Todo lo demás es trabajo de equipos profesionales. Al mismo tiempo, tres cuartos de todos los bots "malos" son bots complejos que son difíciles de detectar utilizando la mayoría de las soluciones modernas del mercado. Imitan el comportamiento de usuarios o navegadores reales e implementan patrones que hacen que sea difícil distinguir entre solicitudes "buenas" y "malas". Esto hace que los ataques sean menos visibles y, por lo tanto, más efectivos.

Datos de GlobalDots

Nuevos objetivos DDoS

El informe Bad Bot de los analistas de GlobalDots muestra que los bots ahora generan el 50% de todo el tráfico web, y el 17.5% de ellos son bots maliciosos.

Los bots pueden estropear la vida de las empresas de diferentes maneras: además del hecho de que "colocan" sitios, ahora se dedican al hecho de que aumentan los costos de publicidad, hacen clic en anuncios, aumentan los precios para que sean un centavo menos y atraigan a los compradores, y robar contenido para varios propósitos malos (por ejemplo, recientemente escribimossobre sitios con contenido robado que obligan a los usuarios a resolver los captchas de otras personas). Los bots distorsionan enormemente varias estadísticas comerciales y, como resultado, las decisiones se toman en base a datos incorrectos. Un ataque DDoS a menudo es una cortina de humo para delitos aún más graves como piratería informática y robo de datos. Y ahora vemos que se ha agregado una clase completamente nueva de amenazas cibernéticas: esta es la interrupción de ciertos procesos comerciales de la empresa, a menudo fuera de línea (ya que en nuestro tiempo nada puede estar completamente "fuera de línea"). Especialmente a menudo vemos que los procesos logísticos y la comunicación con los clientes se rompen.

"No entregado"

Los procesos comerciales de logística son clave para la mayoría de las empresas y a menudo son atacados. Estos son algunos de los escenarios de ataque que pueden ocurrir.

No disponible

Si trabaja en el campo del comercio en línea, probablemente ya esté familiarizado con el problema de los pedidos falsos. En caso de ataques, los bots sobrecargan los recursos logísticos y hacen que los productos sean inaccesibles para otros compradores. Para hacer esto, colocan una gran cantidad de pedidos falsos igual a la cantidad máxima de artículos en stock. Estos bienes no se pagan y luego de un tiempo se devuelven al sitio. Pero el trabajo ya está hecho: fueron marcados como "fuera de stock", y algunos de los compradores ya se han ido a la competencia. Esta táctica es bien conocida en la industria de las aerolíneas, donde a veces los bots "compran" inmediatamente todos los boletos casi inmediatamente después de que aparecen. Por ejemplo, uno de nuestros clientes, una gran aerolínea, sufrió el ataque de los competidores chinos. En solo dos horas, sus bots ordenaron el 100% de los boletos a ciertos destinos.

Bots de zapatillas de deporte

El siguiente escenario popular es que los bots compran instantáneamente toda la línea de productos, y sus propietarios los venden más tarde a un precio inflado (el margen de beneficio promedio es del 200%). Estos bots se llaman bots de zapatillas porque este problema es bien conocido en la industria de las zapatillas, especialmente en las ediciones limitadas. Los bots compraron nuevas líneas recién aparecidas en casi minutos, mientras bloqueaban el recurso para que los usuarios reales no pudieran abrirse paso. Este es un caso raro cuando los bots han aparecido en revistas de moda brillantes. Sin embargo, en general, los revendedores de entradas para eventos interesantes como los partidos de fútbol usan el mismo escenario.

Otros escenarios

Pero eso no es todo. Existe una versión aún más compleja de los ataques a la logística, que amenaza con serias pérdidas. Esto se puede hacer si el servicio tiene la opción "Pago al recibir la mercancía". Los bots dejan pedidos falsos para dichos productos, lo que indica direcciones falsas o incluso reales de personas desprevenidas. Y las empresas incurren en enormes costos de entrega, almacenamiento, aclaración de detalles. En este momento, los productos no están disponibles para otros clientes e incluso ocupan espacio en el almacén.

¿Qué más? Los bots dejan críticas falsas masivas sobre productos, obstaculizan la función de "contracargo", bloquean transacciones, roban datos de clientes, envían spam a clientes reales: hay muchas opciones. Un buen ejemplo es el reciente ataque a DHL, Hermes, AldiTalk, Freenet, Snipes.com. Los hackers pretendieronque estaban "probando los sistemas de protección DDoS", y finalmente dejaron el portal de clientes comerciales de la compañía y todas las API. Como resultado, hubo grandes interrupciones en la entrega de bienes a los clientes.

Llama mañana

El año pasado, la Comisión Federal de Comercio (FTC, por sus siglas en inglés) informó un aumento doble en las quejas de empresas y usuarios sobre spam y llamadas telefónicas fraudulentas. Según algunas estimaciones, representan casi el 50% de todas las llamadas.

Al igual que con DDoS, los objetivos de TDoS (ataques masivos de bots en teléfonos) van desde bromas hasta competencia sucia. Los bots pueden sobrecargar los centros de contacto y no perder clientes reales. Este método es efectivo no solo para centros de llamadas con operadores en vivo, sino también donde se utilizan sistemas AVR. Los bots también pueden atacar masivamente otros canales de comunicación con los clientes (chats, correos electrónicos), interrumpir los sistemas CRM e incluso afectar negativamente la gestión de recursos humanos en cierta medida, porque los operadores están abrumados tratando de hacer frente a la crisis. Los ataques también se pueden sincronizar con un ataque DDoS tradicional en los recursos en línea de la víctima.

Recientemente, un ataque similar interrumpió los servicios de emergencia del 911 .en los Estados Unidos, la gente común que necesita ayuda urgente simplemente no podía pasar. Casi al mismo tiempo, el zoológico de Dublín tuvo el mismo destino: al menos 5.000 personas recibieron correo no deseado en forma de mensajes de texto SMS que les instaron a llamar urgentemente al número de teléfono del zoológico y pedir una persona ficticia.

Wi-Fi no será

Los cibercriminales también pueden bloquear fácilmente una red corporativa completa. El bloqueo de IP a menudo se usa para combatir los ataques DDoS. Pero esto no solo es ineficaz, sino también una práctica muy peligrosa. La dirección IP es fácil de encontrar (por ejemplo, a través del monitoreo de recursos) y fácil de reemplazar (o falso). Antes de unirse a Variti, nuestros clientes tuvieron casos en los que esto llevó al hecho de que bloquear una determinada IP simplemente apagaba el Wi-Fi en sus propias oficinas. Hubo un caso en el que el cliente "deslizó" la IP deseada, y bloqueó el acceso a su recurso para los usuarios de toda la región, y durante mucho tiempo no se dio cuenta de esto, porque de lo contrario, todo el recurso funcionó perfectamente.

¿Qué hay de nuevo?

Nuevas amenazas requieren nuevas soluciones de seguridad. Sin embargo, este nuevo nicho en el mercado apenas comienza a formarse. Hay muchas soluciones para repeler eficazmente los ataques de bot simples, pero con los complejos, todo no es tan simple. Muchas soluciones aún practican técnicas de bloqueo de IP. Otros necesitan tiempo para recopilar datos primarios para comenzar, y estos 10-15 minutos pueden convertirse en una vulnerabilidad. Existen soluciones basadas en el aprendizaje automático que le permiten identificar un bot por su comportamiento. Y al mismo tiempo, los equipos del "otro" lado se jactan de que ya tienen bots que pueden imitar patrones reales, indistinguibles de los humanos. Aún no está claro quién ganará.

¿Qué sucede si tiene que lidiar con equipos de bot profesionales y ataques complejos de varias etapas en varios niveles a la vez?

Nuestra experiencia muestra que debe centrarse en filtrar solicitudes ilegales sin bloquear las direcciones IP. Los ataques DDoS complejos requieren el filtrado en varias capas a la vez, incluidas la capa de transporte, la capa de aplicación y las API. Gracias a esto, incluso los ataques de baja frecuencia pueden ser repelidos, que generalmente son invisibles y, por lo tanto, a menudo se omiten aún más. Finalmente, es necesario dejar pasar a todos los usuarios reales, incluso mientras el ataque está activo.

En segundo lugar, las empresas necesitan la capacidad de crear sus propios sistemas de protección de múltiples etapas, donde, además de las herramientas para prevenir ataques DDoS, se construirán sistemas contra el fraude, el robo de datos, la protección de contenido, etc.

En tercer lugar, deben trabajar en tiempo real desde la primera solicitud: la capacidad de responder instantáneamente a incidentes de seguridad aumenta enormemente las posibilidades de prevenir un ataque o reducir su poder destructivo.

El futuro cercano: gestión de reputación y recopilación de grandes datos con bots

La historia de DDoS ha evolucionado de simple a complejo. Al principio, el objetivo de los atacantes era evitar que el sitio funcionara. Ahora les resulta más eficiente enfocarse en los procesos comerciales centrales.

La complejidad de los ataques continuará creciendo, esto es inevitable. Además, lo que están haciendo los bots malos ahora: robar y falsificar datos, extorsión, bots de spam, recopilará datos de una gran cantidad de fuentes (Big Data) y creará cuentas falsas "confiables" para gestionar la influencia, la reputación o el phishing masivo.

Actualmente, solo las grandes empresas pueden darse el lujo de invertir en DDoS y protección de bots, pero incluso ellos no siempre pueden rastrear y filtrar completamente el tráfico generado por los bots. Lo único positivo de que los ataques de bot se vuelvan más sofisticados es que alienta al mercado a crear soluciones de seguridad más inteligentes y mejores.

¿Qué piensas? ¿Cómo se desarrollará la industria de protección de bots y qué soluciones se necesitan en el mercado en este momento?