VeraCrypt es una bifurcación gratuita de TrueCrypt que se utiliza para el cifrado de extremo a extremo en Windows, Mac OSX y Linux, y le permite cifrar la unidad del sistema, una unidad interna o externa separada, o crear unidades virtuales utilizando archivos contenedor.

En este artículo veremos una característica interesante de VeraCrypt para crear un disco encriptado con una partición oculta, este método, también llamado método de "encriptación ambigua", brinda la posibilidad de negación plausible de la presencia de un segundo volumen, ya que sin la contraseña correcta, no es posible probar la existencia del volumen oculto.

Crear un archivo de claves

Para trabajar con una partición cifrada no se requiere la presencia de un archivo clave, pero si se protegen los datos al máximo, entonces no será superfluo, por ejemplo, como un factor más para asegurar una resistencia suficientemente alta a los ataques forzados, también conocido como el "método de criptoanálisis termorrectal". ...

En este caso, se supone que hay dos archivos clave en un medio externo, uno de los cuales se almacenará en un lugar bastante seguro, por ejemplo, en una caja de seguridad segura.

La segunda copia se destruye cuando surge una amenaza. Por lo tanto, incluso si se conoce la presencia de una partición oculta y la contraseña se ha extraído a la fuerza, el acceso a la información cifrada no será posible sin un archivo de claves.

VeraCrypt tiene una herramienta de generación de archivos clave que le permite crear un archivo con datos aleatorios de un tamaño determinado. Para hacer esto, inicie el Generador de archivos clave desde el menú Servicio, establezca la cantidad requerida de archivos clave y su tamaño, y genere entropía haciendo movimientos caóticos con el mouse. Después de eso, guarde el archivo de clave (en nuestro caso, también haga una copia).

Creando una partición encriptada

Para crear un volumen encriptado oculto, primero debe preparar un volumen encriptado normal (externo). Para crearlo, ejecute desde el menú Herramientas - Asistente de creación de volumen . Seleccionemos

" Encriptar partición / disco que no es del sistema " para crear un disco encriptado (en mi caso, es un disco SSD pequeño). Si no hay un disco separado, puede usar " Crear un contenedor de archivos cifrados ", porque se montará además como un disco virtual, todas las instrucciones posteriores también son válidas para él. Establezca el

tipo de volumen en " volumen oculto de Veracrypt"Modo de volumen" Normal "(ya que creamos un nuevo volumen). El volumen de ubicación selecciona la unidad en la que se creará el volumen cifrado, en el caso de crear un contenedor de archivos será necesario especificar dónde crear el archivo.

Modo de creación de volumen " Crear y formatear " si el disco está vacío, o " Cifrar en su lugar " si ya hay datos en el disco que necesitan cifrarse.

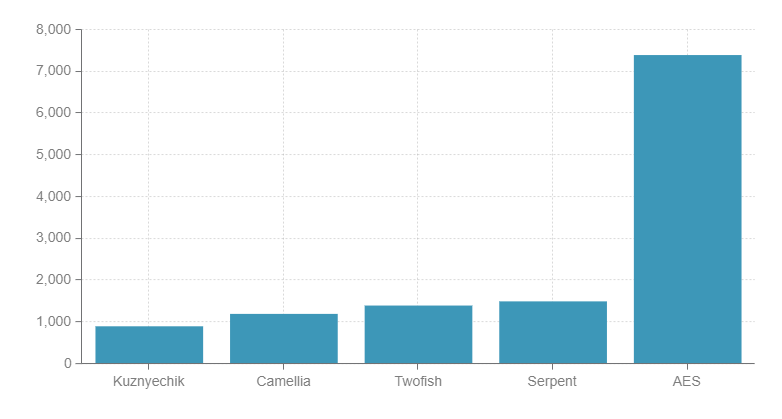

El algoritmo de cifrado se deja AES, porque a pesar de la posibilidad de elegir uno de los cinco algoritmos de cifrado, AES es suficiente confiable y rápido (VeraCrypt admite y habilita la aceleración por hardware de este algoritmo de forma predeterminada cuando se utilizan procesadores con conjunto de instrucciones AES-NI).

Velocidad promedio de cifrado / descifrado en memoria (12 subprocesos, aceleración AES de la aplicación habilitada, Mb / s, más es mejor):

Establezcamos una contraseña segura (describimos cómo elegir una contraseña segura en este artículo).

Dato curioso: la contraseña del "hacker más buscado" que usaba cifrado de disco completo, Jeremy Hammond, era el nombre de su gato: "Chewy 123";

Antes de formatear el volumen, deberá realizar algunos movimientos caóticos del mouse para crear el nivel de entropía requerido para el cifrado. La opción "formato rápido" no debe utilizarse ya que está destinada a crear una partición oculta. Si no tiene la intención de almacenar archivos grandes (> 4 GB), se recomienda dejar el tipo de sistema de archivos FAT.

Creando un volumen oculto

En el asistente de volumen, seleccione " Cifrar partición / disco que no es del sistema ". Modo de volumen " VeraCrypt Hidden Volume ". Modo de creación " Modo directo ". Seleccionemos el dispositivo o contenedor cifrado en el paso anterior. Ingrese la contraseña que creó anteriormente y haga clic en " Siguiente ".

Indiquemos el tipo de cifrado del volumen oculto. Como arriba, recomiendo dejar la configuración predeterminada. En esta etapa, podemos agregar el uso de un archivo clave como medida de protección adicional.

En el siguiente paso, determinaremos cuánto espacio " tomar " del volumen principal para crear un volumen oculto. El proceso adicional de configurar un volumen es similar a configurar un volumen externo.

Montaje de un volumen externo

Montar un volumen puede llevar algo de tiempo, esto se debe a un gran número de iteraciones durante la generación de claves, lo que aumenta diez veces la resistencia a los ataques "frontales".

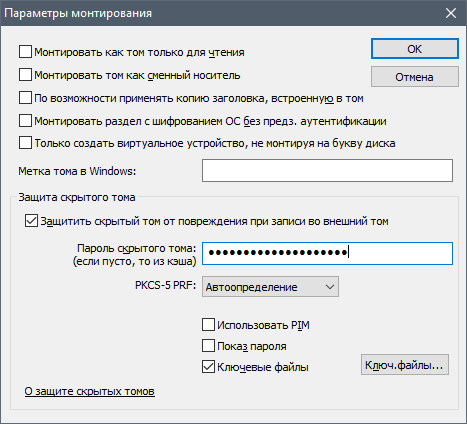

Para montar un volumen externo, haga clic en " Montar ", abra " Opciones " y configure la opción " Proteger el volumen oculto de daños durante la escritura " y especifique la contraseña y el archivo de clave para el volumen oculto.

La opción de seguridad al montar el volumen externo debe estar habilitada, ya que el volumen oculto es parte del volumen externo, y escribir en el volumen externo sin protección puede dañar el volumen oculto. En el caso de que te veas obligado a montar un volumen externo por la fuerza (contra el cual se creó este mecanismo), entonces, naturalmente, lo montas como un volumen normal, y VeraCrypt no mostrará que se trata de un volumen externo, se verá como un volumen normal.

El volumen exterior puede acomodar información que parece o es algo sensible, mientras que todo lo más valioso se almacenará en un volumen oculto.

Montar un volumen oculto

Para montar un volumen oculto, haga clic en "Montar", especifique la contraseña y el archivo de clave para el volumen oculto. Cuando se monta un volumen oculto, VeraCrypt agrega la marca " Oculto ".

Vectores de ataque

Ataque de frente:

Los ataques de fuerza bruta con una contraseña segura son ineficaces: este es el escenario para el que se estaban preparando los desarrolladores de VeraCrypt y, en presencia de un archivo de clave, son absolutamente ineficaces.

Extrayendo claves de cifrado:

En teoría, una vez que obtiene acceso a una computadora apagada, existe la posibilidad de extraer claves de cifrado de la memoria o del archivo de hibernación y paginación. Para contrarrestar este tipo de ataques, se recomienda habilitar la opción de cifrado de claves y contraseñas en RAM en el menú Configuración - Rendimiento y deshabilitar el archivo de paginación y la hibernación.

Control oculto:

El almacenamiento de datos en forma encriptada lo protegerá en caso de pérdida, confiscación o robo del dispositivo, pero si los atacantes obtienen el control oculto de una computadora en la red, por ejemplo, usando malware con capacidades de control remoto, no será difícil para ellos obtener un archivo clave y una contraseña en este momento utilizar. No consideraremos opciones para contrarrestar este tipo de ataques, ya que el tema de la seguridad de la red es bastante extenso y está más allá del alcance de este artículo.